医疗设备与可穿戴设备和医疗应用或软件的连接日益增加,使设备面临网络安全威胁和攻击。医疗设备中的任何漏洞都允许未经授权的用户访问和控制设备,这可能会给患者带来严重风险,特别是在 B 类和 C 类医疗设备中。因此,医疗机构、监管机构和医疗设备制造商担心这对临床护理和患者安全的潜在影响。

为什么医疗设备的网络安全是当务之急?

关键功能:医疗设备控制患者的生命。它具有关键功能和敏感数据

复制:中级设备在数千或数百万个相同的设备中批量生产。一次成功的攻击可能会复制到多个设备

生命周期长:医疗器械的生命周期从15年到20年不等。因此,开发满足未来二十年安全需求的设备是一个巨大的挑战。

孤立:最终用户无法监控设备的安全性或轻松进行更改

由于网络安全威胁和数据泄露的增加,医疗设备制造商应了解与医疗设备安全相关的风险,并考虑在设计和开发医疗设备时实施有效的网络安全实践。

让我们了解网络安全攻击和可能的解决方案:

1)软件攻击:通过在系统上执行称为恶意软件的自定义代码段来对系统进行软件攻击,这会导致设备的自定义(意外)行为。

固件克隆

概述/用例:攻击者可以使用逆向工程克隆医疗设备硬件,也可以直接从闪存介质克隆固件

风险:

设备复制

固件的逆向工程

决议:

设计足够强大的固件许可机制,使其难以绕过

使用数据保护机制和加密固件

暴力破解

概述/用例:安全医疗设备在访问云服务和/或人机界面 (HMI) 的设备功能之前要求进行身份验证。攻击者系统地检查所有可能的密码和密码短语,直到找到正确的密码和密码短语

风险:

访问设备服务和用户数据

决议:

限制登录试用次数

增加身份验证试用之间的延迟

固件更新

概述/用例:医疗设备售后市场发布会通过离线媒体(如USB,OTG电缆)或通过互联网定期更新。这允许攻击者更新设备上的自定义或损坏的固件(恶意软件)

风险:

对设备的完全/部分访问

设备固件损坏

决议:

使用加密和签名设计/实施安全固件更新机制

概述/用例:医疗设备使用 BLE、Wi-Fi 或任何射频技术通过移动应用程序或基于物联网的软件进行通信。攻击者可以利用技术漏洞并修改通信数据

风险:

基于数据修改的意外系统行为

未经授权出售和/或勒索个人数据

决议:

使用防火墙进行互联网访问

使用最新和安全的技术;例如,在蓝牙的情况下,请使用 v4.1 及更高版本

使用强大的配对和身份验证机制开始通信,然后使用加密数据进行通信

敏感固件和数据

概述/用例:固件的某些部分需要特殊保护:例如加密算法或第三方库。此外,如果所选数据被视为有价值的资产(加密密钥),则可能需要增强保护。必须保护内部存储器内容免受外部访问(如通信接口)和内部访问(其他软件进程)。内存属性(如不同内存段的读写访问)以及防火墙是进程和数据隔离的主要保护措施

风险:

敏感固件复制或数据盗窃

决议:

使用仅执行访问权限 (XO)

使用内存保护单元

使用安全区域

使用外部存储器加密

2)硬件非侵入性攻击:这类攻击主要集中在设备接口和环境信息上。它不会在硅级别损坏/分散设备硬件层。

调试端口(JTAG 或 SWD 接口)

概述/用例:调试端口提供对引导加载程序、寄存器、DRAM 等的访问。攻击者可能使用调试端口完全访问和控制设备

风险:

完全访问设备

决议:

在原型/开发人员发布后禁用硬件的设备调试功能

引导加载程序

概述/用例:大多数医疗设备使用基于引导模式、引导地址和/或引导引脚配置的引导加载程序进行引导。该攻击旨在修改引导模式或地址,以在RAM和访问设备中加载自定义应用程序

风险:

对设备的完全访问权限

决议:

唯一的启动项

实现安全引导加载程序并禁用调试选项

概述/用例:应用程序或引导加载程序使用 UART、I2C、SPI、US 等通信接口与设备进行通信。拦截此通信允许攻击者访问设备内容和/或修改通信。恶意软件也可以使用USB等某些媒体注入

风险:

访问设备内容

决议:

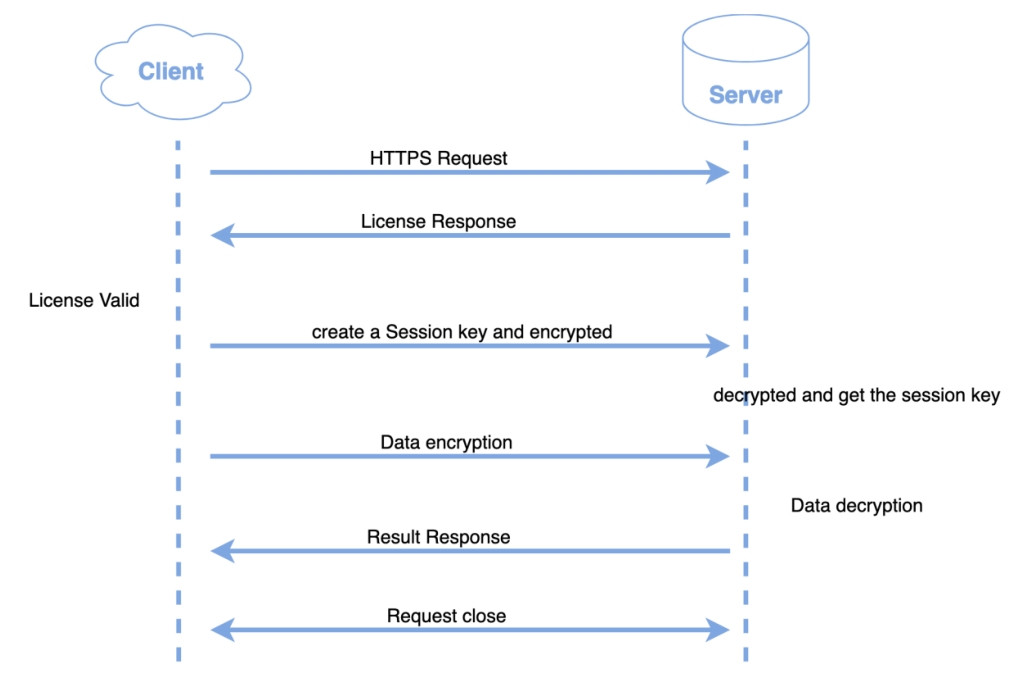

使用加密进行通信。例如,使用 TLS 进行数据通信。TLS 提供保护数据机密性和完整性的功能

禁用不需要的输入端口/通信

使实体巴士难以到达

概述/用例:故障可以在数据表中定义的参数之外使用器件进行注入。威胁涉及更改时钟和/或电源参数。成功的攻击可能会改变程序行为

风险:

意外的设备行为

决议:

使用时钟安全系统 (CSS)

使用内部时钟(如果可用)

使用内部稳压器

侧信道攻击 (SCA)

概述/用例:当设备运行时,攻击者可能会观察功耗、电磁辐射、温度等,以检索数据值和/或算法实现等机密资产。SPA(简单功率分析)和DPA(差分功率分析)就是一个典型的例子。

风险:

访问设备数据

决议:

使用会话随机数键

使用受保护的加密库

3)硬件侵入性攻击:这种类型的攻击包括直接访问硅的破坏性攻击。

逆向工程

概述/用例:攻击者可能了解设备的内部结构及其功能。它可以使用光学显微镜创建设备/微控制器的地图,以产生设备表面的高分辨率图像。进一步的步骤可能包括分析硬件设备的更深层

风险:

设备克隆

决议:

使用难以分析/调试的多层PCB

医疗设备公司应确保其设备安全并配备正确的网络安全,并实现这一目标,他们需要精通医疗设备设计和开发的合适技术合作伙伴。

审核编辑:郭婷

-

usb

+关注

关注

60文章

8372浏览量

281761 -

HMI

+关注

关注

9文章

687浏览量

51552

发布评论请先 登录

人工智能时代,如何打造网络安全“新范式”

攻击逃逸测试:深度验证网络安全设备的真实防护能力

国产“芯”防线!工控机如何筑牢网络安全屏障

震有科技亮相2025国家网络安全宣传周

华为亮相2025国家网络安全宣传周

恩智浦通过全球医疗健康网络安全认证

为您揭秘工业网络安全

聚铭网络携智慧安全运营解决方案精彩亮相第八届雪野湖医疗网络安全技术论坛

智慧路灯网络安全入侵监测

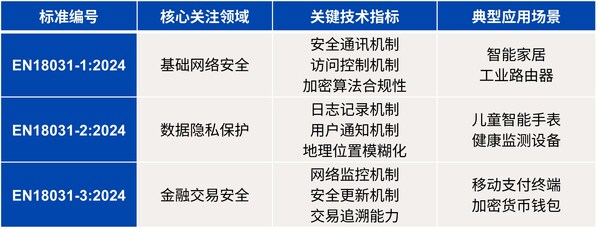

TÜV南德解读欧盟无线电设备网络安全要求指南

Lansweeper:强化网络安全与资产管理

海康威视获得IEC 62443-4-1网络安全认证

探索国产网络安全整机,共筑5G时代网络安全防护线

智能网联汽车网络安全开发解决方案

为什么网络安全对医疗设备很重要

为什么网络安全对医疗设备很重要

评论