确保设备是真实的,而无需使用过于复杂和昂贵的方案来做到这一点,这是当今众多嵌入式设计挑战之一。基于芯片的椭圆曲线加密实现可以以合适的价格提供安全的解决方案。

保护电子系统免受假冒是 OEM 面临的一项日益严峻的挑战。随着消费电子产品和计算机外围设备向外包制造的转移,保护知识产权和防止未经授权生产使用OEM品牌的设备变得越来越困难。

问题比乍一看可能看起来更大。对于以补贴价格提供核心系统的公司,希望在配件或消耗品的售后市场销售中赚取利润,假冒设备威胁到商业模式和品牌声誉。一些公司甚至报告了非OEM配件(如电池组)到达最终用户并造成潜在责任的事件。

硬件身份验证:挑战和选择标准

许多类别的售后零件和配件,如笔记本电脑交流适配器和电池,都是为了与OEM规格和标准兼容而制造的。在授权第三方制造的合法配件中,存在假冒设备,这些设备是授权产品的精确或近似精确复制品。

挑战在于使系统能够区分授权和未经授权的部件,或者OEM品牌和第三方品牌。虽然有许多策略可以解决假冒威胁,但每种策略都有其局限性。专利、定制连接器和专有硬件/软件解决方案的使用具有不同的成功率。

一种相对较新的方法是嵌入式身份验证硬件的概念,它可用于确保附件或外设在给定系统中使用是真实的。在这种类型的解决方案中,身份验证硬件位于附件中,软件驻留在主机系统中。

防止伪造的软件到硬件身份验证解决方案的特征应解决以下问题:

1. 宿主系统是否对攻击免疫?

阿拉伯数字。 外围设备或配件是否对攻击免疫?

3. 是否有可能破坏一个设备并使用该信息来破解所有系统?

4. 安全基础设施能否扩展以保护合法的售后市场零件?

5. 如何警告过期或无根据的零件/配件的重复使用?

6. 解决方案是成本吗?有效且易于实施?

为了回答最后一个问题,使用软件的嵌入式安全性?到?硬件认证解决方案可以满足对价格敏感的供应商电子产品的成本和易于实施的目标,同时仍能解决其他问题。

基于芯片的产品认证

英飞凌科技集团为许多应用提供基于芯片的安全解决方案,包括e?护照、可信平台模块 (TPM) 以及支付和芯片卡设备。该公司最近将Origa原始产品认证解决方案(SLE95050FX)添加到其产品组合中,利用二十年的安全芯片经验来解决成本有限的应用中的防伪问题。

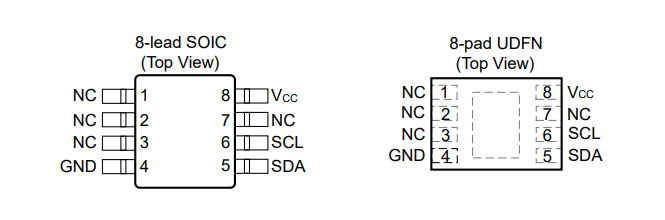

该芯片支持使用离散椭圆曲线加密 (ECC) 对数实现的非对称身份验证,这是一种数学上复杂且高度安全的 ECC 形式。它将私钥、唯一芯片ID和其他客户信息等数据存储在受保护的存储器空间中,以防止修改。最多可以将 192 位只读数据写入此空间。

此外,该芯片还提供512位或704位的未受保护且可自由使用的非易失性存储器,用于不同目的,例如制造和物流链的可追溯性,OEM添加的有关附件的数据或最终用户行为的文档,例如充电周期。其中一个版本具有集成的温度监控传感器,可简化可充电电池的实施。

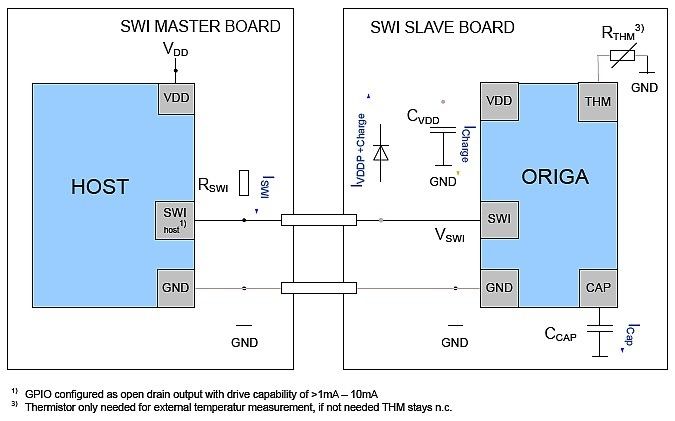

如图1所示,认证解决方案由一个主机设备组成,作为主设备,通过单线接口(SWI)与包含SLE95050的附件进行通信。该芯片可以通过SWI接口直接或间接供电,如图所示。

图 1:在防伪系统中,基于芯片的身份验证可以通过单线接口(SWI)供电。

对称与非对称加密

防伪保护的一个重要考虑因素是所使用的加密系统。在消费类电子产品和计算机***享密钥方案或对称解决方案(其中主机和外围设备共享相同的密钥)是不够的。如果主机共享密钥被公开,则原始设备可以很容易地复制到假冒设备中,保证可与所有主机系统配合使用。

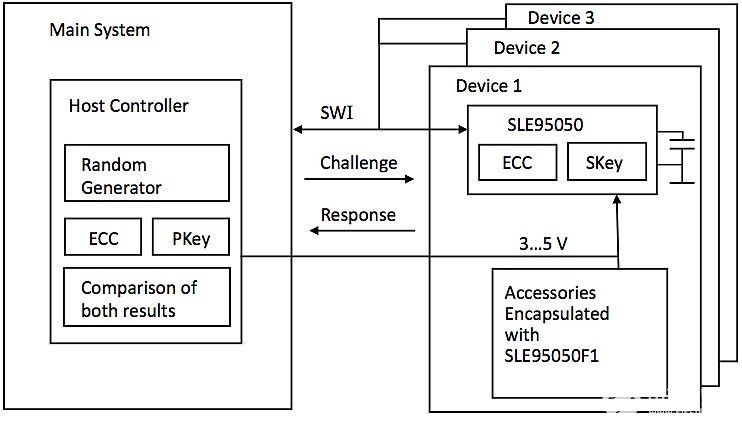

非对称加密使用两个不同的密钥进行加密和解密。所谓的公钥可以公开(因此用于驻留在主机系统中的软件中),只要其他秘密或私钥仍然在外设中嵌入芯片的安全环境中。此概念如图 2 所示。

图 2:软件到硬件认证实现允许公钥公开,前提是私钥在外设嵌入的芯片中保持安全。

现在,让我们看一下软件到硬件系统如何解决实施可靠的身份验证解决方案所涉及的挑战。

1. 宿主系统是否对攻击免疫?

对主机系统的攻击通常旨在检索允许成功伪造的机密。在软件到硬件身份验证中,主机代码和库仅包含公共信息。因此,对主机的攻击是徒劳的。从这个角度来看,该系统不受攻击。

2. 外围设备或配件是否容易受到攻击?

身份验证芯片结合了物理安全性以保护其机密。由于ECC不对称协议,总线窥探不会泄露任何秘密。芯片实现还包括防止重放、侧槽和电源攻击的保护。因此,该解决方案相对不受攻击。

3.是否可以破坏一个设备并使用该信息来破解所有系统?

由于主机只包含公共参数,芯片包含密钥和参数,因此无法通过***主机来提取私人信息。此外,英飞凌通用标准EAL5+认证设施的硬件个性化可防止配件制造现场的秘密泄漏。

4. 安全基础设施能否扩展以保护合法的售后市场零件?

该安全系统提供了在安全的英飞凌设施中进行的个性化步骤。可以为每个特定客户或同一客户的每个库存单位或产品子组进行个性化设置。个性化设备是否只提供给客户?指定的制造地点,任何其他实体均不得购买。安全个性化过程有几个用途:

· 防止在公开市场上购买空白芯片,然后将其个性化以生产假冒产品。

· 防止制造或 ODM 站点可能发生的秘密泄漏。

· 简化制造过程,消除生产现场的钥匙或秘密注射和钥匙管理物流,从而节省成本并缩短生产时间。

5. 如何警告过期零件/配件的重复使用?

每个芯片都有一个仅倒计时寿命指示器,可用于警告或永久停用任何部件或配件。唯一ID、非易失性存储器数据和寿命指示器的组合也可用于此目的。

6. 它是否具有成本效益且易于实施?

该解决方案的架构和设计旨在实现成本、安全程度和易于实施之间的平衡。它可以满足严格的安全要求,同时允许以合理的成本结构轻松实施。英飞凌提供的代码库包还包含 ECC 库,简化了实施过程并节省了时间。

值得付出代价的保护

如前所述,设计防伪的目标是实现有效的安全级别,同时限制对物料清单(BOM)成本的影响。例如,打印机墨盒制造商和手机制造商希望保护收入来源并确保设备可靠性。

此处描述的软件到硬件解决方案以 BOM 成本满足了安全产品认证的要求 - 产品量相对较高,远低于一美元。其他应用包括独特的平台标识、远程外设认证以及保修和服务报告、将应用程序或固件绑定到特定平台、多因素认证和机器对机器认证,在经济上也是可行的。凭借其低功耗单线实现,该器件特别适用于嵌入式系统。

审核编辑:郭婷

-

芯片

+关注

关注

463文章

54632浏览量

470948 -

嵌入式

+关注

关注

5212文章

20763浏览量

338793 -

适配器

+关注

关注

9文章

2143浏览量

71636

发布评论请先 登录

龙杰正式发布新一代FIDO2身份验证器——PocketKey+ II

安全启动在 zImage 身份验证失败 - HAB 状态:0x99 on i.MX with U-Boot 2024.04,如何处理?

如何在 i.MX RT1050 上实现两个镜像(引导加载程序应用程序)的双 HAB 身份验证?

工业级便携式电子设备:身份证识别与体温测量一体化解决方案

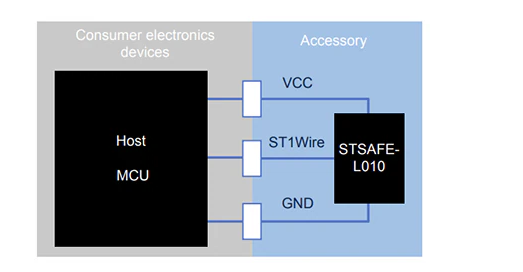

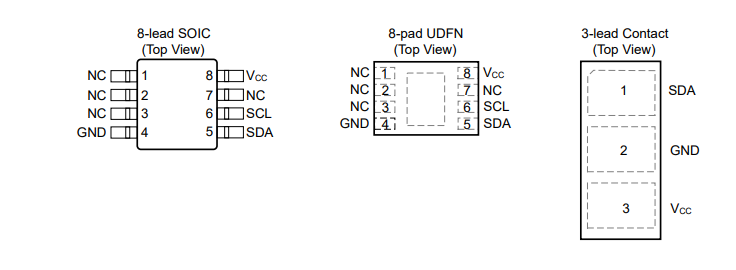

STSAFE-L010安全认证芯片技术解析与应用指南

Microchip SHA104安全认证芯片技术解析与应用指南

基于SHA105 CryptoAuthentication™芯片的硬件安全设计指南

如何验证硬件冗余设计的有效性?

看不见的安全防线:信而泰仪表如何验证零信任有效性

身份识别核验硬件终端的功能模块有哪些?目前的发展趋势是什么?

人脸识别身份核验终端的应用场景和硬件要求有哪些?

有哪些方法可以确保硬件加速与通信协议的兼容性?

手持式身份证识别阅读器:移动的身份识别智能终端

硬件身份验证可确保设计IP和最终用户体验

硬件身份验证可确保设计IP和最终用户体验

评论