曾经有一段时间,隔离有助于确保 IT 系统的安全。大型机安装在玻璃房间里,一些经过仔细筛选的服务员可以进入。如果有任何类型的网络,它就存在于建筑物内,并为一群哑终端提供有线连接。

互联网的到来带来了巨大的变化。突然间,网络覆盖了地球,为远程办公室、客户、合作伙伴和朋友提供 24/7 全天候访问的同一个网络取代了曾经安全的物理墙,而不是对任何愿意访问的感兴趣方开放的松散隶属关系。它使安全成为一个关键问题,并催生了整个行业。

随着嵌入式技术的出现,智能继续从强化的数据中心迁移到数以百万计的设备,每个设备都有自己的功能和在网络上的位置。这种传播为世界各地的不良行为者提供了一个目标丰富的环境。这些不仅仅是罪犯,尽管有很多。他们由任何人组成,从国家行为者和恐怖分子到好奇的个人,他们只是在寻找挑战或玩耍的地方。无论他们是谁,这些人都可能恶意甚至无意地更改、窃取或以其他方式篡改内容。

随着物联网 (IoT) 节点出现在家用电器、医疗设备、信息亭、车辆、建筑物、公用事业和其他类型的基础设施中,物联网设备的数量将非常庞大。它们将是收集、存储和传输智能电网数据和组件的传感器。他们将发送从偶尔的警报到大量实时数据的任何内容,并将大量无人值守的设备连接到网络中。它们的大小和功能会有所不同,但它们的共同点是连通性。实际上,如果它是连接的,它就是脆弱的。今天的大问题是,我们如何保护组成物联网的越来越多的小型、相对便宜的自主设备?

挑战

物联网应用中的嵌入式设备面临来自多个方向和多种形式的攻击。作为连接的设备,可以通过有线或无线连接访问它们。而且它们仍然可以通过直接物理访问“老式方式”受到攻击,这是一个比以往任何时候都更大的问题,因为它们在很多地方都有很多,而且它们通常在无人看管的情况下运行。

在部署 IoT 设备之前,请先考虑以下问题:

物联网上的系统必须能够信任他们的远程设备,认识到这些设备是合法的,相信对设备的任何访问都是由合法用户进行的,并且相信尽管用户可以将数据/图像放在设备上,他们没有修改设备的制造商代码。

接收物联网数据的系统可能会被伪装成授权但实际上由发送恶意或更改代码的黑客控制的设备所欺骗。为此,黑客只需访问制造商的网站,下载固件副本,将其上传到他或她控制的设备,然后从看似授权的设备发送虚假数据。

就像野餐时的蚂蚁一样,黑客一直在寻找新的方法来攻击合法系统。反过来,系统需要定期更新以修补其装甲中的裂缝。更新单个系统可能很容易,但是对于大量分散的物联网设备,跟上可能会令人生畏。风险在于系统要么落后于关键更新,要么需要大量支持时间才能保持最新状态。

物联网设备通常存储数据,这些数据通常受密钥保护。在许多情况下,获得设备访问权限的黑客还可以通过一些额外的努力找到解密存储数据所需的密钥。

随着设备遍布全球,通常在远程位置,黑客实际上可以物理侵入设备,通过JTAG 硬件工程端口、管理员串行端口、网络端口或以太网端口插入以获取访问权限。这对黑客来说需要更多的工作——通常不是业余黑客的选择——但损害可能同样巨大。系统目前可以为用户提供安全访问端口的密钥,但这通常必须在劳动密集型、逐个用户的基础上完成。

由于大多数物联网设备将尽可能小且便宜,因此设备的主处理器无法满足安全功能,并且随着时间的推移,安全需求将继续增长。系统需要一个路线图来定义在可预见的未来增加的安全能力将驻留在哪里。

清单

为确保只有合法用户才能访问设备,系统应在每次启动或访问时进行身份验证。这是通过制造商提供的证书完成的,客户在访问设备时必须出示该证书,并且黑客无法访问该证书。

为了防止黑客创建假冒设备将他们自己的数据版本发送到系统,每个合法设备都必须有自己独特的数字签名。这在可下载的固件中不可用,也无法伪造,因此只接受来自正版设备的数据。

为防止固件更新落后或给用户带来不必要的负担,系统应定期启动更新检查,如果发现更新,自动下载以确保设备得到尽可能彻底的保护,防止延迟和给用户带来负担。

为了防止黑客访问存储的数据,系统必须将解密密钥放入安全的密码箱中。这是第二级安全性,而不仅仅是需要密钥来访问存储的数据。在许多情况下,任何可以访问数据本身的人都可以轻松找到钥匙,这就像锁上门并将钥匙藏在垫子下一样。二级保护就像房地产经纪人挂在物业前门的密码箱;密码箱需要自己的密码才能访问门钥匙。

为了防止可以物理访问设备的黑客,系统应该挑战任何试图通过其任何物理端口访问的人。这可以通过与网络访问相同的身份验证过程来实现。

物联网技术仍处于早期阶段,几乎肯定会面临比现在更大的安全挑战。为了保持最高级别的安全性和较长的使用寿命,而不会使设备的主处理器负担过重,系统将开始整合专用于安全功能的硬化协处理器。而且由于物联网设备根据定义是连接的,因此必须在云中提供额外的安全功能,并驻留在云中。简而言之,今天最好的安全性在明天是不够的,您需要容量来适应新的和更好的保护。

底线

不幸的是,不存在完美的安全性。见证最近在受到良好保护的政府和企业网站上的闯入事件,以及 FBI 对 iPhone 的广为人知的黑客行为。目标不是让干扰变得不可能,而是让它变得困难。物联网系统和设备可能对黑客很有吸引力,但它们不是诺克斯堡或英格兰银行的金库,成功的安全可能只需要使用最严格的可用保护并指望理性的黑客在别处寻找更软的目标。

审核编辑:郭婷

-

物联网

+关注

关注

2950文章

48126浏览量

418366 -

IOT

+关注

关注

190文章

4422浏览量

209606

发布评论请先 登录

【幸狐Omni3576边缘计算套件试用体验】YOLO26 板端部署

LoRa、LoRaWAN、NB-IoT、4G DTU 有什么区别? 工业无线方案选型分析

关于无框电机这些知识你了解吗?

matlab的算法部署在simulink中

IoT模组与IoT网关有什么区别和联系

部署边缘计算设备时需要考虑哪些问题?

NB-IoT无线模组咨询

解锁应用场景搭建新方式:IOT 物联网平台的跨设备数据关联与零编程零成本

IoT设备管理平台的核心功能与场景化应用

从设备联动到数据驱动:IoT物联网管理平台的核心应用场景

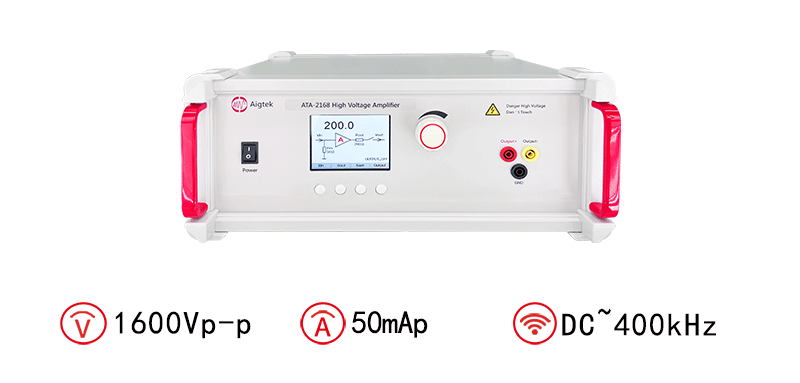

电压放大器在细胞分选中的作用是什么

IOT平台在工业环境监测系统中的作用

在部署IoT设备之前选中这些框

在部署IoT设备之前选中这些框

评论