芯片解密是一种新兴的反向工程,单片机攻击者借助专用设备或者自制设备,利用单片机芯片设计上的漏洞或软件缺陷,通过多种技术手段,就可以从芯片中提取关键信息,获取单片机内程序;说得通俗易懂些就是指专门研究芯片,破解芯片采用的技术、结构原理、制作工序等。

芯片解密的技术特点:

电子探测攻击该技术通常以高时间分辨率来监控处置器在正常操作时一切电源和接口衔接的模仿特性,并经过监控它的电磁辐射特性来施行攻击。由于单片机是一个活动的电子器件,当它执行不同的指令时。

对应的电源功率耗费也相应变化。这样经过运用特殊的电子丈量仪器和数学统计办法剖析和检测这些变化,即可获取单片机中的特定关键信息。目前RF编程器能够直接读出老的型号的加密MCU中的程序,就是采用这个原理。

过错产生技术该技术运用异常工作条件来使处置器出错,然后提供额外的访问来停止攻击。运用普遍的过错产生攻击手腕包括电压冲击和时钟冲击。低电压和高电压攻击可用来制止维护电路工作或强迫处置器执行错误操作。

时钟瞬态跳变或许会复位维护电路而不会毁坏受维护信息。电源和时钟瞬态跳变能够在某些处置器中影响单条指令的解码和执行。探针技术该技术是直接暴露芯片内部连线,然后察看、操控、干扰单片机以到达攻击目的。

审核编辑:符乾江

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

单片机

+关注

关注

6078文章

45579浏览量

673593 -

芯片解密

+关注

关注

2文章

60浏览量

12128

发布评论请先 登录

相关推荐

热点推荐

lora通信技术的特点

信号干扰。这使得它非常适合用于复杂的无线环境中。

5.多种应用场景

由于LoRa通信技术具有低功耗、长距离、广域、高抗干扰等特点,它被广泛应用于物联网、智能城市、智能农业、智能电网等领域。例如,在物联网领域,LoRa通信技术

发表于 11-20 07:50

变频串联谐振耐压试验装置的特点是什么?

变频串联谐振耐压试验装置的核心特点的是 “小功率获高电压、适配性强、安全精准”,5 个核心特点如下:

1. 能效高,电源需求小

基于 LC 串联谐振原理,借助品质因数 Q 的放大作用,仅需小容量电源

发表于 11-18 15:49

芯源半导体安全芯片技术原理

(椭圆曲线加密算法)等。与软件加密相比,硬件加密引擎具有加密速度快、抗攻击能力强的特点,能够快速对数据进行加密和解密操作,保障数据在存储和传输过程中的机密性。

安全存储区域:芯片内部设有独立的安全存储

发表于 11-13 07:29

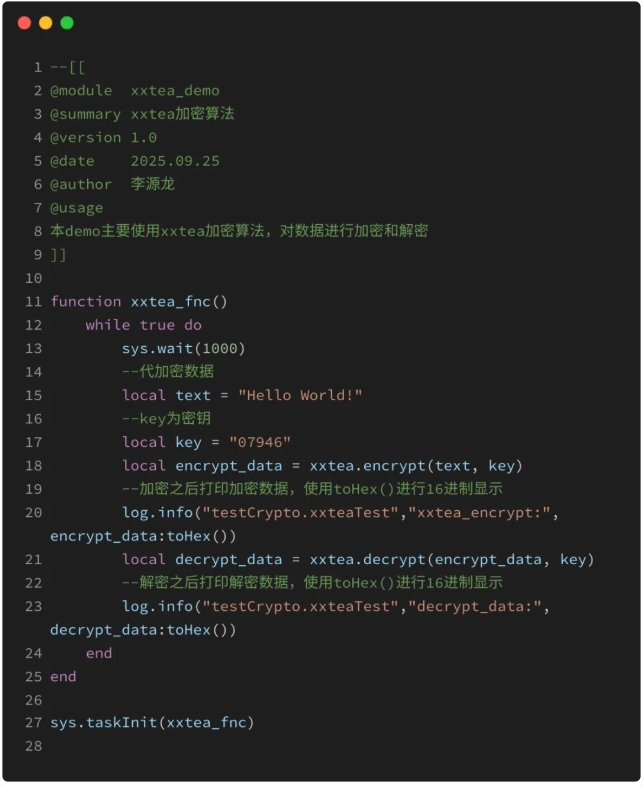

极简XXTEA加密解密:5分钟代码速学!

XXTEA加密解密的极简实现方法来了!只需5分钟,跟着本文的代码示例学习,你就能快速掌握加密与解密的核心技巧,轻松应用到项目中。 XXTEA (eXtended eXtended Tiny

如何选择合适的语音识别芯片型号

语音识别芯片(又称语音识别IC)是现代智能设备的核心组件,与传统语音芯片相比,其最大特点是能够主动识别并处理语音信息。这一技术涉及多学科交叉,包括信号处理、模式识别、概率论与信息论、声

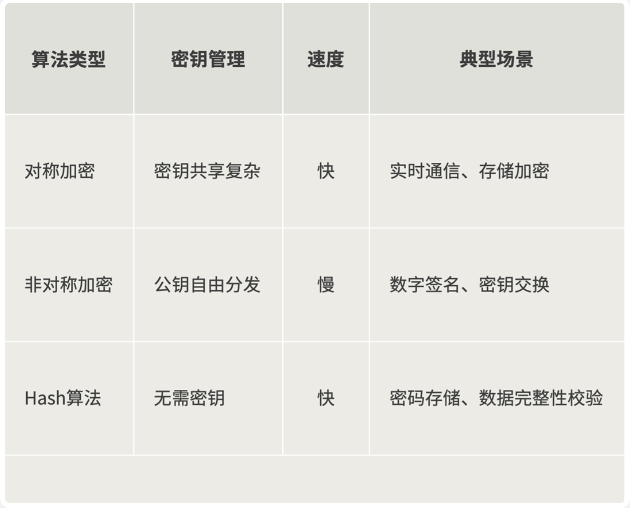

轻量级加密解密:Crypto核心库守护数据安全的终极答案

是保证数据安全的基础技术,无论是在数据传输、存储,还是用户身份验证中,都起着至关重要的作用。 随着互联网的发展和信息安全威胁的增加,了解并掌握常用的加解密算法已经成为开发者和安全从业者的必修课。 LuatOS的crypto核心库:

harmony-utils之AES,AES加解密

harmony-utils之AES,AES加解密 harmony-utils 简介与说明 [harmony-utils] 一款功能丰富且极易上手的HarmonyOS工具库,借助众多实用工具类,致力于

基于SM4的文件加密解密功能实现(ECB模式)

:

相关技术实现思路如下:

一、SM4加密解密

大部分的代码官网都有,我这里先介绍一下我的开发中踩坑的记录

如果看官方文档里的代码,你会发现,他对于加密解密的演示,是直接把加密后的结果,扔给

发表于 06-29 13:21

超声波清洗机的工作原理和清洗技术特点是什么?

超声波清洗机的工作原理和清洗技术特点超声波清洗机是一种高效的清洗设备,广泛应用于各个工业领域。本文将深入探讨超声波清洗机的工作原理以及其清洗技术特点,以帮助读者更好地了解这一先进的清洗

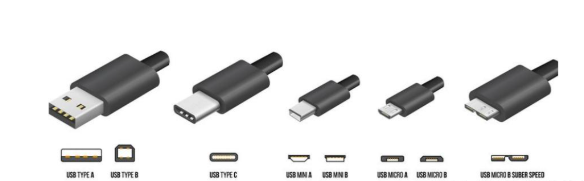

什么是PD协议芯片,它的工作原理是什么 PD协议芯片XSP01A 的特点是什么

的普及,Type-C接口因其支持正反插和高达240W的充电功率,正逐渐取代microUSB以及各类专用DC适配器。而为了实现USB-C接口的高效电力和数据传输,设备内部需要集成符合USB PD标准的握手协议芯片,即PD Sink或PD诱骗芯片。这些

GLAD:利用全息图实现加密和解密

概述

全息图能够通过两束相干光相干叠加获得。用其中一束光照射生成的全息图就可以得到另一束相干光,这样全息图就可以用作加密/解密的装置了。

系统描述

在本例中一个复杂的随机图样作为参考光源,用来恢复

发表于 06-13 08:42

芯片解密的技术特点是怎样的

芯片解密的技术特点是怎样的

评论