病毒攻击原理分析

以引导型病毒为例来分析病毒的攻击原理。

想要了解引导型病毒的攻击原理,首先要了解引导区的结构。硬盘有两个引导区,在0面0道1扇区的称为主引导区,内有主引导程序和分区表,主引导程序查找激活分区,该分区的第一个扇区即为DOS BOOT SECTOR。绝大多数病毒可以感染硬盘主引导扇区和软盘DOS引导扇区。

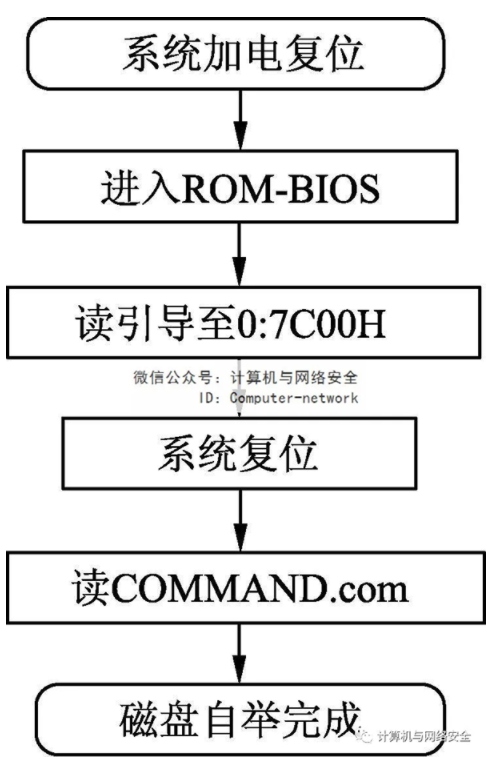

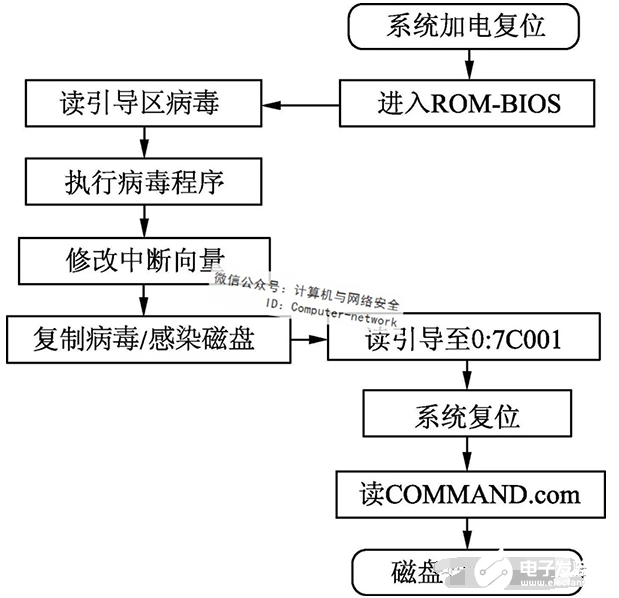

尽管Windows操作系统使用广泛,但计算机在被引导至Windows界面之前,还是需要基于传统的DOS自举过程,从硬盘引导区读取引导程序。图1和图2分别描述了正常的DOS自举过程和带病毒的DOS自举过程。

图1 正常的DOS自举过程

图2 带病毒的DOS自举过程

正常的DOS启动过程如下:

① 通电开机后,进入系统的检测程序并执行该程序,以对系统的基本设备进行检测;

② 检测正常后,从系统盘0面0道1扇区(即逻辑0扇区)读Boot引导程序到内存的0000:7C00处;

③ 转入Boot执行;

④ Boot判断是否为系统盘,如果不是,则给出提示信息;否则,读入并执行两个隐含文件,并将COMMAND.com装入内存;

⑤ 系统正常运行,DOS启动成功。

如果系统盘感染了病毒,则DOS的启动将会是另一种情况,其过程如下:

① 将Boot区中的病毒代码首先读入内存的0000:7C00处;

② 病毒将自身的全部代码读入内存的某一安全地区,常驻内存,并监视系统的运行;

③ 修改INT 13H中断服务处理程序的入口地址,使之指向病毒控制模块并执行;因为任何一种病毒感染软盘或者硬盘时,都离不开对磁盘的读写操作,所以修改INT 13H中断服务程序的入口地址是一项必不可少的操作;

④ 病毒程序全部被读入内存后,再读入正常的Boot内容到内存的0000:7C00处,并进行正常的启动过程;

⑤ 病毒程序伺机(准备随时)感染新的系统盘或非系统盘。

如果发现有可攻击的对象,则病毒要进行下列工作:

① 将目标盘的引导扇区读入内存,并判别该盘是否感染了病毒;

② 当满足传染条件时,将病毒的全部或部分写入Boot区,把正常的磁盘引导区程序写入磁盘的特定位置;

③ 返回正常的INT 13H中断服务处理程序,完成对目标盘的传染。

责编AJX

-

硬盘

+关注

关注

3文章

1367浏览量

60072 -

病毒

+关注

关注

0文章

100浏览量

24540 -

网络攻击

+关注

关注

0文章

332浏览量

24693

发布评论请先 登录

全球TO B勒索病毒攻击暴增,我们只能选择躺平吗?

以引导性病毒为例,分析病毒的攻击原理

以引导性病毒为例,分析病毒的攻击原理

评论