2020年 12月,IBM(NYSE:IBM)Security 宣布推出了一项新服务:可为企业提供完全同态加密 (FHE) 服务,这一新兴技术能够让数据始终保持加密状态,即使在云端或第三方环境中进行处理或分析时也不受影响。新的 IBM Security 同态加密服务可为企业提供培训、专家支持和测试环境,帮助他们充分开发利用 FHE 的原型应用。

随着混合云的增长,敏感数据将会广泛地在平台和各方之间进行存储、共享和分析,进而面临各种安全控制和风险。虽然当前的加密技术能够在数据的存储和传输过程中对其进行保护,但在处理或分析数据时,必须对其进行解密 —— 这就会让数据更容易被盗或遭受风险。FHE 是一种新兴的高级加密技术,能够让数据即使在处理过程中也能保持加密状态,进而弥合当前加密解决方案的这一关键差距。

IBM Security 首席技术官 Sridhar Muppidi 介绍说:“完全同态加密对于隐私和云计算的未来而言具有巨大潜力,但是企业必须从现在开始了解并尝试 FHE,才能充分利用它所提供的功能。通过将 IBM 在密码领域的专业知识和资源带给客户,推动他们在其独特行业的创新,我们可以携手构建既能利用敏感数据而又不会损害隐私的新一代应用。”

新的 IBM Security 同态加密服务以 IBM Research 和 IBM Z 开发的基础工作和工具为基础,在 IBM Cloud 提供了一个可扩展的托管环境,还提供了诸多咨询和托管服务,旨在帮助客户了解和设计充分利用 FHE 的原型解决方案。

随着 FHE 技术的发展,这些解决方案能够让公司将搜索、分析和 AI 等功能运用到环境中的敏感数据,而无需将数据透露给底层服务,这将有助于他们作为“零信任”安全战略的一部分维持现有的合规与隐私控制。此外,FHE 以“格密码学”(Lattice Cryptography) 为基础,被视为具有“量子安全性”,也就是说可以抵抗未来量子计算速度所带来的破坏。

弥合研究与早期采用之间的差距

IBM 以及更广泛的研究团队在 FHE 背后的算法开发方面已经努力了十多年,不过在最初开发阶段,FHE 计算常常需要数天或数周的时间才能完成现在在不加密的情况下数秒便可完成的计算,这对于日常使用来说实在是太慢了。随着业内计算能力的指数级增长及 FHE 背后算法的发展,相关测试表明:每比特的 FHE 计算现在只需要数秒即可完成,对于企业许多种类型的实际用例和早期商用实践来说,速度是足够快的。

Gartner 预计,到 2025年,至少有 20% 的公司会将预算投入到涉及完全同态加密 (FHE) 的项目,而这一比例在目前还不到 1%。

今年年初,IBM 发布了一些面向开发人员的工具和培训资料,而且一直在与某些客户合作开展 FHE 相关的早期试点计划。IBM Security 目前已经开始采取下一步关键举措,旨在将 FHE 带给更广泛的受众,推出了首开先河的服务,帮助企业采用完全同态加密。

新的 IBM Security 同态加密服务现已面市,旨在培训客户并让客户做好准备,以便在不久的将来技术成熟时,构建和部署支持 FHE 的应用。采用该服务的客户还可以访问 FHE 入门所需的工具和专业知识,包括:

由 IBM Research 开发的 FHE 工具,其中提供了加密搜索、AI 和机器学习等常见 FHE 用例所需的模板。

由 IBM 加密专家提供的指导、咨询和培训支持,可帮助企业构建设计和使用支持 FHE 的应用所需的技能。

IBM Cloud 上的可扩展托管环境,可供开发人员针对其支持 FHE 的应用进行实验和构建原型。

作为该服务的一部分,IBM 将会与客户紧密合作,进一步开发充分利用 FHE 技术的新原型解决方案和用例。目前,最初的产品主要面向开发人员和加密工程师,一些初期用例包括:加密数据分析、加密搜索、遮掩式搜索查询和内容、AI 和机器学习模型训练,同时确保维持现有的隐私和机密性控制。

责任编辑:gt

-

数据

+关注

关注

8文章

7349浏览量

95055 -

AI

+关注

关注

91文章

41315浏览量

302691

发布评论请先 登录

使用凌科芯安LKT4304加密芯片打造版权保护解决方案

核磁检测同步光调节治疗

电能质量在线监测装置数据日志能加密存储吗?

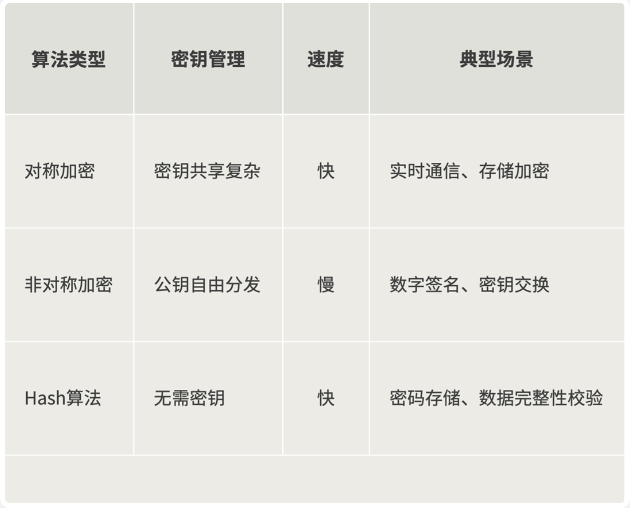

加密算法指令设计

AES加密模式简介与对比分析

凌科芯安加密芯片LCS4110R-S的应用场景

VPP加密芯片撑起虚拟电厂安全

Intel® Ethernet E830 控制器:引领后量子加密时代的网络安全解决方案

Crypto核心库:颠覆传统的数据安全轻量级加密方案

IBM打造完全同态加密服务,弥合当前加密解决方案这一关键差距

IBM打造完全同态加密服务,弥合当前加密解决方案这一关键差距

评论