量子通信是利用量子比特作为信息载体来传输信息的通信技术。量子通信的涵盖范围比较广泛,量子隐形传态、量子密钥分配都被归类到量子通信的范畴。

量子隐形传态是一种传递量子信息的技术。量子隐形传态的前提是建立量子纠缠,纠缠往往是存在于多个物理客体之间,如光子之间、原子之间。根据量子力学理论描述,2 个处于量子纠缠态的粒子无论相距多远,都能感知和影响对方的状态,而且这种影响是瞬间完成的。正是这种处于量子纠缠态的粒子可以感知和影响对方的状态,因而可以利用这种特性来传递信息。量子隐形传态听起来比较科幻,技术难度比量子密钥分配难度更大,目前还无法商用。

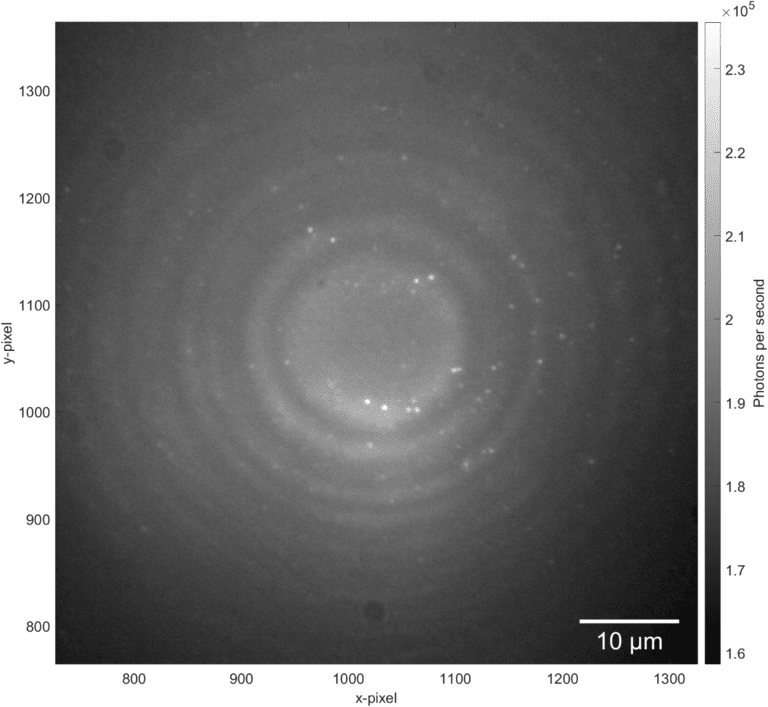

量子密钥分配结合一次一密的对称加密方式,实现点对点方式的安全通信。一般用弱相干光源发射光子,因为弱相干光源弱到一定程度,光子是一个一个往外蹦的,以此代替单光子源。把一个信息编码在一个光子上,一个光子有着不同的量子态,代表着 0 和 1,把光子通过光纤发射过去,接收方接到单光子并探测其量子态后,与发射端通过特定的协议协商生成对称的随机数作为密钥,利用这些密钥再对要传输的数据进行加解密传输。由于传输距离有限,一般在 200 至 300 公里的距离上就需要中继站,以中继站“接龙”的方式向远处传输密钥。

可以说,现在的量子通信仅局限于量子密钥分配,且量子密钥分配依赖经典通信。也就是说,量子密钥分配是给经典通信加一个量子密钥,而非对经典通信的取代。

量子密钥分配利用光子不可复制、不可分割的特性,以量子密钥分配的方式保障通信安全。

理论上说,由于光子不可分割,因此窃听者无法将单光子分割成两部分,让其中一部分继续传送,而对另一部分进行状态测量获取密钥信息。由于未知的量子态不可能被精确复制,窃听者截取单光子后,无法通过复制单光子的状态来窃取信息。由于窃听者不能精确地对光子的状态进行测量,在窃听者截取单光子后,测量其状态,然后根据测量结果发送一个新光子给接收方的做法会使接收方收到的光子的状态与其原始状态会存在偏差。而发送方和接收方可以利用这个偏差来探测到窃听者对光子的测量扰动,从而检验他们之间所建立的密钥的安全性。

由于弱相干光源发射出去的是单光子与多光子脉冲的概率混合,在所发出的非真空脉冲中,有些是单光子的,有些是多光子,比如 2 光子、3 光子……多光子脉冲即包含了多个全同偏振光子,窃听者可将其分离,自己留下一个,将剩余光子送到远程合法用户。在这种情况下窃听者的行为不会被合法用户察觉。针对这种光子数分离攻击可以用诱骗信号量子密码方案应对。用弱光替代单光子,有可能存在多个光子概率,有可能存在 1 个光子的概率。诱骗态方法是指发射 2/3 种不同强度的光子,经过信道衰减后,强度高的光子到达的概率高,强度低的光子达到的概率低,在正常状态下,这个概率是成正比的。如果窃听者采取从多个全同偏振光子中拿走一个的方法获取信息,那么光子的接收概率会和正常状态下不一样,这样就可以监测出是否被窃听。只要通过对比就能知道,成功传输的有哪些,少了哪些光子,被截获的光子就直接舍弃。反正传递的是密钥,而不是信息数据,不需要有完整性。

不过,对于量子密钥分配的安全性,行业里有一些不一样的声音。学者认为,如果以下假设能满足,量子密钥可以做到绝对安全。

1. 量子力学是成立的;

2. 协议执行时间足够长,码长趋于无穷;

3. 设备和仪器是可信的;

换言之,只要上述条件能够满足,即使使用量子计算机也无法破解量子密钥。这也就是此前很多媒体宣传量子密钥绝对安全的来源。但具体实现中会有很多问题导致上述第 2、3 条假设无法满足。例如,实现量子密码的设备无法做到可信、协议执行时无法做到码长无穷,这些因素都会影响量子密钥的安全性。

早些年,加拿大滑铁卢大学量子入侵实验室的 Vadim Makarov 就发现,如果实际实现中的单光子探测器设计不合理,会导致系统被攻破,甚至量子密钥毫无安全性可言。瑞士苏黎世联邦理工学院的物理学家 Renato Renner 对有限长密钥的安全性做了系统性研究,证明了码长有限的情况下,安全性只能以概率保证,并严格给出了安全概率和码长的关系。从其结论可以看出,只有码长无限长才能实现 100%概率安全。如果码长过短可能导致安全概率很低。法国机构一篇论文也指出诱骗态和中继存在风险。以中继来说,由于远距离传输必须借助中继,而量子中继现阶段实现不了,只能使用可信中继,由于可信中继是类似“接龙”的方式传递密钥,信息是要落地的,一旦中继被攻击或控制,那么,就存在安全风险。

行业人士认为,实际运用中量子密钥只能逼近 100%绝对安全而无法直接实现。相比于传统密码学,量子密码的优势是其安全性在弱假设下完全可证,并且其可证的安全性包括对抗量子计算机在内的一切可允许的手段。从安全性可证明的角度来说,量子密码可能是终极密码。另外,根据实际情况和安全强度所需,调节密钥更新和使用方法是一个很好的选择。

总的来说,量子通信还处于发展之中,当下只能做到量子密钥分配,做不到量子隐形传态。一些媒体的报道已经过度拔高,甚至有恶意炒作的嫌疑。一位行业人士就表示,“此前概念炒作影响了量子科技的发展,往下是大浪淘沙,科技人员要用真技术、硬功夫并提供实际有效的产品方能不辜负政策的支持!”

审核编辑 黄昊宇

-

通信安全

+关注

关注

0文章

46浏览量

12139 -

量子密钥

+关注

关注

0文章

37浏览量

5934

发布评论请先 登录

动态AES加密:为无线通信加装“智能安全锁”

让光子不再“迷失”于大气扰动:高速自适应光学系统开启自由空间量子通信新篇章

Atmel AT88SC118 CryptoCompanion:保障安全通信的利器

中国移动携手华为完成量子密钥分发组网技术验证

i.MX93 ELE 密钥存储持久密钥生成 NVM 错误怎么办?

万兆光缆的未来——AI、6G与量子通信的融合之路

硬件加密引擎在保障数据安全方面有哪些优势呢?

芯源半导体安全芯片技术原理

无线传输方式下如何保障电能质量在线监测装置的数据安全性?

非对称密钥生成和转换规格详解

RIGOL示波器支持GHz级量子密钥分发测试

量子通信介绍

量子密钥分配方式保障通信安全

量子密钥分配方式保障通信安全

评论