有网络安全研究人员发现,之前一些防毒软件中都有安全漏洞,可以让攻击者提升他们的特权从而使恶意软件可以在系统内隐藏更久,就连Windows自带的Defender也是一样。

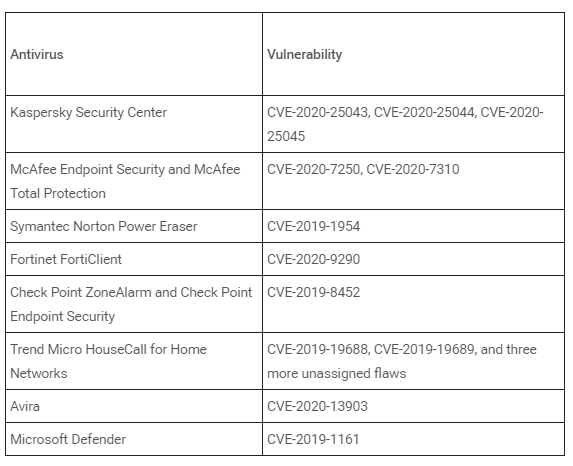

根据网络安全研究机构CyberArk的一份报告显示,这些防毒软件普遍都是需要高特权来运作的,因此在对面文件修改攻击时它们会更易遭殃,从而导致恶意软件获得更高特权。这次受到影响的防毒软件有知名的卡巴斯基、迈克菲、赛门铁克、小红伞等,还包括Windows默认的Defender。不过这些软件都已经得到了相对应的修复,所以问题不大。

在这些安全漏洞中,最重大的有两个:可以从任意位置删除档案,使攻击者可以删除系列内的任何档案;以及可以允许攻击者抹去档案中所有内容。

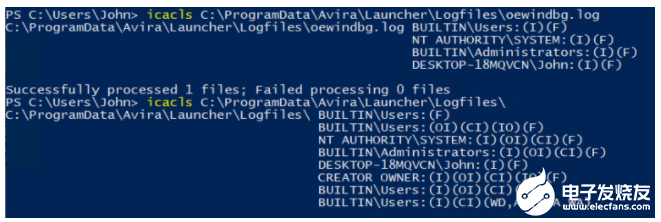

根据CyberArk的说法,这些漏洞是由Windows的“ C:\ ProgramData”文件夹的默认DACL(自由访问控制列表)导致的,它们可以让应用程序存储数据而无需其他特权。由于每个用户对于根目录都有写入及删减特权,因此当一个非特权的程序在“ProgramData”创建一个新档案时,它在之后被提升特权的可能性就会增加。另外,研究人员也发现可以在执行特权进程之前在“ C:\ ProgramData”中创建新文件夹,同样也,可以被用作提升权限攻击。

虽然说这些漏洞都已经被修复,但是这也提醒着我们,即便是那些防毒软件也同样可以被用作允许恶意软件入侵的一个入口,因此我们也需要多加注意。

责编AJX

-

软件

+关注

关注

69文章

5381浏览量

92012 -

网络安全

+关注

关注

11文章

3529浏览量

63613 -

安全漏洞

+关注

关注

0文章

152浏览量

17187

发布评论请先 登录

Linux系统中常见的提权风险点总结

OpenClaw 部署完成后,你的系统正在被 4 万个攻击者盯着

IBM发布2026年X-Force威胁情报指数报告

分析嵌入式软件代码的漏洞-代码注入

兆芯亮相第十五届网络安全漏洞分析与风险评估大会

攻击逃逸测试:深度验证网络安全设备的真实防护能力

芯源半导体安全芯片技术原理

行业观察 | Azure、RDP、NTLM 均现高危漏洞,微软发布2025年8月安全更新

芯盾时代如何破解特权账号管理难题

行业观察 | VMware ESXi 服务器暴露高危漏洞,中国1700余台面临勒索软件威胁

IBM调研报告:13%的企业曾遭遇AI模型或AI应用的安全漏洞 绝大多数缺乏完善的访问控制管理

TCP攻击是什么?有什么防护方式?

官方实锤,微软远程桌面爆高危漏洞,企业数据安全告急!

研究人员发现防毒软件有安全漏洞,可被攻击者提升特权

研究人员发现防毒软件有安全漏洞,可被攻击者提升特权

评论