在我们上文中对数据加密进行了详细的描述之后,让我们接下来一起讨论一下数据加密有哪些方法吧。为什么要了解数据加密的方法呢?这是为了让我们更好的应用数据加密。

网络安全防范措施与应用是什么呢?如果您也想要了解一下网络安全防范措施和应用的话,请从数据加密的方法入手。因此很多人都会问数据加密有哪些方法呢?无巧不成书,最近公布了一个关于数据加密方法的总结,我相信您一定可以找到问题的答案哦。

由于计算机软件的非法复制,通信的泄密、数据安全受到威胁,解密及盗版问题日益严重,甚至引发国际争端,所以在信息安全技术中,加密技术占有不可替代的位置,因此对信息加密技术和加密手段的研究与开发,受到各国计算机界的重视,发展日新月异。现在我们就几种常用的加密算法给大家比较一下。

DES加密算法是一种分组密码,以64位为分组对数据加密,它的密钥长度是56位,加密解密用同一算法。DES加密算法是对密钥进行保密,而公开算法,包括加密和解密算法。这样,只有掌握了和发送方相同密钥的人才能解读由DES加密算法加密的密文数据。因此,破译DES加密算法实际上就是搜索密钥的编码。对于56位长度的密钥来说,如果用穷举法来进行搜索的话,其运算次数为256。随着计算机系统能力的不断发展,DES的安全性比它刚出现时会弱得多,然而从非关键性质的实际出发,仍可以认为它是足够的。不过,DES现在仅用于旧系统的鉴定,而更多地选择新的加密标准。

RSA加密算法是目前最有影响力的公钥加密算法,并且被普遍认为是目前最优秀的公钥方案之一。RSA是第一个能同时用于加密和数宇签名的算法,它能够抵抗到目前为止已知的所有密码攻击,已被ISO推荐为公钥数据加密标准。RSA加密算法基于一个十分简单的数论事实:将两个大素数相乘十分容易,但那时想要,但那时想要对其乘积进行因式分解却极其困难,因此可以将乘积公开作为加密密钥。

-

网络安全

+关注

关注

11文章

3449浏览量

62937 -

数据加密

+关注

关注

0文章

54浏览量

13080

发布评论请先 登录

电能质量在线监测装置数据日志加密存储的具体操作方法是什么?

电能质量在线监测装置数据日志能加密存储吗?

电能质量在线监测装置的数据在云端是如何加密的?

AES加密流程

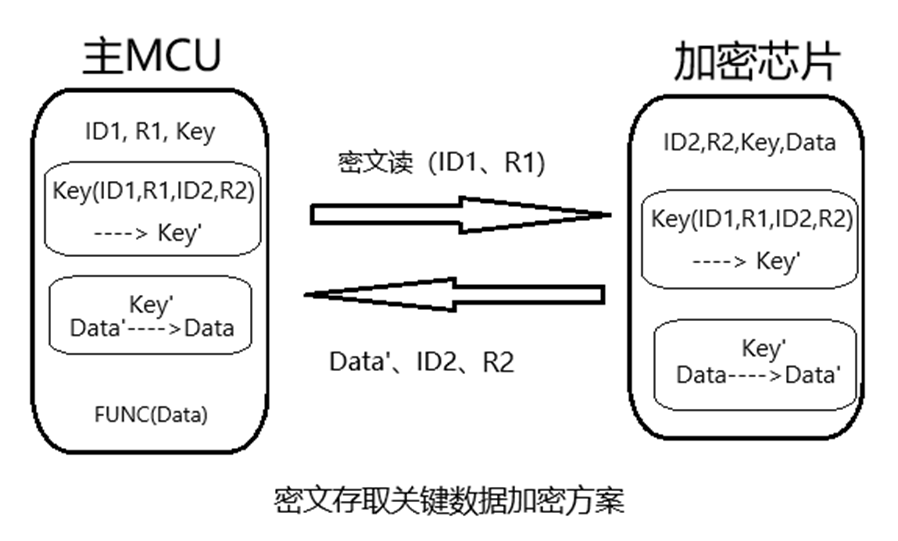

浅谈加密芯片的一种破解方法和对应加密方案改进设计

数据加密有哪些方法及应用

数据加密有哪些方法及应用

评论