在当今这个瞬息万变的时代,对于受利于日益互联的我们,同时也面临着网络犯罪带来的严峻挑战。无论是窃取私人信息还是破坏他人声誉,无论是摧毁关键基础设施还是让企业处于风险之中,当今的网络犯罪分子正在不断试探网络的安全性和适应性的底线。

因此,想要免受来自负面网络攻击,讨论如何采用全新,且更好的方法来保护我们的企业是此时的当务之急。目前,IBM发布安全永续的关键举措,助力中国企业在防御和保护、发现和侦测、响应和恢复的全生命周期里开启安全永续之旅。把握好以下四大关键举措,来抵御网络威胁实现安全永续。

1

利用人工智能填补人力空缺,改变竞争格局。

当下日新月异的科技,让世界存在着比以往更多的数据、更多的设备和更多的计算能力。虽然这为行业内创造了巨大的商业机会,但它也使安全专业人员的工作变得愈加困难。现在,企业已经无法简单地雇佣更多的人手来填补缺口:各种规模的组织机构都面临着安全技能短缺的问题,而这种短缺预计到 2022 年将达到 180 万个职位。任何个人或部门都面临太多的威胁数据需要处理,且每个月还有大量新信息从数千个安全博客和警报渠道不断涌入,这只会使问题雪上加霜,所以我们需要一种全新的方法来应对。

人工智能(AI)的出现及发展,给我们带来了巨大的潜力。AI 摄取大量的数据(其中大部分数据如果采用其他方式将无法为人类所见)并使用模式分析来识别最紧急事件,以此加强防御。加强团队发现威胁并关联各种数据的能力将能够让您的安全专家专注于快速度、准确性和大规模地减轻现实威胁,以更好地保护您的业务。从我们的调研报告中可以看到,在 AI 的帮助下,分析人员可以把事件分类的速度提高 60 倍,并能够在非结构化数据中发现洞察,消除 98% 的误报。

成功的安全计划能够把检测速度与响应速度相结合,从而通过演练和防范来控制损失。所以一个精心协调的团队能够快速行动,因为每个人都了解其角色并遵循一套有记录的、务实的方法。

2

构建集成安全免疫系统,迅速识别威胁。

近年来,许多组织机构都部署了数十套独立的安全工具和恢复工具,带来了相互脱节的逐点式解决方案拼凑。然而,这些工具并不是为了一起工作而设计的,就意味着安全团队在寻找洞察时会遇到盲点,而且必须花费大量时间以手动方式导入和导出数据。

我们认为,现在应该以一种全新、全方位的方式来考察此问题。您的安全性系统应该像您的免疫系统一样以协调的方式开展运作。一套有组织的、集成的威胁情报系统,以及多种端点、网络、移动、数据和其他安全功能,将能够快速识别出威胁并采取适当行动,防止攻击蔓延。

私营与公共部门、企业和安全供应商之间也需要开展协作,以便有效地阻止网络攻击的蔓延。此外,安全专业人员还应该像卫生组织分享有关全球流行病的信息那样来分享安全信息。通过共享威胁信息和新工具,组织机构才可以采取前瞻性的方式实现安全运营。

3

保障云端的数据安全,实现数字化转型。

云计算革命正在将数据和资源逐渐转移到企业之外。现在存储在云中的数据几乎一半不受 IT 部门的控制,而且预计到 2020 年,90% 的企业将使用多个云平台。这虽然在一方面增强了业务灵活性,但也为网络犯罪份子提供了新的攻击手段。

当然,这种数字化转型也是一次有利机会,能够将人工的、静态的、反应性的安全实践转变为更加标准化的、自动化的、富有弹性的方法。寻找各种先进的功能,使您能够:

• 获得跨越多云或混合云环境的实时可视性。

• 控制对您的数据的访问。

• 保护驻留在云基础架构中的数据。

随着变革步伐加快,我们建议必须确保您的云解决方案从一开始就具有内在的安全性,并能够跟得上您业务的变动节奏。

4

制定灾难恢复和业务连续性策略,有效降低风险。

尽管目前许多企业已经制定了业务连续性和灾难恢复计划,但其中大多数策略并没有跟上快速发展的网络威胁。因为很少有公司会定期测试其恢复系统,更不用说为团队留出专门的时间来演练如何应对协同的攻击,而此类攻击很可能会同时攻陷企业网站、电子邮件、目录服务、语音通信和端点安全控制。

最终,遭受网络攻击的组织机构可能需要付出数百万美元的恢复成本,此外还需要承受与停机时间、失去的业务以及受损的声誉等相关的损失。如果能够拥有一套安全免疫系统,其中包括一套恢复和业务连续性策略,涵盖防御、恢复和快速响应等工作,您将能够很大程度地降低风险。

因此,为您的企业制定出一份经过充分准备的,且具备良好恢复能力的可行性计划,与您的团队一起演练各种响应策略,测试您的恢复策略,同时借助于自动化协调整个流程,可以有效抵御网络漏洞攻击。

-

IBM

+关注

关注

3文章

1879浏览量

77129 -

人工智能

+关注

关注

1820文章

50325浏览量

266967 -

数字化

+关注

关注

8文章

10837浏览量

67424

原文标题:重大发布| IBM 安全业务全球战略升级,带领企业实现安全永续

文章出处:【微信号:IBMGCG,微信公众号:IBM中国】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

汽车网络安全合规全流程深度解析——从法规门槛到落地实践

景旺电子荣膺2026年鸿海-富士康永续卓越供应链奖金奖

汽车网络安全 ISO/SAE 21434是什么?(一)

IBM发布2026年X-Force威胁情报指数报告

华为发布智能体通信网络的三大关键技术能力

动力电池组生产四大关键工艺,如何决定新能源汽车性能?

在物联网设备面临的多种安全威胁中,数据传输安全威胁和设备身份安全威胁有何本质区别?

攻击逃逸测试:深度验证网络安全设备的真实防护能力

芯源半导体安全芯片技术原理

华为星河AI广域网解决方案助力教育网络智能化发展

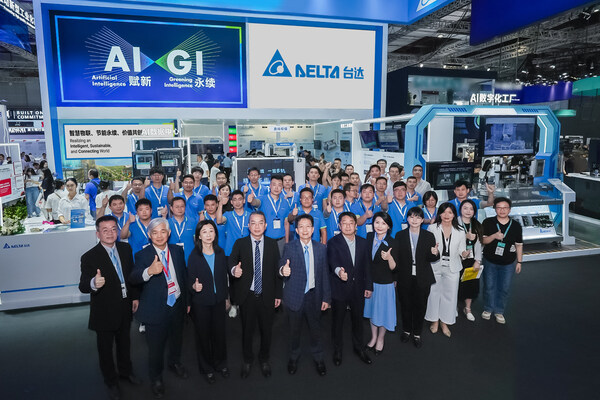

台达以“AI赋新 GI永续”为主题亮相2025中国工博会

Micro LED制造工艺中四大关键技术难点

IBM四大关键举措,来抵御网络威胁实现安全永续

IBM四大关键举措,来抵御网络威胁实现安全永续

评论