由工采网代理的ALPU-P加密芯片是韩国Neowine(纽文微)推出的用于版权保护芯片;采用ASIC方法设计,搭载AES128/SHA256双认证;以定制的方式为每一个客户单独定制一套算法。

产品描述:

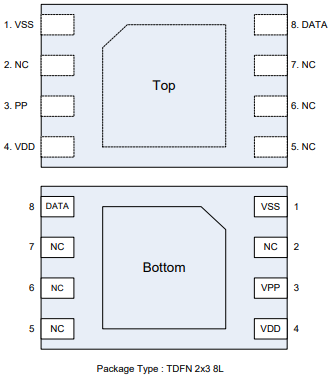

ALPU-P由数字模块和模拟模块组成;采用TDFN23-8L封装;属于强加密芯片(即使在静电等湍流环境下)具有加解密功能,防止跳过验证;单总线协议1-wire通信接口,通讯数据包含伪数据加密,防止探测模拟。

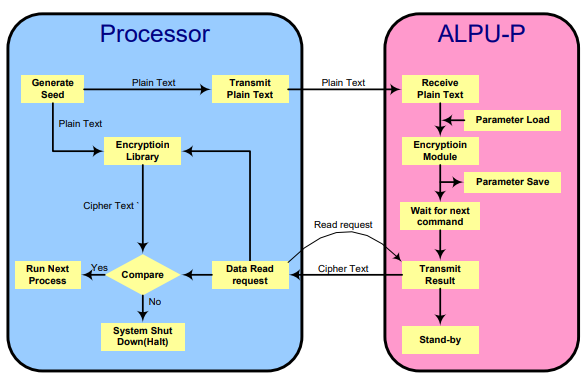

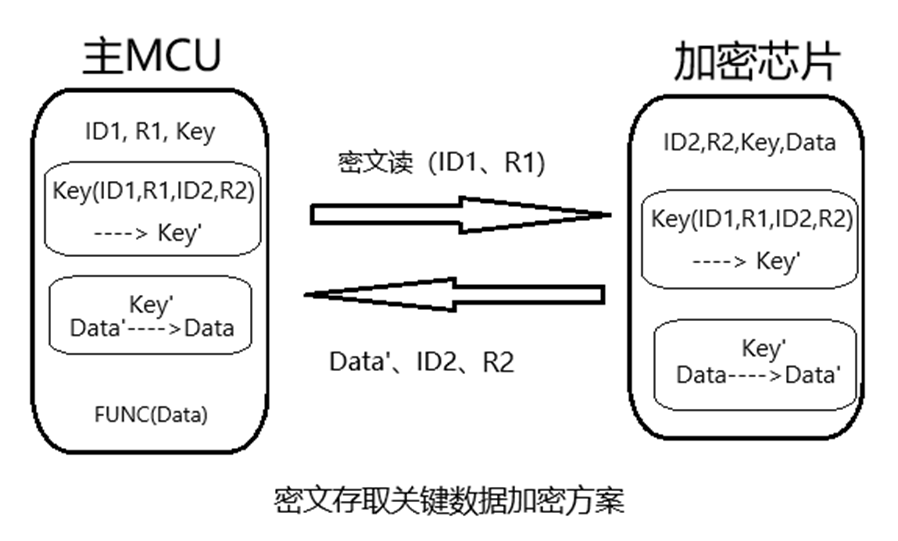

有Standby-Mode和Active-Mode两种电源模式;在待机模式下,几乎不消耗电流,适合手持设备使用;内部有POR电路,POR不需要外部单独复位。与系统MCU以密码方式通信,MCU在诸如系统启动等关键场合检测ALPU-P加密芯片;所以即使盗版系统复制了PCB、内核甚至存储器中的固件,但若缺少ALPU-P芯片,该系统无法工作。

主要参数:

■供电电压:1.6V~4.8V

■基于AES-128算法的加密IC

■数字控制OTP内存(32字节)

■ASIC逻辑电路设计,免烧录,操作简单。

■8字节OTP ROM单元的用户串行

■单总线协议1-wire通信接口,TDFN23-8L 封装

■双电源模式(主、备)

■待机开启时间可调

■内置POR(上电复位)

■内置OSC(1 MHz振荡器)

管脚配置:

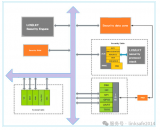

认证流程图:

ALPU加密芯片特点及优势:

1、符合I2C总线标准,支持两位I2C地址选择

2、应用AES 128加密技术,随机数据随机运算。

3、内置64 bit OTP功能,帮助客户管理出货数量及窜货的问题。

4、硬件唯一性,为客户定制唯一ID序列号。

5、提供唯一ID序列号的IC和针对性唯一的LIB,无需烧录。

6、客户可写自己的标志LOGO,提供完全客制化产品

7、硬件与软件结合,原厂根据客户系统运行平台特点针对性为客户写LIB,不同的编译器,不同的运行平台,不用的CPU,LIB各不相同,大大增强安全性能。

韩国Neowine采用定制型的方式,为每个客户单独定制一套独立的算法,保证每个客户的加密唯一性,方案商可以保护自身独特技术程序不被恶意拷贝

审核编辑 黄宇

-

芯片

+关注

关注

462文章

53539浏览量

459158 -

加密

+关注

关注

0文章

319浏览量

24624 -

加密芯片

+关注

关注

3文章

134浏览量

24689

发布评论请先 登录

加密算法指令设计

AES加密流程

AES加密模式简介与对比分析

VPP加密芯片撑起虚拟电厂安全

中微爱芯AiP9P35X系列芯片开发指南

浅谈加密芯片的一种破解方法和对应加密方案改进设计

韩国Neowine(纽文微)强加密芯片ALPU-P

韩国Neowine(纽文微)强加密芯片ALPU-P

评论