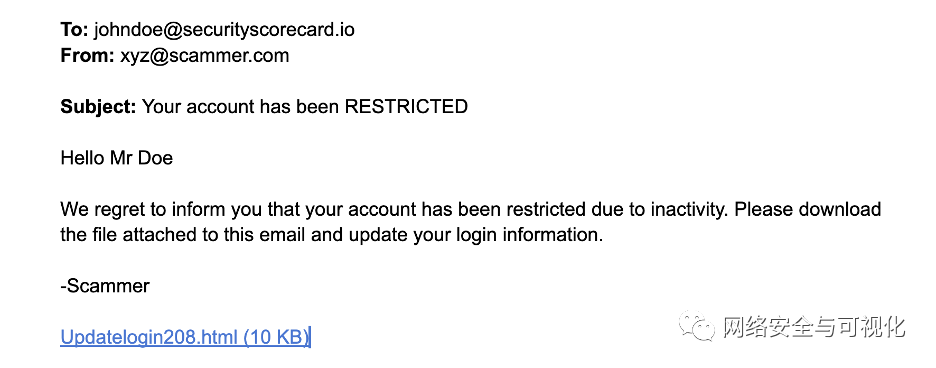

在互联网中,除非像网络罪犯躲避抓捕一样去避开收件箱,否则你以前可能见过这样的情况:

这就是钓鱼电子邮件的一个典型例子。大多数具有安全意识的个人可以发现钓鱼电子邮件。在过去,往往是拼写错误,比如这封电子邮件中的拼写错误,才暴露了这一点。现在,拼写错误和糟糕的语法并不是网络钓鱼企图的理想指标。相反,你应该把你的注意力转移到识别电子邮件的语气和紧急程度上。

但是,如果钓鱼诱饵包含可能产生法律后果的威胁,是否会使某人更有可能点击恶意链接或提供个人详细信息?

法律威胁是强大的钓鱼诱饵

考虑到攻击者使用网络钓鱼的主要目标是唤起受害者的紧迫感或恐惧感,威胁采取法律行动是一种可能激起大多数人兴趣的首选策略也就不足为奇了。

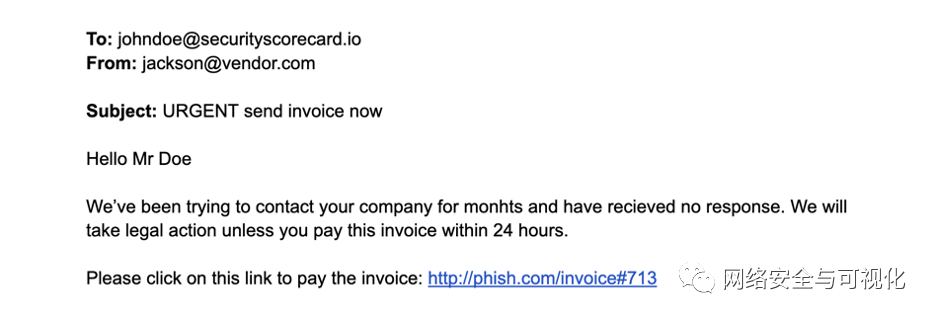

在本例中,电子邮件似乎来自要求开具发票的合法供应商。由于如果一家公司几个月来没有结清发票,可能会受到法律诉讼,人们可能会对点击链接产生足够的兴趣,然后上当受骗。

然而,如果你遇到类似的消息,需要记住的一件事是,威胁电子邮件是供应商最不会对未付发票做的事情。如果这是你第一次听说这家供应商的未付发票,这很可能是一场骗局。下载附件之前,请直接致电供应商。

在这种情况下,供应商通常会不断尝试与其客户组织的应付帐款部门取得联系。威胁采取法律行动是他们最后的手段,你很可能在它到来之前就已经意识到了未付发票。

这些网络钓鱼邮件是如何传播的?

像大多数网络钓鱼行动一样,威胁行动者可以从暗网购买网络钓鱼工具包,其中包含他们需要的一切来策划网络钓鱼骗局,包括威胁法律案件的网络钓鱼消息。(更广泛使用的、合法的电子邮件技术也可以工作,但它们需要更高水平的技术技能来实现。)

针对特定组织的高针对性攻击不同于这些技术,因为它通常包含更多的社会工程。这通常属于鱼叉式网络钓鱼类型,威胁行为者伪装成受信任的个人,如公司的首席执行官,以获取他们想要的信息。

不过,在大多数情况下,威胁行动者将这些网络钓鱼工具瞄准多个组织,希望找到一个薄弱环节。除了钓鱼消息,该工具包还包含模仿任何特定网站所需的代码。脚本代码包含用于收集受害者个人信息的PHP或Javascript代码,包括用户名、密码、IP地址、信用卡信息等。

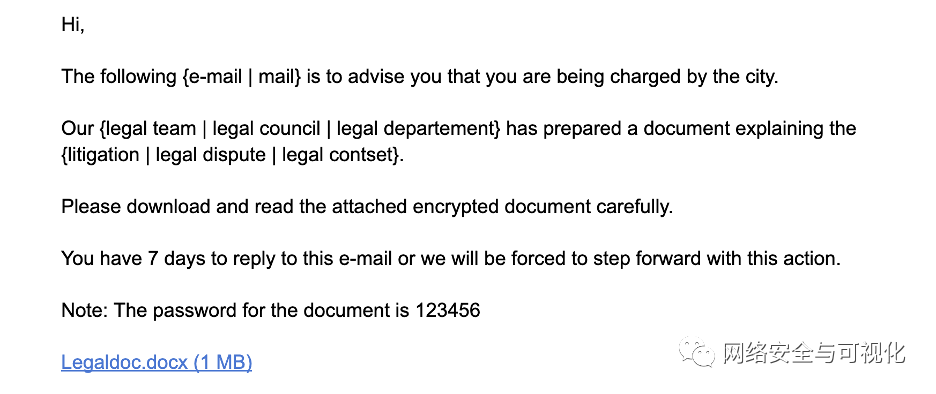

除了网站之外,钓鱼工具还可能包括以电子邮件附件形式分发的恶意软件。附件在威胁法律行动的网络钓鱼诈骗中更常见,因为在大多数情况下,攻击者会假装他们发送的是受害者需要查看的“法律文件”。

一个网络钓鱼邮件中的法律威胁的例子

不幸的是,上述虚构的场景并不是网络钓鱼攻击中合法威胁的唯一例子。

2019年的一次真实攻击针对超过10万个商业电子邮件地址,虚假的法律威胁包含恶意软件。大部分的电子邮件地址是加拿大人的,这些地址都包含在网络钓鱼工具包中。

袭击者伪装成一家位于康涅狄格州的合法律师事务所,这使他们的威胁更加可信。

网络钓鱼活动的电子邮件部分如下所示:

“附件”包含了一个木马程序,它允许攻击者向受害者的系统中添加额外的恶意软件。最令人担忧的是,即使在诈骗开始10天后,也很少有杀毒软件解决方案能够检测出用于钓鱼操作的文件是恶意的。系统泄露和数据被盗是这种骗局的受害者最常见的结果。

依赖杀毒软件来保护你免受每一种威胁是灾难的秘诀,这就引出了下一节。

针对CISO防止网络钓鱼的6个最佳实践

虽然你的公司可能无法阻止网络犯罪分子的网络钓鱼邮件,但你可以控制自己不成为这些电子邮件诈骗的受害者。以下是CISOs应该考虑的一些最佳实践。

1. 员工培训及意识

第一道防线是确保员工接受必要的网络安全培训以保护信息。随着恶意行为者不断改进他们的方法,您应该提供超越传统“网络钓鱼邮件”方法的培训。

任何网络钓鱼意识培训都应该包括更新的方法,比如水坑网络钓鱼攻击。水坑攻击是一种有针对性的攻击,旨在通过引诱某一特定行业的用户或用户群访问恶意网站来危害他们。

2. 使用电子邮件过滤器和反钓鱼软件

虽然通常与“垃圾邮件过滤器”联系在一起,但电子邮件过滤器也可以扫描表明试图进行网络钓鱼攻击的额外风险。例如,网络罪犯经常在PDF的活动内容或代码中隐藏恶意代码,这些代码可以提高可读性和可编辑性。找到正确的邮件过滤解决方案可以帮助减少通过用户的风险钓鱼邮件的数量。

3.实现多因素身份验证

由于恶意参与者经常试图窃取用户凭据,因此需要多因素身份验证可以降低这种风险。要求用户每次登录你的网络、系统和应用程序时提供以下两个或两个以上的条件:

他们知道的东西:密码或密码短语

他们拥有的东西:设备或令牌(设备上的身份验证应用程序、钥匙卡或发送到智能手机的代码)

它们是什么:生物识别(指纹或面部识别)

4. 监视并关闭假网站

金融服务和医疗保健等目标明确的行业的组织,通常会聘请能够监控并花时间关闭伪造版本网站的公司。这是一种保护你的员工和客户在点击恶意链接时不向网络罪犯提供登录凭据的方法。

假冒域名攻击(Typosquatting)或URL劫持(URL hijacking)是指网络犯罪分子将目标用户错误地输入他们想要的网站地址作为攻击目标。(例如:SecurityScoorecard.com而不是SecurityScorecard.com)。错误域名可能由使用网站进行恶意攻击的威胁行为者拥有。

5. 监控并应对安全事件

为网络钓鱼攻击制定事件响应计划,并监视您的网络是否有可疑活动。

6. 进行网络钓鱼模拟测试

定期进行网络钓鱼模拟测试,以识别漏洞,并培训员工识别和应对网络钓鱼企图。

“我打开了一个恶意电子邮件附件,黑客侵入了我的网络……我最好联系Saul SecurityScorecard。”

SecurityScorecard提供了一些产品和服务,帮助组织对抗网络钓鱼企图:

我们的安全评级在十组风险因素中提供易于阅读的A-F评级。社会工程模块就是其中之一,它决定了一个组织对有针对性的社会工程攻击的潜在易感性。

如果发生网络事件,我们的数字取证和事件响应服务将通过停止进一步的破坏,调查来源,提供沟通和指导,并提供可采取行动的事件后报告,帮助您快速分类情况。

今日推荐

网络安全评级

虹科网络安全评级是一个安全评级平台,使企业能够以非侵入性和由外而内的方式,对全球任何公司的安全风险进行即时评级、了解和持续监测。获得C、D或F评级的公司被入侵或面临合规处罚的可能性比获得A或B评级的公司高5倍。虹科网络安全评级对企业的安全状况以及任何组织的安全系统中所有供应商和合作伙伴的网络健康状况提供即时可见性。

该平台使用可信的商业和开源威胁源以及非侵入性的数据收集方法,对全球成千上万的组织的安全态势进行定量评估和持续监测。网络安全评级提供十个不同风险因素评分的详细报告:

- 应用安全

- 端点安全

- CUBIT评分

- DNS健康

- 黑客通讯

- IP信誉

- 信息泄露

- 网络安全

- 修补频率

- 社会工程

虹科网络安全评级为各行各业的大小型企业提供最准确、最透明、最全面的安全风险评级。

虹科是在各细分专业技术领域内的资源整合及技术服务落地供应商。虹科网络安全事业部的宗旨是:让网络安全更简单!凭借深厚的行业经验和技术积累,近几年来与世界行业内顶级供应商Morphisec,DataLocker,Allegro,SSC,Mend,Apposite,Profitap,Cubro,Elproma等建立了紧密的合作关系。我们的解决方案包括网络全流量监控,数据安全,终端安全(动态防御),网络安全评级,网络仿真,物联网设备漏洞扫描,安全网络时间同步等行业领先解决方案。虹科的工程师积极参与国内外专业协会和联盟的活动,重视技术培训和积累。

此外,我们积极参与工业互联网产业联盟、中国通信企业协会等行业协会的工作,为推广先进技术的普及做出了重要贡献。我们在不断创新和实践中总结可持续和可信赖的方案,坚持与客户一起思考,从工程师角度发现问题,解决问题,为客户提供完美的解决方案。

-

网络

+关注

关注

14文章

8130浏览量

93079 -

网络安全

+关注

关注

11文章

3449浏览量

62955

发布评论请先 登录

人工智能时代,如何打造网络安全“新范式”

攻击逃逸测试:深度验证网络安全设备的真实防护能力

华为亮相2025国家网络安全宣传周

中国电科网络安全创新发展大会暨电科日活动圆满落幕

智慧路灯网络安全入侵监测

Lansweeper:强化网络安全与资产管理

The Bat! Voyager便携式电子邮件客户端软件介绍

中企通信荣登《CCSIP 2024中国网络安全行业全景册》

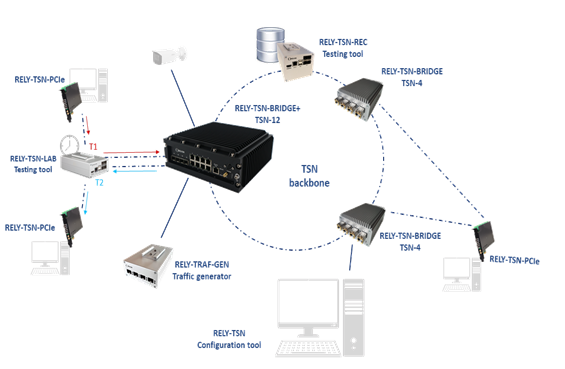

虹科方案 仅需4个步骤!轻松高效搭建虹科TSN测试网络

华纳云企业建立全面的网络安全策略的流程

智能网联汽车网络安全开发解决方案

虹科分享 | 网络安全评级方案 | 起诉!钓鱼电子邮件中的法律威胁

虹科分享 | 网络安全评级方案 | 起诉!钓鱼电子邮件中的法律威胁

评论