对便携式驱动器使用软件加密是一种有缺陷且危险的做法,这可能会带来灾难性的后果。它类似于一场字谜游戏,提供了一种虚假的安全感和保护感。

1 普通USB驱动器不会为存储的软件加密数据提供保护

常规USB驱动器与其他数据保护方法之间的主要区别之一是,常规USB驱动器没有任何内置机制来保护存储在其上的数据。这意味着,任何对硬盘有物理访问权限的人都可以简单地将其插入计算机并访问硬盘上的信息,而不管这些数据是否加密。

相比之下,其他数据保护方法,如全磁盘加密和TPM(可信平台模块),提供了额外的安全措施来保护设备上的数据,即使它落入坏人手中。例如,全磁盘加密使用BootLoader和TPM来保护加密数据的完整性,使未经授权的用户更难访问设备上的数据。

普通USB驱动器和其他数据保护方法之间的另一个关键区别是,常规USB驱动器通常更容易受到物理损坏,例如跌落或暴露在水中或极端温度下。这意味着,如果未正确处理常规USB驱动器,该驱动器上的数据可能会丢失或损坏。相比之下,其他数据保护方法提供了额外的保护措施,防止物理损坏。

总而言之,普通的USB驱动器没有为存储的软件加密数据提供保护,使它们容易被未经授权的用户访问或操纵。其他数据保护方法,如全磁盘加密和TPM,提供了额外的安全措施来保护设备上的数据,使其成为保护敏感或有价值数据的更好选择。

2 将加密数据交换为勒索软件/恶意软件

网络犯罪分子可以利用将加密数据交换为勒索软件/恶意软件来访问公司网络并窃取敏感信息。这个想法很简单:攻击者用恶意软件替换加密的软件驱动器上的数据。当受害者将USB驱动器插入他们的计算机并开始感染网络时,恶意软件会自动安装。

防止此类攻击的一种方法是对组织内使用USB驱动器实施严格控制,但这不能防止被恶意软件感染的经批准的软件驱动器。限制常规使用将有助于最大限度地减少攻击媒介。这可能包括要求员工注册他们的USB驱动器,并持续扫描它们是否有恶意软件。强大的终端安全解决方案可以防止恶意软件和勒索软件在网络中传播。

对于员工来说,意识到使用未知USB驱动器的相关风险并在将其插入计算机时谨慎行事也是至关重要的。在许多情况下,避免使用常规USB驱动器可能是防御此攻击的最有效方法。

3 现在收集,稍后解密(他们很快就会访问数据)

这是一种“收集,稍后解密”攻击,攻击者复制加密数据而不被用户注意到,然后攻击者可以归还加密的软件设备,并且不会有数据被盗的迹象。这可能是内部人员、清洁人员或任何有权访问该设备的人。

这种攻击的一个例子是使用分布式密码破解来恢复软件加密的USB驱动器的密码。一旦检索到密码,攻击者就可以在用户不知情的情况下继续访问USB驱动器上的加密数据。像Elcom这样的公司提供这项服务,在云加速攻击的帮助下,每秒可以尝试数千个密码组合。

为了防止这种攻击,至关重要的是使用强且唯一的密码来加密数据,并定期更改它们,以防止它们被猜中或破解。还必须避免解锁非托管计算机上的加密设备,因为这可能会暴露加密密钥并使其容易被捕获。通过采取这些步骤,个人和组织可以更好地保护他们的数据免受这些攻击。

4 用户错误:清除安全并暴露新数据

在数据安全方面,组织使用的关键工具之一是加密。这涉及到对数据进行编码,以便只有那些拥有正确密钥或密码的人才能访问它。加密是一个强大的工具,但它需要万无一失。即使在使用加密的情况下,用户也可以暴露新数据,这可能会将组织置于风险之中。

一种常见的情况是,当用户使用加密软件USB时会,这些设备经常将敏感数据从一个位置传输到另一个位置。数据在USB上加密,因此即使设备丢失或被盗,数据仍受到保护。

然而,当使用这些设备时,他们可能会意外擦除加密的数据。当用户想要在设备上为新数据腾出空间时,可能会发生这种情况。要做到这一点,用户可以简单地擦除加密数据,而不会意识到其中的含义。

一旦加密数据被擦除,用户可以将新数据传输到设备上,而不会意识到它不再是加密的。这可能会导致组织违反其合规性要求,从而可能使组织面临数据泄露的风险。此外,当用户错误处理加密的软件USB时,数据损坏和丢失也会变得司空见惯。这可能会让用户感到沮丧,他们可能会因为“安全”总是打开的假设而指责IT。

为避免这些问题,组织应确保向用户提供关于如何正确处理加密软件USB的明确指导和培训。这有助于防止可能暴露新数据并将组织置于风险中的用户错误。此外,组织应考虑实施其他措施,如软件加密,以确保数据始终受到保护,即使用户处理数据。

5 需要清除或粉碎软件加密设备

除了本文提到的功能外,虹科加密USB驱动器和加密硬盘还提供双因素身份验证以增强安全性。这意味着,除了输入密码外,用户还必须提供第二种形式的身份验证,如安全令牌或指纹,以访问加密数据。这一额外的保护层使未经授权的用户更难访问设备上的数据。

虹科加密USB驱动器和加密硬盘设备的设计也是防篡改的。如果有人试图在未经授权的情况下打开设备,加密密钥将自动销毁,使设备上的数据永久无法访问。这为需要保护敏感数据的组织提供了额外的安全级别。

此外,虹科加密USB驱动器和加密硬盘与许多操作系统兼容,包括Windows、MacOS和Linux,使其成为具有不同技术环境的组织的多功能解决方案。它们还提供各种大小和容量,使组织能够根据其特定需求选择合适的设备。

-

usb

+关注

关注

60文章

8476浏览量

285872 -

软件

+关注

关注

69文章

5362浏览量

91892 -

数据加密

+关注

关注

0文章

54浏览量

13162

发布评论请先 登录

USB RFID读写器的四个常见应用

探索MAXQ1050:深度安全保障的USB微控制器

如何让蓝牙 USB 加密狗正常工作?

USB usb2-port2:无法启用怎么处理?

Infineon USB0010 Dongle:高效的USB转I2C接口设备

电能质量在线监测装置数据日志加密存储的具体操作方法是什么?

硬件加密引擎在保障数据安全方面有哪些优势呢?

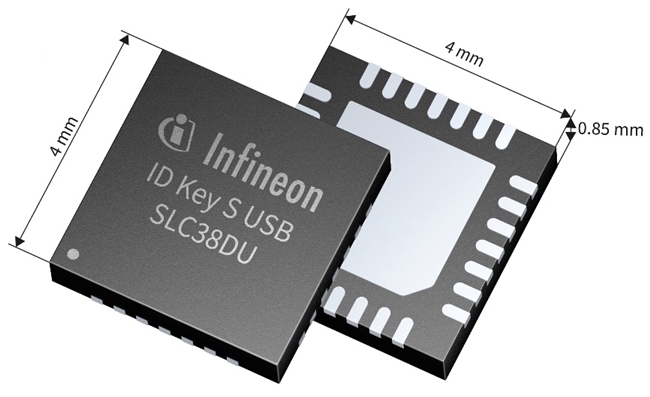

英飞凌推出新型ID Key S USB,扩展其USB令牌安全控制器产品组合,进一步提升其安全性与多功能性

虹科分享 | 赋能现代化矿业:虹科Owasys坚固型车载通信终端方案

虹科分享|USB设备安全管理平台|USB软件加密不可接受的五个原因

虹科分享|USB设备安全管理平台|USB软件加密不可接受的五个原因

评论