专家个人简介

在前两期文章“华为勒索攻击防御的四层防护网之边界入侵防线”、“华为3大利器助你防护勒索病毒文件”中,我们分别从网络边界及勒索病毒文件检测的角度,对勒索攻击各个攻击阶段使用的各种攻击技术的纵深检测方案进行了介绍。可以看到,勒索攻击从初始入侵到加密勒索整个过程中,从网络和主机中可以观测到诸如攻击IP、恶意攻击负载、命令控制服务器C&C地址、恶意样本、异常主机行为等可观测数据,这构成威胁检测的基础。本期重点从威胁信息(Threat Intelligence)在华为勒索攻击纵深防御全流程使能的角度,介绍威胁信息如何增强勒索软件的防御。

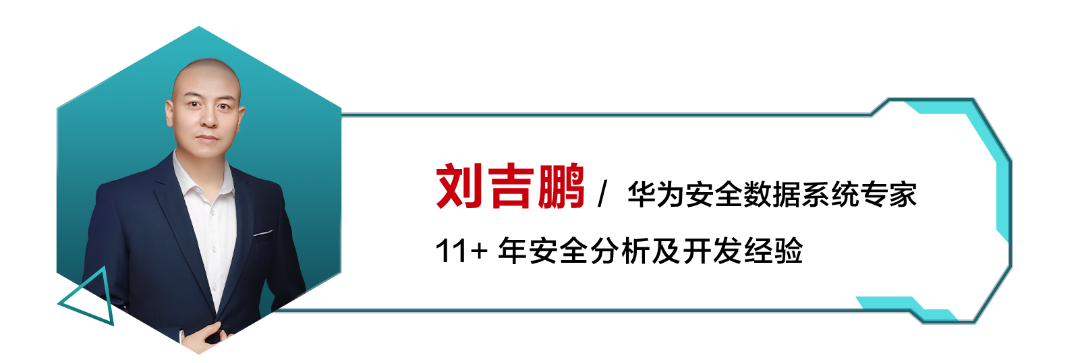

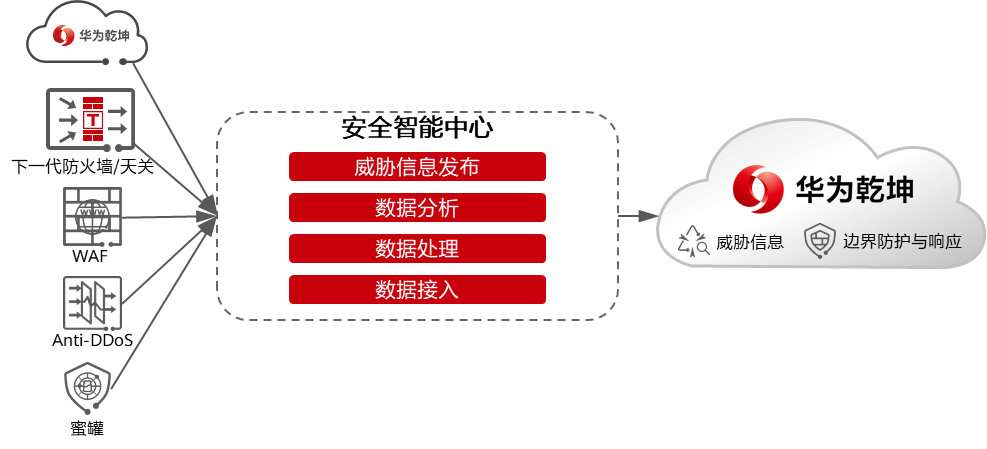

以一个中小型企业场景为例,如下图所示,威胁信息技术对华为勒索软件检测使能重点体现在几个方面:1事前预警在资产评估服务中,基于漏扫及威胁信息中的漏洞现网实际利用情况对资产风险进行排序,使企业将漏洞防护工作聚焦于已经产生或者实际可产生重大危害的漏洞上。2事中防御针对勒索软件传播的关键阶段,提供多重的情报使能。其中入侵阶段,在边界防护和响应服务中,基于威胁信息中的IP类威胁信息使能自动化响应,直接将勒索攻击阻断在入侵尝试阶段。在恶意软件或勒索软件传播阶段,在下一代防火墙/天关、以及EDR的文件检测模块中,基于威胁信息中的文件信誉对已知的勒索软件快速检测。恶意软件及勒索软件植入运行后,如果存在C&C外联,则基于DNS过滤、本地恶意域名库等情报能力进行C&C检测,防止僵尸网络等恶意软件部署勒索软件,或阻断勒索软件的外联请求。3事后响应针对勒索攻击事件中涉及的攻击IP、域名、恶意文件等,可以通过威胁信息进一步调查,获得更丰富的上下文信息。

在前两期文章“华为勒索攻击防御的四层防护网之边界入侵防线”、“华为3大利器助你防护勒索病毒文件”中,我们分别从网络边界及勒索病毒文件检测的角度,对勒索攻击各个攻击阶段使用的各种攻击技术的纵深检测方案进行了介绍。可以看到,勒索攻击从初始入侵到加密勒索整个过程中,从网络和主机中可以观测到诸如攻击IP、恶意攻击负载、命令控制服务器C&C地址、恶意样本、异常主机行为等可观测数据,这构成威胁检测的基础。本期重点从威胁信息(Threat Intelligence)在华为勒索攻击纵深防御全流程使能的角度,介绍威胁信息如何增强勒索软件的防御。

以一个中小型企业场景为例,如下图所示,威胁信息技术对华为勒索软件检测使能重点体现在几个方面:1事前预警在资产评估服务中,基于漏扫及威胁信息中的漏洞现网实际利用情况对资产风险进行排序,使企业将漏洞防护工作聚焦于已经产生或者实际可产生重大危害的漏洞上。2事中防御针对勒索软件传播的关键阶段,提供多重的情报使能。其中入侵阶段,在边界防护和响应服务中,基于威胁信息中的IP类威胁信息使能自动化响应,直接将勒索攻击阻断在入侵尝试阶段。在恶意软件或勒索软件传播阶段,在下一代防火墙/天关、以及EDR的文件检测模块中,基于威胁信息中的文件信誉对已知的勒索软件快速检测。恶意软件及勒索软件植入运行后,如果存在C&C外联,则基于DNS过滤、本地恶意域名库等情报能力进行C&C检测,防止僵尸网络等恶意软件部署勒索软件,或阻断勒索软件的外联请求。3事后响应针对勒索攻击事件中涉及的攻击IP、域名、恶意文件等,可以通过威胁信息进一步调查,获得更丰富的上下文信息。 下面重点就勒索攻击事前和事中华为威胁信息提供的能力(即图中的①②③④)进行重点说明。

下面重点就勒索攻击事前和事中华为威胁信息提供的能力(即图中的①②③④)进行重点说明。一、 漏洞可利用信息

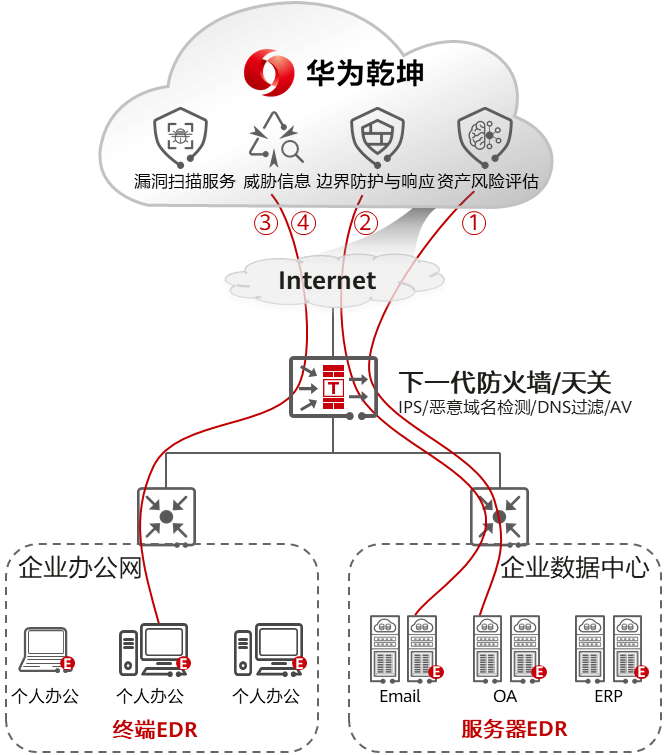

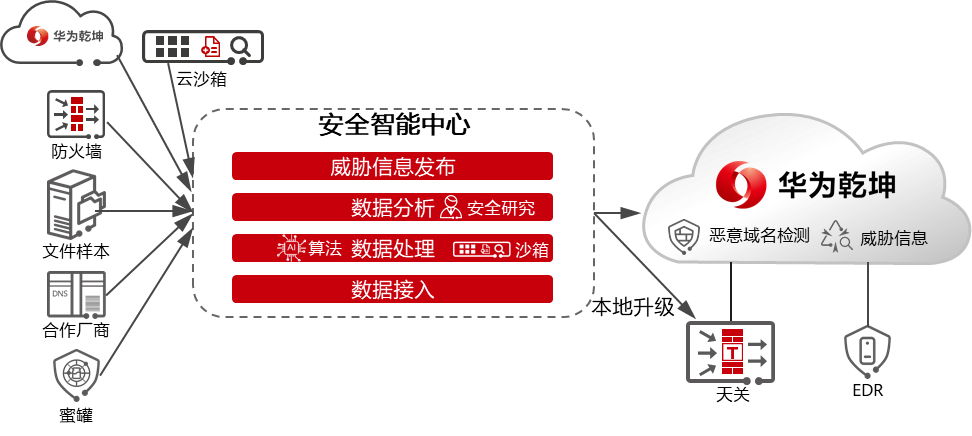

基于华为卓越的入侵防御能力、设备遥测能力及防火墙市场占有率,可以持续地感知到现网真实被用于入侵攻击的漏洞、攻击的时间、攻击的次数等信息。根据该信息,企业可以根据其资产暴露位置、漏洞状态、漏洞实际被利用情况,优先处理处于互联网边界、且已经被攻击者利用的漏洞。 漏洞可利用信息的生产原理如下图所示。 核心的能力包括:

1.日均亿级的入侵攻击感知,覆盖云、边流量,快速感知漏洞攻击情况。

2.安全智能化中心全自动化威胁信息生产,准实时生产漏洞利用信息。

核心的能力包括:

1.日均亿级的入侵攻击感知,覆盖云、边流量,快速感知漏洞攻击情况。

2.安全智能化中心全自动化威胁信息生产,准实时生产漏洞利用信息。二、威胁IP信息

互联网上充斥着各类攻击,据统计39%的流量来自于恶意攻击者。相应的,在安全设备上每天可以检测到数以万计、百万计,甚至亿级的攻击日志,很容易造成安全人员的告警疲劳。另一方面,网络入侵距离勒索或许仅仅一步之遥,其区别仅仅是漏洞利用后投递的载荷链接是否为勒索软件。因此,谨慎地对待每一次攻击十分有必要。如果可以阻断任何一次攻击尝试,那么就可以大幅度地提升攻击的成本,降低勒索软件的攻击概率。 在华为乾坤边界防护与响应服务中,基于规则、智能算法和威胁IP信息,华为实现了99%的告警自动化,对每一个确定为恶意的IP进行封堵,极大地提升攻击成本。 威胁IP信息生产的核心原理如下图所示。 核心的能力包括:

1.日均十亿级的攻击事件感知,覆盖蜜罐攻击、入侵攻击、僵木蠕攻击、DDoS攻击、WEB攻击等各类事件。

2.安全智能中心全自动化威胁信息生产,累计千万级威胁IP信息,42亿IP基础信息。

3.威胁事件中攻击IP覆盖90%以上,暴力破解覆盖95%以上,可有效辅助拦截基于RDP爆破的勒索攻击。

4.支持威胁分级、详细的标签分类,支持攻击IP历史行为分析。

核心的能力包括:

1.日均十亿级的攻击事件感知,覆盖蜜罐攻击、入侵攻击、僵木蠕攻击、DDoS攻击、WEB攻击等各类事件。

2.安全智能中心全自动化威胁信息生产,累计千万级威胁IP信息,42亿IP基础信息。

3.威胁事件中攻击IP覆盖90%以上,暴力破解覆盖95%以上,可有效辅助拦截基于RDP爆破的勒索攻击。

4.支持威胁分级、详细的标签分类,支持攻击IP历史行为分析。三、 文件信誉

一旦入侵成功执行,恶意软件通过网络传输到目标设备,在流量或者主机这两个检测点均可以利用威胁信息的已知检测能力,快速地基于文件HASH进行勒索软件的检测。 华为文件信誉的关键能力包括:

1.累计PB级恶意文件数据积累,支撑对各类恶意文件检测能力研究和开发,如基于人工智能的检测、基于行为的检测等。

2.累计十亿级恶意文件威胁信息数据,支撑设备快速识别勒索软件。

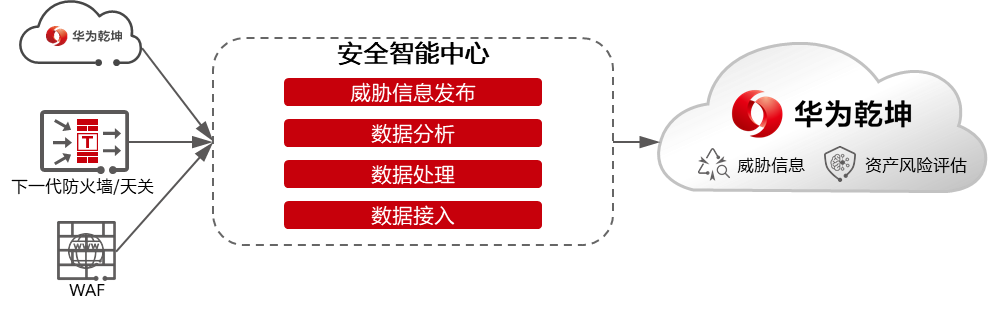

四、 失陷检测指标IoC部分勒索软件通过钓鱼或者botnet传播,或者从另外角度,即使有些钓鱼或者具备命令与控制能力的恶意软件没有传播勒索软件,企业也必须切断C&C控制通道,否则,攻击者通过具备命令与控制的恶意软件可以在任何时候安装勒索软件,它使得企业始终处于可能被勒索攻击的风险之下。华为提供的IoC类威胁信息中不仅包含了远控类恶意软件的C&C地址,还包括了钓鱼、挖矿、勒索攻击相关的IoC。它们集成到天关或者华为乾坤中的恶意域名检测能力中,帮助企业快速发现失陷主机。

失陷检测指标IoC生产的核心原理如下图所示。

核心能力包括:

1.千万级IoC,包括DGA、挖矿、恶意下载站地址、钓鱼、C&C等。

2.日均千亿级DNS日志分析及智能计算,发现高可疑域名;累计百亿级PDNS数据积累,可持续研究发现各类恶意地址。

3.基于沙箱的大规模恶意样本分析及人工研判,及时发现新的C&C地址。

结束语勒索攻击技术在不断的演进,威胁信息技术通过嵌入到纵深防御的各个阶段,发挥“一点发现,全局使能”的重要作用,持续地提升防御的效率,增加攻击的成本。不仅如此,在攻击前,通过宏观的攻击洞察,威胁信息技术还指导防守者如何集中资源,解决重点的安全问题。攻击后,通过其他的观测指标还可以帮助进行攻击响应,攻击溯源等。

关注“数据通信视频号”获得更多干货~往期精彩推荐

关注“数据通信视频号”获得更多干货~往期精彩推荐

原文标题:揭秘勒索第7期丨Threat Intelligence对抗勒索攻击的能力大盘点

文章出处:【微信公众号:华为数据通信】欢迎添加关注!文章转载请注明出处。

-

华为

+关注

关注

217文章

35783浏览量

260715

原文标题:揭秘勒索第7期丨Threat Intelligence对抗勒索攻击的能力大盘点

文章出处:【微信号:Huawei_Fixed,微信公众号:华为数据通信】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

攻击逃逸测试:深度验证网络安全设备的真实防护能力

OEM 必须投资供应链网络安全最佳实践

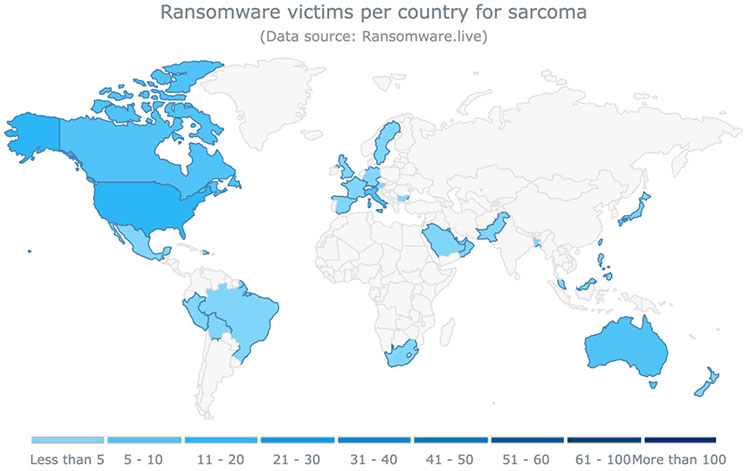

行业观察 | VMware ESXi 服务器暴露高危漏洞,中国1700余台面临勒索软件威胁

华为星河AI融合SASE解决方案如何防御勒索攻击

Commvault Cloud平台如何应对勒索软件攻击

Microsoft AD究竟有多重要

2025年第二季恩智浦“芯”品大盘点

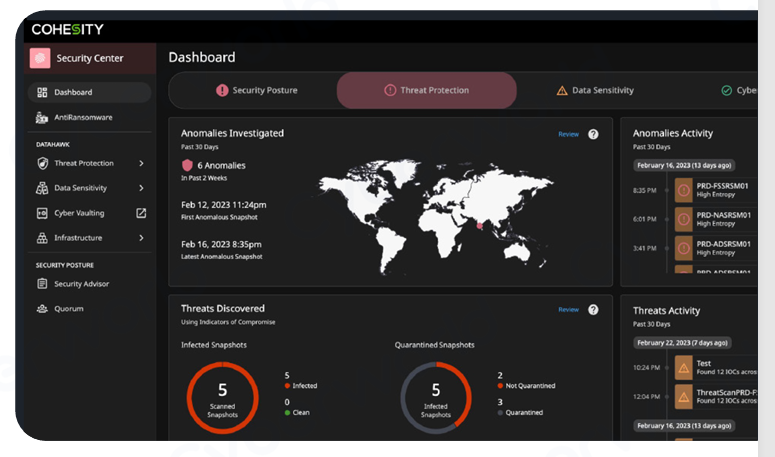

Cohesity DataHawk 加强网络响应和快速恢复干净的数据

Cohesity与Nutanix提供由AI驱动的数据安全和管理

明晚开播 |数据智能系列讲座第7期:面向高泛化能力的视觉感知系统空间建模与微调学习

直播预约 |数据智能系列讲座第7期:面向高泛化能力的视觉感知系统空间建模与微调学习

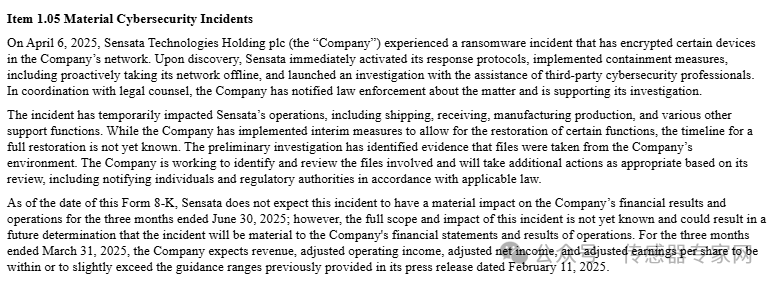

美国传感器巨头遭黑客敲诈勒索,中国员工放假一周!

揭秘勒索第7期丨Threat Intelligence对抗勒索攻击的能力大盘点

揭秘勒索第7期丨Threat Intelligence对抗勒索攻击的能力大盘点

评论