从加密到屏蔽的7种数据安全技术将会更好地保护企业和客户和数据,使其免受不当和未经授权访问和使用的影响。

企业的网络安全战略最重要的方面都围绕着如何保护企业数据以及如何防止数据丢失。其中包括静态、传输中和使用中的数据。

数据安全技术有多种形式,其中包括:

防火墙

认证和授权

加密

数据屏蔽

基于硬件的安全性

数据备份和弹性

数据擦除

这些形式都有相同的目标:保持数据安全。

什么是数据安全,为什么它很重要?

数据安全是指在数据的整个生命周期中保护数据免遭盗窃、丢失或未经授权访问的做法。

对于企业来说,数据泄露是一个持续存在的问题。根据ThoughtLab发布的一份调查报告,与2020年相比,全球2021年的数据泄露和网络攻击数量增加了15.1%。数据泄露不仅会使企业数据对外泄露,还会让企业面临诉讼和罚款。

数据安全实践、政策和技术也是防止内部用户对任何数据进行不当操作的关键。

数据安全性很重要,因为它有助于以下方面:

保护知识产权安全;

防止财务损失;

维护客户的信任;

确保符合多项监管标准。

最后一点很重要,因为企业需要遵守各种行业和联邦法规,从GDPR法规和CCPA到萨班斯-奥克斯利法案和PCIDSS。

数据安全技术的类型

数据安全至关重要,因为网络攻击者毫不留情地寻找任何漏洞来渗透企业网络。为了妥善保护数据,企业可以使用以下7种数据安全技术。

(1)防火墙

防火墙是系统中的初始安全层。它旨在防止未经授权的来源访问企业数据。防火墙充当个人或企业网络与公共互联网之间的中介。防火墙使用预先配置的规则来检查所有进出网络的数据包,因此有助于阻止恶意软件和其他未经授权的流量连接到网络上的设备。

不同类型的防火墙包括:

基本的包过滤防火墙

线路级网关

应用级网关

状态检查防火墙

下一代防火墙

(2)认证授权

使用两个过程来确保只有适当的用户才能访问企业数据:身份验证和授权。

身份验证涉及用户提供他们声称的身份的证据。这种证明可以提供密码或PIN或生物认证等秘密。根据身份验证方案,用户在登录时可能需要提供一个或多个附加因素,称为双因素身份验证或多因素身份验证。如果用户在最初成功登录后尝试更受限制的操作,则可能还需要逐步验证。

身份验证示例如下:

密码/PIN

多因素身份验证(MFA)

生物特征扫描

行为扫描

一旦用户证明了他们的身份,授权将确定用户是否具有访问特定数据并与之交互的适当权限。通过授权用户,他们可以在系统内获得读取、编辑和写入不同资源的权限。

授权示例如下:

最小权限访问原则

基于属性的访问控制

基于角色的访问控制

(3)数据加密

数据加密将数据转换为编码密文,以确保其在静止状态和在批准方之间传输时的安全。加密数据确保只有拥有正确解密密钥的人员才能查看原始明文形式的数据。如果被网络攻击者捕获,加密数据将毫无意义。

数据加密的示例如下:

非对称加密,也称为公钥加密;

对称加密,也称为密钥加密。

保护静态数据涉及端点加密,可以通过文件加密或全盘加密方法完成。

(4)数据屏蔽

数据屏蔽会掩盖数据,因此即使犯罪分子将其泄露,他们也无法理解所窃取的内容。与使用加密算法对数据进行编码的加密不同,数据屏蔽涉及用相似但虚假的数据替换合法数据。企业也可以在不需要使用真实数据的场景中使用这些数据,例如用于软件测试或用户培训。

标记化是数据屏蔽的一个例子。它涉及用唯一的字符串替换数据,该字符串没有任何价值,如果被网络攻击者捕获,则无法进行逆向工程。

数据屏蔽的其他示例如下:

数据去识别化

数据泛化

数据匿名化

化名

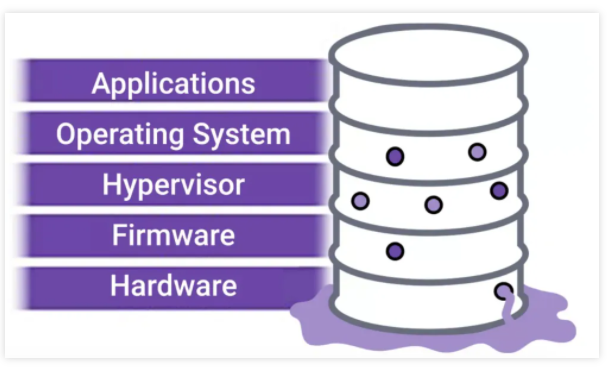

(5)基于硬件的安全性

基于硬件的安全性涉及对设备的物理保护,而不是仅仅依赖安装在硬件上的软件。由于网络攻击者针对每个IT层,企业需要内置于芯片中的保护措施以确保设备得到强化。

基于硬件的安全性示例如下:

基于硬件的防火墙

代理服务器

硬件安全模块

基于硬件的安全性通常与主处理器隔离运行,例如使用苹果的Secure Enclave。

(6)数据备份和弹性

企业应保存多个数据副本,尤其是当他们希望在数据泄露或其他灾难后完全恢复时。有了数据备份,企业就可以更快地恢复正常的业务功能,而且故障更少。为确保数据弹性,组织需要采取适当的保护措施,以确保备份数据的安全并随时可用。

数据备份保护的一个例子是数据存储,它创建了备份数据的气隙版本。企业还应遵循3-2-1备份策略,这会导致在不同位置至少保存三个数据副本。

其他类型的数据备份保护包括:

冗余

云备份

外置硬盘

硬件设备

(7)数据擦除

重要的是企业正确删除数据并确保已删除的数据不可恢复。这一过程称为数据擦除,涉及完全覆盖存储的数据,使其无法恢复。也称为数据销毁,数据擦除通常涉及在擦除数据后使其难以辨认。

企业必须能够适当地销毁数据,尤其是在GDPR等法规规定客户可以要求删除其个人数据之后。

其他类型的数据擦除包括:

数据擦除

覆盖

物理破坏

消磁

审核编辑 :李倩

-

防火墙

+关注

关注

0文章

449浏览量

36767 -

网络安全

+关注

关注

11文章

3521浏览量

63587 -

数据安全

+关注

关注

2文章

805浏览量

30897

原文标题:7种顶级的数据安全技术

文章出处:【微信号:D1Net11,微信公众号:存储D1net】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

功能安全ISO26262是什么?(一)

别再忽视充电芯片了!HT4056H的这些保护功能真的很重要

什么是VLM?为什么它对自动驾驶很重要?

Lora基站在物联网应用的重要性

艾体宝方案 | 安全不止是“加密”:企业如何真正做到数据可控?

为什么FPU在MCU中很重要呢?

在物联网设备面临的多种安全威胁中,数据传输安全威胁和设备身份安全威胁有何本质区别?

硬件加密引擎在保障数据安全方面有哪些优势呢?

大坝安全监测中的传感器技术应用与重要性

充电桩测试:守护绿色出行的安全密码

边聊安全 | 软件单元测试的设计方法

什么是数据安全,为什么它很重要?

什么是数据安全,为什么它很重要?

评论