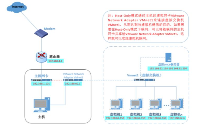

NAT模式和桥接模式一样可以上网,只不过,虚拟机会虚拟出一个内网,主机和虚拟机都在这个虚拟的局域网中。NAT中VMWare相当于交换机(产生一个局域网,在这个局域网中分别给主机和虚拟机分配ip地址)

2022-05-12 16:08:57 4573

4573

在日新月异的科技世界中,虚拟化技术如同一座桥梁,连接着现实与数字的鸿沟,为我们打开了全新的计算维度。虚拟机,这一概念,自其诞生以来,就以其独特的魅力和强大的功能,深深地影响了软件开发、系统测试和云

2024-07-06 08:05:14 463

463

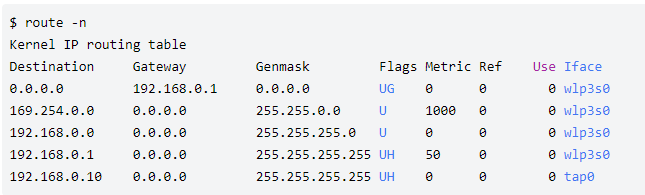

通过路由器建的局域网与外网连接,主机win7用的是无线网,主机和虚拟机通过桥接模式(虚拟机选择的网卡是主机连网的无线网卡,不是本地有线连接),ip设置如下,主机IP192.168.0.122 虚拟机

2014-07-13 17:02:05

我的主机开发板虚拟机本来能互相ping通的。今天我嫌samba服务器刷新慢,按照网上的说明修改虚拟机的/etc/hosts /etc/resolv.conf,拔掉了上网的网线,换成了连接笔记本

2014-03-06 18:56:46

宿主机(host) :虚拟机Ubuntu18 64位系统虚拟机配置:1.添加两个磁盘是为了将系统和代码分开,这样的好处在于可以将代码盘挂载到其它虚拟机上使用2.安装两个网卡是因为目标机的网口是直接

2021-11-08 09:03:41

我在使用JZ2440开发板的时候,按照视频操作进行。主机是win7-64位,虚拟机用的是视频里面的虚拟机。在主机联网的情况下,主机与虚拟机之间可以互ping通,也可以使用远程登录和cuteftp软件

2015-03-02 22:21:25

CentOS虚拟机和主机共享文件失败的解决办法

2019-03-25 10:01:47

嵌入式学习笔记(1)虚拟机和主机相互ping通目录嵌入式学习笔记(1)虚拟机和主机相互ping通概念完整步骤首先要安装好虚拟机和Linux操作系统设置好虚拟机的静态IP地址设置好宿主机的静态IP地址

2021-12-16 07:42:09

满足器件级安全需求的特性,来帮助实现这些目标。日益增长的IoT安全需求物联网(IoT)可被视为由多个电子网络组成,这些网络需要端到端的起始于器件级的分层安全性(见图1)。为了帮助实现这种分层安全性

2019-06-25 08:18:11

FPGA设计的安全性不看肯定后悔

2021-05-07 06:52:00

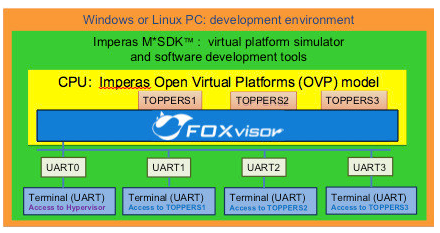

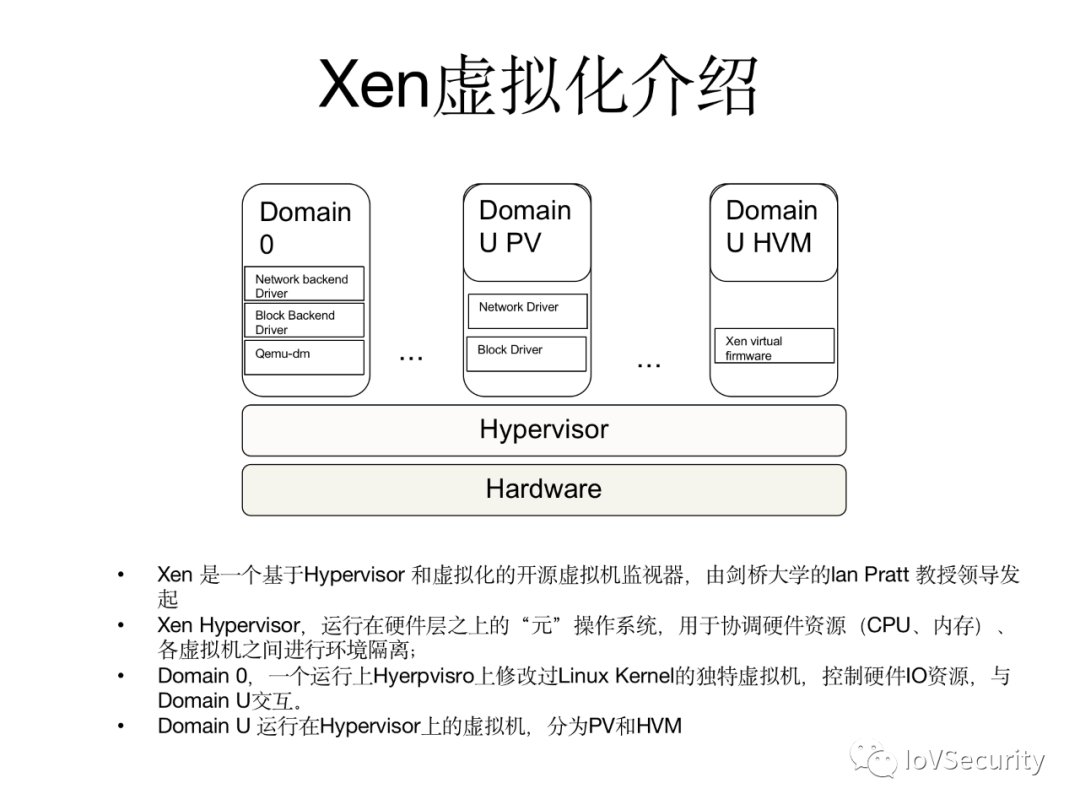

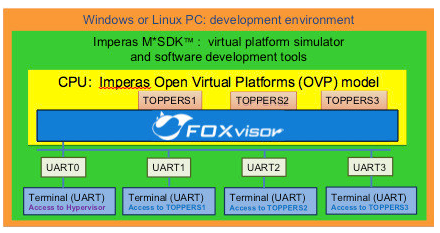

我正在使用 Yocto 和 i.MX8QM 板,我对 Xen 支持有几个问题:

Linux 5.15.52_2.1.0 (Yocto) 是否支持 Xen 虚拟机管理程序?

If yes

2025-03-27 06:17:14

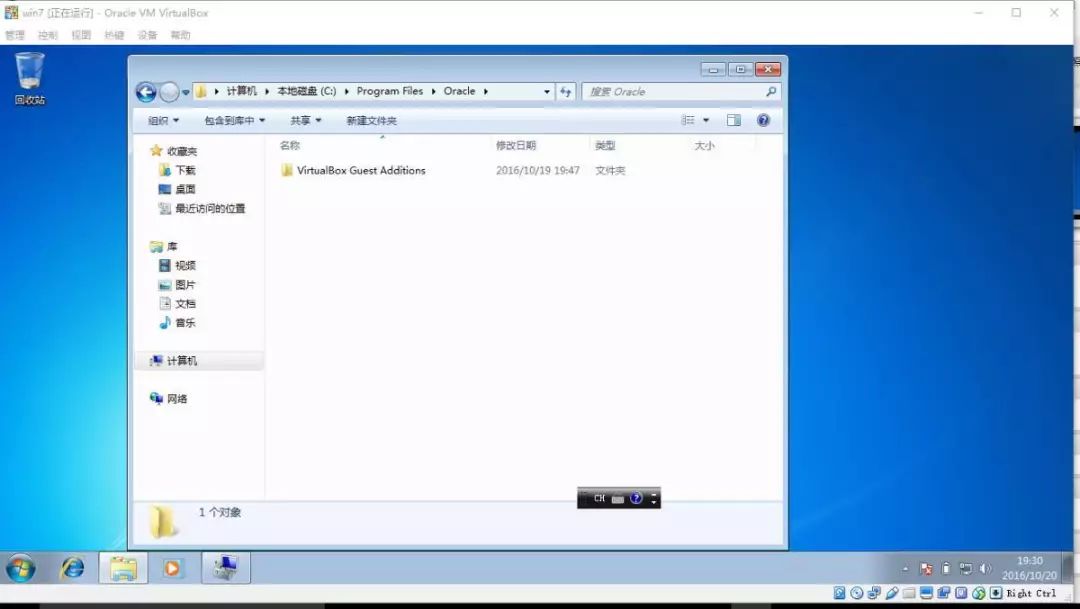

ncurses-dev1.3常用功能演示1.3.1在Windows与虚拟机系统之间复制文件安装并配置开发环境安装并运行虚拟机系统建议使用我们提供的虚拟机系统作为开发主机,本节针对我们提供的虚拟机进行指导。如需要自己搭建开发环境

2018-12-27 15:04:24

嗨,是否可以使用GRID在虚拟机内部使用NVENC API?如果可以使用K1 / K2卡进行多少次编码?它取决于所选的vGPU配置文件吗?谢谢,丹尼尔以上来自于谷歌翻译以下为原文Hi

2018-09-11 16:33:40

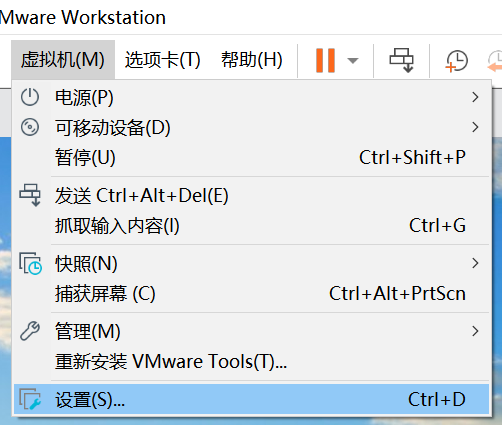

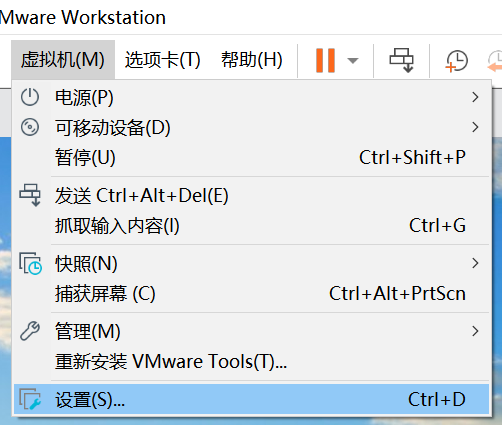

首先,确保虚拟机已经安装VMware Tools。第一步,在主机新建固定共享文件夹,例如D:/Share。第二步,打开虚拟机,点击“编辑虚拟机设置”。第三步,在"Option"

2018-07-03 05:44:02

首先,确保虚拟机已经安装VMware Tools。第一步,在主机新建固定共享文件夹,例如D:/Share。第二步,打开虚拟机,点击“编辑虚拟机设置”。第三步,在"Option"

2018-07-09 02:37:22

用VM桥接方式将LINUX虚拟机加入主机的局域网,两者一个网段一个网关,然后发现虚拟机能ping通局域网内除了主机外的所有设备,唯独不能ping通主机,同样,主机也不能ping 通虚拟机。双方防火墙都关了的。不晓得为何,求大神指导下。

2016-04-10 21:55:48

去分析逻辑复杂性极高的虚拟机。这样大大地增加了代码分析的难度和所需要的时间,若配合混淆等手段,相信绝大部分攻击者会望而却步。 当然,为了相对的安全也会付出相对的损失。虚拟指令集的执行效率会比原生指令集

2016-06-13 20:14:22

按教程设置桥接网卡上网,虚拟机和主机可以互ping,虚拟机里也可以ping通百度等网址。但是虚拟机里就是无法通过火狐浏览器上网!!!网卡是路由器接的有线网卡,台式和笔记本试过了都是这样。用NAT方式是可以正常上网的。新手实在搞不清怎么回事,不知道怎么解决。求指教。

2019-10-25 04:03:33

影响(如黄、赌、毒)或相关政策处置(比如十七大、世博会)导致整个服务器IP被封,则您的独立IP虚拟主机不会受影响。不会出现‘城门失火殃及池鱼’的情况。 2、免受攻击牵连、安全性大。当同一台服务器上其他虚机

2010-12-22 10:19:20

学习!!!!文章嵌入式系统设计(一):虚拟机、Ubuntu的安装以及SSH 软件的安装使用:里面详细介绍了SSH软件的安装和ssh 软件在主机和虚拟机之间传文件。文章嵌入式系统设计(二): 虚拟机和主机之间共享

2021-12-22 08:01:30

引言拥有特权的恶意软件或者可以实际访问安卓设备的攻击者是一个难以防范的攻击向量。 在这种情况下,你的应用程序如何保持安全性?本文将讨论 Android keystore 机制以及在尝试实现安全

2021-07-28 08:40:35

关于FPGA设计的安全性你看完就懂了

2021-04-30 06:19:30

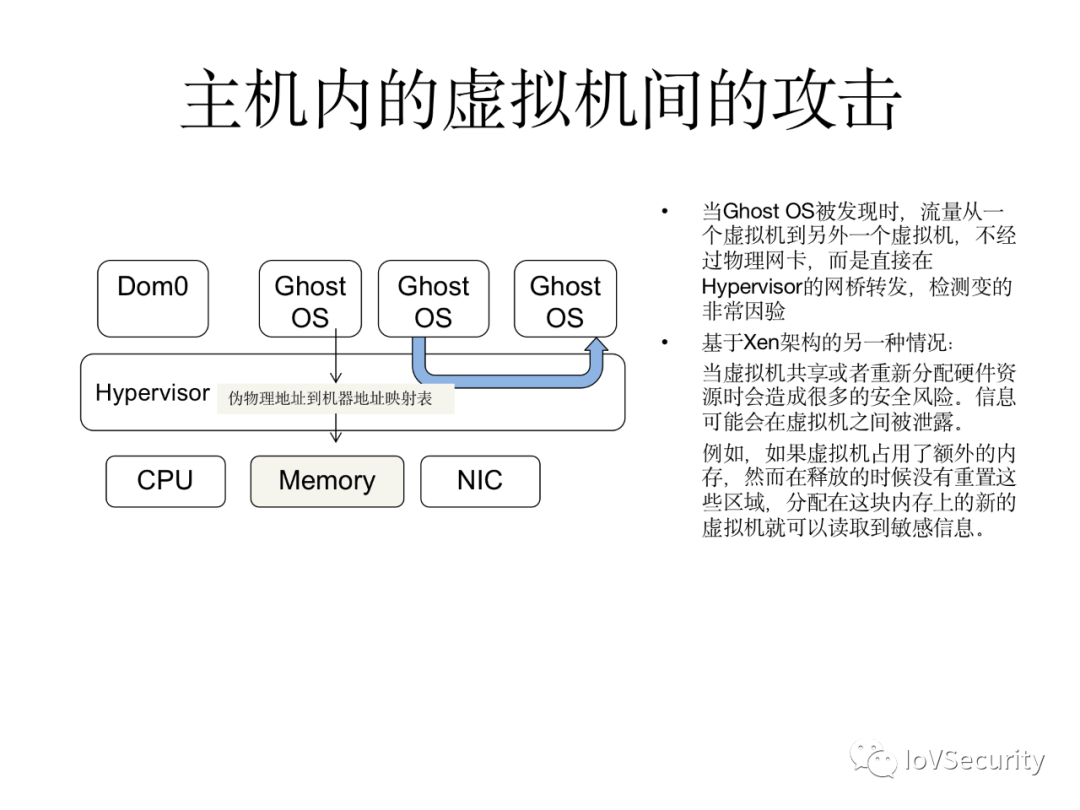

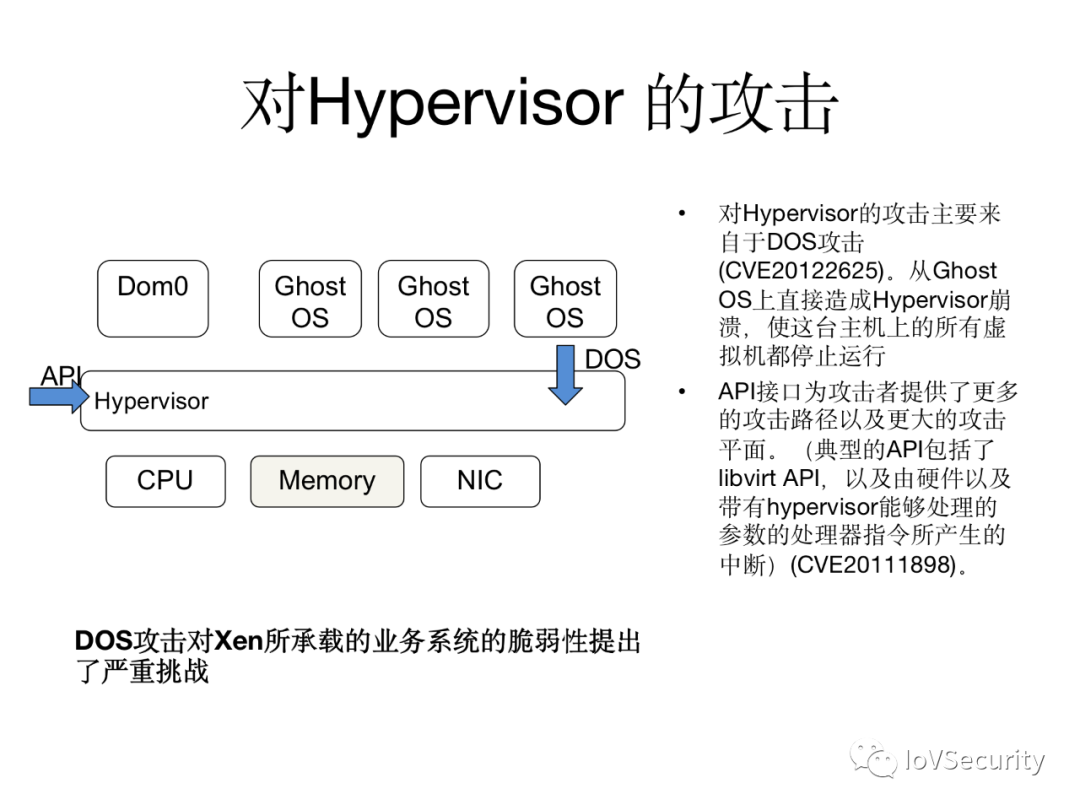

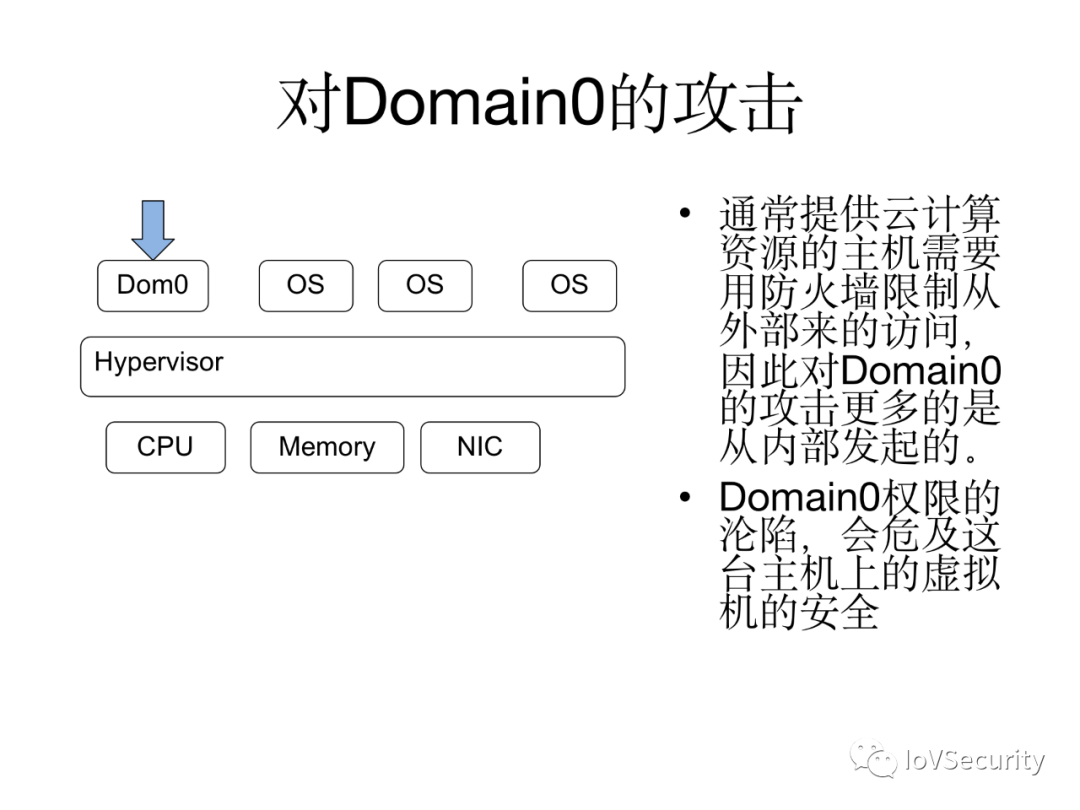

很多的处理器,硬盘等。通过hypervisor,可以分配给不同的虚拟机以不同的硬件资源。比如对于VM1,可能要运行一些安全等级高的任务,这时就可以把Hardware0的资源只分配给VM1,其它的虚拟机

2022-03-30 10:28:21

实战开发--开发环境安装(五)1、下载软件vmware和ubuntu-20.04.1-desktop-amd64.iso2、创建虚拟机完整步骤3、安装嵌入式linux所需的工具包4、安装vmware tool,实现虚拟机与物理主机交换和拖拉文件功能,从而文件共享目的5、主机与虚拟机共享文件的方法本次开发

2021-12-16 07:45:44

Pro 本文使用的Ubuntu : ARM裸机加强版配套的的Ubuntu16.04特别注意:如果你使用的虚拟机和Ubuntu不一样,现象可能不一样,请具体情况具体分析。一、为什么要让虚拟机中的Ubuntu

2018-01-30 15:51:59

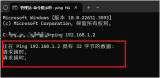

`现在的问题就是,开发板不能ping主机和虚拟机,虚拟机和主机也不能ping开发板,他们的主机、虚拟机、开发板的ip分别为192.168.11.1;192.168.11.127

2017-05-12 14:47:54

许多实时操作系统本身就有不安全性和不可靠性,这些不安全因素就给黑客的入侵和病毒的攻击留下了可趁之机。操作系统是最基本的系统软件,它是对硬件系统的第一次扩充,同时给用户提供一个更容易理解和进行

2020-03-06 06:27:09

用开发板连接到主机上后,一直ping不通虚拟机和主机 。 主机和虚拟机能够互相ping通。 虚拟机也设置的是桥接的板子的网络。有没有人帮忙解答一下啊。我现在使用的是s5p6818的板子,烧的教程里给

2022-11-22 06:22:16

引信软件安全性测试系统有什么特点?怎样利用虚拟仪器技术去开发引信软件安全性测试系统?

2021-04-09 07:01:56

网卡,进去设ip为192.168.0.118,开发板ip为192.168.0.119然后板子ping主机与虚拟机如下出现checksum bad,不清楚啥情况断开wifi后开始,主机ping虚拟机虚拟机

2019-10-15 00:57:04

汽车安全性的内容和影响因素是什么? 电子技术在汽车行驶安全上的应用有哪些?

2021-05-14 06:43:55

。物联网系统如果存在安全漏洞,就可能会导致灾难性的后果。蓝牙mesh网络的安全性从设计之初就是重中之重。本文将着重分析主要的安全特性和现已被解决的安全问题。本系列的后续文章也将持续详细地介绍蓝牙mesh网络安全性的各个方面。

2019-07-22 06:27:26

攻击者提供了目标,因而也是问题。对收集到的数据应进行过滤,只留下需要的部分,其余部分应尽快删除。这不仅能提高安全性,也能改善所收集数据的效用。识别潜在的敏感信息并禁止或限制其收集非常重要。在边缘处理

2018-10-22 16:52:49

为提高PC系统的可管理性和安全性,提出一种轻量级虚拟机软件技术——LVMM。定义活跃用户域,可直接访问除磁盘和网络之外的物理设备,以及虚拟磁盘和虚拟网络设备。保证在保

2009-04-09 09:02:19 28

28 虚拟机及虚拟化技术给计算机应用注入了新的研究与开发点,同时也存在诸多不利因素。本文综述了虚拟机及虚拟化技术的发展历程,指出了虚拟机与虚拟化目前在应用上存在的若干问

2010-09-07 10:15:07 13

13 随着动态 路由协议 的广泛应用,路由协议的安全性越来越被人们所关注,在实际应用中针对路由协议的攻击时常发生。通过对路由协议安全性原理分析及实际应用的解析,对各种动态

2011-06-07 16:55:23 21

21 JVM基础----java虚拟机的学习内容。

2015-10-30 10:21:25 0

0 深入JAVA虚拟机

2017-03-19 11:24:33 1

1 任何真实计算机无关的虚拟机。根据运用和与机器的相关性可分为系统虚拟机和程序虚拟机,一个提供了完整的操作系统,另一个则以运行单个计算机程序为主。 在嵌入式应用领域,嵌入式系统相关的CPU芯片和微计算机硬件系统种类繁多,并且不断推陈出

2017-10-17 15:43:35 0

0 领域。DornerWorks 在新型 Zynq® UltraScale+ MPSoC 器件上提供 Xen 支持,为赛灵思用户带来多种优势。Xen Zynq 管理程序不仅实现快速的软件集成和更高的系统安全性与保密性,而且还能将企业级的云计算能力运用到嵌入式领域。

2017-11-17 05:28:34 1912

1912 据中心网络虚拟机分配问题上考虑其安全性和可靠性的研究。针对虚拟机分配中的容错技术,提出了一种具有可控虚拟机冗余度的启发式分配算法。算法以最大通信延迟最小化为优化目标,在可利用的虚拟机集合中通过构造可控冗余度的团来分配处理数

2017-11-17 15:17:20 4

4 对六个签密方案进行了安全性分析,指出它们都存在保密性的安全问题,其中两个方案还存在不可伪造性的安全问题。对每一个安全问题都给出了具体的攻击方法,并使用加密部分绑定发送者、签名部分绑定接收者、验证等式

2017-11-24 11:03:14 2

2 孤岛条件下,多虚拟机组成的微电网在暂态过程中存在严重的过流及稳定性问题。分析了虚拟机冲击电流的数学模型,提出了快速限流控制和虚拟阻抗限流控制两种限流方法。在此基础上,考虑微电网的安全性与稳定性,提出

2017-12-17 10:17:14 2

2 进行预测,给出兼顾资源需求和服务优先等级的虚拟机服务效用函数,以最大化物理机的服务效用值为目标,为物理机内的各虚拟机动态配置物理资源.通过同类虚拟机间的全局负载均衡和多次物理机内各虚拟机的物理资源再分配,

2018-01-02 15:18:25 1

1 针对在传统特权虚拟机中利用虚拟机内省实时监测其他虚拟机内存安全的方法不利于安全模块与系统其他部分的隔离,且会拖慢虚拟平台的整体性能的问题,提出基于轻量操作系统实现虚拟机内省的安全架构,并提出基于内存

2018-01-08 14:15:43 0

0 自省技术的发展与广泛应用.为此,基于语义重构方式的不同将现有的虚拟机自省技术分为4类,并针对每一类自省技术中的关键问题及其相关工作进行了梳理:然后,在安全性、性能及可获取的高层语义信息量等方面对这4类方法进

2018-01-13 09:43:39 0

0 明显偏低:相反,多个虚拟机只要负载高峰能错开在不同的时间,闲置的资源就能更充分地被利用.由于应用的负载通常具有一定的周期性,因此,可以利用虚拟机负载的历史数据作为分析的依据,基于虚拟机的负载高峰特征对虚拟机

2018-01-13 10:34:02 0

0 针对虚拟机动态迁移面临的虚拟机信息泄露的安全问题,引入内存动态保护技术SGX,基于KVM虚拟化环境,提出一种动态迁移安全增强方法。在迁移两端构建以SGX技术为核心的硬件隔离的安全执行环境,保障加密

2018-01-14 13:24:35 0

0 对虚拟机内存紧缺、内存空闲时的实时监测和动态调度,并且提出虚拟机迁移策略,有效地缓解宿主机的内存紧缺问题。最后选取一台物理机作为主控节点,两台物理机作为子节点,利用Eucalyptus搭建一个小型的私有云平台。结果显示,当宿主机处于内存紧缺状态时,

2018-01-29 16:52:04 0

0 攻击者的逆向分析.但这种保护方法难以抵御累积攻击,无法提供更加持久的保护,时间多样性是指一个软件在不同时间被执行时,执行路径不同,主要用于抵御累积攻击.将时间多样性与虚拟机软件保护相结合,提出了一种具有时

2018-01-31 16:31:39 0

0 服务器的可靠性.为此,提出一种在虚拟机内部通过隔离故障驱动程序来提高虚拟机可靠性的架构,该架构通过监视驱动程序所使用的内存信息来建立驱动可写权限的授权表,并在虚拟机监视器中设置虚拟机内核空间对应影子页表的写保

2018-02-23 10:25:36 1

1 服务器上安装传统操作系统,为用户提供服务的关键组件,用户通过网络与操作系统相连,客户机容易受到攻击,因此确保客户机程序的安全运行和文件的安全使用,是虚拟桌面框架的基本要求。传统的杀毒方式是针对单台物理主机,需要下载整个病毒库到本机,通

2018-02-26 11:12:18 0

0 I/O密集型虚拟机需要频繁地进行域间通信,为解决现有虚拟机域间通信效率低、延迟大的问题,提出一种基于双环形缓冲区的用户域与驱动域域间通信优化方法。在用户域中建立与驱动域共享的双环形缓冲区,由虚拟机

2018-03-01 15:42:57 0

0 制高点。 提出了一种虚拟机计算环境的安全防护方案,该方案采用虚拟机内外监控相结合的方式对虚拟机的计算环境进行持续、动态的监控和度量,可对虚拟机进行反馈控制,保障虚拟机计算环境的安全,提升虚拟机的动态适应能力

2018-03-06 16:41:58 1

1 虚拟机自省技术已经广泛应用于入侵检测和恶意软件分析等领域。但是由于语义鸿沟的存在,获取虚拟机内部信息时会导致其通用性和执行效率降低。通过分析现有语义鸿沟修复技术的不足,提出了一种称为ModSG的语义

2018-03-09 13:47:46 0

0 Android是集操作系统、中间件和关键应用为一体的运行与移动设备上的软件包。Dzlvik虚拟机是Google自主开发的代号为Dalvik的Java虚拟机技术。Google自主开发Java虚拟机

2018-03-20 10:00:44 10

10 虚拟化技术为云计算基础设施资源的动态部署、安全隔离提供了重要保证.从过度占用内存的虚拟机中回收内存,提供给内存紧缺的虚拟机使用,优化多虚拟机间的内存分布是内存虚拟化中的挑战性问题.文中引入了自发调节

2018-03-27 18:18:09 15

15 云环境下恶意软件可利用多种手段篡改虚拟机( VM)中关键业务代码,威胁其运行的稳定性。传统的基于主机的度量系统易被绕过或攻击而失效,针对在虚拟机监视器( VMM)层难以获取虚拟机中运行进程完整代码段

2018-03-29 17:40:46 0

0 IBM Research 已经创造出一种新的软件安全性衡量方法——Horizontal Attack Profile(简称 HAP),其发现适当保护下的容器(Containers)几乎能够提供与虚拟机(VM)相媲美的安全水平。

2018-07-19 15:19:00 9768

9768 主机windows+ubuntu虚拟机

文件传输用 主机与虚拟机传输文件告别命令行

2018-07-27 16:12:25 4266

4266

虚拟机:QEMU虚拟机和主机无线网络通讯设置

2020-06-22 10:19:07 6478

6478

频繁迁移导致了迁移资源开销大和迁移安全性低的问题。为此,提出一种基于冗余跳变的虚拟机迁移方法,对不同虚拟机的迁移频率建立评估计算模型,在保证虚拟机隐私信息安全的前提下减小虚拟机迁移频率,对部分虚拟机釆用冗余跳

2021-05-11 14:11:53 14

14 虚拟机迁移的物理主机异常状态检测算法

2021-06-30 11:13:33 20

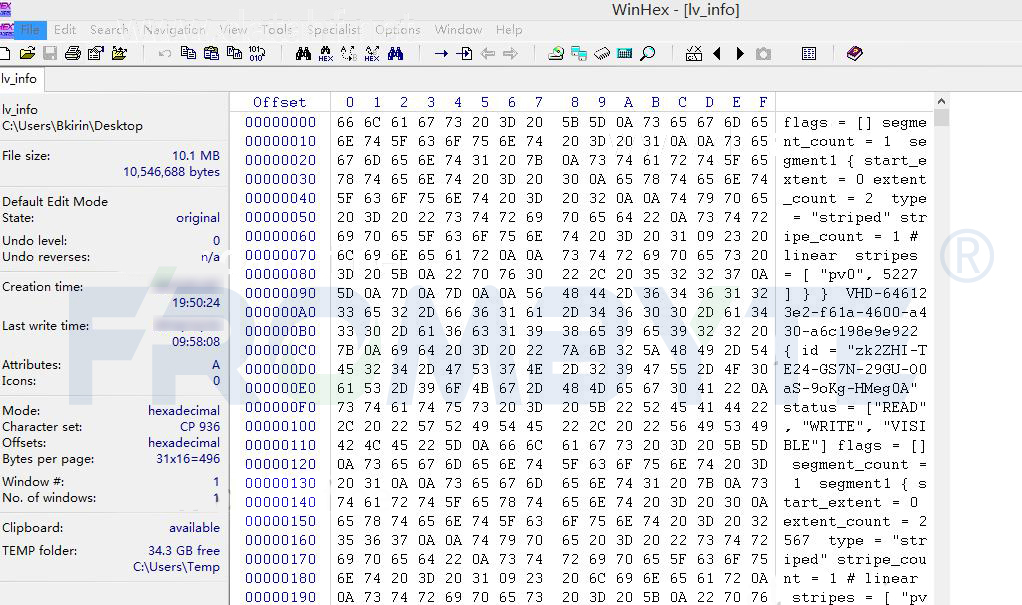

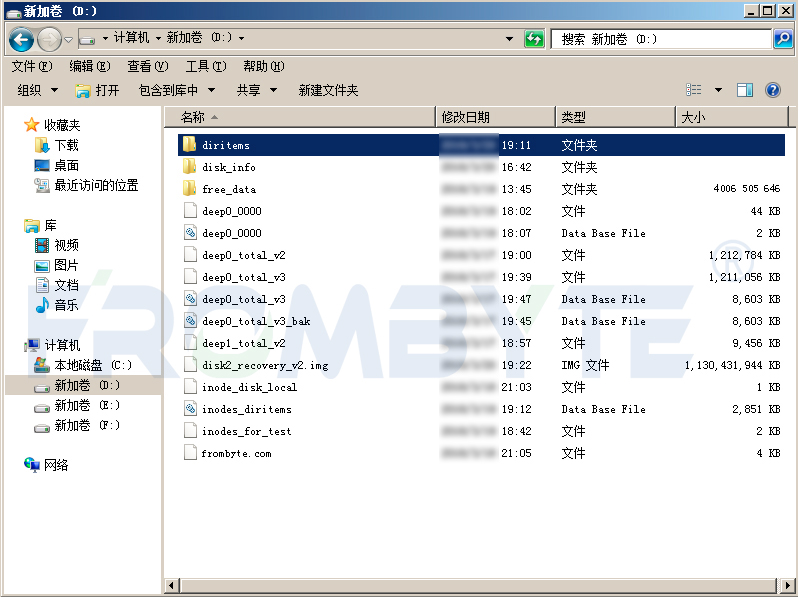

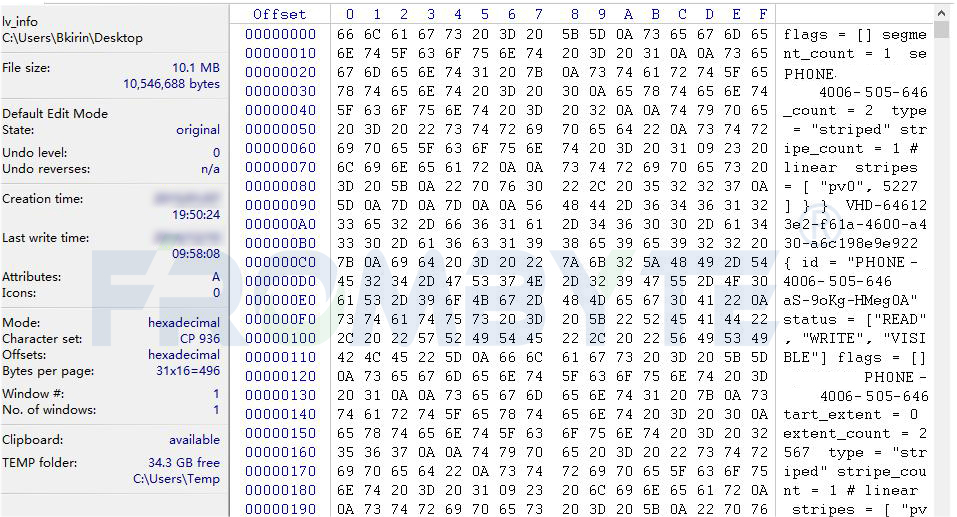

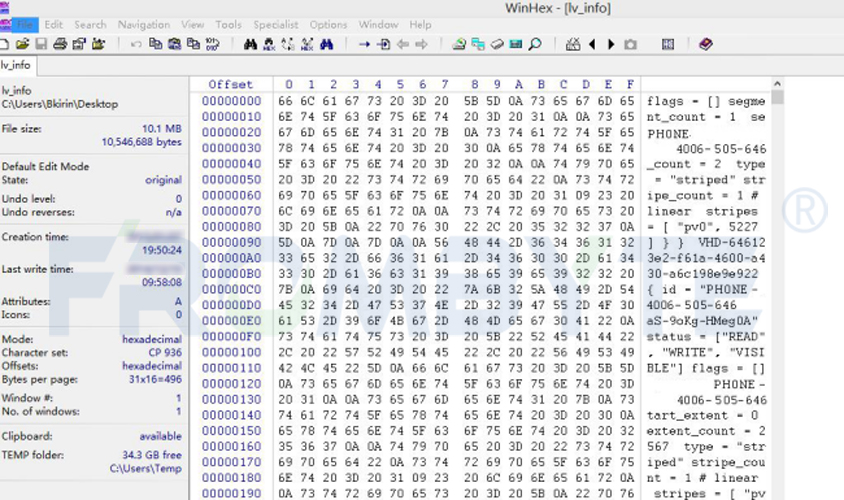

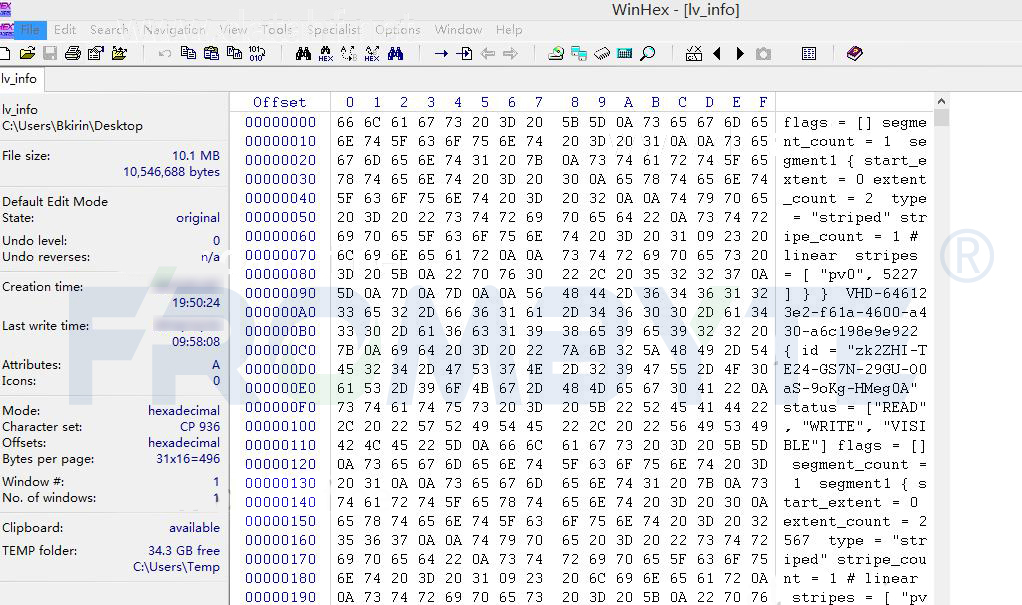

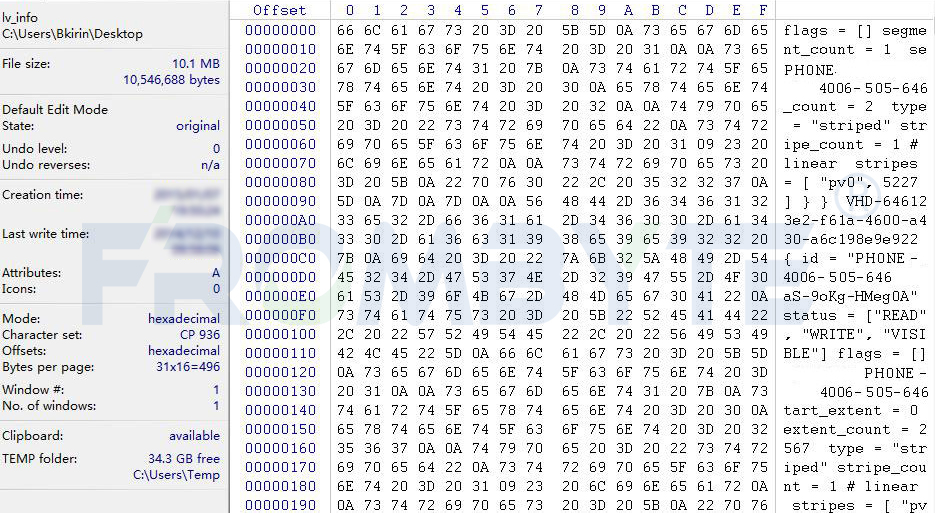

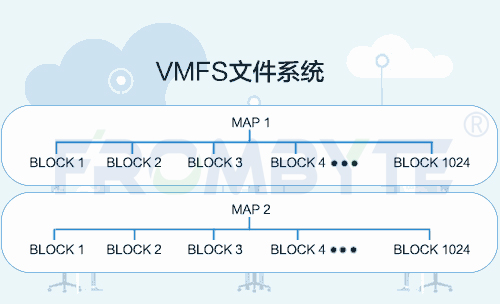

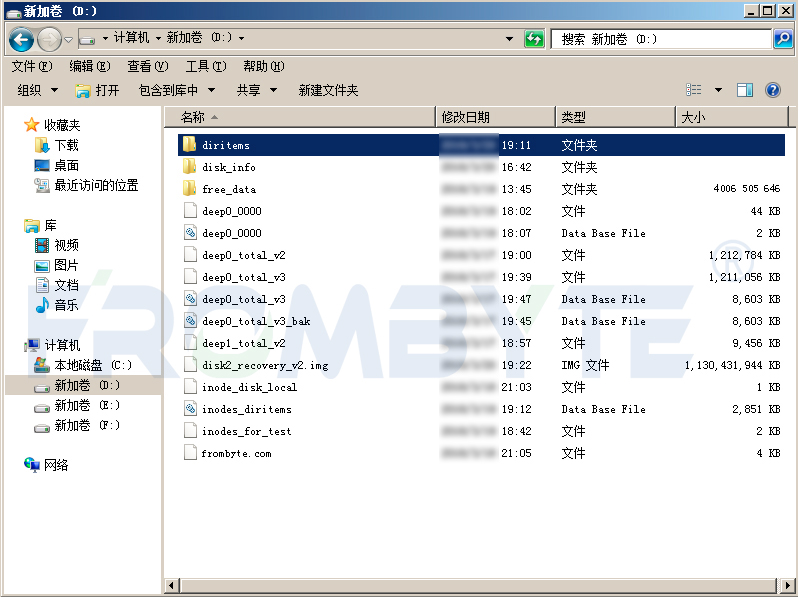

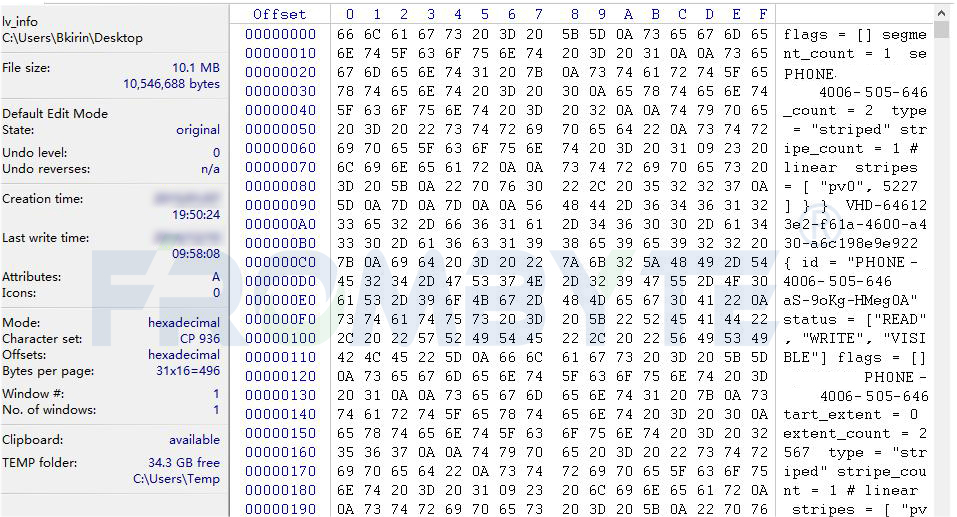

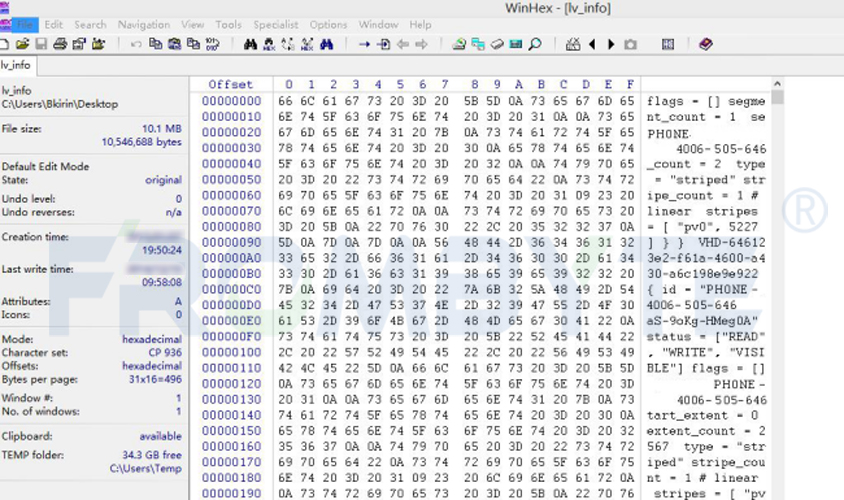

20 未知原因导致Xen Server服务器中一台VPS(即Xen Server虚拟机)不可用,虚拟磁盘数据丢失。

2022-10-17 12:00:56 2058

2058

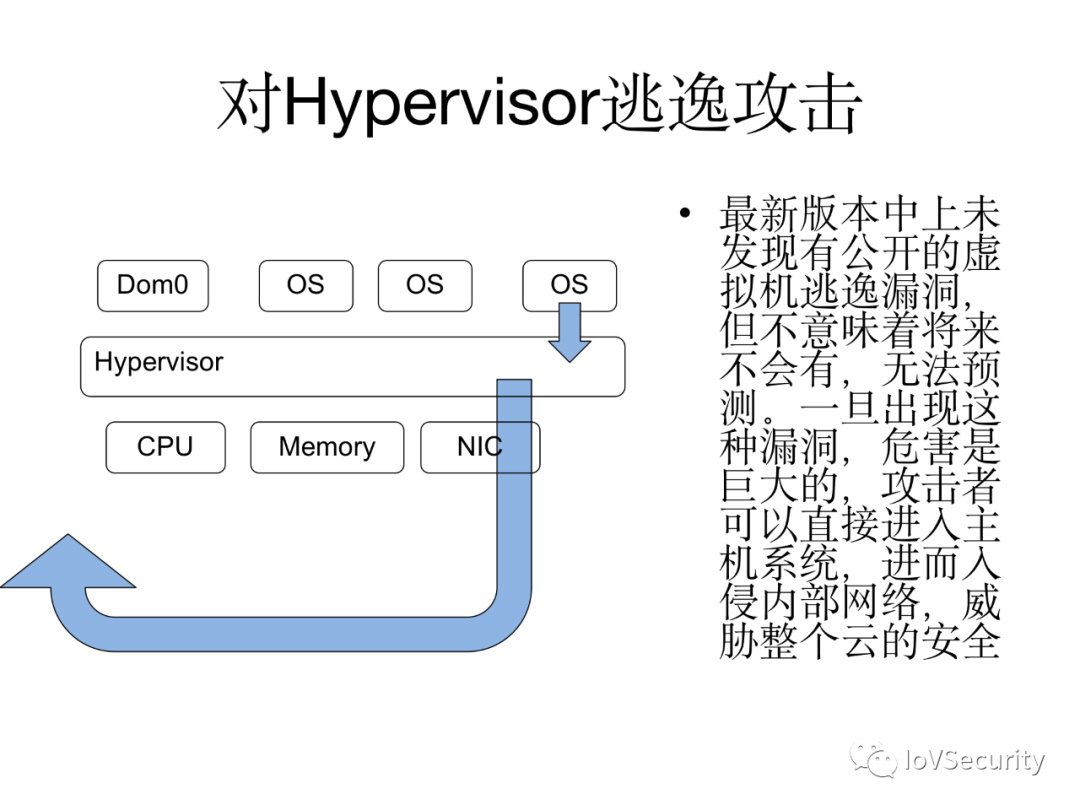

安全性是一个包含硬件和软件的多级挑战。需要一种务实的跨职能方法来实现嵌入式设备和系统的安全性。在用于安全性的方法中,虚拟机管理程序显示出出色的初始结果。虚拟机管理程序是位于处理器和操作系统 (OS

2022-10-20 10:57:23 1056

1056

xen server常见故障:

1、sr无法识别,所有虚拟磁盘(vdi)丢失。

2、sr中的虚拟磁盘(vdi)访问时报错。

3、虚拟磁盘(vdi)删除或丢失。

4、快照(snapshot

2022-11-11 12:00:31 1030

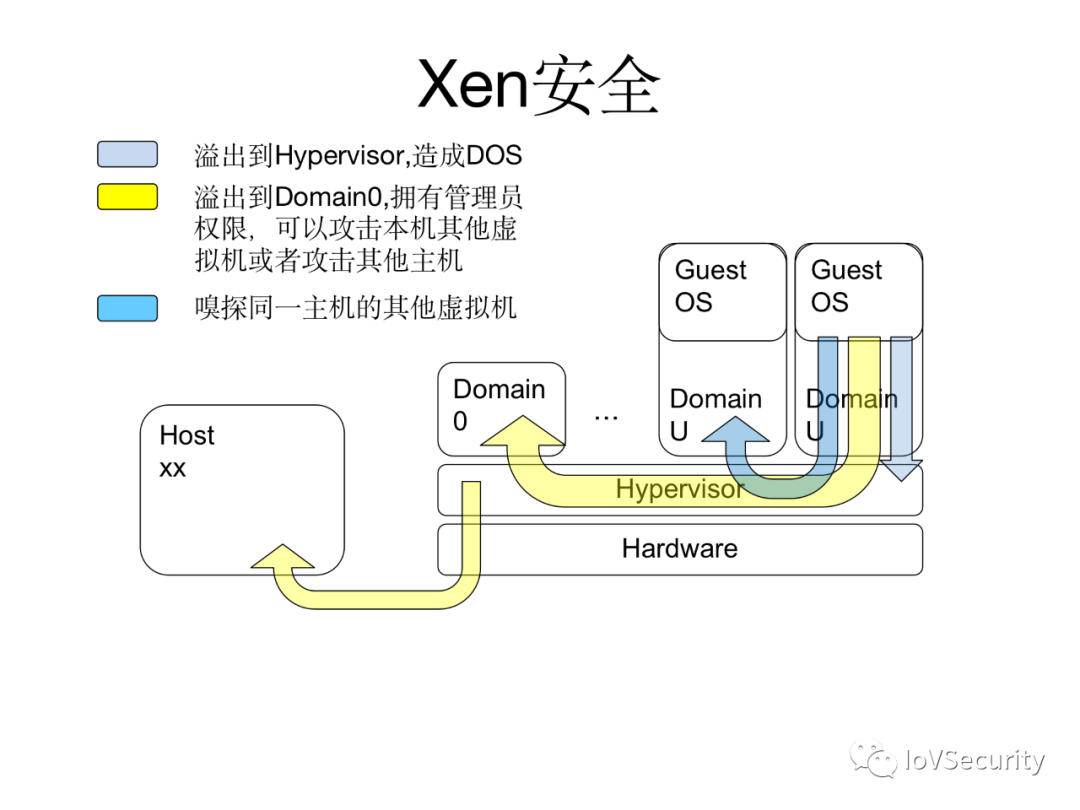

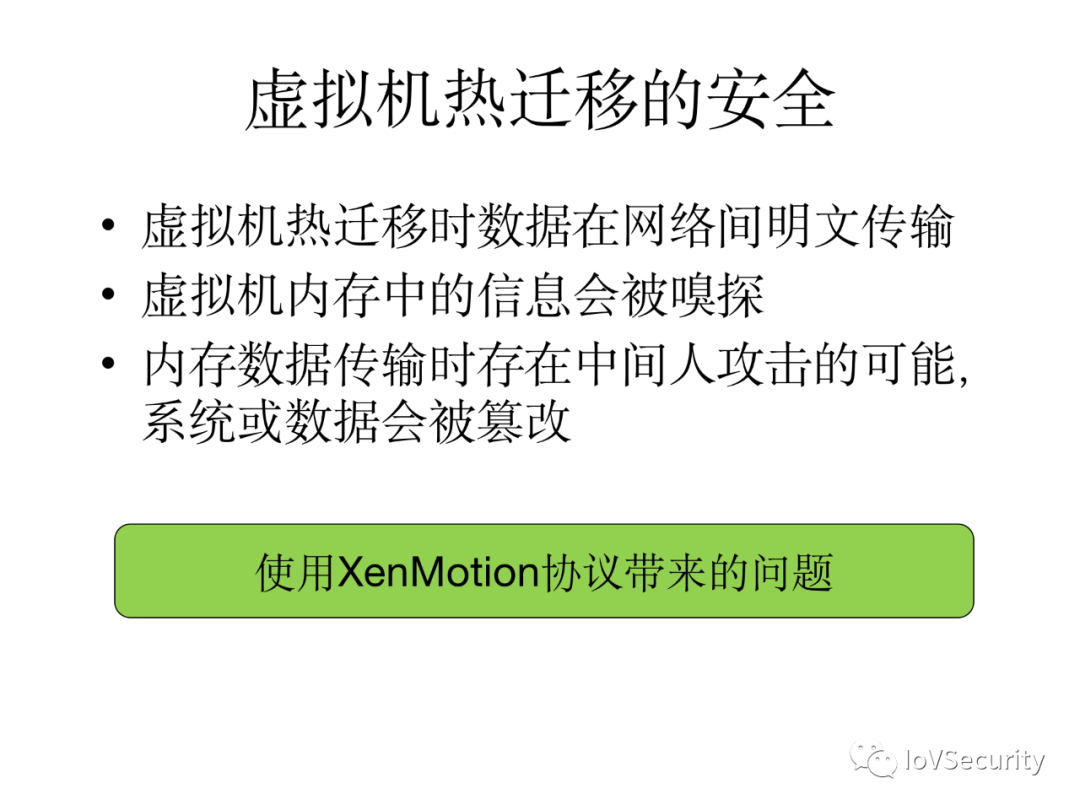

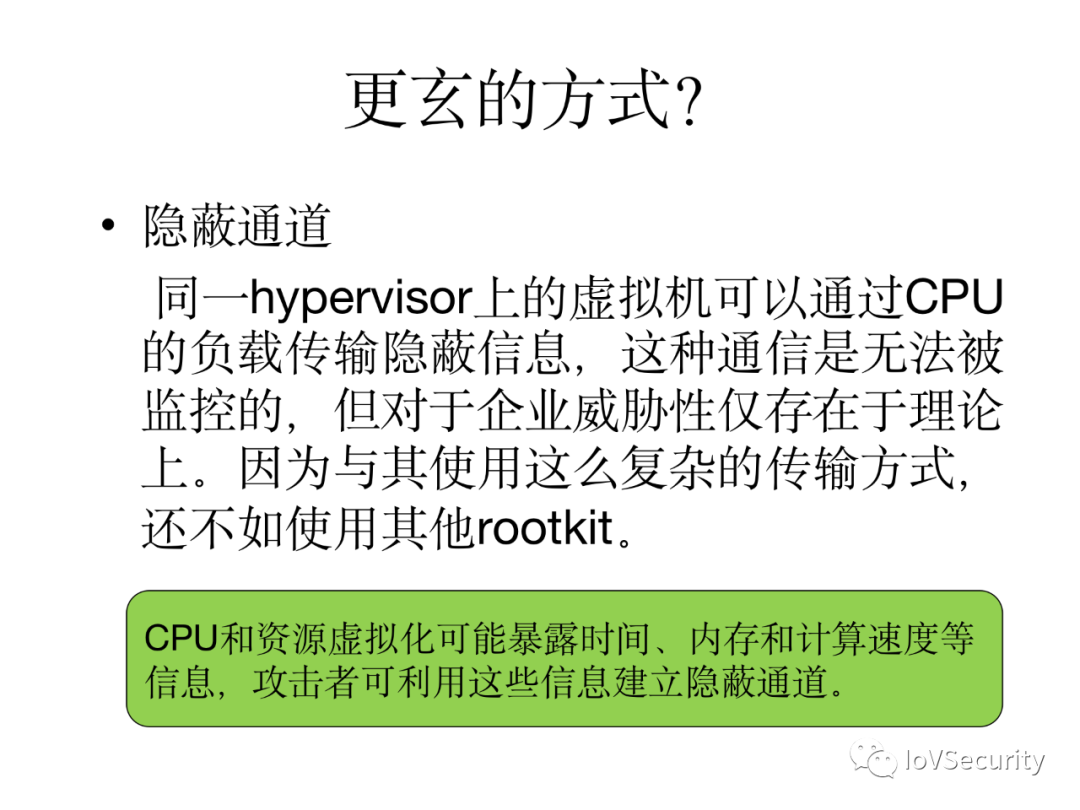

1030 同一hypervisor.上的虚拟机可以通过CPU的负载传输隐蔽信息,这种通信是无法被监控的,但对于企业威胁性仅存在于理论上。因为与其使用这么复杂的传输方式,还不如使用其他rootkit.

2022-12-29 11:22:15 512

512 在一个完全隔离环境中的完整计算机系统。在虚拟机中,一台或多台客户机可以运行在一台主机上。 虚拟机的起源可以追溯到20世纪60年代早期。每个虚拟机都有自己的操作系统,独立于其他虚拟机,即使它们位于同一物理主机上。虚拟机通

2023-01-17 15:52:21 5395

5395 Maxtang大唐J6412四网口迷你主机折腾虚拟机的安装教程分享

2023-02-09 14:44:45 2442

2442

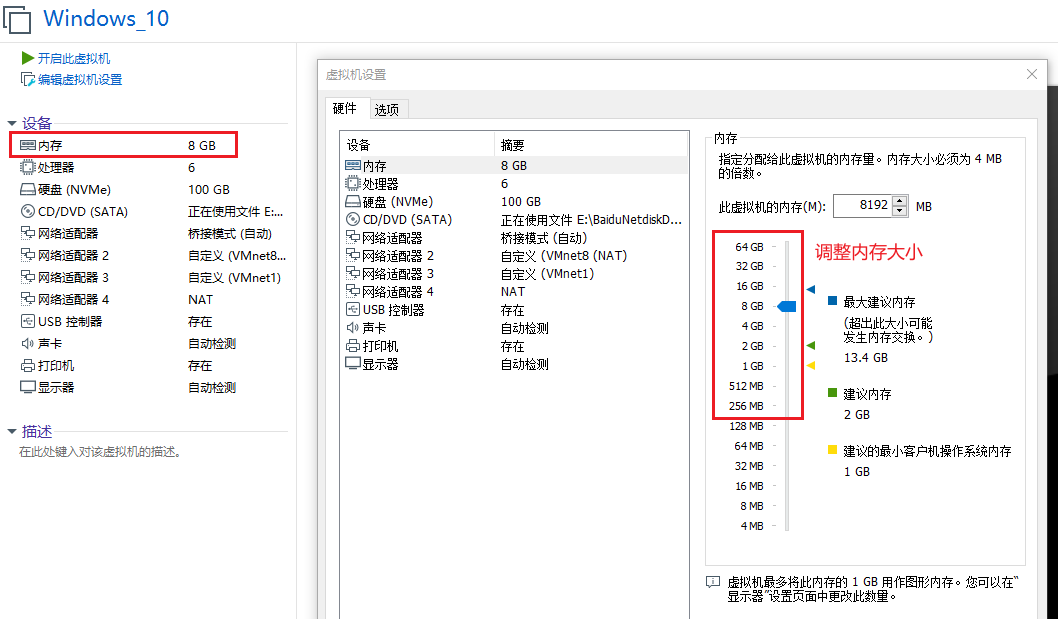

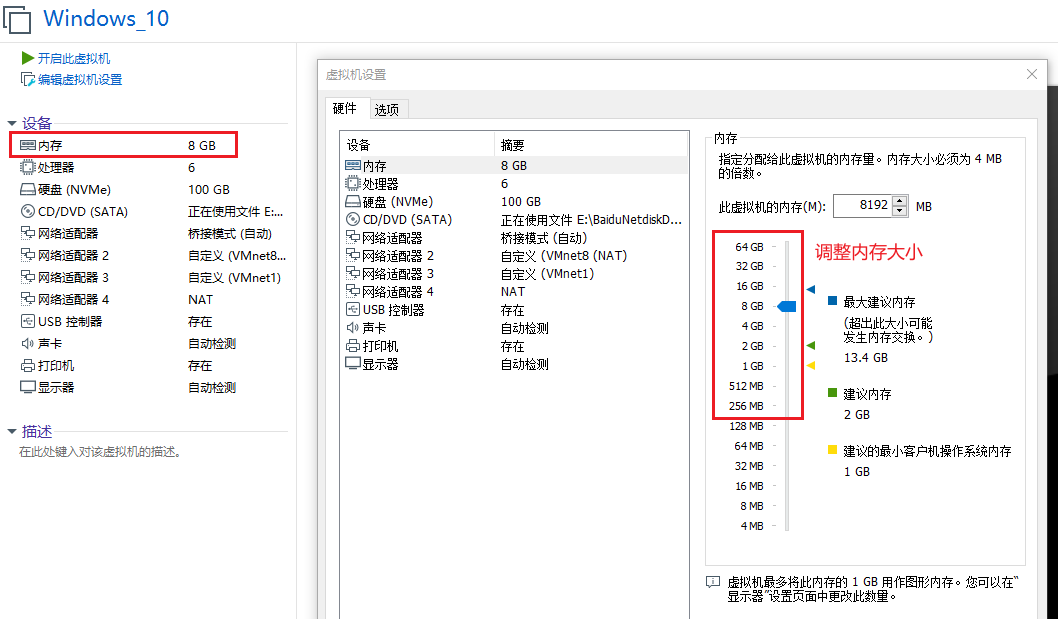

** 。先说内存设置,主要是设置内存的大小。安装虚拟软件的主机内存最好不低于16G,最好32G。主机内存太小不适合运行虚拟机软件。

2023-02-14 11:27:12 7259

7259

首先,大家需要明确一点,Docker容器不是虚拟机。

2014年,当我第一次接触Docker的时候,我把它比做一种轻量级的虚拟机。这样做无可厚非,因为Docker最初的成功秘诀,正是它比虚拟机

2023-02-14 11:36:23 1663

1663

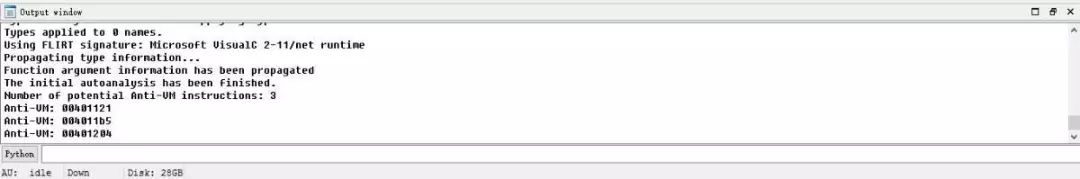

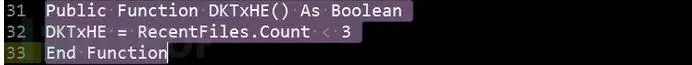

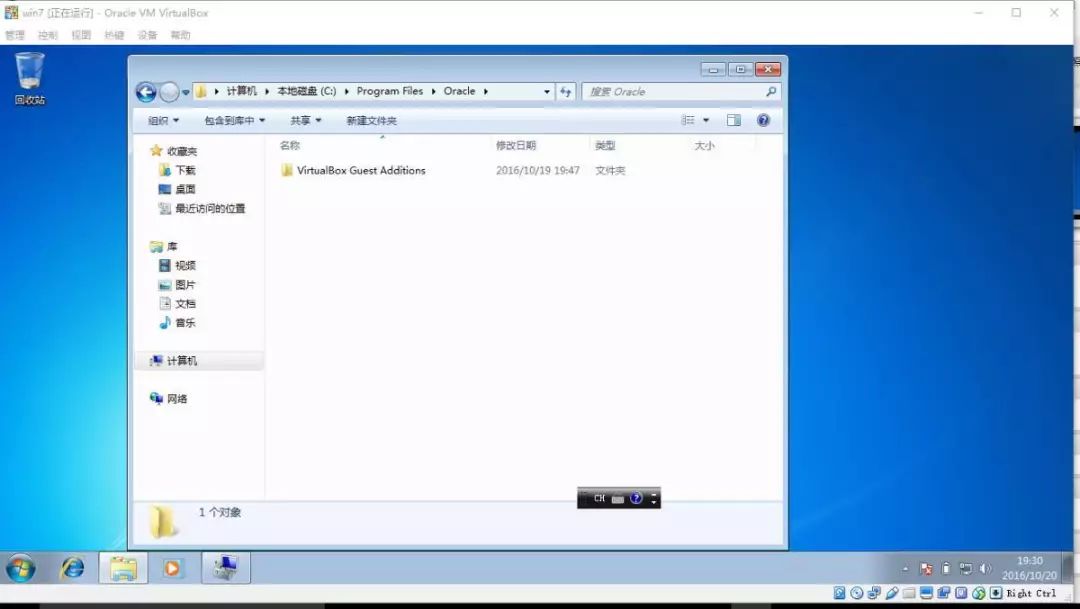

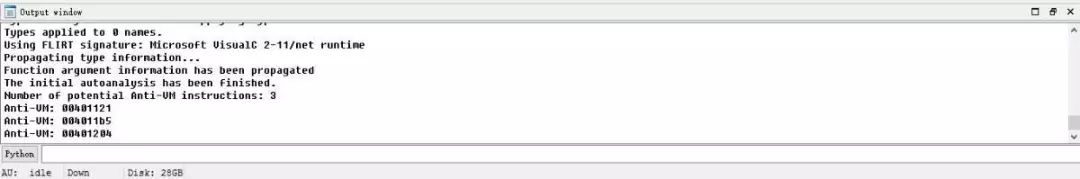

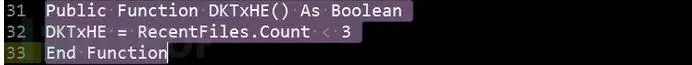

恶意代码编写者经常使用反虚拟机技术逃避分析,这种技术可以检测自己是否运行在虚拟机中。如果恶意代码探测到自己在虚拟机中运行,它会执行与其本身行为不同的行为,其中最简单的行为是停止自身运行。

2023-02-14 13:45:20 1854

1854 恶意代码编写者经常使用反虚拟机技术逃避分析,这种技术可以检测自己是否运行在虚拟机中。如果恶意代码探测到自己在虚拟机中运行,它会执行与其本身行为不同的行为,其中最简单的行为是停止自身运行。

2023-02-14 13:45:42 1188

1188

恶意代码编写者经常使用反虚拟机技术逃避分析,这种技术可以检测自己是否运行在虚拟机中。如果恶意代码探测到自己在虚拟机中运行,它会执行与其本身行为不同的行为,其中最简单的行为是停止自身运行。

2023-02-14 13:45:47 1184

1184

恶意代码编写者经常使用反虚拟机技术逃避分析,这种技术可以检测自己是否运行在虚拟机中。如果恶意代码探测到自己在虚拟机中运行,它会执行与其本身行为不同的行为,其中最简单的行为是停止自身运行。

2023-02-14 13:46:01 1744

1744

open-vm-tools-desktop 重启系统: reboot 此时可以使用 Ctrl+C 、 Ctrl+V 的方式在主机和Linux虚拟机之间传输文件。 虚拟机为Windows系统 首先在本机新建一个文件夹,用于

2023-06-13 17:50:11 2595

2595

电子发烧友网站提供《虚拟机洞察:实现应用感知型基础架构的关键路径.pdf》资料免费下载

2023-08-29 11:07:21 0

0 +数据盘两个虚拟机磁盘,作为Web服务器使用,存放网站代码、SQL Server数据库以及其他网站数据。

机房意外断电导致服务器中一台VPS(Xen Server虚拟机)不可用,虚拟磁盘文件丢失。

2023-09-07 15:34:06 983

983

Linux虚拟机是一种模拟运行Linux操作系统的虚拟环境,它可以在Windows、Mac、Linux等主机系统上运行。在Linux虚拟机中,你可以通过终端或命令行界面来操作系统和执行命令。 调出

2023-11-17 09:55:31 4745

4745 在虚拟机中编程Linux系统是学习和探索计算机科学的一个重要方面。使用虚拟机可以在主机上模拟出一个或多个独立的计算环境,我们可以在其中安装和运行不同的操作系统。通过创建虚拟机,我们可以在

2023-11-17 10:10:44 2752

2752 Docker和虚拟机是两种不同的虚拟化技术,它们在实现方式、资源消耗、运行性能等方面存在许多差异。本文将会详细介绍它们的区别。 一、实现方式 1.1 虚拟机 虚拟机是通过在物理主机上模拟出多个独立

2023-11-23 09:37:54 11280

11280 在计算机领域,虚拟机是一种软件程序,它允许在主操作系统上运行多个虚拟操作系统。Linux虚拟机在开发、测试和学习等环境中得到广泛应用。本文将详细介绍如何安装Linux虚拟机,并提供一个逐步指南。 一

2023-11-23 10:50:28 2042

2042 虚拟机ubuntu怎么联网 虚拟机(Virtual Machine)是运行在物理机(Host Machine)上的虚拟操作系统环境。在虚拟机中安装Ubuntu操作系统后,需要进行网络设置,以便

2023-12-27 16:51:13 1986

1986 。VMware提供了三种网络模式:桥接模式、NAT模式和主机模式。在本文中,我们将详细介绍这三种网络模式的特点和用途。 1. 桥接模式: 桥接模式是虚拟机最常用的网络模式之一。在桥接模式下,虚拟机的网络适配器与物理网络适配器直接连接,虚拟机和物理网

2024-02-04 11:17:42 3155

3155 由一台物理服务器迁移到ESXI上的虚拟机,虚拟机迁移完成后做了一个快照,该ESXI上面一共运行了数十台虚拟机。某天工作人员不小心将快照进行了还原,虚拟机内的数据还原到了数年前刚迁移过来时的状态,迁移过来后的这几年更新的数据全部被删除。

2024-02-27 11:54:34 1675

1675

虚拟机的ip地址和主机一样吗 虚拟机的IP地址和主机的IP地址通常不相同。虚拟机是在主机上通过虚拟化技术创建的虚拟化实例,它可以在同一台物理主机上运行多个虚拟机。每个虚拟机都被分配一个唯一的IP

2024-03-26 15:34:46 8495

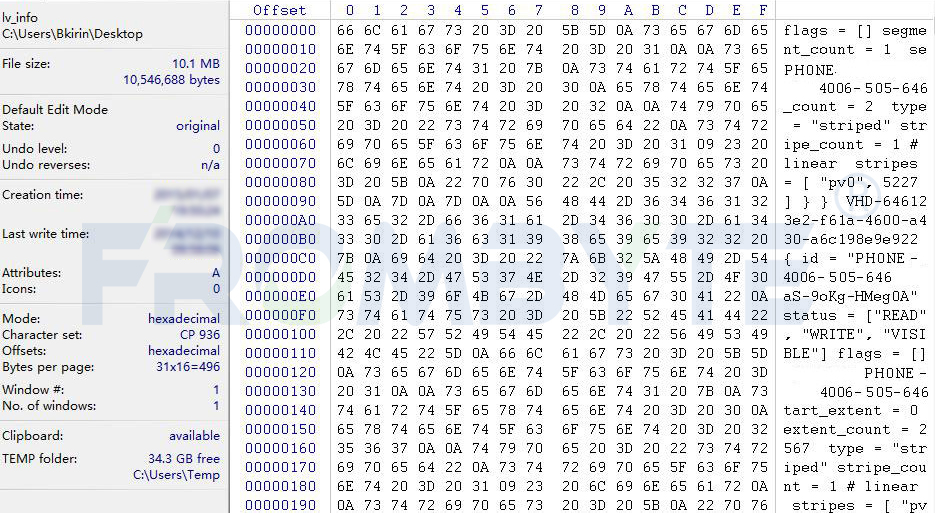

8495 虚拟机数据恢复环境:

Linux操作系统服务器,EXT4文件系统。服务器中有数台KVM虚拟机。

虚拟机1:主数据库服务器

虚拟磁盘:系统盘(qcow2)+数据盘(raw)

文件系统

2024-08-07 13:33:54 1153

1153

使用。

服务器故障:

因机房异常断电导致服务器中一台VPS(Xen Server虚拟机)不可用,虚拟磁盘文件丢失。

2024-09-10 17:25:38 1136

1136

虚拟机有两个虚拟机磁盘(系统盘 + 数据盘),虚拟机作为Web服务器使用。

虚拟机故障&分析:

机房异常断电导致服务器中一台VPS(XenServer虚拟机)不可用,虚拟磁盘文件丢失。

2024-10-21 14:17:44 962

962

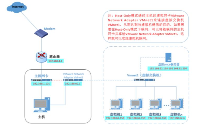

某运营商TECS OpenStack使用主机overlay SDN方案组网,运维人员在创建虚拟机测试虚拟机网络状态时发现问题:在其中一台主机上创建两台同网段虚拟机,虚拟机之间二层地址无法Ping通,但是可以Ping通网关地址,如图1所示。

2025-06-12 09:28:47 744

744

电子发烧友App

电子发烧友App

硬声App

硬声App

4573

4573

463

463

28

28 13

13 21

21 0

0 1912

1912 4

4 2

2 2

2 1

1 0

0 0

0 0

0 0

0 0

0 0

0 1

1 0

0 0

0 1

1 0

0 10

10 15

15 0

0 9768

9768 14

14 2058

2058

1056

1056

1030

1030 512

512 5395

5395 7259

7259

1663

1663

1854

1854 1188

1188

1184

1184

1744

1744

2595

2595

983

983

4745

4745 2752

2752 11280

11280 2042

2042 1986

1986 3155

3155 1675

1675

8495

8495 1153

1153

1136

1136

962

962

744

744

评论