网络系统安全接入认证方法探讨

以太网(企业内部网、国际互联网)、无线通信网(蜂窝电话、WiFi)和电力线通信(PLC)等网络设备由服务器或基站以及网络节点或网络设备构

2010-01-04 14:26:53 2875

2875

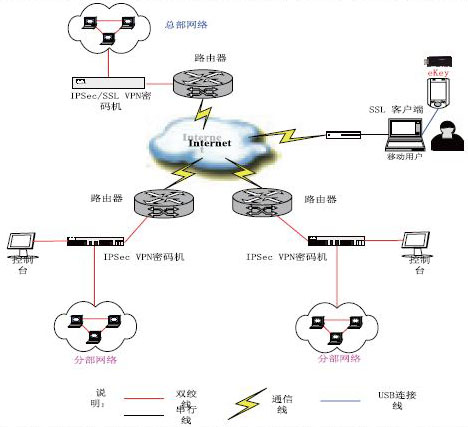

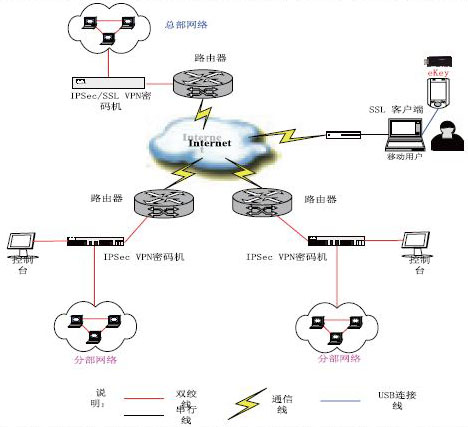

在信息系统安全等级保护设计中,强制访问控制、数据传输加密是实现安全防护的重要功能指标。VPN是融合隧道技术、身份鉴别、访问控制、数据加密于一体的综合性安全防护手段,本文主要通过研究信息系统安全

2014-03-12 10:40:56 2927

2927

有效的安全机制,影响到物联网的应用与推广。从物理安全、通信安全和信息安全三个角度分析 RFID系统安全问题及其解决方法。

2015-09-05 16:57:00 1609

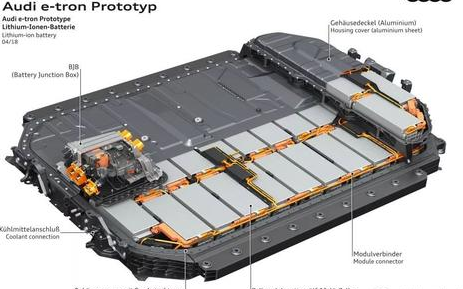

1609 1. 系统安全定义包含电子电气的功能安全还包含机械等其他防护部分1. 机械安全需求无锋利锐边/强度保证(碰撞/冲击/挤压/振动/承载等)2. 化学安全需求无有毒有害化学物质/材料的可燃性/冷却液

2021-09-15 08:12:34

。 正像华为总裁余承东描述那样: 鸿蒙操作系统采用微内核,天然无Root,细粒度权限控制从源头提升系统安全。 微内核可以把每一个单独加锁,不可能一个钥匙攻破所有地方。而外核的相互隔离更加安全也更加

2020-11-26 09:30:30

通过综合采用用户级别的top、ps等系统工具以及Linux内核防护技术,我们可以从用户/内核两个层次全方位地保护Linux系统中重要系统进程以及用户进程的安全性,从而达到保护Linux系统安全的目的。

2019-11-11 08:05:44

Malware Defender是一款 HIPS (主机入侵防御系统)软件,用户可以自己编写规则来防范病毒、木马的侵害。另外,Malware Defender提供了很多有效的工具来检测和删除已经安装在计算机系统中的恶意软件。

2019-07-16 08:17:12

作者:齐凌杰 应用工程师 世强电讯 目前,包括通信收发机、仪器、工业控制和雷达等在内的许多系统都需要控制射频功率,因此需要准确测量射频功率。在这些系统中,RF功率测量及控制有助于确保系统安全、高效地运行。

2019-06-25 08:08:32

渗透测试是什么?网络安全学习中,web渗透的测试流程是怎样的?后渗透的详细步骤解析如何? 渗透测试就是利用我们所掌握的渗透知识,对网站进行一步一步的渗透,发现其中存在的漏洞和隐藏的风险,然后

2021-01-29 17:27:30

【原创首发】跟我一起学Linux渗透-BT5实战【二】我们接着上一个内容继续学习,一、BT5VMtools的安装(实现虚拟机和主机共用剪切板等)二、中文包的安装(实现汉化)三、最近正在看的一本书:BackTrack 4 利用渗透测试保证系统安全下载:http://yunpan.cn/lk/50iihau5ll

2012-09-08 00:29:45

的重点是人与机器能准确方便地交流信息。用户面板的输入是随机的,操作次序或组合可能是很多样的,用户操作可能是错误的,如何降低用户操作的出错几率和如何降低误操作带来的风险就是人机交互系统安全性设计考虑

2019-05-13 07:00:01

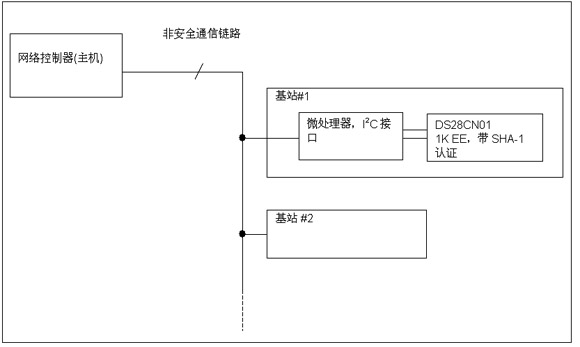

当你在设计安全控制面板或是自动门锁等电池供电运行的便携式系统时,电路板上的每一英寸都很宝贵,每一秒钟的操作与运行也十分重要,并且(最后一点,不过也很重要)你为系统所花费的每一分钱都应该发挥其应有

2018-09-06 15:31:58

随着消费者安全意识的不断提升,儿童乘车安全越来越受到社会、家庭的高度重视。儿童安全座椅已经成为时下“有车一族”家庭出行的必备选择。近期,《机动车儿童乘员用约束系统安全要求:易用性、生产一致性与化学

2017-09-08 16:43:35

内核双备份系统安全固件启动失败,有如下log:Hit any key to stop autoboot: 0[06.393]partinfo: name boot1, start 0xe00

2021-12-29 07:56:30

内核双备份系统安全固件启动失败,有如下log:[02.968]kernel len:10659840, part len:15728640pubkey boot_a not foundcheck

2021-12-29 07:48:49

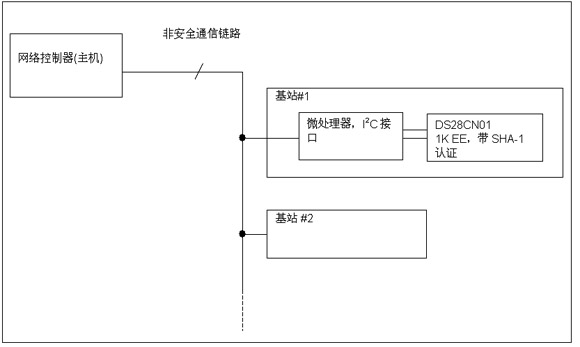

分享三种硬件方案助力网络系统安全

2021-05-19 06:34:24

使用IPSec的虚拟专用网安全(VPN) 使用SSH的安全登录和系统交互 使用SFTP的安全文件传送 安全的电子邮件——加密的电子邮件和安全的邮件服务器链路 安全的网站服务器——https 安全

2021-04-19 10:11:09

基于labview的混凝土渗透性监测系统(1)8个测试通道,精确测量通过混凝土试件的电流(±1%),并实时显示测试电流值;(2)自动检测测试溶液的温度,实时显示温度值;(3)实时的计算电通量,保存实验数据; (4)自动得出混凝土氯离子渗透性指标,显示和输出测量结果。

2014-05-29 00:12:14

请问有什么方法可以保护Linux系统的安全?

2021-04-26 06:41:12

接地”是检验和判断安防系统安全设计和隐患设计的“试金石和分水岭”。来自海洋仪器http://www.hyxyyq.com

2018-03-26 09:19:06

接地”是检验和判断安防系统安全设计和隐患设计的“试金石和分水岭”。购线网www.gooxian.com 专业定制各类测试线(同轴线、香蕉头测试线,低噪线等)。

2018-03-27 11:56:59

封锁Windows网络端口保证系统安全 端口是计算机与外界通讯的“窗口”,各类数据包都会在封装的时候填加进端口的信息,以便在数据包接受后拆包识别。计算机和蠕虫病毒等常常利用端口

2010-03-30 11:56:52

工业控制系统潜在的风险是什么?怎么实现工业控制系统安全防护的设计?

2021-05-25 06:12:22

检查系统安全和仪器保护的重要性

2021-05-13 06:10:41

软件体系结构是由哪些部分组成的?设计过程包括哪些部分?怎样去设计一种DBAS应用系统安全架构?

2021-07-22 08:16:49

轨定序发生器与系统安全管理电路UCD90124资料下载内容主要介绍了:UCD90124功能和特点UCD90124引脚功能UCD90124内部方框图UCD90124极限参数UCD90124典型应用电路

2021-03-26 06:49:54

】 过电压对电气设备和电力系统安全运行危害极大。(√)2、【判断题】 电力系统中的各级电压线路及其联系的各级变、配电所,这一部分叫做电力网,或称电网。(√)3、【判断题】 电流速断保护和重瓦斯保护均不能反映变压器绕组的匝间短路故障。(×)4、【判断题】瓦斯保护的主要元件为...

2021-09-16 07:26:49

工考试真题出具,有助于高压电工证考试考前练习。1、【判断题】 过电压对电气设备和电力系统安全运行危害极大。(√)2、【判断题】 电容器金属外壳应有明显的接地标志。(√)3、【判断题】 相线与中性线(或零线)间的电压称为相电压。(√)4、【判断题】 配电所运行管理条例...

2021-09-02 07:13:17

过电压对电气设备和电力系统安全运行危害极大是真的吗?在电阻并联的电路中,电路的端电压U等于各并联电阻的端电压吗?感应电动势的方向与磁力线方向导体运动方向是否相关?求大神解答

2021-07-09 08:37:54

最新大纲及高压电工考试真题出具,有助于高压电工怎么考考前练习。1、【判断题】 过电压对电气设备和电力系统安全运行危害极大。(√)2、【判断题】 交流高压真空接触器的分、合闸动作是由真空开关管内的动触头完成的。(√)3、【判断题】 10kV及以下三相供电的,电压允许偏差为额定电压...

2021-09-16 06:53:43

。反正动易也不可靠。 动易不行,我再试试“网站快车”吧,看介绍,这套后台在安全方面采用了不少措施,我得看看他能不能通过IBM Rational AppScan的检测,我和快车的网站客服人员联系后,得到

2012-02-09 17:10:27

高压看门狗的优势有哪些?高压看门狗定时器是如何提高车载系统安全性的?

2021-05-12 06:33:09

间歇过程计算机控制系统安全联锁的研究

Research on Safety Interlock for the Batch Process Computer Control System

2009-03-17 09:44:32 10

10 电子商务系统安全与支付概述

1.1 电子商务及其发展

1.2 网络信息安全

1.3 电子商务安全规范

1.4 电子商务和支付系统

2009-04-28 16:15:24 0

0 网络系统安全操作系统的安全入网登录访问控制帐号的识别与验证帐号的默认限制检查网络的权限控制目录与属性级安全控制网络服务器安全控制Windows 2000 se

2009-06-16 23:12:08 0

0 将PMI 引入到工作流管理系统经典的安全模型中,建立了一个基于PMI 的工作流管理系统安全模型。同时将基于角色和任务的访问控制引入到工作流管理系统安全模型的PMI授权策略

2009-08-05 09:12:41 14

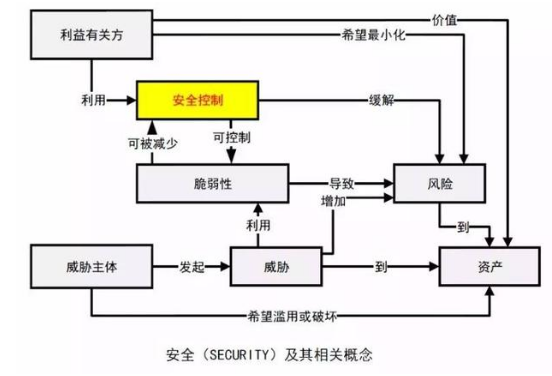

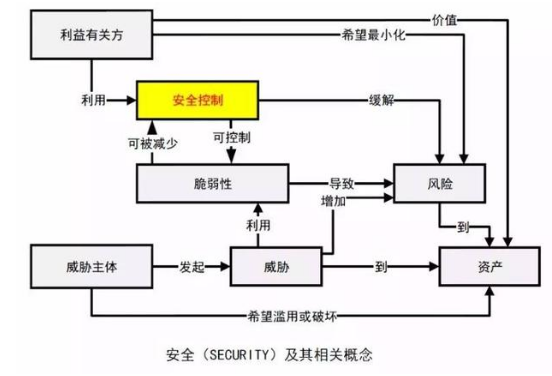

14 本文从操作系统的安全功能出发,结合CC 标准的测评原理,按照威胁、安全目的、系统安全功能组件和具体指标的顺序,提出一套系统安全测试的全面的指标体系,该指标可根据需

2009-08-07 14:55:00 13

13 本文作者在对信息系统安全风险评估理论和方法进行深入研究的基础上,根据自身参与信息系统安全风险评估的工作实践,提出了一种基于Web 的信息系统安全风险评估工具的设计

2009-08-11 10:45:41 25

25 网络安全评估模型研究是本着以实现系统安全为目的,按照科学的程序和方法,对系统中危险要素进行充分的定性、定量分析,并做出综合评价。安全需求正经历着从信息安全到信息

2009-08-25 08:46:40 13

13 针对各种网络攻击技术,特别是对防火墙的攻击技术进行了系统的研究,在分析典型的网络攻击技术的基础上,提出了一个防火墙安全技术模型:基于免疫的防火墙系统安全模型

2009-09-11 15:47:50 13

13 从房地产评估系统的特点出发,从身份认证、访问控制和数据库备份三个角度来考虑评估系统安全问题。分析比较现有的各种技术手段,设计房地产评估系统安全整体解决方案。

2010-01-27 15:08:20 19

19 压力容器无损检测-渗透检测技术

介绍了压力容器渗透检测技术,包括渗透检测的适用范围、检测材料、操作要点、可靠性、国内外渗透检测工艺方法标准、标准

2010-03-31 10:15:52 18

18 本书详细介绍了UNIX系统安全的问题、解决方法和策略。其内容包括:帐号安全及相关工具Crack;日志系统的机制和安全性,日志安全工具Swatch;如何测试系统的弱点,系统弱点的

2010-08-27 16:20:42 0

0 提高充电系统安全性的电池充电器前端IC

2010-12-20 16:33:07 33

33 安全带安全绳穿戴检测系统 工地行为识别系统依赖于先进的机器视觉技术和深度学习算法,安全带安全绳穿戴检测系统 工地行为识别系统通过分析监控摄像头捕捉的视频画面,自动识别出工作人员是否佩戴安全带和安全绳

2024-09-10 20:20:13

FS45和FS65系统基础芯片系列具有节能的降压/升压DC-DC、可配置的安全机制,用于故障安全操作的LIN和CAN灵活数据。目标应用:电动汽车、混合动力汽车和电池管理系统安全关键电机控制传动系

2024-12-17 16:47:25

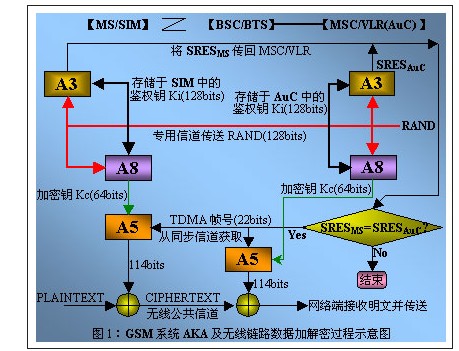

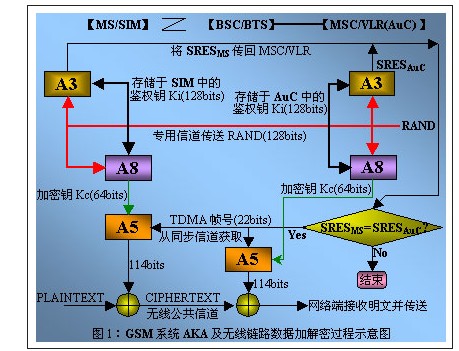

数字蜂窝移动通信系统安全技术的探讨与分析由于空中接口的开放性,移动通信尤其是数字

2009-08-20 00:06:14 1509

1509

电脑系统安全技巧分析

一 什么是管理员帐号?管理员帐号有什么权限?

windowsNT系统都默认有一个管理员帐号:Administrator 。这是系统管理员的

2010-01-14 11:19:27 589

589 Windows系统安全模式另类应用

相信有一部份的用户对Windows操作系统安全模式的应用还比较模糊,下面的我们就给大家讲讲Windows安全模

2010-01-27 09:58:56 835

835 德州仪器推出12导轨定序发生器与系统安全管理器

德州仪器 (TI) 宣布推出业界首款具有风扇控制和多相脉宽时钟发生器功能的 12 导轨定序发生器与系统安全管理器。

2010-03-05 11:50:41 1063

1063 12导轨序列发生器与系统安全控制器

德州仪器 (TI) 宣布推出业界首款具有风扇控制和多相脉宽时钟发生器功能的12 导轨定序发生器与系统安全管理器。该款UCD90124 在单

2010-03-06 09:56:17 817

817 保障系统安全的密钥解决方案

独立型系统正濒于灭绝,这一趋势使得开发人员在安全性问题上面临越来越大的压力。这个问题涉及手机、具有Wi-Fi功

2010-05-25 10:45:52 1528

1528

操作系统是紧靠硬件的基础软件,它既是应用软件安全的坚实基础,又是硬件不安全因素的屏蔽器。在操作系统安全隐患和 嵌入式操作系统 技术特点的基础上,提出信息保护、空间域

2011-06-08 18:02:57 42

42 批判性分析和联网RFID系统安全性的比较研究,关于物联网方向的安全问题研究。

2016-05-06 17:25:21 0

0 智能变电站系统安全防护技术研究_翟峰

2017-01-18 20:35:09 0

0 轨道交通信号系统安全和技术发展

2017-09-01 11:11:30 18

18 9706.15并列标准医用电气系统安全要求

2017-10-16 13:33:39 4

4 移动智能终端操作系统安全的评估方法

2017-10-31 09:17:54 3

3 虽然Linux和Windows NT/2000系统一样是一个多用户的系统,但是它们之间有不少重要的差别。对于很多习惯了Windows系统的管理员来讲,如何保证Linux操作系统安全、可靠将会面临许多

2017-11-02 15:09:24 0

0 国外发达国家十分重视信息安全,多年来把确保信息系统安全作为国家安全战略最重要的组成部分之一。美国一直将信息安全技术列为国防重点,并已形成庞大的信息安全产业,作为实现信息掌控的有效手段。美国历届政府都

2017-12-19 10:17:41 0

0 2016年8月29日,国家质量监督检验检疫总局、国家标准化管理委员会正式发布《GB/T 32919 信息安全技术 工业控制系统安全控制应用指南》。

2018-08-14 14:22:40 2059

2059

1月15日报道,加拿大交通部发布新的无人机系统安全操作规则,旨在加强加拿大航空和公共安全,同时鼓励无人机领域的创新和经济增长。

2019-01-21 08:44:11 3576

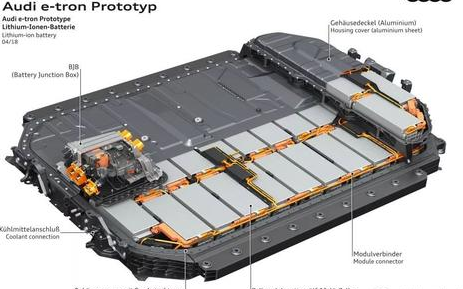

3576 博郡汽车董事长、CEO黄希鸣表示,电池系统安全的问题,是一个企业社会责任的问题,每个企业都应该特别专注这一块。

2019-07-14 12:47:09 4020

4020

phpdisk是目前互联网最大的网盘开源系统,采用PHP语言开发,mysql数据库架构,我们SINE安全在对其网站安全检测以及网站漏洞检测的同时,发现该网盘系统存在严重的sql注入攻击漏洞。

2019-08-27 17:29:49 1358

1358 越来越多的用户和建站公司选用开源CMS搭建网站,因为无论开发人员是使用PHP、JSP还是其他开发语言,均能找到对应语言开发的成熟开源建站系统,而自己从零开发不仅费时费力,而且功能很难全面且、安全性能很也难得到全面的实践检测。

2019-08-29 17:36:06 1755

1755 从业渗透测试服务已经有十几年了,在对客户网站进行漏洞检测,安全渗透时,尤其网站用户登录功能上发现的漏洞很多,想总结一下在渗透测试过程中,网站登录功能上都存在哪些网站安全隐患。

2019-11-29 14:47:56 1186

1186 渗透测试 (penetration test)并没有一个标准的定义,国外一些安全组织达成共识的通用说法是:渗透测试是通过模拟恶意黑客的攻击方法,来评估计算机网络系统安全的一种评估方法。这个过程包括

2020-02-20 13:59:25 3567

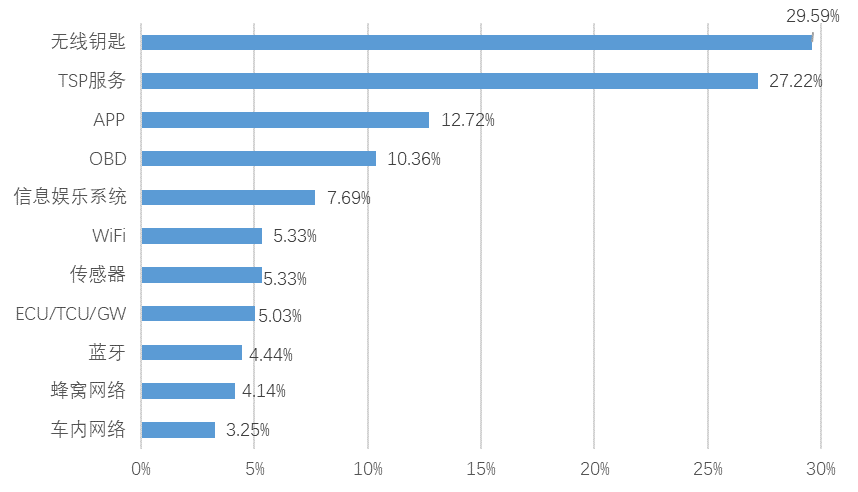

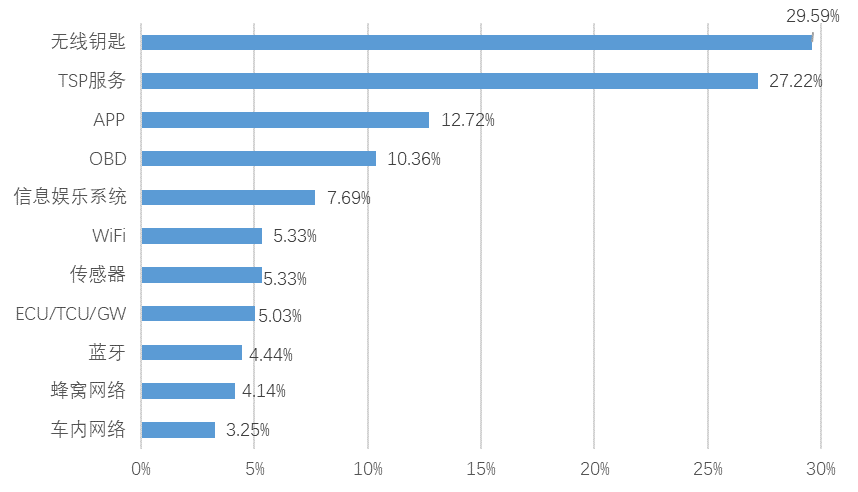

3567 几维安全IOT渗透测试是一项基于STRIDE模型对功能业务进行威胁发现的安全检测服务。通过对智能终端应用系统的架构设计分析着手,然后对其架构设计中的业务功能实现进行威胁分析,得到业务可能面临的威胁点

2020-08-05 11:36:00 4098

4098 说起国产操作系统的重点和难点,除了生态,就是安全了,毕竟……你懂的。8月12日,第八届互联网安全大会(ISC 2020)信创安全论坛在线举行,统信软件高级副总经理、总工程师张磊受邀发表《统信操作系统安全设计与规划》演讲,分享了对操作系统安全体系建设的思考,以及统信UOS安全体系建设实践经验。

2020-08-14 10:44:27 4835

4835 生物识别技术是物理或行为的人类特征,可用于数字识别人员以授予对系统,设备或数据的访问权,那生物识别系统安全性怎么样?

2020-10-13 09:18:14 2591

2591 今日,深度操作系统宣布 2020.11.11 更新现已发布。本次更新包括升级内核、Debian 10.6 仓库以及系统安全性更新。 系统安全方面,本次更新修复了 Firefox-ESR 安全

2020-11-11 14:16:31 2447

2447 《信息安全技术操作系统安全技术要求GB/T20272-2019》第三级、《信息安全技术通用渗透测试检测条件JCTJ005-2016》(6.2.1、6.2.2)中相关条款所述的有关要求。经审查通过,获得《计算机信息系统安全专用产品销售许可证》。 润和软件企业级通用安全操作

2021-05-12 09:15:26 2392

2392 为提高对工业控制系统的渗透测试效率,保障其安全可靠性并提升系统安全防护能力,基于 shell交互技术构建面向工控系统的渗透测试工具框架,并通过 Python语言进行实现。设计具有层次结构的网络探测

2021-06-09 14:35:24 5

5 当前,人脸识别在我们日常生活中已得到普遍运用,如上下班的考勤,手机使用人脸识别解锁和支付,在建筑和小区的进出都使用到了人脸识别系统,那么人脸识别门禁系统安全吗?

2021-09-21 15:18:00 4860

4860 上海控安开发渗透测试工具,以帮助整车企业快速实施所需的渗透测试,发现目标系统潜在的相关安全漏洞,从而为后续的网络系统安全设计及改进提供依据,最终保障目标系统的网络安全。

2021-12-06 14:30:27 1469

1469

服务器系统安全一直是管理者最关注的事, 要做好这一块并不简单, 由定时改密码至日志监控, 工序烦多。为方便大家了解有关系统安全事宜, 我们作出以下10点分享, 希望能帮助大哥提升系统安全性

2022-09-07 08:56:00 2125

2125 为系统安全选择电压检测器、监控器和复位IC:第 2 部分

2022-11-02 08:16:09 0

0 为系统安全选择电压检测器、监控器和复位IC:第1部分

2022-11-02 08:16:09 1

1 攻击者主要的目标围绕着破坏系统安全性问题,通过深入了解系统安全的攻击者,从攻击者的视角上来考虑设计系统安全性,这样能够更好了解如何对系统采取主动和被动的安全措施。

2022-12-21 15:05:06 917

917 嵌入式系统安全实用技巧

2022-12-28 09:51:10 1489

1489 许多系统中的入侵预防传统上留给该应用程序的特定需求和系统设计人员的个人创造力。为了在日益互联的社会中提供增强的安全性,各种实体已经定义了特定的标准,以消除创建“安全系统”中的潜在漏洞。无论系统是收银机还是文件服务器,安全任务基本上是相同的:防止黑客试图破坏系统安全的任何开放路径。

2023-01-16 09:24:20 1072

1072

渗透测试是通过模拟恶意黑客的攻击方法,来评估计算机网络系统安全的一种评估方法,包括了对系统各类弱点、技术缺陷或漏洞的主动分析。由于渗透测试需要通过模拟黑客攻击来评估目标系统的安全性和漏洞,因此可能会

2023-07-04 10:01:45 2355

2355 针对储能系统安全监测管理,可以采用佰马边缘智能网关方案,依托强大的数据采集能力、边缘计算能力、设备控制能力、联动响应能力,实现对储能系统的精细化、智能化安全管控,保障系统整体安全稳定。

2023-10-25 18:00:14 1106

1106

,如何确保系统安全、防止数据被窃取,已成为全球用户关注的焦点。在这样的背景下,2023年11月4日举办的第二届开放原子开源基金会OpenHarmony技术大会OS安全分论坛上,众多专家学者就系统安全、数据安全、大模型安全以及软件安全分析等方向展开了热烈探讨,并且针对OS安全所关注的前

2023-11-10 20:25:02 1419

1419 电子发烧友网站提供《使用单片机设计电池安全检测系统案例.pdf》资料免费下载

2023-11-13 10:36:14 0

0 近日,深开鸿推出的国产操作系统“KaihongOS”经过严格的漏洞覆盖等安全测试,取得了国家网络与信息系统安全产品质量检验检测中心(公安部第三研究所)颁发的《信息技术产品安全测试证书》。国家网络

2024-03-17 08:31:51 1366

1366

信息技术飞速发展,操作系统安全已成为保障数字世界稳定运行的基石,OpenAtom openEuler(简称"openEuler")致力于构建一个开放、可靠、安全的开源操作系统生态

2024-11-13 16:14:14 1155

1155 在电力行业中,安全监测是确保电网稳定运行和设备安全运行的基石。随着科技的进步,FLIR Lepton红外热像仪模组凭借其性能和广泛的应用场景,已成为电力系统安全监测的重要工具。 FLIR

2024-12-19 10:17:14 1037

1037

随着信息技术的快速发展,系统安全成为我们日常生活和工作中不可或缺的一部分。主要包括了账号安全控制、系统引导和登录控制、弱口令检测以及端口扫描等多个方面,为我们提供了一系列实用的安全措施和策略。

2025-05-09 13:40:28 738

738

电子发烧友App

电子发烧友App

评论