本文则选取典型的智能网联汽车网络安全攻击实例展开详细介绍。

2023-08-08 15:17:04 877

877

2602型数字源表数模转换器的测试实例讲解

2021-05-11 07:03:22

SQL_约束攻击

2019-07-16 06:53:21

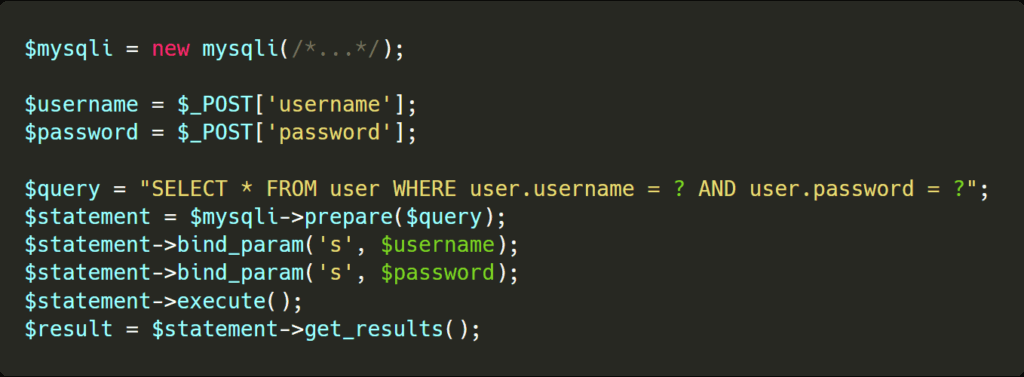

,软件一般采用sql注入检测工具jsky,网站平台就有亿思网站安全平台检测工具。MDCSOFT SCAN等。采用MDCSOFT-IPS可以有效的防御SQL注入,XSS攻击等。防止SQL注入之转义特殊输入

2018-03-21 14:47:54

简单的关于mysql的一次注入

2019-06-27 13:36:36

Altium Designer高清视频教程,已实例讲解,贴近工程实际,拿出来跟大家共享。链接:http://pan.baidu.com/s/1qWFTx1M 密码:0rvx

2015-06-02 10:53:26

CC攻击是DDOS(分布式拒绝服务)的一种,相比其它的DDOS攻击CC似乎更有技术含量一些。这种攻击你见不到虚假IP,见不到特别大的异常流量,但造成服务器无法进行正常连接,听说一条ADSL足以搞掂

2013-09-10 15:59:44

问题呢?提高缓存命中率使用只读实例快速加索引5 使用方式5.1 路径RDS控制台->找到具体实例->CloudDBA->问题诊断->SQL过滤5.2 找到要限制的SQL语句通过

2018-08-06 14:52:51

HUAWEI DevEco Testing注入攻击测试:以攻为守,守护OpenHarmony终端安全OpenAtom OpenHarmony(以下简称“OpenHarmony”)作为面向全场景的开源

2022-09-15 10:31:46

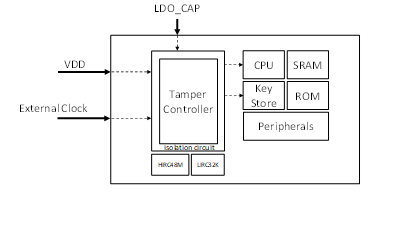

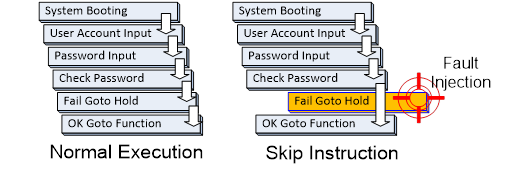

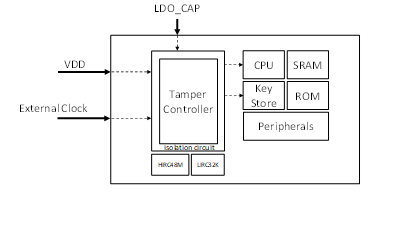

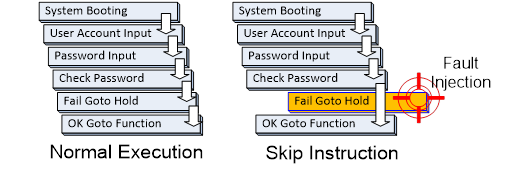

攻击具有一定的效果。本篇文章将介绍常见的故障注入攻击方式及其原理,并提出在不增加硬件成本下最有效益的软件防护方法,来防护这些攻击。

透过Fault Injection攻击可以做到什么 — 以硬件加解密

2023-08-25 08:23:41

PCB布线设计、技巧和实例讲解

2023-09-21 06:02:22

Protel DXP设计实例讲解。点击下载

2019-05-06 17:17:31

静态页面由于动态页面打开速度慢,需要频繁从数据库中调用大量数据,对于cc攻击者来说,甚至只需要几台肉鸡就可以把网站资源全部消耗,因此动态页面很容易受到cc攻击。正常情况静态页面只有几十kb,而动态

2022-01-22 09:48:20

编写了几个非常实用的sql sever数据库实例

2018-10-10 11:15:14

重要提示38.2 官方WM_Redraw.c实例讲解38.3官方WM_Sample.c实例讲解(含大量窗口API操作)38.4 官方WM_LateClipping.c实例讲解38.5 官方WM_Video.c实例讲解38.6 总结

2017-02-19 12:10:41

本帖最后由 eehome 于 2013-1-5 10:02 编辑

从设计实例讲解单片机C语言高阶编程

2012-08-17 16:17:43

哪位大神有基于SQL数据库的温度采集系统的实例,跪求分享

2017-11-05 20:09:49

基础模拟电路实例讲解.pdf

2014-08-20 11:25:08

SQL注入防御绕过——宽字节注入

2019-07-16 16:59:51

的能量损耗数据,最终,从功率脉冲信号中获取密码。虽然这种方法耗时,但可以自动操作。此外,攻击者还可能采用故障注入攻击,使微处理器运行在工作范围以外的条件下,从而产生故障信息,导致密码泄漏。攻击者也可能

2011-08-11 14:27:27

,把它们转换成主语言调用语句。SQLCODE:存放每次执行SQL语句后返回的代码简单得嵌入式SQL编程实例EXEC SQL BEGIN DECLARE SECTION;char hsno[9]...

2021-11-09 06:24:29

最新防攻击教程 别人攻击的使用方法 传奇防御攻击 传奇攻击方法超级CC 超级穿墙CC 穿金盾CC 穿墙CC攻击器 防穿墙DDOS 传奇网关攻击 传奇攻击器 传奇登陆攻击器防范教程DDOS攻击网站防范

2012-09-06 20:42:50

作者:Bosheng Sun在第 1 部分中,我介绍了在后台环路中生成所需高阶正弦信号的步骤。今天,我不仅将介绍如何将该正弦信号注入 PFC 控制环路,而且还将介绍该方法的一个实际使用实例。按照以下

2018-09-12 09:49:51

加密,因此COOKIES中保存的数据不可能被解密。因此,黑客试图用伪造COOKIES攻击系统变得完全不可能,系统用户资料变得非常安全。 三、 SQL注入防护 系统在防SQL注入方面,设置了四道安全

2012-02-09 17:16:01

转stemwin教程本期教程主要是通过三个官方的抗锯齿实例跟大家讲解下抗锯齿的使用。 27. 1例子一:AA_HiResAntialiasing 27. 2 例子二:AA_HiResPixels

2016-10-14 12:52:25

嵌入式系统设计师学习笔记二十一:网络安全基础①——网络攻击网络攻击分为两种:被动攻击和主动攻击被动攻击:指攻击者从网络上窃听他人的通信内容。通常把这类攻击成为截获。典型的被动攻击手段:流量分析:通过

2021-12-23 07:00:40

本次我用最简单的例子讲解labview和SQL serve数据库的SQL 语句的开发,word 讲解了本次出现的问题及解决方案;

2015-07-31 14:09:54

本书涵盖了SQL Server 2005网络关系型数据库的安装、使用、管理和维护等各个层面的知识。全书以SQL Server 2005数据库的应用为主线,利用实例详细讲解了SQL Server 2005数据库的安装与

2008-09-28 08:23:16 0

0 SQL Server 2005数据库简明教程分13章循序渐进、深入浅出地讲解SQL Server 2005的基本知识和操作,全书结构体现了科学性、理论性、先进性和实用性。实例精选且具有代表性,力图使读

2008-09-28 08:25:11 0

0 本文主要针对的是三菱FX系列PLC远程维护实例讲解。

2009-04-09 16:34:50 132

132 本章要点

T-SQL语言用于管理SQL Server Database Engine实例,创建和管理数据库对象,以及插入、检索、修改和删除数据。T-SQL 是对按照国际标准化组

2009-04-14 15:59:23 0

0 本文首先详细分析了Windows 缓冲区溢出的基本原理和具体流程。在此基础上,通过对一个Windows 网络缓冲区溢出攻击实例的详细调试分析,研究了Windows 缓冲区溢出攻击的整个过程,

2009-08-28 09:44:35 17

17 基于KSDK的KDS PE工程实例新建至运行讲解

2015-12-15 13:50:26 0

0 PIC单片机之I2C(从模式)实例讲解

2017-01-24 17:21:04 30

30 SQL注入扩展移位溢注

2017-09-07 15:06:24 11

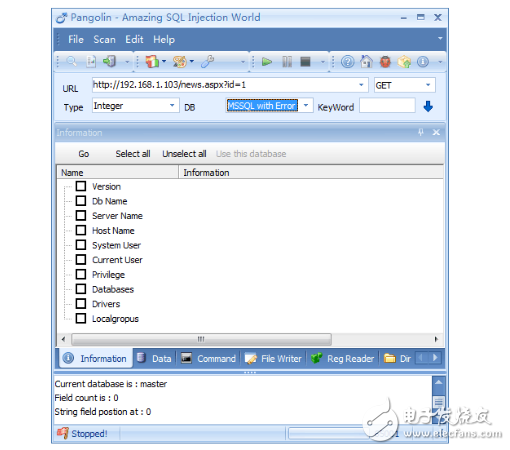

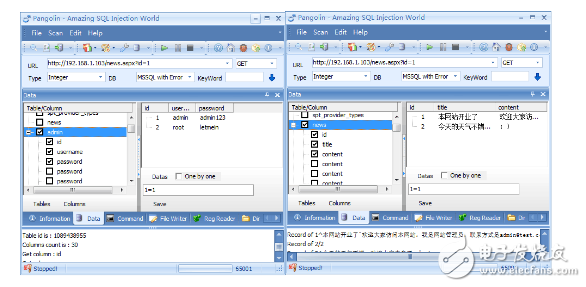

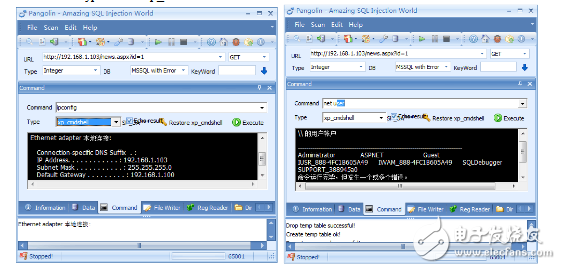

11 最近在研究Web安全相关的知识,特别是SQL注入类的相关知识。接触了一些与SQL注入相关的工具。周末在家闲着无聊,想把平时学的东东结合起来攻击一下身边某个小伙伴去的公司,看看能不能得逞。不试不知道

2017-10-11 11:53:01 0

0 显露出来,这些给人们的生活、工作、学习都带来了巨大的损失。面对Web 网站存在的种种安全漏洞问题,文章通过对大量SQL注入攻击报文的攻击特征进行总结分析,结合SQL注入攻击的攻击特征和攻击原理,提出了一种基于通用规则的SQL注入攻击检测与防御的方法,并利用

2017-10-31 10:57:31 18

18 SQL是用来存取关系数据库的语言,具有查询、操纵、定义和控制关系型数据库的四方面功能。常见的关系数据库有Oracle,SQLServer,DB2,Sybase。开源不收费的有MYSQL,SQLLite等。今天我们主要以MYSQL为例子,讲解SQL常用的SQL语句。

2017-11-17 12:39:58 8605

8605

如果一个普通用户在使用查询语句中嵌入另一个Drop Table语句,那么是否允许执行呢?由于Drop语句关系到数据库的基本对象,故要操作这个语句用户必须有相关的权限。

2017-11-17 14:40:54 2072

2072

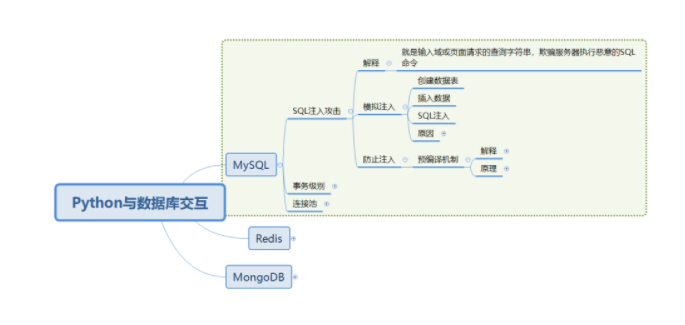

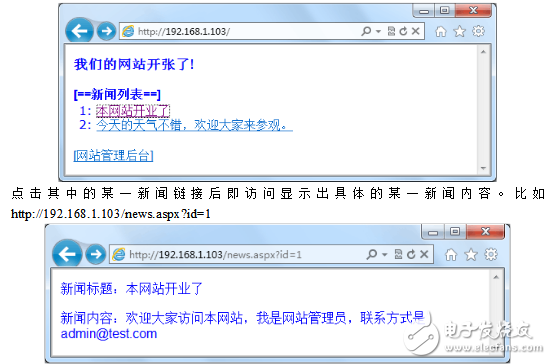

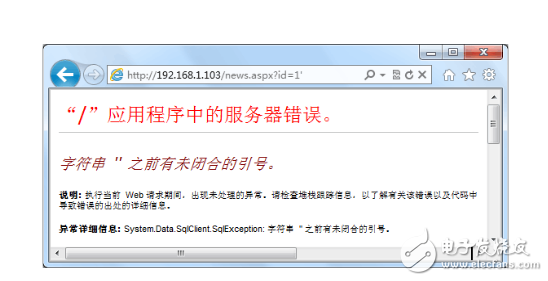

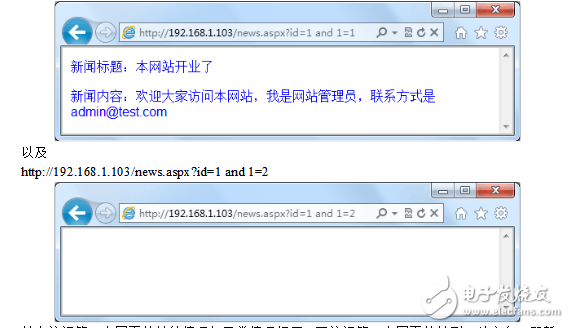

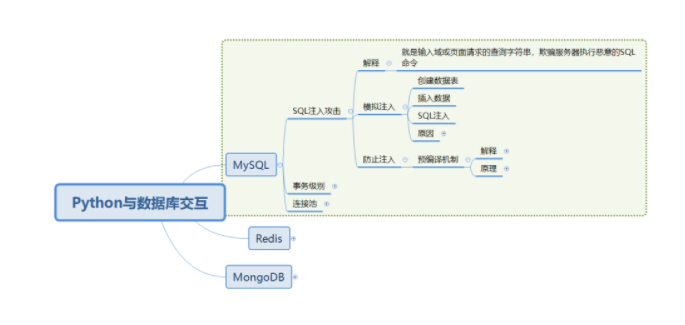

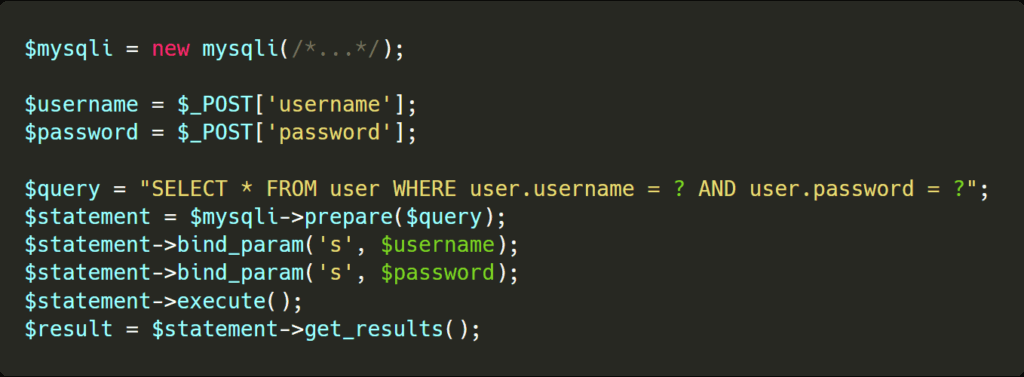

SQL注入即是指web应用程序对用户输入数据的合法性没有判断,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

2017-11-17 15:14:00 14891

14891

由于车内网的开放性以及协议缺陷,其总线中数据的安全性及有效性分析是目前亟待解决的问题.利用车内CAN总线网络协议中车辆速度以及刹车油门等驾驶行为信息,提出了针对车内网CAN网络数据的防注入攻击模型

2017-12-19 15:39:20 0

0 DoS是DenialofService的简称,即拒绝服务,造成DoS的攻击行为被称为DoS攻击,其目的是使计算机或网络无法提供正常的服务。最常见的DoS攻击有计算机网络带宽攻击和连通性攻击。DoS攻击是指故意的攻击网络协议实现的缺陷或直接通过野蛮手段残忍地耗尽被攻击对象的资源。

2018-01-17 15:33:33 39553

39553 SQL注入攻击是Web应用面临的主要威胁之一,传统的检测方法针对客户端或服务器端进行。通过对SQL注入的一般过程及其流量特征分析,发现其在请求长度、连接数以及特征串等方面,与正常流量相比有较大

2018-02-23 09:58:10 1

1 本文的主要内容介绍的是TI的DDR3的配置流程使用实例讲解

2018-04-24 10:16:22 9

9 只读实例搭载了一个具备完整多机并行处理能力的 SQL 执行引擎(Fireworks)。它与 DRDS 主实例上搭载的 SQL 执行引擎有显著差异。DRDS 主实例的执行引擎采用单机架构,采取

2018-08-24 17:04:39 161

161 只读实例搭载了一个具备完整多机并行处理能力的 SQL 执行引擎(Fireworks)。它与 DRDS 主实例上搭载的 SQL 执行引擎有显著差异。DRDS 主实例的执行引擎采用单机架构,采取

2018-08-28 15:11:18 152

152 这个SQL的语法完全兼容MySQL,只是在From的表名前面带上DBLink。所以,业务方只需要使用DMS跨数据库查询SQL便可轻松解决拆库之后的跨库查询难题,业务基本无需改造。

2018-11-03 10:22:57 5570

5570 ),3、客户端脚本攻击(Script Insertion),4、跨网站脚本攻击(Cross Site Scripting, XSS),5、SQL 注入攻击(SQL injection),6、跨网站请求伪造攻击

2019-02-25 11:46:30 6

6 网络的广泛应用给社会带来极大便捷,网络安全特别是SQL 注入也成为了一个倍受关注的问题。与此同时,Java Web 由于其平台无关性、“一次编写、随处运行”,使得越来越多的程序员加入到Java 当中。本文在分析了SQL 注入原理的基础上,提出了几点Java Web 环境下防范措施。

2019-02-26 15:59:00 12

12 本文档的主要内容详细介绍的是SQL数据库存储过程进行多条件查询实例说明。

2019-09-17 10:29:00 2

2 本文档的主要内容详细介绍的是电路设计教程之电路原理图的设计步骤与实例讲解。

2019-09-20 16:45:37 215

215 近日,SINE安全监测中心监控到泛微OA系统被爆出存在高危的sql注入漏洞,该移动办公OA系统,在正常使用过程中可以伪造匿名身份来进行SQL注入攻击,获取用户等隐私信息。

2019-10-14 11:33:39 965

965 本文档的主要内容详细介绍的是SQL的语句练习程序实例免费下载。

2019-10-29 15:16:40 4

4 本文档的主要内容详细介绍的是使用SQL语句创建数据库的实例详细说明。

2019-11-07 14:35:50 19

19 本文档的主要内容详细介绍的是FreeRTOS plus的用法实例讲解。

2019-11-07 17:31:45 19

19 本文档的主要内容详细介绍的是SQL数据库中dbo注入语句大全的详细资料说明

2019-11-20 17:29:52 5

5 网络攻击中,例如常见的Web攻击、XSS攻击、SQL注入、CSRF攻击以及它们的防御手段,都是针对代码或系统本身发生的攻击,另外还有一些攻击方式发生在网络层或者潜在的攻击漏洞这里总结一下。

2019-12-02 14:31:51 8609

8609 在众多网站上线后出现的安全漏洞问题非常明显,作为网站安全公司的主管我想给大家分享下在日常网站维护中碰到的一些防护黑客攻击的建议,希望大家的网站都能正常稳定运行免遭黑客攻击。

2020-03-30 11:45:45 631

631 相信大家对于学校们糟糕的网络环境和运维手段都早有体会,在此就不多做吐槽了。今天我们来聊一聊SQL注入相关的内容。

2020-04-06 12:22:00 1859

1859 传说,SQL注入是黑客对数据库进行攻击的常用手段,今天就来介绍一下SQL注入。

2020-06-28 11:15:05 1952

1952 每一个好习惯都是一笔财富,本文基于MySQL,分SQL后悔药, SQL性能优化,SQL规范优雅三个方向,分享写SQL的21个好习惯,谢谢阅读,加油哈~ 1. 写完SQL先explain查看执行计划

2020-11-14 09:54:27 1566

1566 本文档的主要内容详细介绍的是python的经典实例相关讲解。

2021-03-02 15:33:47 9

9 最近我在整理安全漏洞相关问题,准备在公司做一次分享。恰好,这段时间团队发现了一个sql注入漏洞:在一个公共的分页功能中,排序字段作为入参,前端页面可以自定义。在分页sql的mybatis

2021-03-03 15:00:18 1354

1354

本文档的主要内容详细介绍的是ProE机构仿真基础教程实例讲解实践免费下载。

2021-03-21 11:04:32 10

10 PLC实例讲解之加法指令写流水灯资源下载

2021-04-01 16:49:50 10

10 的错误操作而泄露文中对时钟故障的产生原因进行了分析,并描述了几种主要的毛刺注入机制,包括相同频率时钟切换、不同频率时钟切换以及模糊时钟注入。最后介绍了3种时钟毛刺注入攻击的最新实际运用和未来的发展方向。

2021-04-26 14:20:04 9

9 电子发烧友网为你提供实例讲解电容资料下载的电子资料下载,更有其他相关的电路图、源代码、课件教程、中文资料、英文资料、参考设计、用户指南、解决方案等资料,希望可以帮助到广大的电子工程师们。

2021-04-28 08:53:57 10

10 训练SQL注入的sqil-labs-master闯关游戏

2021-05-14 09:31:58 0

0 密钥的未知字节长度。结合注入故障后输出的错误密文,可通过穷举猜测的方式恢复初始密钥未知字节。攻击测试结果表明,通过该方法执行一次有效故障注入攻击能得到4字节长度初始密钥,即对于128位AES算法,攻击者仅需猜测4×23次就

2021-06-08 14:16:35 4

4 实例制作一个51单片机连接PS2键盘讲解(单片机原理及应用技术)-该文档为实例制作一个51单片机连接PS2键盘讲解资料,讲解的还不错,感兴趣的可以下载看看…………………………

2021-07-22 12:11:41 35

35 ,传递给Web服务器,进而传给数据库服务器以执行数据库命令。 如Web应用程序的开发人员对用户所输入的数据或cookie等内容不进行过滤或验证(即存在注入点)就直接传输给数据库,就可能导致拼接的SQL被执行,获取对数据库的信息以及提权,发生SQL注入攻击。 SQL的

2021-08-04 17:40:47 4623

4623 危害的是网站的用户,而不是网站,xss的危害性在所有web漏洞威胁性排名第二,仅次于sql注入,68%的网站可能存在xss攻击。 xss威力有多大? 1、利用iframe、frame欺骗用户进行操作,甚至能导致网银被盗。 2、 访问页面大的xss漏洞,可以用特殊的代码,让用户

2021-08-04 18:00:17 3488

3488 Oracle数据库链接建立技巧与实例讲解(电源技术图解大全)-该文档为Oracle数据库链接建立技巧与实例讲解文档,是一份不错的参考资料,感兴趣的可以下载看看,,,,,,,,,,,,,,,,,

2021-09-22 13:43:43 7

7 ORACLE数据库教程-SQL使用讲解(普德新星电源技术有限公司最新招聘信息)-该文档为ORACLE数据库教程-SQL使用讲解文档,是一份还算不错的参考文档,感兴趣的可以下载看看,,,,,,,,,,,

2021-09-28 10:27:51 4

4 的信息或利益,我们所能够知道的是,黑客所使用的方法,就是一般广为信息安全所知的故障注入攻击方式,由于这种攻击方式具有简单、低成本、设备取得容易等优点,所以广为黑客们所使用,甚至市面上也有专门的套件贩卖。 既然有攻击就会有对应的防护,而防护

2021-11-02 09:46:44 1222

1222

,把它们转换成主语言调用语句。SQLCODE:存放每次执行SQL语句后返回的代码简单得嵌入式SQL编程实例EXEC SQL BEGIN DECLARE SECTION;char hsno[9]...

2021-11-04 09:21:00 17

17 OLED显示模块(原理讲解、STM32实例操作)

2021-11-30 14:51:06 67

67 为守护OpenHarmony终端安全,HUAWEI DevEco Testing安全测试团队带来了成熟的安全解决方案——注入攻击测试。

2022-09-08 10:16:22 1242

1242 上一节,我们已经介绍了基本的SQL查询语句,常见的SQL注入类型,DVWA靶场演示SQL注入。学习了上一节我们可以做到执行任意SQL语句,主要可以对数据库的数据进行操作,但是不能对服务器和应用进一步控制,本节就介绍下在有sql注入的情况下如何进行下一步的渗透,获取到服务器权限。

2022-09-21 14:45:20 2262

2262 CVE-2022-1262,多款D-Link 路由器固件映像上的 /bin/protest二进制文件容易受到命令注入的攻击。这允许经过身份验证的攻击者以 root 身份执行任意 shell 命令,并且可以很容易地用于在设备上获取 root shell。

2022-09-22 16:23:03 1209

1209 SQL注入漏洞作为WEB安全的最常见的漏洞之一,在java中随着预编译与各种ORM框架的使用,注入问题也越来越少。新手代码审计者往往对Java Web应用的多个框架组合而心生畏惧,不知如何下手,希望通过Mybatis框架使用不当导致的SQL注入问题为例,能够抛砖引玉给新手一些思路。

2022-10-17 11:16:43 955

955 作者名: 今天给大家讲解的是SQL注入中的http请求头注入,这种注入方式平时用的非常多,上次看别人面试时遇到了,就再来深究一下,研究其中的原理,利用方式等等 一、HTTP请求头 1、HTTP介绍

2023-01-14 11:22:10 2649

2649 在能够写SQL语句的地方,outfile、dumpfile、drop database等都被禁止,一般进行SQL注入来getshell或删库的方式行不通了。

2023-02-03 17:32:12 1410

1410 本项目主要是通过SQL注入案例来让大家了解如何防范SQL攻击,希望对大家有所帮助

2023-02-24 14:42:04 345

345

支持手动灵活的进行SQL注入绕过,可自定义进行字符替换等绕过注入防护。本工具为渗透测试人员、信息安全工程师等掌握SQL注入技能的人员设计,需要使用人员对SQL注入有一定了解。

2023-03-07 10:26:15 1518

1518 9SQL4952-9SQL4954-9SQL4958 系列数据表

2023-03-13 20:20:38 0

0 9SQL4952-9SQL4954-9SQL4958 系列数据表

2023-07-05 19:04:06 0

0 很明显,SQL注入攻击会造成严重的经济和声誉后果。为了避免成为这种攻击的受害者,开发人员必须采取主动措施保护他们的系统免受恶意行为者的攻击。以下是开发人员和组织防止SQL注入攻击的五大最佳实践:

2023-07-16 11:46:26 405

405 M2354错误注入攻击(Fault Injection Attack)防护

2023-08-10 11:12:19 395

395

针对M2351系列故障注入攻击的软件防护措施

2023-08-11 14:57:23 453

453

SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息。

2023-09-25 10:43:21 411

411

什么是sql注入?SQL注入(SQLi)是一种执行恶意SQL语句的注入攻击。攻击者可能会利用 SQL 注入漏洞来绕过应用程序安全措施。典型的SQLi攻击会通过添加、删除和修改数据库中的记录来绕过

2023-10-07 17:29:54 2360

2360

Java项目防止SQL注入方式

这里总结4种:

PreparedStatement防止SQL注入

mybatis中#{}防止SQL注入

对请求参数的敏感词汇进行过滤

nginx反向代理防止SQL注入

2023-10-16 14:26:34 208

208 的不同类型及其实例。 SELECT语句 SELECT语句是SQL中最常用的查询语句。它用于从表中选择数据,并可以使用不同的条件进行筛选。下面是一些SELECT语句的实例: a. 简单的SELECT语句

2023-11-17 15:06:29 516

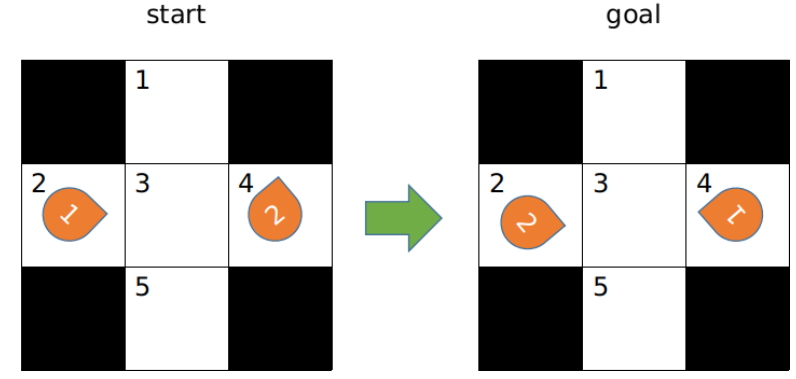

516 实例讲解 以下将通过一个简单的实例讲解CBS的基本过程,实例如图2所示。 图2 初始和目标状态 CBS的搜索过程如图3所示。 图3 CBS搜索过程 CBS开始时没有冲突约束,每个机器人按照各自的路径

2023-11-17 16:44:10 216

216

电解电容在SVG产品中应用实例及计算实例讲解

2023-11-23 09:04:45 408

408

SQL 1:从 idc_evaluating 数据库的 ns_active_ip 表中查询省份代码为 110000 的所有行数据

2023-11-30 11:33:50 253

253 SQL中的全外连接是什么? 在SQL中,FULLOUTERJOIN组合左外连接和右外连接的结果,并返回连接子句两侧表中的所有(匹配或不匹配)行。接下面sojson给大家详细讲解。 图解:SQL

2024-03-19 18:28:47 491

491

电子发烧友App

电子发烧友App

评论