1,网络安全隔离设备的定义

网络安全隔离设备是一种通过专用的硬件使两个网络在不连通的情况下进行网络间的安全数据传输和资源共享的网络设备。因此,它有广阔的应用前景。在国外已被美国、以色列等国家的军政、航天、金融等要害部门广泛应用。作为国际上最新的网络安全技术, 网络安全隔离设备独特的硬件设计使它能够提供比防火墙更高的安全性能,可大大提高政府、金融、军队等高端用户的整体网络安全强度。

网络安全隔离设备将可信任的内网和不可信任的外网进行隔离,因此必须保证内部网和外部网之间的通信均通过网络安全隔离设备进行,同时还必须保证网络安全隔离设备自身的安全性;网络安全隔离设备是实施内部网安全策略的一部分,保证了内部网的正常运行而不受外部的干扰。

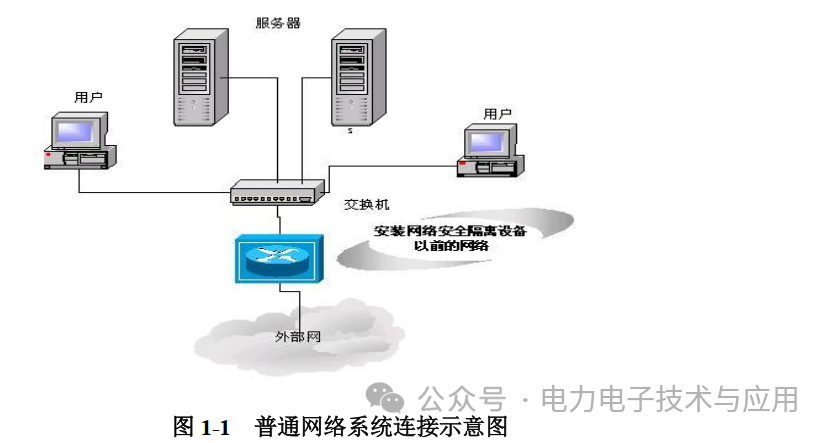

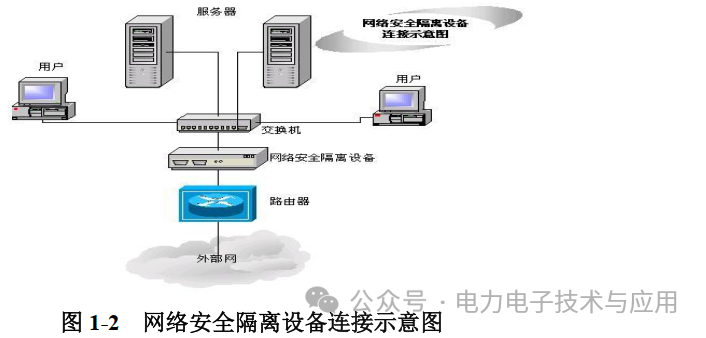

2, 网络安全隔离设备在网络中的位置

3,网络安全隔离设备访问控制策略

访问控制策略是网络安全隔离设备的基础,它可以按如下两种逻辑来制订:

1、 默认禁止:访问控制规则没有明确允许的都禁止访问;

2、 默认允许:访问控制规则没有明确禁止的都允许访问。

可以看出,前一种逻辑限制性大,后一种逻辑则比较宽松。

基于安全性考虑, StoneWall-2000 网络安全隔离设备(正向型)采用的是“默认禁止”访问控制策略。

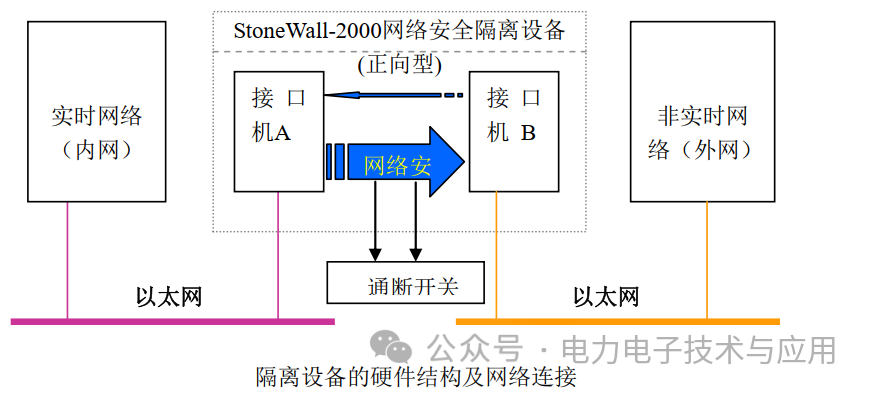

StoneWall-2000 网络安全隔离设备(正向型)简介 工作原理:StoneWall-2000 网络安全隔离设备(正向型)采用软、硬结合的安全措施,在硬件上使用双机结构通过安全岛装置进行通信来实现物理上的隔离,及单向数据流向控制;在软件上,采用综合过滤、访问控制、应用代理技术实现链路层、网络层与应用层的隔离。在保证网络透明性的同时,实现了对非法信息的隔离。

StoneWall-2000 网络安全隔离设备(正向型)通过开关切换及数据缓冲设施来进行数据交换。开关的切换使得在任何时刻两个网络没有直接连通,在某个时刻网络安全隔离设备只能连接到一个网络,而数据流经网络安全隔离设备时 TCP/IP 协议被终止,因此可以有效地防护利用网络进行的外部攻击。

StoneWall-2000 网络安全隔离设备(正向型)作为代理从内网的网络访问包中抽取出数据然后通过数据缓冲设施转入外网,完成数据中转。在中转过程中,网络安全隔离设备会对抽取的数据报文的 IP 地址、 MAC 地址、端口号、连接方向实施过滤控制;由于网络安全隔离设备采用了独特的开关切换机制,因此,在进行过滤检查时网络实际上处于断开状态;通过严格检查只有符合安全策略的特定数据才能进入内网,因此即使黑客强行攻击了网络安全隔离设备,由于攻击发生时内外网始终处于物理断开状态,黑客也无法进入内网。

StoneWall-2000 网络安全隔离设备(正向型)在实现物理隔断的同时允许可信的内部网络和不可信的外部网络之间的数据和信息进行安全交换。由于网络安全隔离设备仅抽取特定的合法数据进入内网,因此,内网不会受到网络层的攻击,这就在物理隔离的同时实现了数据的安全交换。

功能和特性

StoneWall-2000 网络安全隔离设备(正向型)具备以下功能和特性:

具有物理隔离能力的硬件结构:由两个嵌入式计算机及辅助装置形成安全岛系统,并由安全半岛调度引擎实现安全轮渡,保证了内部网络和外部网络的物理隔离;

硬件数据流向控制:经过安全隔离设备的数据流向控制是通过特定的硬件实现,极大地保证了内部系统的安全;

连接方向的控制:可对 TCP 连接进行方向控制, TCP 连接只能由内网主机建立连接,以保证内网主机不向外网提供网络服务;

多级过滤的立体访问控制:多级过滤形成了立体的全面的访问控制机制。它可以在链路层根据MAC地址进行分组过滤,在 IP 层提供基于状态检测的分组过滤,可以根据网络地址、网络协议以及 TCP、 UDP 端口进行过滤;在应用层通过应用代理提供对应用协议的命令、访问路径、内容等的过滤;同时还提供用户级的鉴别和过滤控制。保证了系统的安全性,提高了了防护能力,增强控制的灵活性;

更强的防御功能:采用非 INTEL 系列的 RISC 处理器,减少被病毒攻击的概率,采用专门裁剪的 LINUX 内核,取消所有系统网络功能。这不但提高了安全性,而且保证了高性能;

支持实时报警

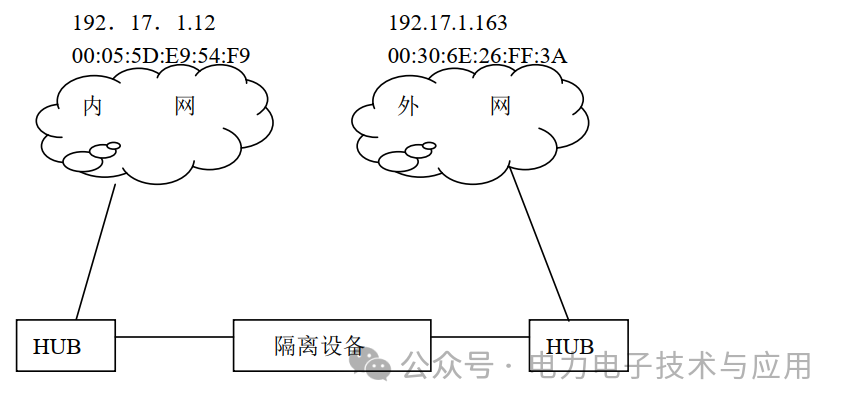

支持多种工作模式,包括无 IP 地址透明监听、网络地址转换、混合工作模式、双向网络地址转换(NAT):可以支持无 IP 地址透明监听、网络地址转换、混合工作模式。隔离设备没有 IP 地址,非法用户无法对隔离设备本身进行网络攻击。同时双向 NAT,隐藏内部网络主机 IP 地址。不但便于实施,又提高了安全性能;

真正实现了透明接入:在接入网络安全隔离设备后,不影响现有的网络应用的数据传输,正常使用网络的合法用户来对本设备是不可感知的。

安全方便的维护管理:StoneWall-2000 网络安全隔离设备(正向型)配置非常简便,对它的操作及设置基本上只需使用规则配置管理工具就可以实现。StoneWall-2000 网络安全隔离设备(正向型)提供了两种不同的规则配置管理工具:GUI 管理工具、CLI 管理工具。

设定范例通过 HUB 连接的网络结构拓扑图

我公司致力于为电力物联网、能源互联网领域,提供二次安全防护产品和售后服务整体解决方案。

二次安防产品:网络安全隔离、纵密、网安及其服务;

可控微机与周边产品:可控计算机(工作站)、打印机

电力物联网领域:在线监测、信息安全互联网安全领域:云计算、服务器、交换机、安防监控

审核编辑:刘清

-

处理器

+关注

关注

68文章

20148浏览量

247139 -

数据传输

+关注

关注

9文章

2076浏览量

67173 -

TCPIP协议

+关注

关注

0文章

35浏览量

12449 -

LINUX内核

+关注

关注

1文章

318浏览量

23051 -

UDP通信

+关注

关注

0文章

21浏览量

2245

原文标题:网络安全隔离设备StoneWall-2000 原理及应用

文章出处:【微信号:dldzjsyyy,微信公众号:电力电子技术与应用】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

网络安全隔离设备StoneWall-2000原理是什么?有哪些应用?

网络安全隔离设备StoneWall-2000原理是什么?有哪些应用?

评论