在数字化时代,网络安全成为了一个日益严峻的挑战。组织不仅需要意识到潜在的网络威胁,还需采取有效措施来预防和应对这些威胁。随着网络攻击手段的不断演进,如何有效保护组织的网络安全、防范潜在的数据泄露,成为了每个组织不可回避的重要议题。

文章速览:

攻击者常用的战术、技术和程序(TTPs)

网络攻击者的目标数据类型

抵御网络威胁的三大最佳方法

评估事件响应团队的标准

一、攻击者常用的战术、技术和程序(TTPs)

网络攻击者通常会运用多种战术、技术和程序(TTPs)攻击数字系统和网络,并不断升级攻击手法以越过安全措施。这些恶意行为包括利用系统漏洞、未授权获取敏感信息等一系列策略。

1、网络钓鱼攻击

常见战术之一是网络钓鱼电子邮件,攻击者伪造看似合法的消息,诱导用户点击恶意链接或下载带病毒的附件。攻击者会通过社交工程的技巧,操纵目标的行为,使网络钓鱼攻击能成为系统渗透的有效且普遍的方法。

2、利用零日漏洞

零日漏洞也是网络攻击者常用的一种技术。攻击者利用操作系统、应用程序或固件的已知弱点进行未授权访问。他们可能会使用自动化的工具扫描网络漏洞,或对未修补的系统漏洞加以利用。这也强调了定期软件更新和补丁的重要。

3、恶意软件攻击

攻击者常常通过复杂的混淆技术,保障他们的恶意软件避免被杀毒软件发现。攻击者会将恶意软件引入到目标系统以执行未授权活动,如加密文件的勒索软件或秘密收集敏感信息的间谍软件。

4、中间人攻击

中间人攻击即攻击者拦截或修改通信双方的信息。实现的技术层面,如DNS欺骗或是会话劫持等,均可用于窃听敏感数据交换。

5、凭证盗窃

凭证盗窃也是一种常见方法,通过键盘记录、凭证钓鱼或利用弱认证机制等方式盗取用户名和密码。一旦凭证泄露后,攻击者可在网络中横向移动,升级其权限,获取关键系统的访问权限。

二、网络攻击者的目标数据类型

攻击者不断寻找各种敏感且有价值的数据,寻找可以用于金融利益、间谍活动或破坏操作的信息。他们目标的数据性质多样,反映了网络威胁不断演变的情况。

总体而言,网络安全领域是动态的,攻击者不断调整策略,利用新漏洞窃取有价值的数据。组织和个人需保持警惕,采取强有力的网络安全措施,防范这些不断演变的威胁。

1、财务数据

财务数据仍然是主要目标,包括信用卡详情、银行账户信息和个人身份信息(PII),可用于身份盗窃或欺诈交易。这些数据在暗网上通常具有很高的价值,在地下市场中价格不菲。

2、企业间谍活动

企业间谍活动是网络攻击背后的另一个驱动力,黑客会窃取知识产权、商业秘密和专有信息。这种间谍活动可能造成严重后果,影响公司的竞争优势、研发努力和市场定位。

3、医疗数据

随着医疗记录数字化,医疗数据也成为了有利可图的目标。病人信息,包括医疗历史、治疗计划和保险细节,不仅可用于身份盗窃,还可用于对医疗机构的虚假保险索赔甚至敲诈。

4、政府和军事数据

政府和军事实体面临着不断的网络攻击风险,攻击者寻求机密信息、防御策略和敏感的外交通信。对国家安全的潜在影响使这些目标对有其它国家支持的黑客而言会特别诱人。

勒索软件攻击已成为显著问题,网络犯罪分子会加密受害者的数据,并索要赎金以释放数据。这会对个人、企业乃至关键基础设施造成影响,进而造成运营的中断和经济损失。

5、生物识别和物联网数据

随技术进步,如生物识别和物联网(IoT)数据等新类型的数据成为攻击者的新目标。

三、抵御网络威胁的最佳方法

为抵御网络威胁,保护组织免受不断演变的网络攻击,实施强大网络安全措施至关重要。有效的保护将涉及技术解决方案、员工培训和主动风险管理三个方面的结合。

最先进的防护技术

首先,组织需投资最新的网络安全技术,包括但不限于防火墙、杀毒软件和入侵检测系统等网络安全组件。定期更新和修补软件的补丁对防御潜在的攻击行为而言至关重要。为敏感数据进行加密还提供了额外的保护层。

员工培训

其次,全面的员工培训计划至关重要。人为错误是网络安全漏洞的重要因素,常常由网络钓鱼或误下载恶意内容引发。培训员工对钓鱼尝试进行识别、维护强密码以及识别社交工程技巧,可显著降低网络攻击风险。

主动风险管理

最后,组织需采取主动的风险管理办法。进行定期的网络安全评估、漏洞测试,并制定事件响应计划是这方面的关键。准备检测、应对并恢复网络风险事件与对其采取预防是同等重要的。

四、评估事件响应团队的标准

以下这几个标准,可以作为评估事件响应人员和团队的重要参考指标:

1. 是否有应对各类网络事件的经验,如勒索软件攻击、数据泄露和网络钓鱼尝试?以及帮助第三方应对的经验如何?2. 是否有进行事件响应演练的经验,如桌面演习或红队评估?3. 能否评估并理解SIEM数据?4. 是否有与外部合作伙伴,如执法部门或网络保险公司合作的经验?5. 是否能采取合法可接受的取证方法,并对可能受损的设备和/或防火墙日志进行复杂数字取证调查?6. 是否有与媒体、保险、法律和其他合作伙伴合作的经验?这些合作伙伴是否已签约并在发生数据泄露时可用?

-

网络安全

+关注

关注

11文章

3537浏览量

63635 -

网络攻击

+关注

关注

0文章

332浏览量

24714 -

网络入侵

+关注

关注

0文章

11浏览量

7197

发布评论请先 登录

各行业数字化转型背景下网络安全需求爆发,龙芯主板筑牢防护根基

双感探测,精准防护!震动位移探测器筑牢入侵报警安全屏障

硅谷2026 AI + IoT 硬件黑客松圆满落幕!涂鸦 T5AI-Board 系列点燃实体智能创新

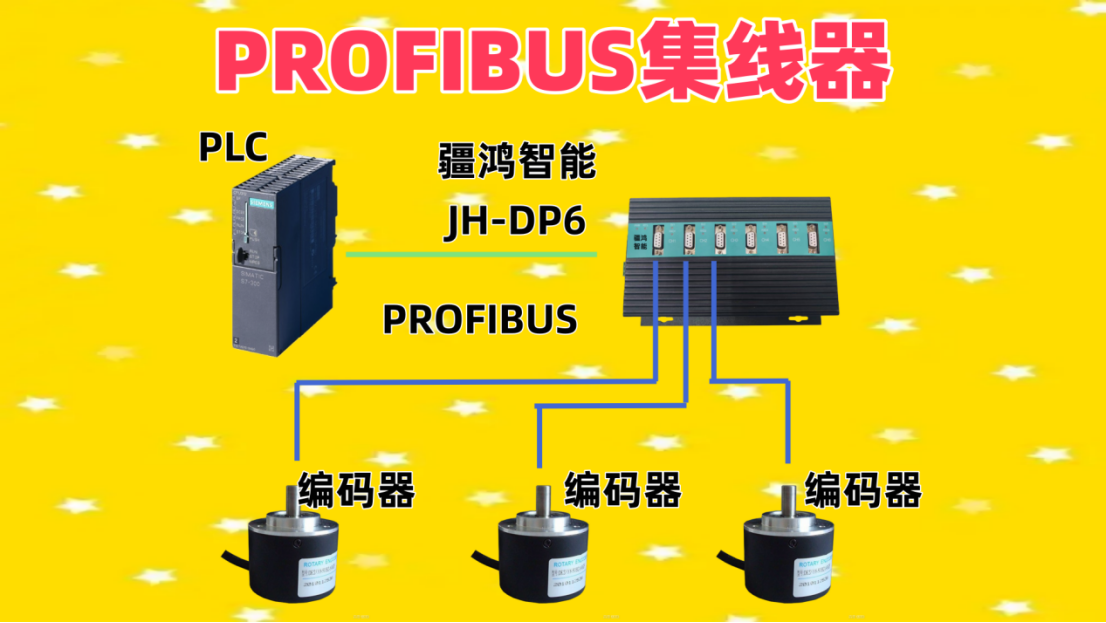

钢渣处理线的“网络神医”:疆鸿智能PROFIBUS集线器,专治各种信号不服

智能网联汽车的“数字长城”:CSMS网络安全管理体系深度解析

激光防入侵报警装置应用案例_高压输电线路防偷盗越界解决方案

防爆入侵探测总线系统解决方案

Linux服务器入侵检测与应急响应流程

利用NVIDIA DPU重塑网络安全格局

芯盾时代IAM助力企业守好身份安全防线

车辆信息安全测试:构建智能汽车的坚实防线

戴尔科技助力企业应对复杂多变的网络威胁

国芯科技荣获TÜV 北德 ISO/SAE 21434 汽车网络安全流程认证证书

利用楼宇管理系统 (BMS) 成为网络犯罪分子的入侵手段

如何对付黑客的各种网络入侵手段

如何对付黑客的各种网络入侵手段

评论