声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

控制器

+关注

关注

114文章

17863浏览量

195030 -

车载网络

+关注

关注

6文章

182浏览量

33219 -

安全通信

+关注

关注

0文章

23浏览量

8676

原文标题:CANARY - 基于主动中继的控制器区域网络的反应式防御机制

文章出处:【微信号:IoVSecurity,微信公众号:IoVSecurity】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

热点推荐

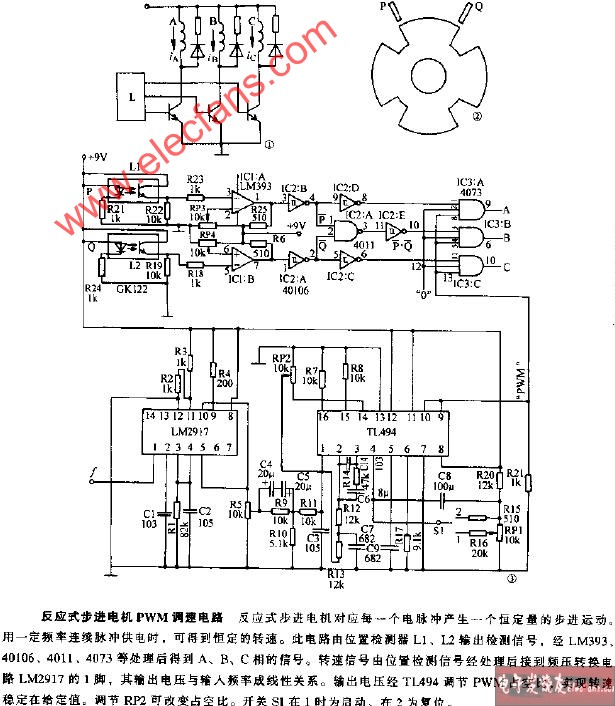

三相反应式步进电机智能控制系统设计

摘 要:基于单片微处理器对三相反应式步进电机的转速与转向控制系统进行研究设计。步进电机每给一个脉冲就转动一个固定的角度,通过控制步进电机的脉冲频率和延时策略,从而改变步进角,实现步进电

发表于 06-13 09:31

防御无线传感器网络中虫洞攻击是什么?

的目的。本文基于无线传感器网络反应式路由协议AODV协议,从网络管理者的角度出发,不引入额外的硬件辅助,也不需要节点之间时钟同步,提出IAODV(Improved AODV)协议。相比

发表于 04-15 06:24

基于主动网的SYN攻击防御

针对目前传统网防御TCP同步泛滥攻击的服务器主机、路由器过滤、防火墙方法的局限性,利用主动网的动态特性,提出一种基于主动网的同步泛滥

发表于 02-28 10:30

•23次下载

基于多样化存储的缓存污染防御机制

针对内容中心网络(CCN)中的缓存污染攻击问题,提出一种基于多样化存储的缓存污染防御机制。对不同业务内容采取差异化缓存从而减小网络受攻击面,将业务划分为三类并采用不同缓存策略:对隐私及实时性业务不予

发表于 01-09 18:58

•0次下载

一种高效的网络侦查自适应欺骗防御机制

的侦察行为仍存在诸多困难。为此,在对攻防双方行为进行建模描述的基础上,提出了一种高效的自适应欺骗防御机制( Self-adaptive Deception Method,SADM)来应对网络侦察。SADM结合网络侦察过程中攻防双

发表于 04-25 11:38

•5次下载

反应式步进电机的工作原理是什么

应式步进电机,是一种传统的步进电机,由磁性转子铁芯通过与由定子产生的脉冲电磁场相互作用而产生转动。反应式步进电动机的结构形式很多,按定转子铁芯的段数分为单段式和多段式两种。 反应式步进电机

反应式步进电机的结构 反应式步进电机工作原理

反应式步进电机的结构主要由转子、定子和控制器三部分组成。

转子通常由两个平行的磁极和闭合的磁路组成,磁路内嵌有铁芯和线圈。定子也是由铁芯和线圈组成,铁芯围绕在转子外侧,并且与转子磁极充分接触。

发表于 03-27 15:33

•2763次阅读

反应式步进电机和永磁式步进电机的区别

反应式步进电机和永磁式步进电机都是常见的步进电机类型,它们的区别主要在于其工作原理和结构。

反应式步进电机是利用异步电机的原理,将定子绕组分为两个或以上绕组,同时用电子器件(如晶闸管)

发表于 03-27 16:11

•3426次阅读

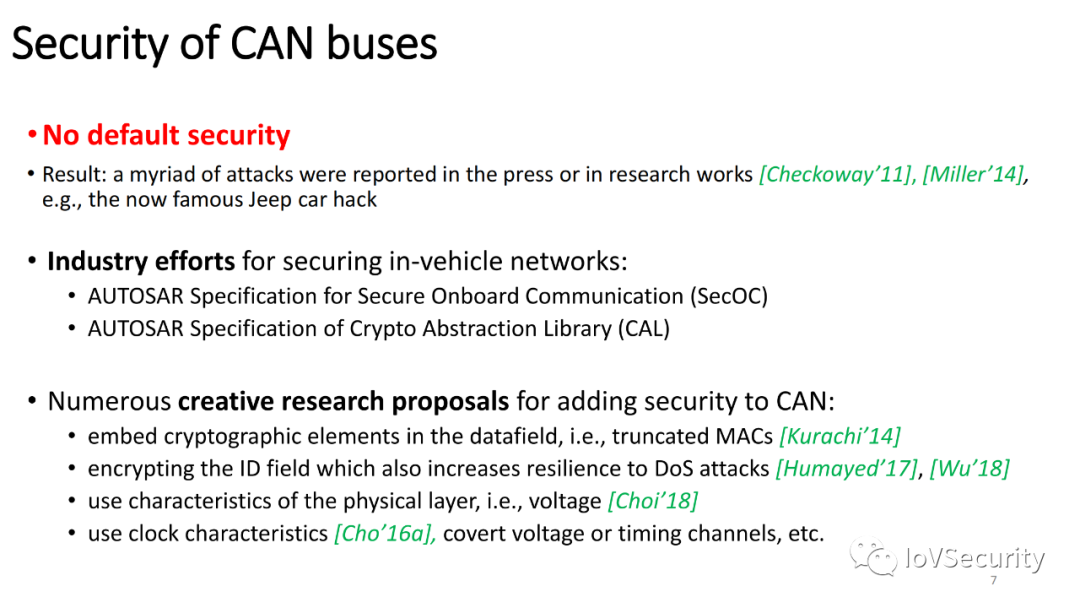

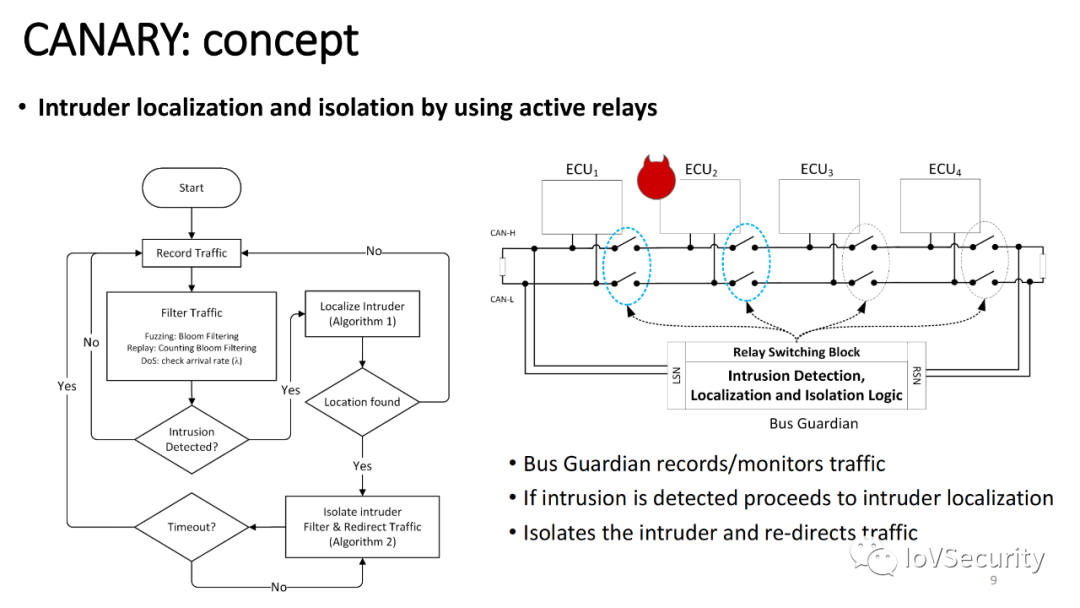

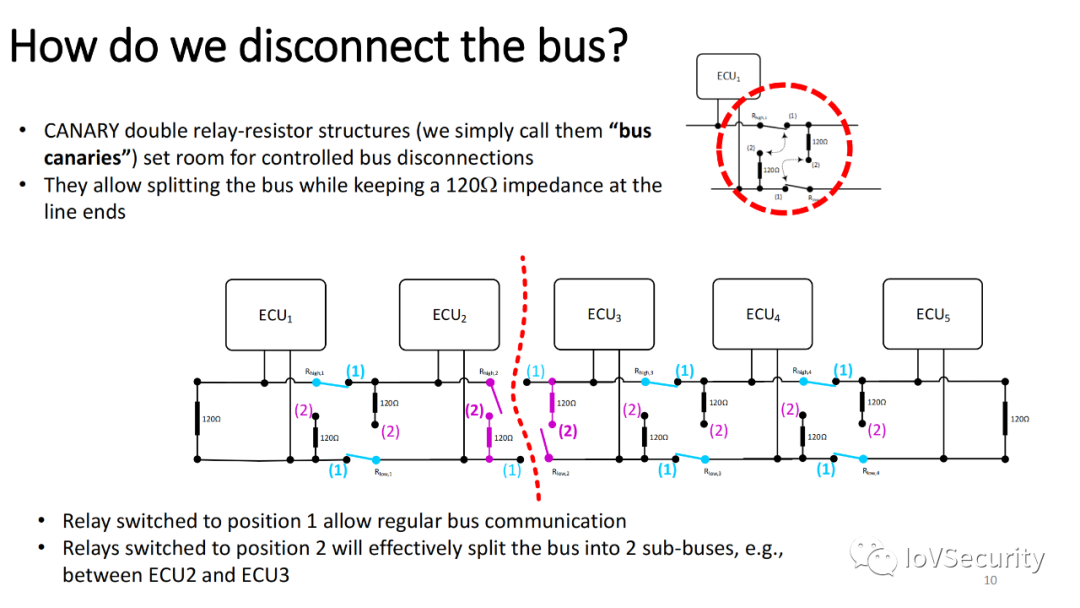

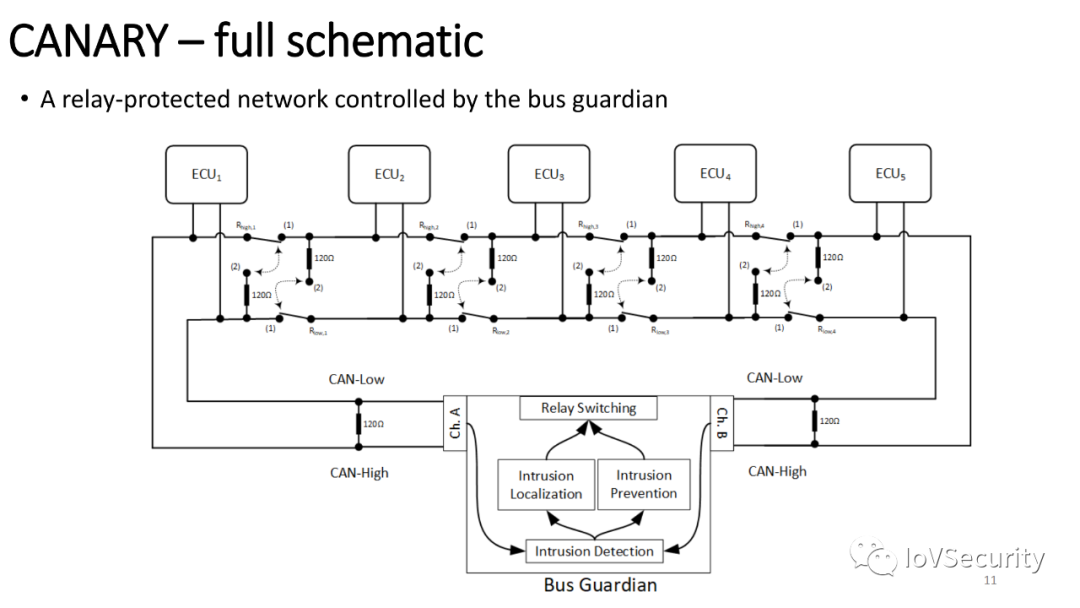

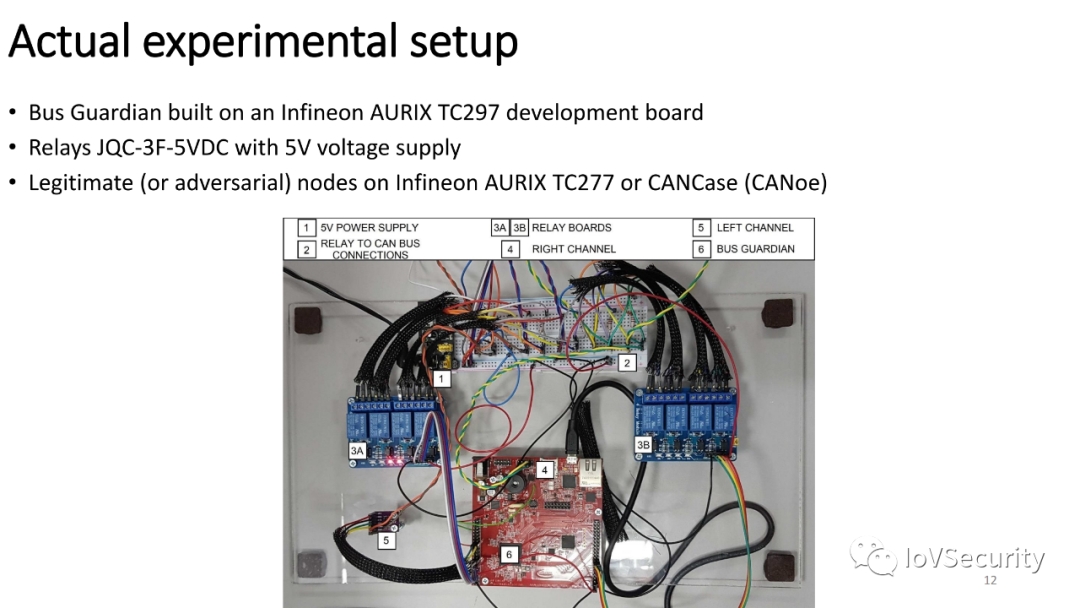

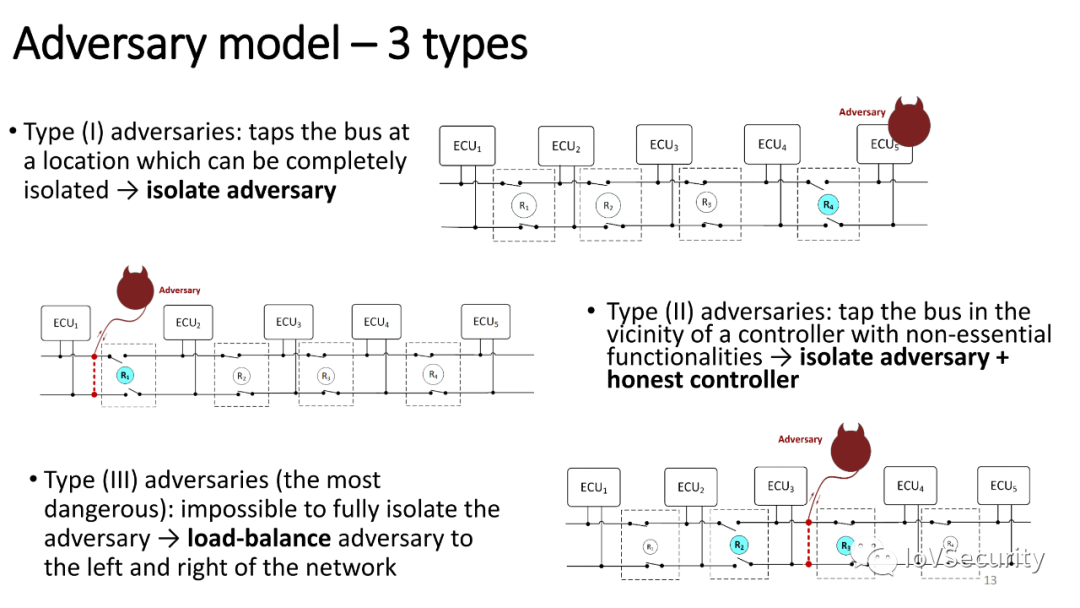

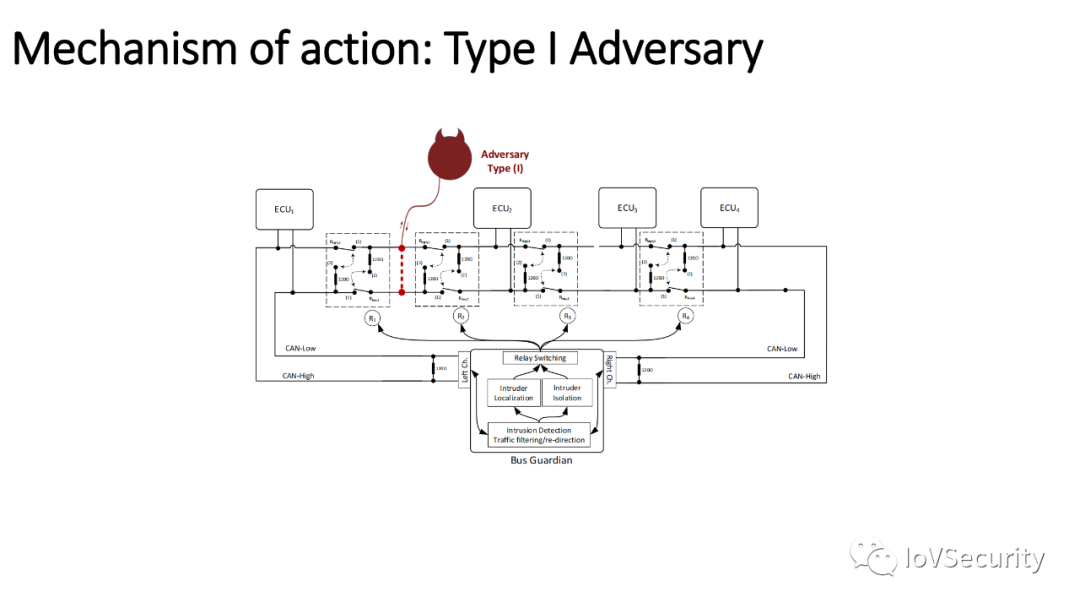

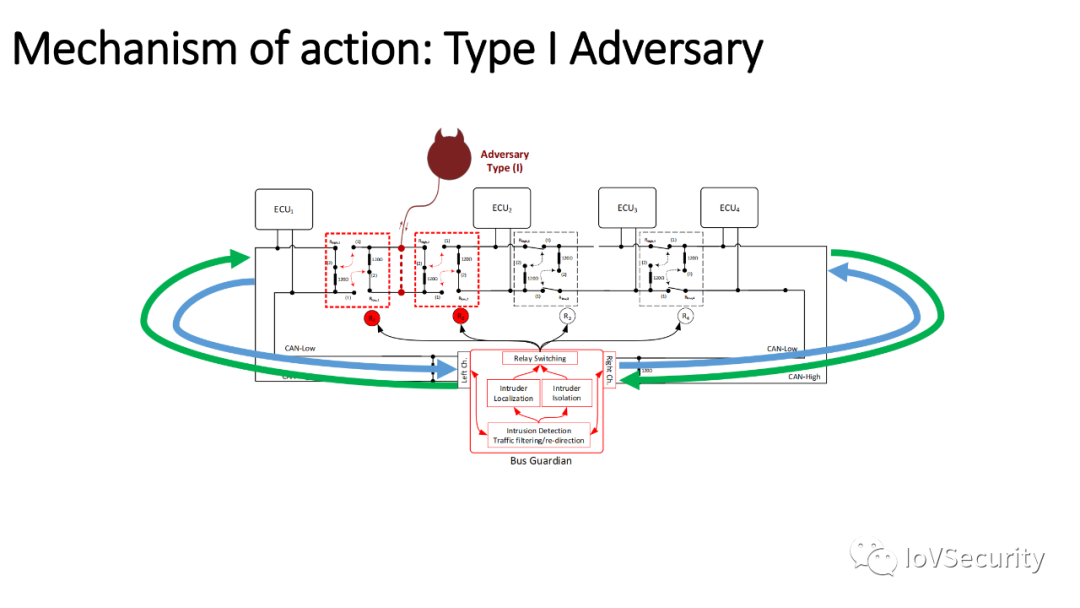

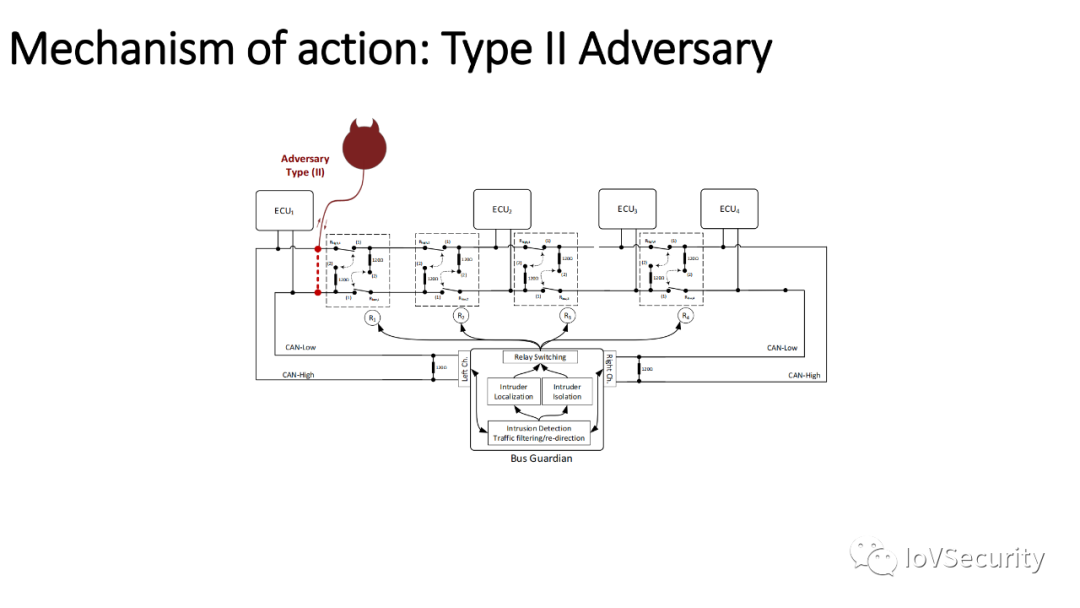

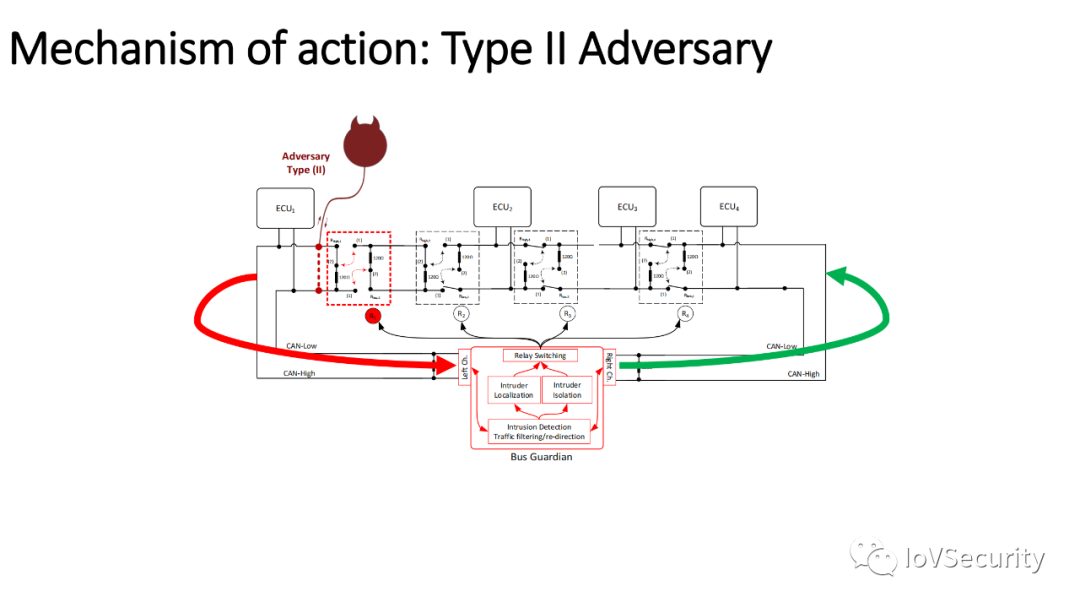

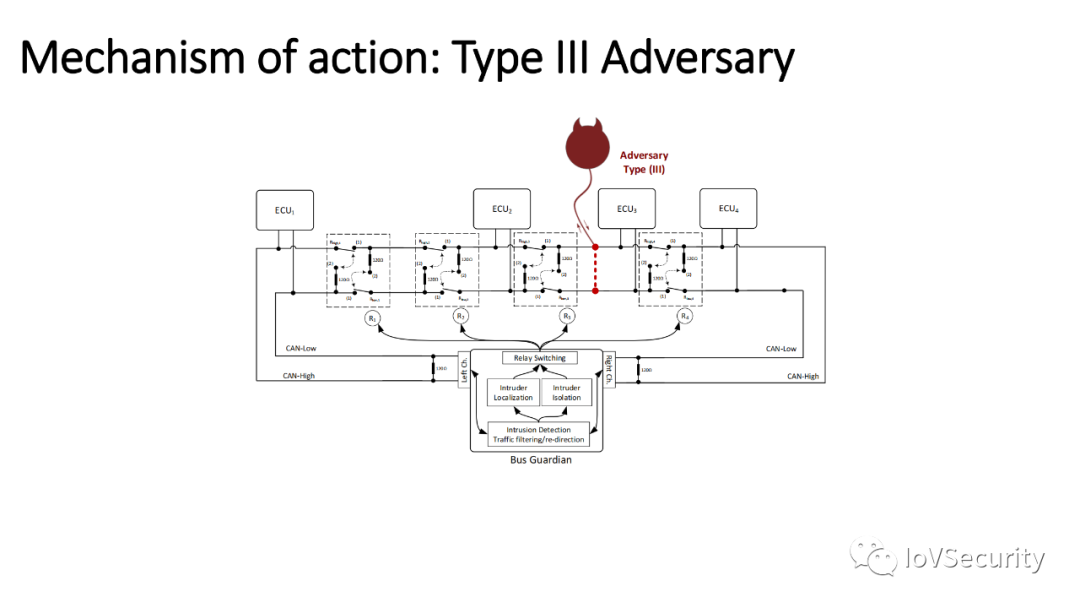

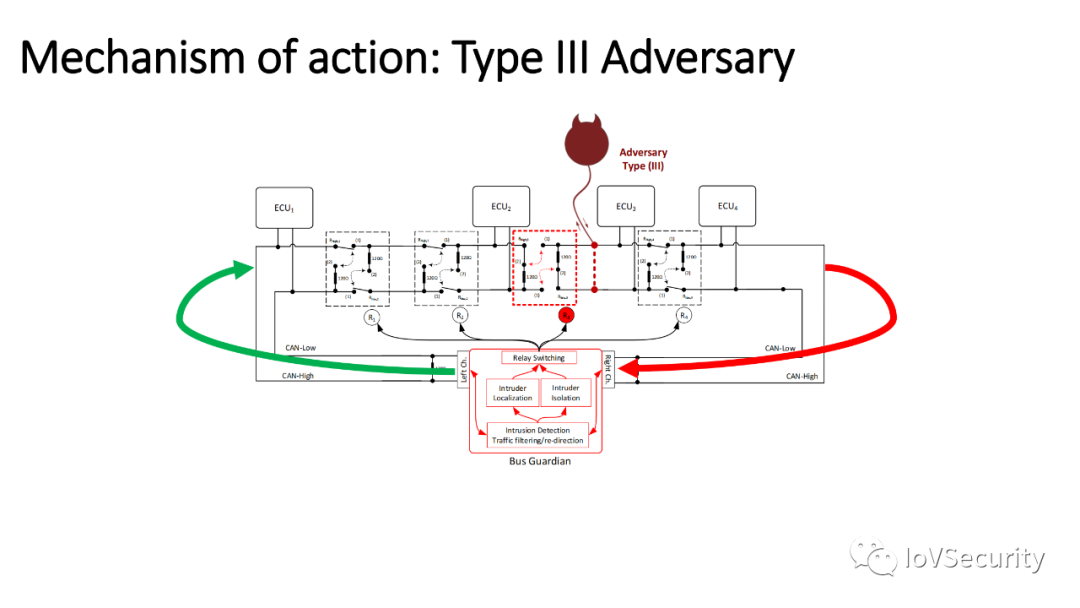

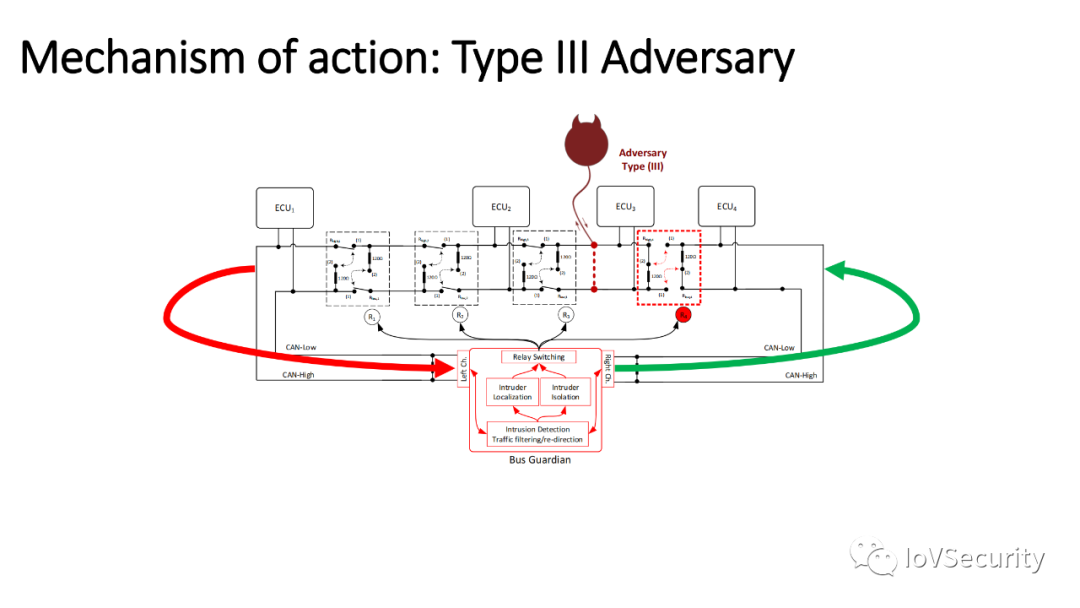

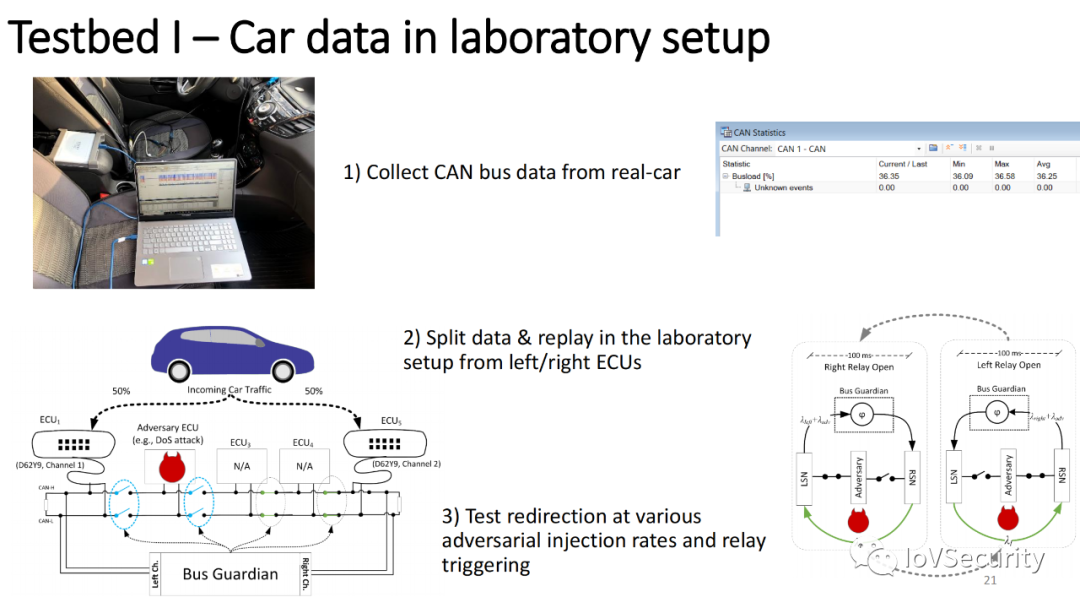

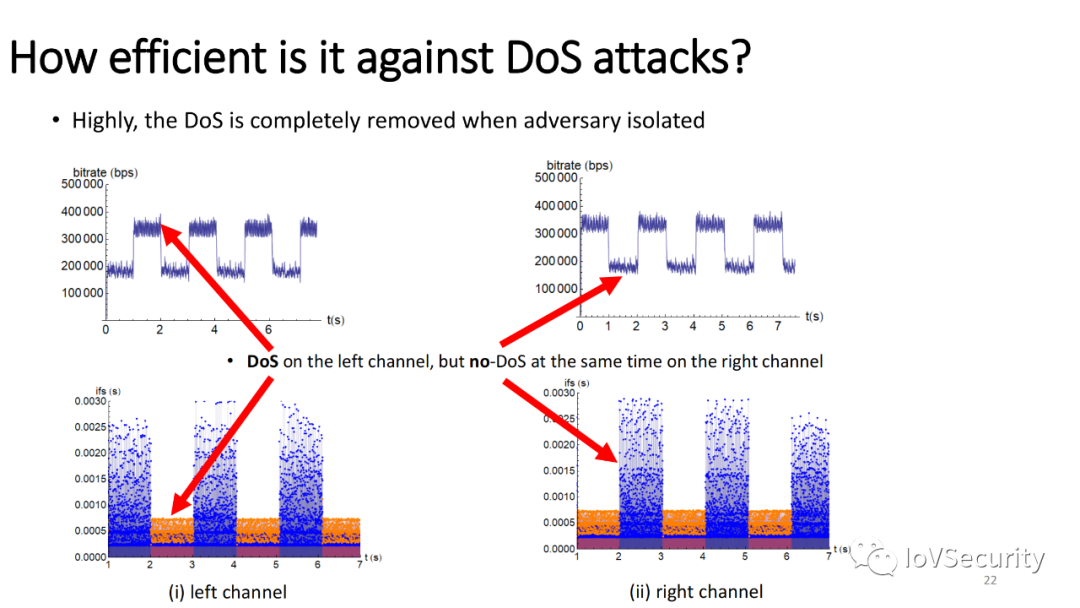

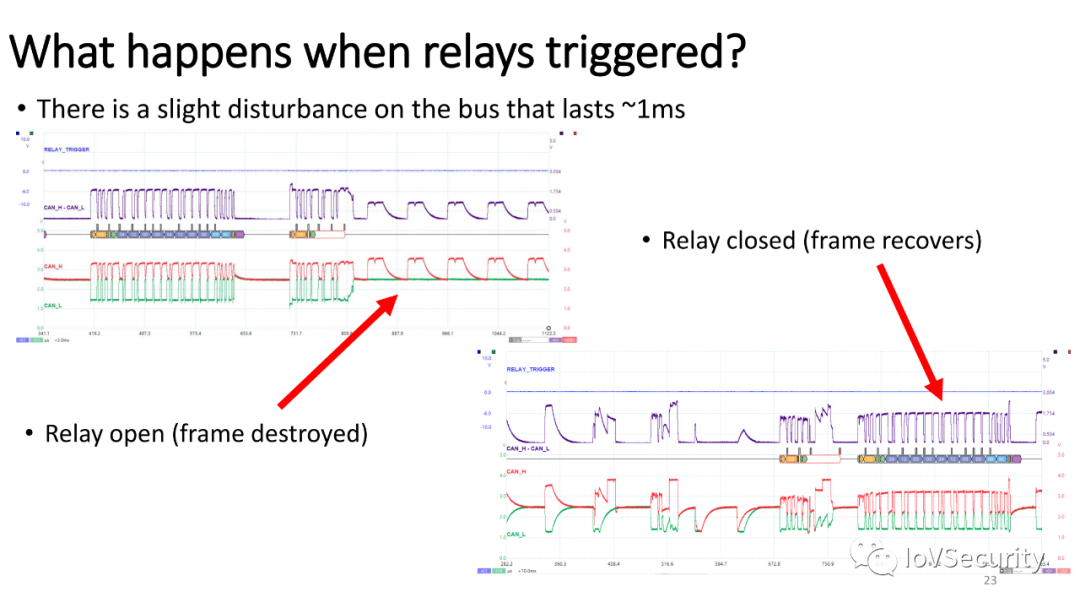

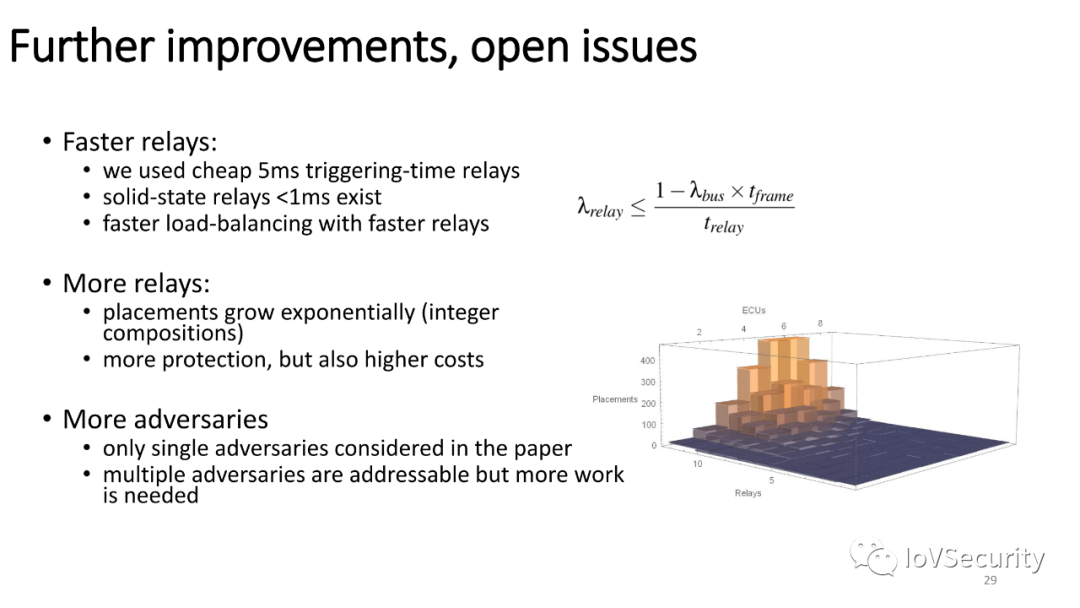

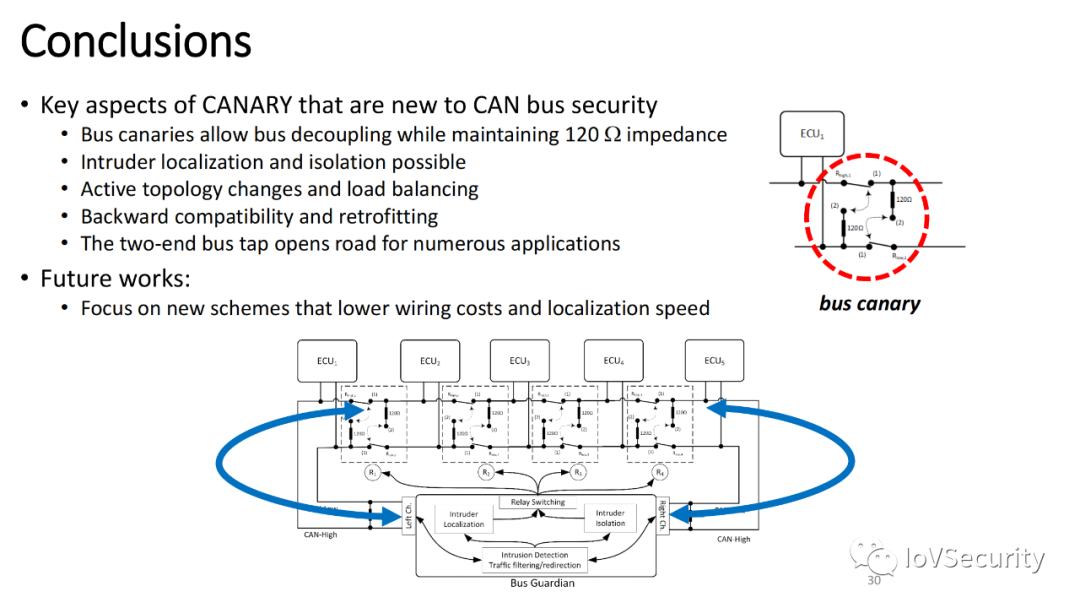

基于主动中继的控制器区域网络的反应式防御机制

基于主动中继的控制器区域网络的反应式防御机制

评论