Gartner发布了一份专注于自动移动目标防御(AMTD)技术的新报告。该公司将其称为“一种新兴的改变游戏规则的技术,用于改善网络防御……。有效地缓解了许多已知的威胁,并可能在十年内缓解大多数零日漏洞,进一步将风险转移到人类和业务流程上。“

仅靠静态防御是不够的

网络安全的发展始于反病毒(AV)软件,该软件提供对二进制文件和文件的静态分析,以检查它们是否与已知的恶意软件相对应。下一代反病毒(NGAV)软件和终端保护平台增加了动态分析,可在沙箱环境中执行文件并观察该文件。终点检测和响应(EDR/XDR/MDR)通过行为分析进一步说明了这一点。EDR技术观察计算机上的执行,连接到重要函数/系统调用以实时了解行为,并不仅分析二进制代码,还分析围绕执行的一切。

移动目标防御(MTD)技术是网络安全的下一步演进,与之前的技术不同,它是预防性的,而不是专注于检测和反应。MTD基于军事战略中的一个基本前提,即运动目标比静止目标更难攻击。MTD使用策略来协调整个攻击面上IT环境的移动或更改,以增加攻击者的不确定性和复杂性。

根据这份报告,自动化MTD通过引入战略变化来减少暴露的攻击面,同时增加对攻击者的侦察和恶意攻击的成本。AMTD包括移动、更改、混淆或变形攻击面,以扰乱对手的网络杀伤链。

AMTD的四要素

根据Gartner的说法,这项技术包括四个主要元素:“主动的网络防御机制;自动协调攻击面的移动或变化;欺骗技术的使用,以及执行智能(预先计划的)变化决策的能力。”

请注意,虽然欺骗是(A)MTD的一个关键技术组成部分,但它并不是它的同义词。虹科摩菲斯的下表概述了欺骗技术、MTD和AMTD之间的区别。

移动目标防御MTD和欺骗

技术 | 优点 | |

虹科摩菲斯自动移动目标防御 | 将自动MTD与欺骗相结合; 自动变形系统资源,使其无法成为目标,并设置变形资源的诱饵陷阱; 任何对诱饵的访问都会触发报告和可见性攻击的通知。 | 确定性攻击防御; 直接保护资源; 通过全面的攻击序列可见性,可立即缓解威胁; 扩大并填补NGAV、EPP和EDR/XDR/MDR中的未知威胁/内存中的安全漏洞。 |

“传统的”移动目标防御 | 该解决方案通过更改不同系统资源的位置使其不能成为目标,从而对不同的系统资源进行变形/随机化; 通常不包括欺骗因素。 | 直接保护资源; 通过全面的攻击序列可见性,可立即缓解威胁; 扩大并填补NGAV、EPP和EDR/XDR/MDR中的未知威胁/内存中的安全漏洞。 |

欺骗 | 在整个系统中放置诱饵资源以引诱攻击者; 接近诱饵会触发保护机制。 | 获取诱饵时的确定性攻击防御; 不直接保护系统资源-因为它们不是变形的,它们仍然容易受到攻击。 |

例如,虹科摩菲斯的专利自动移动目标防御技术使用系统多态性来创建随机、动态的运行时内存环境,移动应用程序内存、API和其他操作系统资源,同时保留诱饵陷阱。这使得威胁参与者几乎不可能找到他们正在寻找的东西--你无法击中你看不到的东西。

任何试图在诱饵上执行的代码都会被自动报告和捕获以进行取证分析,同时真正的系统资源保持安全并防止攻击。正如Kentucky Trailer的IT副总裁Rick Schibler所说:“摩菲斯的移动目标防御对于强化我们的攻击面至关重要。”

AMTD的市场影响

多年来,在现代战争战略中,AMTD在军事学说中被证明是成功的。然而,Gartner指出,从历史上看,AMTD在商业网络安全中的使用一直是有限的,但现在这种情况正在改变。该公司表示,各种新兴安全技术迅速转向安全程序和底层技术,以增加攻击者的负担,迫使他们更加努力地工作,否则他们的恶意努力将彻底失败。

目前,下一代防病毒(NGAV)、终端保护平台(EPP)以及终端检测和响应(EDR/XDR/MDR)等反应性、基于检测的技术主导着网络安全市场。这些技术的工作原理是,首先检测恶意文件或行为模式,然后对其进行响应。它们本质上是反应性的。报告建议,预防应该是一个更重要的重点。尽管预防并不是安全技术中的灵丹妙药,但Gartner认为,有必要鼓励市场专注于前景看好的与预防相关的新技术。

考虑到攻击者投入攻击侦察以发现漏洞和利用受害者系统的正确方式,AMTD的预防性方法尤其重要。许多现代网络攻击具有高度的针对性,并为规避和绕过特定的防御层而量身定做。

该报告提到了与运营技术(OT)相关的用例。由于行业的多样性和行业环境的专业性,恶意攻击者需要投入时间和资源来收集成功所需的情报。AMTD方法,如模糊和系统变形,在防御这种高度定向的攻击方面特别有价值。这种预防性方法在保护终端和服务器工作负载(通常是组织最大的攻击面)方面特别有效。

出于这个原因,Gartner预测“到2025年,25%的云应用程序将利用AMTD功能和概念作为内置预防方法,增强现有的云Web应用程序和API保护(WAAP)技术。”该公司还预测,“到2025年,基于AMTD的解决方案将取代至少15%的只专注于检测和响应的传统解决方案,而2023年这一比例不到2%。”Gartner预计,到2030年,基于AMTD的抗利用漏洞的硬件和软件将出现,“将安全重点进一步转移到业务流程、身份滥用和社会工程预防上,而不是应用、终端和工作负载安全战略。”

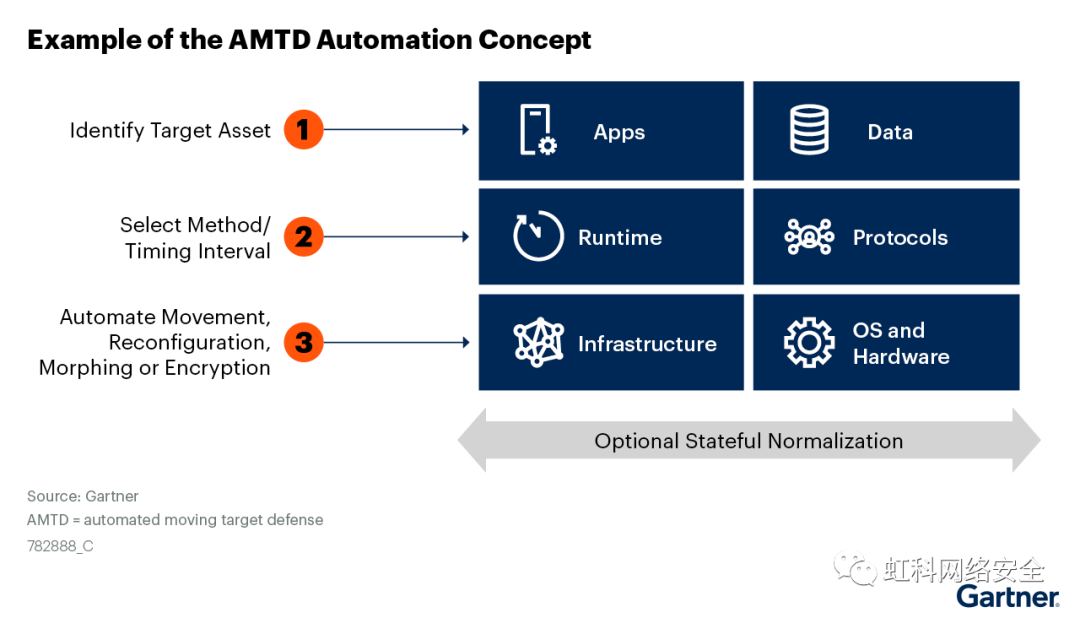

Gartner提供了AMTD自动化概念的一个例子:

确定目标资产;

选择变形间隔;

自动进行资产重新配置。

我们相信,虹科摩菲斯的技术融合了所有这三个概念,保护了多个系统资源,并由于欺骗技术而包括了攻击可见性。

自动化MTD已经出现-而且它被证明是有效的

已有超过5,000家公司在大约900万个终端以及Windows和Linux服务器上部署了虹科摩菲斯的自动移动目标防御技术。他们使用它来增强NGAV、EPP和EDR/MDR解决方案,并阻止这些解决方案无法检测到的最高级和不可检测的攻击。两个这样的例子包括:

TruGreen

总部位于田纳西州孟菲斯的TruGreen是美国最大的定制草坪护理和治疗服务提供商,拥有超过12,000名员工,年收入超过15亿美元。

TruGreen的首席安全架构师Dale Slawinski说,TruGreen部署了摩菲斯的AMTD软件,并发现“在我们之前的解决方案中,需要7个代理才能完成我们仅用一个虹科摩菲斯代理所做的相同事情。”

该公司实现了2.3倍的投资回报,同时将软件成本削减了三分之二,并将误报削减了95%。

TruGreen每年都会引入一个客观的第三方来进行渗透测试,以确定网络犯罪分子可以利用的漏洞。TruGreen的网络安全工程师瑞安·帕根(Ryan Pagan)表示:“今年,我们第一次能够阻止测试者侵入我们的一个终端。”在实施了摩菲斯后,测试员无法找出是什么阻止了他的破解。他花了几个小时试图破解我们的安全系统,但没能破解。测试人员对我们说,‘通常情况下,我们可以绕过终端安全问题,但我们无法绕过摩菲斯。’“

AltraIndustrial Motion

Altra Industrial Motion(Altra Motion)是一家美国机械动力传动产品制造商,在17个国家拥有9100名员工,收入17亿美元。

Altra Motion首席信息官里克·克洛茨说:“花费的美元与安全价值无关。我们在MDR提供商上花了很多钱,但我们仍然被攻破,不得不自己做很多工作。”

Altra Motion使用摩菲斯 AMTD部署了Microsoft Defender,以保护其关键基础架构免受已知和未知攻击。

虹科摩菲斯的AMTD技术的预防能力使Klotz的团队采用了一种全新的安全态势,具有更高的运营效率。所以现在,“我们没有花太多时间在检测和响应上,”Klotz说,“因为我们不需要这样做。”相反,他们专注于培训人员、改进流程和规划新出现的威胁。这些都是他们现在拥有资源的高级别计划,因为AMTD阻止了他们用来检测和防止他们用来补救的损害的攻击。

AMTD扩大了30%的关键安全差距

虹科摩菲斯使用自动移动目标防御来主动阻止最复杂和最具破坏性的网络攻击,而不需要事先了解它们——甚至不需要检测它们。

像NGAV这样的网络安全工具需要来自以前攻击的恶意软件文件签名,以便它们可以识别恶意文件来检测和响应它们。像EPP和EDR/XDR/MDR这样的工具需要以前攻击的可识别的行为模式来检测和响应它们。而这些工具在这种情况下工作得很好。

但它们有一个安全漏洞-未知攻击、躲避攻击和那些针对运行时内存的攻击,这些工具无法有效地扫描这些攻击。为了量化这一差距,虹科摩菲斯分析了Picus Labs 2021 Red Report,该报告基于对200,000个恶意软件样本的分析。Red Report根据观察到的恶意软件样本的百分比确定了最流行的10种MITRE ATT&CK技术。两个主要发现是:

逃避防御是最常见的攻击和攻击战术:在TA005中,观察到的十大攻击和攻击技术中有五个被归类为逃避防御战术

内存是现在攻击者更喜欢攻击的地方:观察到的前六种攻击和攻击技术中有四种是在内存中

防御逃避和运行时内存攻击是当今以检测为重点的解决方案的关键弱点。虹科摩菲斯将这些发现与现实世界的分析相结合,涵盖5,000多个客户,900万个端点和30,000个日常事件。基于检测的解决方案努力阻止十大最流行、最具破坏性的MITRE攻击和攻击技术中的至少三种,这是一个关键的30%的安全漏洞。而虹科摩菲斯的预防优先,终端和服务器的AMTD软件始终可以防止这些攻击和更多。

威胁行为者非常清楚这一差距。这正是供应链攻击、无文件攻击、内存攻击、勒索软件和零日攻击等最先进的网络攻击存在的原因。这就是为什么如此多的攻击不断成为头条新闻的原因,尽管组织表面上有基于检测的工具来保护。这些攻击成功地逃避了检测。

虹科摩菲斯的AMTD专门用于解决这一安全漏洞,并阻止未知的、逃避性的攻击,以及针对运行时内存的攻击。同时,它还大幅削减了误报警报,减少了分析师对其进行调查的需要。AMTD是一种超轻量级的代理,不会导致性能下降,易于部署,易于技术堆栈集成,不需要维护或更新,因此大大降低了总拥有成本。

自动化MTD提供深度防御,以阻止NGAV、EPP和EDR/XDR/MDR不具备的最复杂和最具破坏性的攻击。

虹科入侵防御方案

虹科终端安全解决方案,针对最高级的威胁提供了以预防为优先的安全,阻止从终端到云的其他攻击。虹科摩菲斯以自动移动目标防御(AMTD)技术为支持。AMTD是一项提高网络防御水平并改变游戏规则的新兴技术,能够阻止勒索软件、供应链攻击、零日攻击、无文件攻击和其他高级攻击。Gartner研究表明,AMTD是网络的未来,其提供了超轻量级深度防御安全层,以增强NGAV、EPP和EDR/XDR等解决方案。我们在不影响性能或不需要额外工作人员的情况下,针对无法检测的网络攻击缩小他们的运行时内存安全漏洞。超过5,000家组织信任摩菲斯来保护900万台Windows和Linux服务器、工作负载和终端。虹科摩菲斯每天都在阻止Lenovo, Motorola、TruGreen、Covenant Health、公民医疗中心等数千次高级攻击。

虹科摩菲斯的自动移动目标防御ATMD做到了什么?

1、主动进行预防(签名、规则、IOCs/IOA);

2、主动自动防御运行时内存攻击、防御规避、凭据盗窃、勒索软件;

3、在执行时立即阻止恶意软件;

4、为旧版本操作系统提供全面保护;

5、可以忽略不计的性能影响(CPU/RAM);

6、无误报,通过确定警报优先级来减少分析人员/SOC的工作量。

-

网络安全

+关注

关注

11文章

3449浏览量

62937 -

虹科电子

+关注

关注

0文章

722浏览量

15163

发布评论请先 登录

碎片化网络安全监管正增加移动运营商成本与风险

华为携手重庆电信成功完成APT安全防御试点

攻击逃逸测试:深度验证网络安全设备的真实防护能力

陶氏化学借助AI技术重塑网络安全

国产“芯”防线!工控机如何筑牢网络安全屏障

华为与光联世纪继续深化网络安全领域合作

全赛道获奖!聚铭网络闪耀第二届雄安未来之城场景汇网络安全技术应用大赛

中国联通携手华为完成全球首个AI集群路由器APT安全防御试点

DEKRA德凯与仙工智能举行IEC 62443 ML2工业网络安全项目启动会

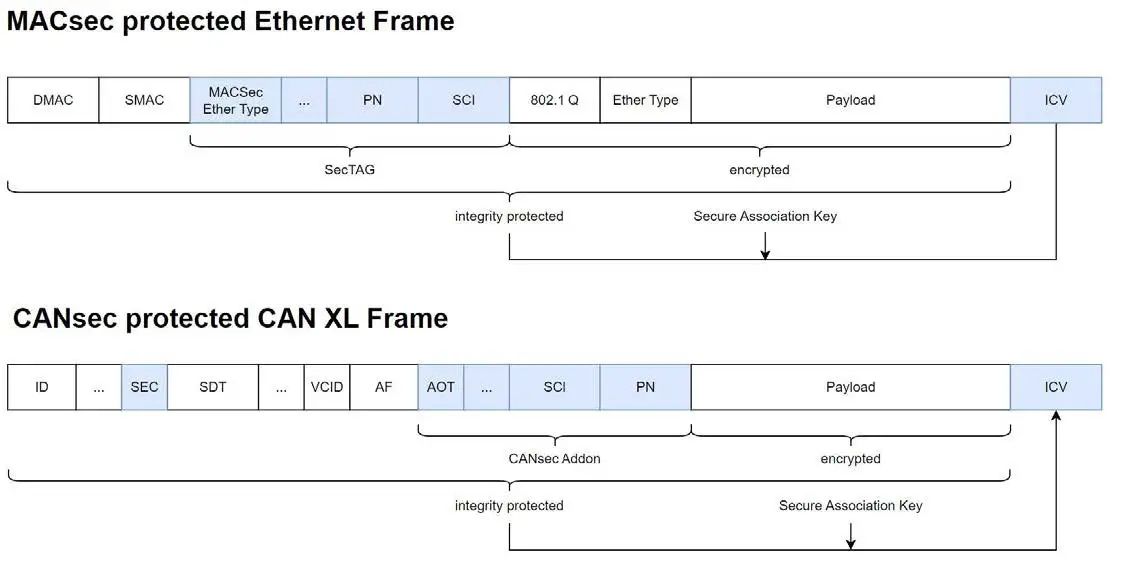

CAN XL安全实践:深度防御下的密钥协商优化

芯盾时代连续十一次入选安全牛《中国网络安全行业全景图》

深度防御策略:构建USB安全防线的五大核心层次

艾体宝干货 深度防御策略:构建USB安全防线的五大核心层次

智能网联汽车网络安全开发解决方案

虹科分享|自动移动目标防御AMTD是网络安全的未来——Gartner|自动移动目标防御

虹科分享|自动移动目标防御AMTD是网络安全的未来——Gartner|自动移动目标防御

评论