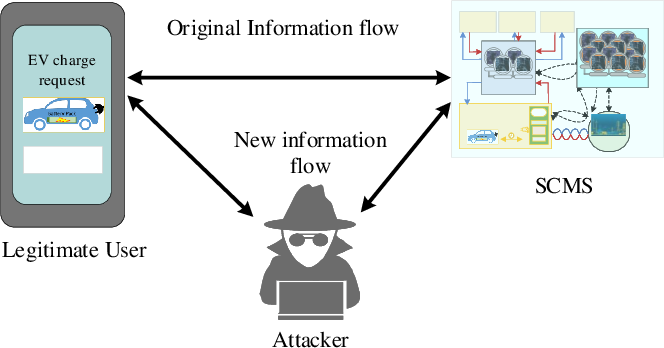

新能源汽车充电基础设施(充电桩)中的网络安全的重要性越来越大。充电设备网络有可能面临多重网络攻击的风险,如果大量设备不受控的充电,非法通讯或断开连接,可能会对本地配电网络产生潜在影响。

由于电动汽车 (EV) 充电桩与其他联网设备一样容易受到网络威胁。因此,电动汽车行业必须尽可能在实施中完全解决网络安全问题。

即使我们的电动汽车实施了软件相关的安全协议和安全算法以及安全措施,但是充电桩是分离且非常碎片化的,当我们将插入充电桩充电或使用其相关应用程序之一时,并不能完全保证安全性,因为电动汽车充电桩生态系统中可能存在安全漏洞,这可能会危及我们的隐私,危及我们的安全,甚至整个电网基础设施。这些安全漏洞会影响电动汽车充电桩的所有组成部分。从充电站、充电桩本身,到提供充电网络基础设施的充电点运营商 (CPO),以及作为能源分配网络运营管理者的配电系统运营商 (DSO)。

实施网络安全措施对于创建一个用户可以安全充电的可信环境至关重要。电动汽车充电桩的安全性应特别关注通信、移动应用程序、固件更新和物理接入点。原因是,当充电点和 CPO 后台建立相互通信时,重要的是要采取措施确保没有人可以干扰和改变这种通信,这对于电动汽车充电的正常运行至关重要,例如,通过使用基于专用安全芯片的加密通信。

另一方面,还应加强用于与充电桩交互的移动应用程序和站内安装的软件的安全性,因为这些应用程序很容易受到网络威胁。

电动汽车充电桩网络安全的另一个重要方面是支持固件更新。这是一个可以识别和纠正许多漏洞以优化安全性的过程。

电动汽车充电桩的物理接入点容易受到物理攻击,例如试图修改微处理器或内存等内部组件上的易受攻击的软件。

电动汽车充电桩的安全风险

根据MODSEMI的安全实验室分析,充电桩安全风险非常多,但最常见的情况是身份盗窃、数据更改、未经授权的访问权限、恶意软件插入、私人和敏感信息盗窃、电流操纵以及可能危及充电桩安全的运行参数变化等.

此外,充电桩的安全缺失或漏洞使得发起大规模网络攻击成为可能,这些攻击也会危及电网的安全。因此,不仅电动汽车会面临危险,电力基础设施本身也会面临崩溃。

电动汽车充电桩的网络安全措施与解决方案

充电网络作为一个关键的基础设施,连接到电网的每一个设备,包括电动汽车和充电桩,都需要提供措施来保护电网免受潜在的攻击。如果第三方可以从充电过程中操纵大量与充电相关的信息和计费数据,这种致命的漏洞和事故将导致用户对充电基础设施失去信任。

电动汽车充电桩的网络安全应包括以下措施:

消息的加密和解密以确保对手无法窃听通道以确保机密性。

验证关键交互信息的完整性,支持基于PKI证书体系的信任模型。

验证其声称的通信方(电动汽车或充电点),以确保真实性,如TLS。

确保充电桩固件不被恶意篡改,包含固件更新与启动(secureboot)

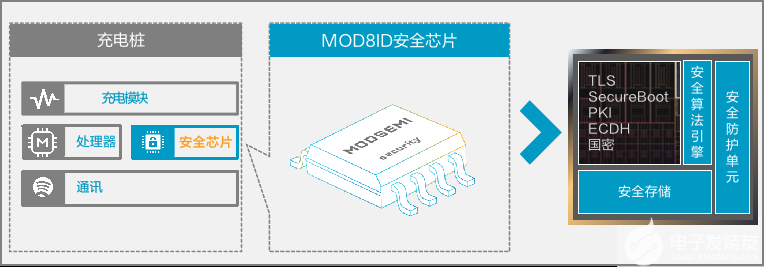

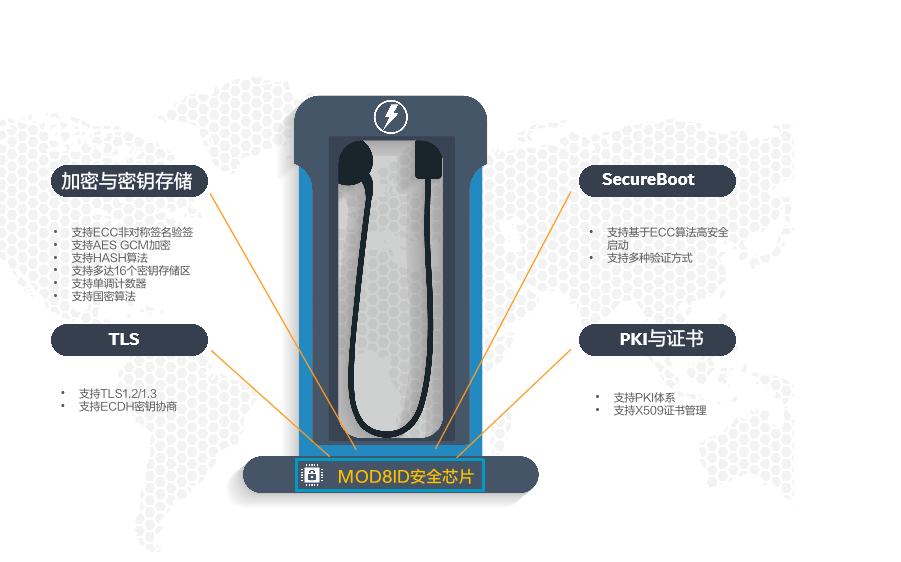

从具体方式来看,由于安全协议的复杂性,最佳的一种方式在充电桩中集成专用的物联网安全加密芯片,基于安全芯片来快速建立可信任的安全信任根。目前与充电桩相关最为全面的安全芯片是MODSEMI推出的MOD8ID加密安全芯片,支持多密钥保护,ECC非对称算法签名验签,AES加密传输,证书管理,TLS以及SecureBoot等多种功能的协议栈。且针对充电桩应用提供完整的上层集成套件。

电动汽车充电桩的信任模型

基于MOD8ID加密芯片,电动汽车充电桩的安全信任模型围绕这通讯加密与密钥存储,secureboot,TLS以及PKI证书体系来开展。

基于MOD8ID安全芯片的充电桩模型

-加密与密钥存储用来防护数据通信的机密性。

-PKI与数字证书用于验证,车辆可以在握手期间验证充电桩,反之亦然,在两个节点开始交换信息之前。充电桩应与 CRL 集成,以验证证书是否仍然有效。PKI 中可以有其他基于关系的信任模型来帮助验证数字证书。并可通过CA来管理 PKI 中使用的加密密钥以及数字证书的颁发、存储、分发和撤销。数字证书用于验证,车辆可以在握手期间验证充电桩,反之亦然,在两个节点开始交换信息之前。充电桩应与 CRL 集成,以验证证书是否仍然有效。PKI 中可以有其他基于关系的信任模型来帮助验证数字证书。

-电力线通信 (PLC) 上的 TLS 堆栈应支持支持机密性、完整性和真实性的强密码套件。了解强协议 (TLS 1.2) 和算法电源线的需求以避免数据泄露非常重要。MOD8ID加密芯片支持TLS1.2/1.3

MOD8ID加密芯片中的secureboot功能用于保护充电桩固件完整性以及固件升级的安全性。

结论

由于我们目前正在经历的连接设备的高风险、复杂性和快速发展,电动汽车充电桩的网络安全是一项关键需求。设置最低安全级别可以防止攻击导致充电点故障并成为用户、CPO 和 DSO 的安全风险。同时可以看到,基于MOD8ID加密芯片的充电桩安全解决方案确保了充电桩应用场景的快速安全闭环。

审核编辑 黄昊宇

-

安全芯片

+关注

关注

1文章

244浏览量

25764 -

加密芯片

+关注

关注

3文章

146浏览量

25005 -

充电桩

+关注

关注

156文章

3144浏览量

90318

发布评论请先 登录

充电桩网络安全风险分析与措施

充电桩网络安全风险分析与措施

评论