一、背景介绍

虽然经常更新内核版本通常被认为是一种安全最佳实践,但由于各种原因,尤其是生产环境中的服务器无法这样操作。这就意味着在机器运行时,会存在利用已知的漏洞(当然,还会有一些未知的漏洞)来进行攻击的情况,所以需要某种方法来检测和阻止对这些漏洞的利用,这正是Linux Kernel Runtime Guard(Linux内核运行时保护LKRG)诞生目的所在。

LKRG出自Openwall项目,该项目因其安全性增强的Linux发行版而闻名。Openwall的创始人亚历山大·佩斯利亚克(Alexander Peslyak),在安全领域也很极为出名。他在当年1月底宣布LKRG是“我们有史以来最具争议的项目”。发布的0.0版本“相当草率”,Peslyak在LKRG 0.1发布公告中说;首席开发者Adam“pi3”Zabrocki根据10天的反馈整理内容并添加了一些新功能。

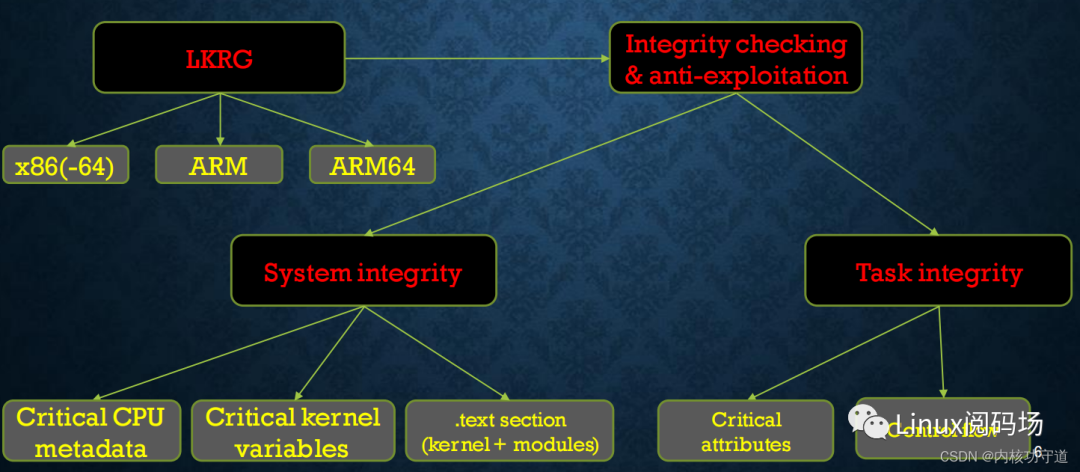

LKRG在Linux内核运行时对完整性进行检查,并检测内核的安全漏洞。LKRG是一个内核模块(不是内核补丁),所以它可以针对各种主线和发行版内核进行构建和加载,而不需要打补丁。目前支持的内核版本已更新至5.19,并支持x86-64、32位x86、AArch64 (ARM64)和32位ARM这几类的CPU架构。

二、LKRG技术原理分析

LKRG对正在运行的Linux内核进行检测,并希望能够及时响应对正在运行的进程用户id等凭证未经授权的修改(完整性检查)。对于进程凭据,LKRG尝试检测漏洞,并在内核根据未经授权的凭据授予访问权限(例如打开文件)之前采取行动。Juho Junnila的论文题为“Linux Rootkit检测工具的有效性”,显示了LKRG可以作为有效的内核Rootkit检测器。LKRG挫败了许多预先存在的Linux内核漏洞的利用,并且很可能会检测并防御许多未来没有特意试图绕过LKRG的利用(包括未知的漏洞)。虽然LKRG在设计上是可以绕过的,但这种绕过需要更复杂和/或更不可靠的漏洞。

就其核心而言,LKRG是一个可加载的内核模块,它试图检测正在运行的内核是否存在更改情况,以表明正在对其使用某种类型的漏洞利用。除此之外,它还可以检查系统上运行的进程,以查找对各种凭证的未经授权修改,以防止这些更改授予额外的访问权限,这是exploit试图做的事情。

三、LKRG流程

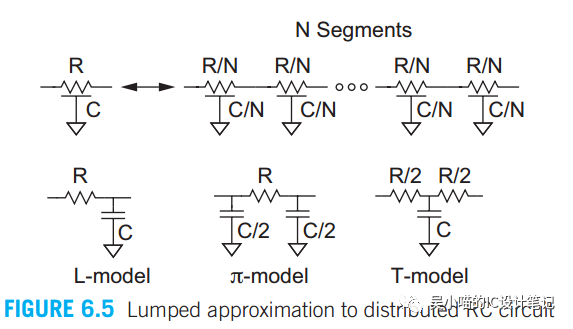

为了跟踪正在运行的内核,LKRG创建了一个数据库,其中包含关于系统及其上运行的内核的各种类型信息的散列。它跟踪系统中可用的和活动的cpu,以及它们的中断描述符表(idt)和特定于模型的寄存器(MSRs)的位置和内容。由于插入(或从系统中拔出)的cpu数量的变化,内核可能会修改自己,所以LKRG必须准备好根据这些事件重新计算一些哈希值。

LKRG除了跟踪内核.text、.rodata和异常向量表之外,也会跟踪每个加载的内核模块,包括它的struct模块指针、名称、.text的大小和哈希值等信息,以及模块特定的信息。为了检测修改,需要定期验证存储的值。这是通过许多机制实现的:

首先是定时检查计时器,检测周期可以通过sysctl接口设置;

当检测到模块加载或cpu热插拔活动,并且可以通过另一个sysctl手动触发时,它也会运行该检查;

系统中的其他事件(例如CPU空闲、网络活动、USB更改等)将触发验证,尽管只有一定百分比的时间来降低性能影响。例如,CPU空闲将触发0.005%的时间验证,而USB更改将触发50%的时间验证;

所有这些都是为了保护运行时内核本身的完整性,但漏洞利用通常会针对系统上运行的进程,以提高特权等,这些信息保存在内核的内存中。因此LKRG还会跟踪每个进程的一系列不同属性,并维护自己的任务列表,用于验证内核的列表。如果两个进程发生分歧,则终止受影响的进程,目的是在被漏洞利用差异之前进行防御。

LKRG跟踪的目标包括task属性,如task_struct的地址、进程名称和ID、cred和real_cred凭据结构的地址、与之关联的各种用户和组ID、SELinux设置以及seccomp配置。所有这些信息在每次系统调用(例如setuid(), execve())或系统中发生其他事件(例如,在打开文件之前检查权限)时被验证。此外,每次运行内核验证时都要执行进程列表验证。每次都要验证所有进程,而不仅仅是进行系统调用的进程,任何差异都会导致终止有差异的进程。

LKRG测试了一些已知内核漏洞 (如CVE-2014-9322, CVE-2017-6074),性能的影响约为6.5%。

四、LKRG防御种类

非法提权(Illegal Elevation of Privileges)

Token / pointer swapping

非法调用comit_creds()

覆写cred/read_cred结构体

沙箱逃逸

Namespace逃逸

容器逃逸

异常修改CPU状态

异常修改内核的.text和.rodata段

五、绕过LKRG防御

为了说明LKRG的漏洞检测能力,在对发行版内核的测试中,LKRG成功检测到CVE-2014-9322 (badret)、CVE-2017-5123 (waitid(2) missing access_ok)、CVE-2017-6074(在DCCP协议中使用后free)的某些预先存在的漏洞。

但是,它无法检测到CVE-2016-5195 (Dirty COW)的漏洞,因为这些漏洞直接针对用户空间,即使是通过内核来进行操作。在Dirty COW中,LKRG的“绕过”是由于漏洞的性质和利用它的方式,这也是未来利用类似的直接针对用户空间绕过LKRG的一种方式。

从检测端避开LKRG:

覆盖LKRG不保护的关键元数据

将攻击移动到用户空间

赢得竞态

从正面攻击LKRG角度:

攻击LKRG内部的同步机制和锁机制

找到LKRG所有的上下文并禁用它们

通过内核直接攻击用户空间(如DirtyCOW)

六、增强LKRG防御

计算关键metadata的哈希值

保护范围:

发送到所有CPU中的核心数据IPI (Inter-Processor-Interrupt),并独占地运行LKRG的保护功能(IDT/MSR/CRx/等)

Linux内核.text部分

Linux内核.rodata部分

Linux内核的异常向量表

关键的系统全局变量,如SMEP和SMAP

所有动态加载的模块及其在内部结构中的顺序;

如有IOMMU,也可对其防护

pCFI机制

检测ROP

检测栈迁移

非.text数据的利用

动态生成可执行page的利用

通过sysctl动态配置LKRG

root@ubuntu:~/lkrg# sysctl -a|grep lkrglkrg.block_modules = 0lkrg.heartbeat = 0lkrg.hide = 0lkrg.interval = 15lkrg.kint_enforce = 2lkrg.kint_validate = 3lkrg.log_level = 3lkrg.msr_validate = 1lkrg.pcfi_enforce = 1lkrg.pcfi_validate= 2lkrg.pint_enforce = 1lkrg.pint_validate= 3lkrg.profile_enforce = 2lkrg.profile_validate = 9lkrg.smap_enforce = 2lkrg.smap_validate= 1lkrg.smep_enforce = 2lkrg.smep_validate = 1lkrg.trigger = 0lkrg.umh_enforce = 1lkrg.umh_validate=1

七、结论

从以上LKRG原理的角度来分析,对于需要仔细考虑内核的威胁模型以及具体需求的个人或公司来说,LKRG的功能是有价值的。所以可以作为系统级别纵深防御策略中的另一道防线,而不是“一招胜天”的灵丹妙药。我们知道,内核中充满了各种类型的自修改代码,从跟踪点和其他调试特性到各种优化,因此保护运行时的内核完整性并不是一项简单的任务。本文分析了LKRG的原理与优劣势解析,下篇将从实际案例和代码的角度来分析,为什么会选择LKRG做运行时安全检测,敬请期待。

-

检测器

+关注

关注

1文章

948浏览量

50135 -

数据

+关注

关注

8文章

7349浏览量

95053 -

代码

+关注

关注

30文章

4977浏览量

74417

原文标题:Linux Kernel运行时安全检测之LKRG-原理篇

文章出处:【微信号:LinuxDev,微信公众号:Linux阅码场】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

LKRG的原理与优劣势解析

LKRG的原理与优劣势解析

评论