防火墙很容易发生配置错误的情况。尽管对于有些防火墙来说,配置错误的安全后果是可以接受的,但深度防御OT(运营技术)网络体系结构中错误配置的防火墙所带来的累积风险通常是不可接受的,甚至是毁灭性的。

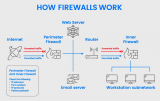

大多数工业站点都将防火墙部署作为其OT/工业网络的第一道防线。但是,配置和管理这些防火墙是一项异常复杂的工作,因为无论是配置本身还是其他方面都非常容易出错。

本文探讨了防火墙管理员易犯的8种常见错误,并描述了这些错误将如何危害防火墙功能及网络安全。但是,这里给出的经验教训并不是“停止犯错”。本文还探讨了单向网关技术,以替代我们目前最重要的OT防火墙。单向网关为工业运营提供物理保护,而不仅仅是软件保护。这就意味着对于单向网关而言,配置中的任何错误都不会损害网关为工业网络所提供的保护。

每个人都会犯错误。确保运营安全的秘诀并不是奇迹般地避免所有错误(这一点几乎也实现不了),而是将我们的工业网络设计成即便在配置防御措施时出错,也仍然不会威胁到工业运营的正确性和连续性。

8种常见的OT/工业防火墙错误

1. 保留IP“任意”访问规则

防火墙对于接入和传出连接的表现是不一致的。默认情况下,大多数用户防火墙都拒绝所有接入本地网络的连接,但对于所有传出连接的规则是“允许任何/任意”。这一点上,商业级和工业级防火墙表现得有所不同——有些防火墙对所有方向的流量都具有“拒绝所有”的默认策略。而有些则默认设置为“允许所有人共享”。在配置第一个非默认规则之前,有些默认设置为“允许任意使用”,然后默认设置切换为“全部拒绝”。有些只在其配置用户界面中显示其默认规则,而其他地方不显示。

对于某些型号的防火墙来说,就很容易错误地将“允许任意使用”规则保留。而错误地保留可见的默认值或不可见的隐含“允许任意使用”规则的后果是,使工业网络中的多种类型的连接都处于启用状态——这就等于允许那些并未被我们配置的其他规则明确禁止的所有连接/攻击进入我们的工业网络之中。

2. 使用错误的规则顺序

一旦确定了需要为防火墙设置的所有规则,就必须仔细注意规则集中规则的顺序。防火墙规则是按顺序进行处理的。按照错误的顺序输入或配置的规则可能会导致意外和不良的防火墙行为。

例如,假设我们有两个规则,第一个规则是“接受来自子网中IP地址1-64的所有连接”,第二个规则是“拒绝来自同一子网中IP地址23的连接”。如果接受规则位于规则集中的第一个,并且防火墙从地址23接收到连接请求,则“接受1-64”规则将导致允许连接,“拒绝”规则永远发挥不了作用。

3. 没有禁用未使用的管理接口

由于防火墙制造商希望确保轻松配置,因此默认情况下,他们会启用多种类型的管理接口,通常包括SSH、Telnet和串行接口以及加密和未加密的Web界面。启用未加密的接口意味着使用这些接口时,攻击者可能能够在网络上看到密码。此外,保留所有不必要的接口处于启用状态还会增加攻击面和暴露程度。它还使攻击者能够使用网络钓鱼攻击或其他攻击来窃取这些接口的密码,并只需登录即可重新配置防火墙。

4. 保留防火墙默认密码不变

大多数防火墙附带默认的管理用户名和密码。这些密码记录在设备的用户手册中,因此对于攻击者和其他搜索信息的人来说,这些信息都是众所周知的。没有更改默认密码,意味着能够连接到任何一个处于启用状态的管理界面的攻击者都可以登录防火墙并重新配置它。

当防火墙连接到外部身份验证,授权和计费(AAA)服务(例如RADIUS服务器、Active Directory服务器、IAM基础设施或其他口令管理服务器)时,未能更改默认密码是一个特别常见的错误。密码管理服务通常无法控制内置的管理员账户和密码。实际上,最佳实践认为,至少有一个管理员账户应该脱离身份管理系统,以作为因任何原因失去与AAA系统联系的备份。

5. 未能修补防火墙

工程师和管理员可能拥有大量且昂贵的测试和软件更新程序,以保持其工业控制系统的安全。这些程序通常将重点放在难以修补的操作设备上,以排除诸如防火墙和受管交换机之类的网络基础结构组件。未能修补防火墙,意味着攻击者可以利用众所周知且广泛使用的旧漏洞和防火墙漏洞来破坏我们的防火墙。

6. 未能规划额外的基础设施成本

部署防火墙可能会带来重大成本以及一些意外成本,因为防火墙部署通常需要对其他基础结构进行重大更改。这些更改和费用可能包括:

当使用新的防火墙分割以前的“扁平化”网络(flat network)时,在OT和/或企业网络上重新编号IP地址;

其他网络基础结构,例如交换机、路由器和身份验证系统;

人员和/或系统收集、关联和分析防火墙日志,以尝试检测攻击者何时猜测密码或试图获取网络访问权限。

如果上述任何更改需要重新启动整个控制系统,那么实际成本会更高,甚至可能需要加上物理/工业操作的停机成本等等。

7. 未能定期检查和管理的规则集

防火墙规则必须定期更新和检查。为短期测试、紧急维修和其他需求而引入的“临时”规则不得保留。必须删除过时的设备和软件系统的规则。必须删除为已离职或已更换职位的员工使用的IP地址提供OT访问权限的规则。所有这些更改以及许多其他更改都必须记录在案,以便将来的审阅者能够知道与谁联系以确定这些配置的规则是否仍然有效。

简单来说,如果我们允许积累不必要的规则,那么随着时间的推移,防火墙会看起来越来越像路由器——允许太多种类型的连接进入需要设备保护的网络。

8. 相信防火墙是“仅出站”

在过程控制系统网络中,我们通常认为受到了保护,因为防火墙已配置为仅允许从工业网络到外部网络的出站连接。这是一个非常严重的错误。用著名的SANS讲师Ed Skoudis的话来说,“出站访问等于入站命令和控制”。所有TCP连接,甚至是通过防火墙的TCP连接,都是双向连接。与电子邮件服务器和Web服务器的连接始终会通过“仅出站”防火墙来发起攻击。连接到命令和控制服务器的恶意软件也是如此。更普遍的是,连接到受到破坏的企业服务的工业客户可能会将破坏传播到控制系统中,并使工业运营陷入危险。

防御建议:部署单向网关技术

相对安全的工业网络越来越多地在IT/OT接口而不是防火墙上部署单向网关技术。单向技术的一个重要优点是,即使出现意外配置错误,也不会因配置错误而损害网关为OT网络提供的保护。单向网关硬件实际上只能从OT网络到企业这一个方向上传递信息。无论多么复杂的网络攻击,都无法改变硬件的行为,任何网络攻击信息也无法通过硬件到达,以任何方式损害受保护的OT网络。

为了简化安全的IT/OT集成,单向网关软件将服务器从工业网络复制到企业网络。例如,假设企业用户和应用程序从基于SQL的历史数据库中获取其OT数据。在这种情况下,单向网关会在OT端查询数据库,将接收到的数据转换为单向格式,把数据发送到企业端,然后将数据插入到相同的SQL/历史数据库中。之后,企业用户和应用程序便可以从企业副本数据库中正常双向访问其数据。如果需要,副本数据库服务器还可以使用与工业历史数据库完全相同的IP地址——这是因为单向网关不是防火墙或路由器,不会被设备两侧使用的相同IP地址搞混。

使用单向网关硬件保护工业网络,无论有多少密码被盗或系统未打补丁,都无法从企业网络或来自网络之外的互联网的软件攻击到达受保护的OT网络。

本文翻译自:https://threatpost.com/waterfall-eight-common-ot-industrial-firewall-mistakes/155061/如若转载,请注明原文地址。

责编AJX

-

防火墙

+关注

关注

0文章

449浏览量

36751 -

网络

+关注

关注

14文章

8336浏览量

95568 -

工业物联网

+关注

关注

25文章

2543浏览量

67714

发布评论请先 登录

【电脑安全技巧】电脑防火墙的使用技巧

防火墙原理

防火墙的基本概念

谈防火墙及防火墙的渗透技术

什么是防火墙?防火墙如何工作?

什么是防火墙?常见的防火墙类型介绍

常见的OT/工业防火墙的错误和解决方法

常见的OT/工业防火墙的错误和解决方法

评论