市场需求,互联设备的数量激增,旨在改变和创新我们与世界无缝连接的方式。这种趋势正在改变我们与汽车和工厂的联系,但同时它也使行业集成商面临新的网络安全挑战。在这些市场中,要求运行的可靠性更高,这意味着在扩展互联

2018-11-12 16:48:14 945

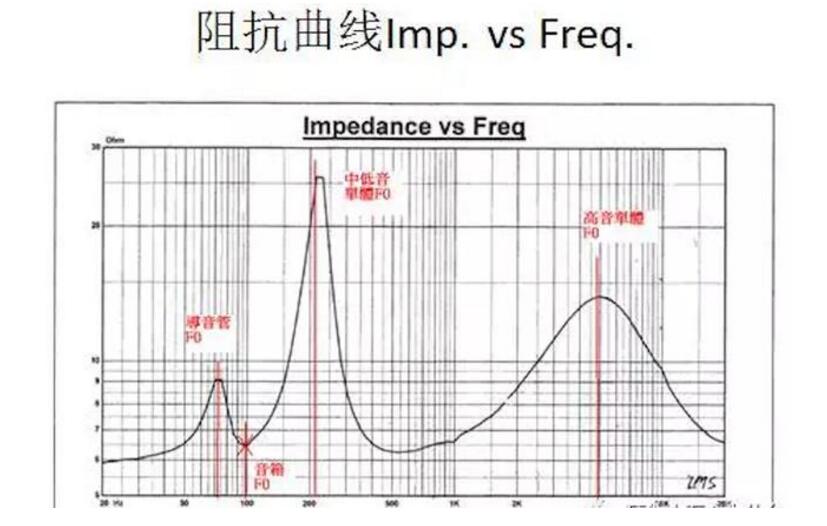

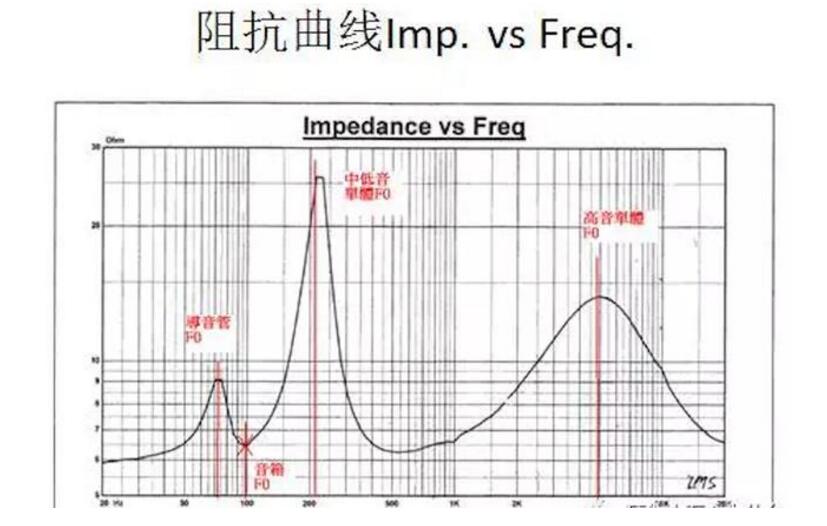

945 本文首先介绍了音箱的工作原理,其次介绍了音箱的组成部分,最后介绍了七种音箱内部结构图。

2018-05-24 09:31:05 237211

237211

我用***不久,出现 灾难性故障的次数很多(操作失败),有人说是盗版,有人说是误操作,有人说是电脑内存小。请问有没有人出现过同样的问题,又有如何的应对方法,分享一下你的经验,250元的考证,要是出现了这个问题,学子们又得浪费父母的250RMB了,跪求解决!

2012-05-03 14:36:44

打开不了,显示出Exception EOleException in moudle ***.exe at0036E780.灾难性故障

2013-10-15 12:10:43

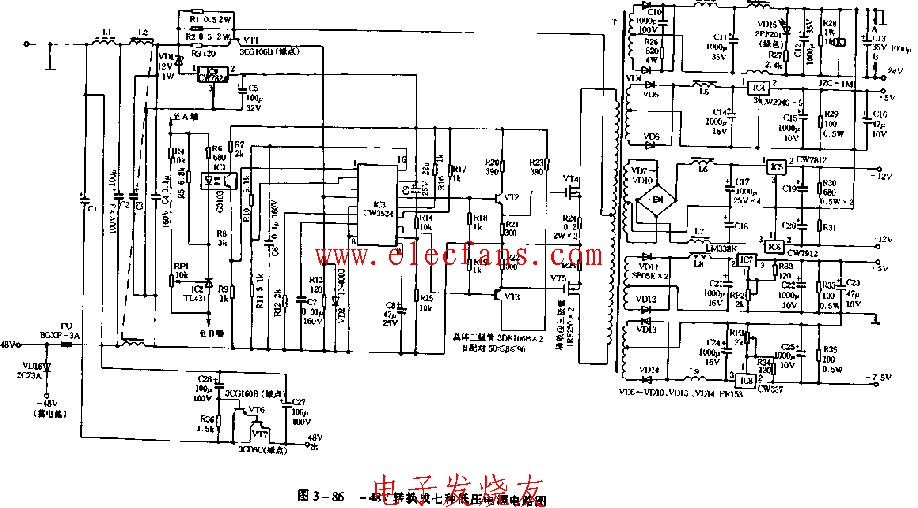

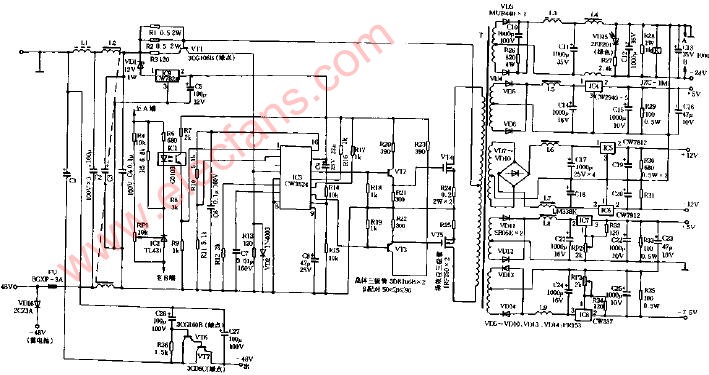

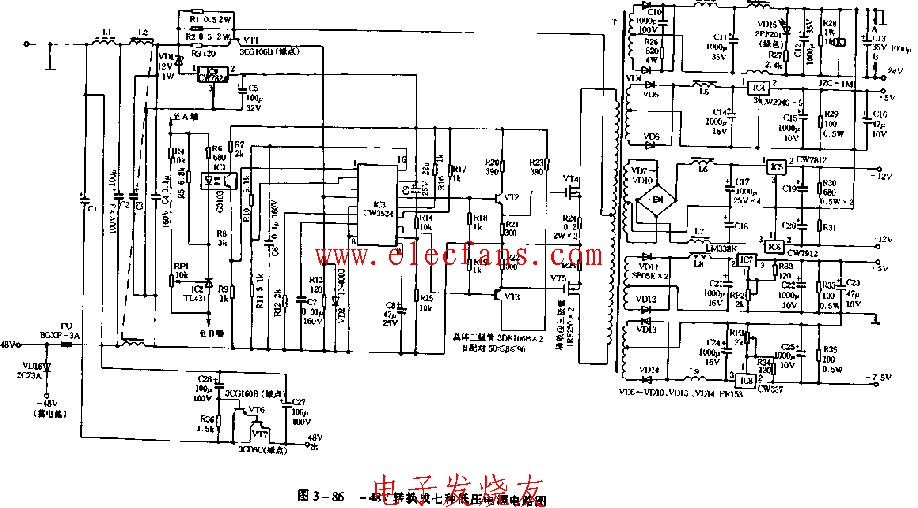

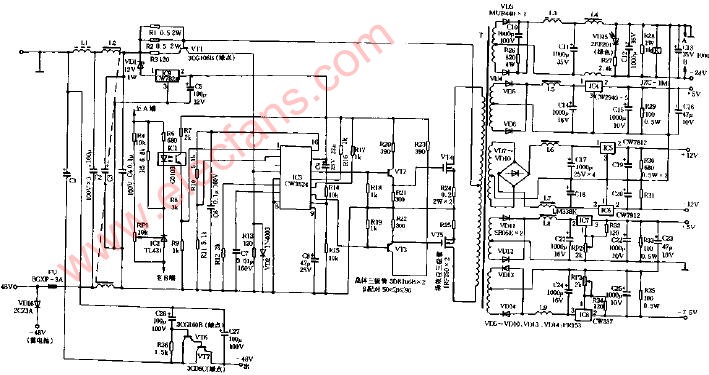

-48V转换成七种低压电源电路图

2019-02-27 12:54:18

安全技术领域前所未有的变化。这些变化已经开始发生,但会在 2020 年及以后更加明显。网络安全已成为一门业务关键、极具动态性、高度可扩展和专业化学科,但我们仍然会使用辅助工具、手工流程,而且往往人手还不

2020-02-07 14:33:18

放大器接口电路、数据转换器、比较器、稳压器和基准电路等;专用模拟电路市场是指在消费类电子产品、计算机、通信、汽车和工业其他部门应用的电路。七种基础模拟电路1、桥式整流电路2. 电源滤波器3. 信号滤波器4.微分和积分电路5. 共射极放大电路6. 分压偏置式共射极放大电路7. LC振荡电路

2022-12-23 18:07:54

利益的,有关系国家安全的……它们都安全吗?现在是否有有效的手段对这些信息脉络进行管理呢?这些就是人们天天要考虑的网络安全问题。

2019-09-20 07:44:46

目录分类媒体社区类安全公司类应急响应类安全团队类高校社团类CTF类个人类web安全类网络运维类安全研发类二进制安全类硬件安全类其他媒体社区类媒体、资讯、社区网络安全和信息化 :- 《网络安全和信息化

2021-07-01 13:44:53

主要因素。 应用网络的安全风险 应用网络系统安全具有明显的个体性和动态性,针对不同的应用环境和不断变化发展应用需求,应用网络安全的内涵在不断的变化和发展之中。其安全性涉及到信息、数据的安全性。 管理网络的安全风险

2012-10-25 10:21:40

在AD画原理图中将原理图库中的元件拖入原理图时出现“灾难性故障 (异常来自 HRESULT:0x8000FFFF (E_UNEXPECTED))”

2021-01-22 17:11:38

一、ARM七种处理器工作模式:用户模式 usr:正常程序执行模式快速中断模式FIQ:用于高速数据传输和通道处理外部中断模式IRQ:用于通常的中断处理管理模式svc:供操作系统使用的一种保护模式

2021-07-16 06:52:30

ARM体系的七种工作模式如下:状态码工作模式特权模式异常模式说明 10000用户模式(User)用户程序运行模式 11111系统模式(System)该模式下可任意访问系统资源运行特权级的操作系统任务 10001快中断模式(FIQ)通常由系统异...

2021-12-15 07:52:23

联网大面积应用时,我国的所有国民经济数据、环境数据、安全数据,国防数据都将裸露在外国人眼中,而且随时可能受到国外敌对力量的攻击,其后果是灾难性的。因此,我国发展物联网的前提是通讯底层核心技术必须考虑

2018-01-30 11:30:08

车对半导体需求的数量,还是对半导体的高性能的要求,都为全球半导体公司市场带来新的增量需求; 2. 功能安全和网络安全保护是万物互联时代最重要的技术。智能化的生活,人们对安全性,可靠性和隐私保护更为

2022-11-10 13:52:40

,是能够按照程序运行,自动、高速处理海量数据的现代化智能电子设备,由硬件系统和软件系统所组成,没有安装任何软件的计算机称为裸机,在计算机网络的操作系统中为了减少外界因素对操作系统的破坏,网络安全是指网络系...

2021-09-10 08:52:59

互联网改变。在与互联网的融合中,传统产业封闭的模式逐渐转变为开放模式,也将以往互联网上虚拟的网络安全事件转变为现实世界安全威胁。传统互联网安全与现实安全问题相交织引发的安全威胁更为复杂,值得警惕。近年来

2018-08-24 15:59:11

召开的主题为“对话?合作?联动――共筑网络安全”的2010中国计算机网络安全年会上,来自国家互联网应急中心的云晓春在分析国内严峻的网络安全课题时表示。因此,计算机网络安全专家一致呼吁,相关部门、机构

2010-09-29 00:04:14

二极管的七种用法

2016-09-24 16:46:40

人工智能和机器学习可以帮助组织提高网络安全性的一些方法

2021-01-25 06:25:25

蓝牙mesh网络安全性的基本概念

2021-02-25 08:22:33

本文介绍掌上电脑无线网络配置,涉及PocketDBA应用程序的组成、Web裁剪技术、通信协议、无线网络连接的相关设备及其功能;PocketDBAw使用时安全设置,包括数据的机密性、完整性,对用户访问验证和许可、本地网络安全与防火墙设置。

2021-06-04 07:01:34

可以通过AI来自动找寻漏洞并修复?周鸿祎称,这是一个全球探索的问题,主要原因在于程序员的错误五花八门、千奇百怪、无规律可循,“人类都没有总结出规律的情况下,怎么完全教会给人工智能呢?”,他坦言,类似研究项目目前进展不大,若该领域有所突破,将对整个网络安全带来革命性改观。

2017-05-20 09:30:19

在网络安全领域,NIST 框架是什么?

2023-04-17 07:56:44

通过FPGA来构建一个低成本、高性能、开放架构的数据平面引擎可以为网络安全设备提供性能提高的动力。随着互联网技术的飞速发展,性能成为制约网络处理的一大瓶颈问题。FPGA作为一种高速可编程器件,为网络安全流量处理提供了一条低成本、高性能的解决之道。

2019-08-12 08:13:53

理解工业控制系统的网络安全工业4.0正在改变工业控制系统的网络安全扩展工业控制系统的网络安全终端

2021-01-27 07:09:12

如何采用Zynq SoC实现Power-Fingerprinting网络安全性?

2021-05-21 07:04:59

定位技术在网络安全领域中的应用是什么

2021-05-28 07:00:03

工业4.0愿望和网络安全含义实现网络安全工业4.0的三个步骤通过硬件安全性实现互联工厂

2021-02-19 06:50:19

本文探索了在系统开发过程中重要的安全策略,包括进行嵌入式安全评估和设计的框架,定义了一些网络安全概念,并提供了一些嵌入式设备安全方面的建议。

2019-09-19 06:00:58

工业以太网的网络安全

2021-02-01 07:35:19

工业以太网的网络安全

2021-01-21 06:00:54

一、重点方向(一)新型信息基础设施安全类:5G、工业互联网、车联网、智慧城市、大数据、物联网、人工智能、区块链、商用密码应用、电信网络诈骗防范治理(二)网络安全公共服务类:安全防护、安全运营、威胁

2020-08-07 10:51:45

有没人在使用AD过程中出现灾难性故障啊,怎么解决的。我最近使用的AD软件总是出现

2017-11-20 09:11:18

摘要: 关注网络安全的企业大都很熟悉这样的场景:几乎每天都会通过安全媒体和网络安全厂商接收到非常多的漏洞信息,并且会被建议尽快修复。尽管越来越多的企业对网络安全的投入逐年增加,但第一时间修复所有漏洞

2017-12-25 15:18:01

)的安全,还包括终端自组织网络的安全;

3、网络拓扑结构对安全影响较大,优秀的网络拓扑结构更利于网络安全管理和防护;

4、物联网安全更需要大数据处理能力支撑,传统的处理方式难以适应物联网

2016-12-10 14:34:24

的时代,格外受世人瞩目,它的灵活性、高效性以及日益上升的普及性使得它已经成为商务,科技,教育等多个方面的首选业务。在无线网络中,当移动设备从本地网络进入到外地网络时,需要进行切换,地址重新注册等操作

2010-04-24 09:24:37

一、经典ARM处理器七种异常:复位RESET(优先级最高)未定义指令UND软件中断SWI指令预取终止PABT数据访问终止DABT外部中断请求IRQ快速中断

2022-01-11 07:41:15

。物联网系统如果存在安全漏洞,就可能会导致灾难性的后果。蓝牙mesh网络的安全性从设计之初就是重中之重。本文将着重分析主要的安全特性和现已被解决的安全问题。本系列的后续文章也将持续详细地介绍蓝牙mesh网络安全性的各个方面。

2019-07-22 06:27:26

一、填空题(共35分,每空格0.5分)(1) 计算机网络安全是一门涉及()、() 、 ()、通信技术、应用数学、密码技术、信息论等多学科的综合性学科。(2) 计算机网络安全所涉及的内容包括是() 、() 、 ()、()、()等五个方面。(3)ISO对OSI规定了()、()、

2021-07-22 09:46:10

摘要:文中就信息网络安全内涵发生的根本变化,阐述我国发展民族信息安全体系的重要性及建立有中国特色的网络安全体

2009-05-09 11:54:18 0

0 网络安全技术课件,网络安全技术精品课程,网络安全技术电子教案

01网络安全概述.ppt02密码学中的加密技术.ppt03消息鉴别与数字证书.ppt04网络安全协议.ppt05防火

2009-06-16 23:11:33 0

0 网络安全协议.ppt

网络安全协议TCP/IP协议栈中的安全SSL协议的发展SSL协议的位置SSL协议的位置主要功能主要功能连接安全SSL协议的组成SSL协议的组

2009-06-16 23:46:08 16

16 分析了PPDR 自适应网络安全模型的不足,提出了一种新的基于主动防御的网络安全模型RPPDRA,在此基础上设计了一个联动的、纵深防御的网络安全解决方案。关键词: 网络安全

2009-08-06 09:31:05 31

31 对网络系统安全评估问题进行了研究,提出了一种评估网络系统安全的新算法。该算法基于代码分析、协议分析、脆弱性检测、认证检1测等四种网络安全缺陷发现技术,多角度查

2009-08-06 11:35:59 25

25 网络安全是当今世界普遍关心的问题,本文主要介绍了加强网络安全的一些基本策略以及安全管理工作中应注意的问题和开展的工作。关键词:安全策略 教育管理计算机网络的广

2009-08-24 08:23:05 10

10

48V转换成七种低压电源电路图

2008-05-03 09:41:38 1975

1975

-48V转换成七种低压电源电路图

2009-05-12 14:07:20 3918

3918

伤害儿童的七种家电电磁辐射

未成年的少年儿童,由于其身体尚在发育之中,对辐射异常敏感,并且自我修复能力也差。长时间的电脑辐射

2009-10-07 08:44:56 1300

1300 网络安全评估是利用网络安全感知技术对网络数据中蕴含的安全性信息进行多源异构分析,以实现为网络安全运行保驾护航。在大数据、云计算应用在网络安全评估方面,利用大数据结构化或半结构化数据挖掘的特点和云计算

2017-11-11 15:26:03 1

1 文中针对目前医院网络信息系统设计不严密合理,日常维护不严格,医院机密性数据未能较好地保护,信息化管理不能有序进行的问题,提出了一种应用在医院网络中的基于防火墙的网络安全技术。该技术在保证网络安全运行

2017-11-16 17:46:40 10

10 本文介绍了在Proteus软件中实现联合仿真51单片机实现七种跑马灯效果。七种跑马灯效果,惊喜不断!

2017-12-18 13:44:23 28885

28885

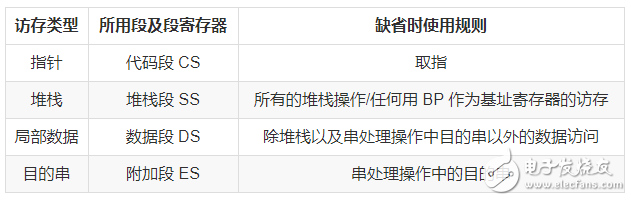

8086有七种寻址方式:立即数寻址方式 、寄存器寻址方式 、直接寻址方式 、寄存器间接寻址方式 、寄存器相对寻址方式 、基址变址寻址方式 、相对基址变址寻址方式。

2018-02-01 10:09:56 34907

34907

本文开始阐述了网络安全密钥的定义,其次阐述了如何设置无线网络的安全密钥以及无线网络的加密方法,最后阐述了网络安全密钥的修改方法。

2018-03-14 10:29:58 144479

144479 人工智能系统在设计上就倾向于在每次开始新的学习之前,忘记先前学到的所有东西,这被称为灾难性遗忘。

2018-09-03 11:11:02 3721

3721 “灾难性遗忘(Catastrophic Forgetting)”,这也是在较小batch中限制学习率的原因。

2018-11-14 08:58:42 4076

4076 勒索软件并不是公司今年面临的唯一网络威胁。一起来了解一下五个新的网络安全威胁。

2019-02-18 10:16:49 5265

5265 曾经在物联网世界,一切都变得更加庞大。不仅是设备本身——有些小到只容纳几个芯片,他们通常隐藏其中,眼不见心不烦。但物联网中庞大的数据和设备规模令任何网络安全专业人士都感到头疼。

2019-04-16 10:04:53 6196

6196 多个网络安全解决方案并不能更好地确保网络安全,反而会产生大量错误警报,简化和合并是提高效率、准确性和整体安全性的最佳方法。

2019-05-30 15:00:45 3972

3972 从无人机到社交媒体,大数据帮助亚洲应对更复杂的灾难

2019-08-23 14:51:57 2769

2769 随着云计算、大数据、物联网和人工智能等新一代信息通信技术的快速发展,网络安全的内涵和外延也不断延伸,不断变化的网络攻击手段也在倒逼网络安全产品、技术与服务的不断创新。

2019-08-29 14:15:24 4643

4643 大数据时代不可轻视网络安全 大数据使网络攻击的风险比以往更高。

2019-10-12 14:16:31 1462

1462 信息是推动世界发展、科技进步的不竭动力,而作为信息时代的产物——大数据,引来诸多关注。日前,在第四届东湖国际法律论坛分论坛大数据时代的网络安全上,法律界人士围绕区块链、信息合规等热点议题展开讨论,为大数据网络安全发展建言献策。

2019-11-28 14:12:23 1037

1037 赵客缦胡缨,吴钩霜雪明。爱立信潜心5G研发多年,针对中国5G大规模网络建设的各类挑战,提供一整套精、快、好、省的解决方案。这其中,爱立信七种技术和产品犹如古龙小说《七种武器》中的霸王枪等等,样样精湛,件件精妙,助力中国运营商的5G建设笑傲全球5G江湖。

2020-03-14 09:48:07 795

795 一是鼓励网络安全技术研发,推动安全技术应用试点示范支持建设网络安全产业园区,完善网络安全产业生态;二是聚焦5G、工业互联网、大数据、人工智能等新型信息技术设施领域,持续加强安全风险应对;三是集聚高校骨干企业产业联盟等各方的力量,加强网络安全人才培养,持续优化网络安全人才队伍。

2020-09-07 10:50:46 4411

4411 在2021年及以后,针对以数据为中心的企业网络安全的提示将比以往更加重要。企业需要采用一些方法和措施,例如实现强大的安全策略和双因素身份验证,以确保其数据更安全。 2021年的企业需要采取数据驱动

2020-11-23 15:16:25 2042

2042 可信数据的网络安全

2021-05-07 12:28:15 12

12 基于大数据融合模型的智能化网络安全检测

2021-06-16 10:54:57 17

17 段码字库,七种段码字库资料包免费下载。

2022-04-15 14:14:09 11

11 数据是数字经济的新石油。 它已成为最重要的资产之一,这就是为什么保护数据已成为国际优先事项的原因。 世界各地的组织都意识到网络安全的重要性并最终采用它。 通过实施网络安全框架,企业可以创建安全

2022-07-28 08:03:00 1510

1510 自成立以来,信安标委已组织制定近400项国家标准 ,其中正式发布网络安全国家标准268项 ,在研标准项目111项,主要涉及密码、鉴别与授权、安全评估、通信安全、安全管理、大数据安全等领域。这些

2022-10-13 15:45:14 1158

1158 影响我们日常生活的网络安全攻击是提高关键基础设施物联网安全性的巨大警钟。虽然最近对殖民地管道的网络攻击造成了重大破坏,但我们道路上的数百万辆汽车也代表了关键基础设施,如果受到网络攻击的破坏,可能会产生灾难性的影响。

2022-10-21 14:23:30 1111

1111 企业最常犯的错误之一是忽视了基础性安全保障措施的建设,比如使用完善的身份验证和及时进行安全更新。实际上,基本的网络安全措施可以很好保护现代企业应对90%以上的攻击。

2022-11-09 20:26:46 1354

1354 通过使用机器学习、数字孪生、虚拟现实和其他几项前沿技术,智能制造创造了最佳的生产条件。本文对智能制造的七种形式进行了全面的综述,希望能让你深入了解这种新的制造模式,以及它如何推动创新和业务增长。

2022-11-30 15:34:49 3280

3280 随着云计算、大数据、人工智能等新技术的快速发展,企业面临愈发严峻的网络安全挑战。一是网络安全威胁不断升级,攻击呈现隐蔽性、复杂性、先进性、持久性等特点

2022-12-14 11:06:08 1372

1372 密领域的分级保护、等级保护、业务连续性安全和大数据安全产品解决方案与相关技术研究开发的领军企业,民建中央信息和网络创新专委会委员、国联易安总经理门嘉平博士针对“网络安全”热点话题,接受了媒体采访。 加强基层

2023-03-20 15:24:37 1176

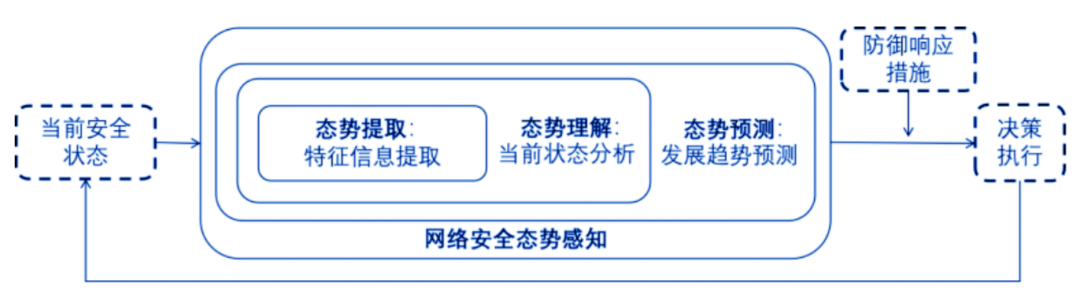

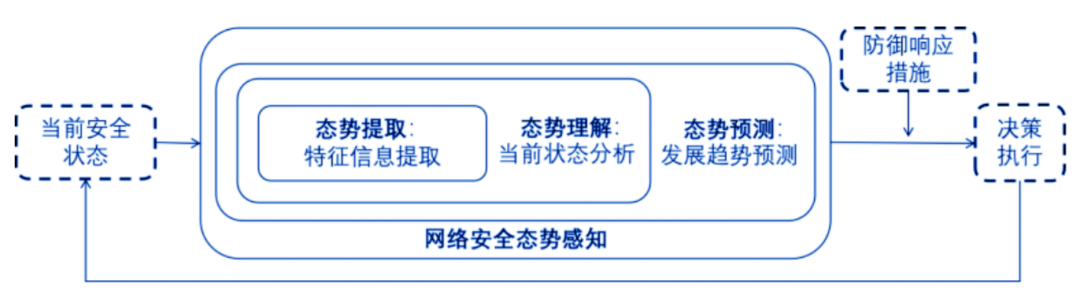

1176 本文提出一种基于鸿鹄数据平台(炎凰数据推出的免费社区版一站式异构数据分析平台,以下简称鸿鹄)的网络安全态势感知系统,系统借助鸿鹄读时建模、时序处理、数据搜索等高效灵活的超大数据存储和分析处理能力

2023-05-17 11:06:39 5934

5934

数据泄露和网络攻击呈上升趋势,任何企业都无法幸免。这就是为什么了解最常见的网络安全威胁,以及如何防范这些威胁至关重要。以下是您应该了解的五种网络安全威胁

2023-05-18 10:23:42 3018

3018 Cisco ASA 是一种集成了防火墙、虚拟专用网络(VPN)和入侵防御系统(IDS)功能的综合性安全解决方案。它具有强大的安全性能和灵活的配置选项,可以保护企业网络免受各种威胁。Cisco ASA 还支持高可用性和扩展性,适用于中大型企业。

2023-05-29 11:22:14 2069

2069 中有几个脱颖而出,这篇文章将涵盖2022年最危险的七种网络威胁,顺序不分先后。众所周知,网络攻击团队和恶意软件类别在任何时候都会出现和消失,但其中大多数将继续构成威

2023-01-03 15:50:33 1085

1085

深度学习的七种策略 深度学习已经成为了人工智能领域的热门话题,它能够帮助人们更好地理解和处理自然语言、图形图像、语音等各种数据。然而,要想获得最好的效果,只是使用深度学习技术不够。要获得最好的结果

2023-08-17 16:02:53 2842

2842 程序员 Dobiasd 绘制七种编程语言的学习曲线图。 这些语言是:JavaScript、Java、C++、Python、Lisp、Haskell、PHP

2023-08-29 17:18:56 2048

2048

面对层出不穷的网络安全事件,如何降低漏洞被利用的风险,是网络安全厂商和客户比较头痛的事情。日前,国内专注于保密与非密领域的分级保护、等级保护、业务连续性安全和大数据安全产品解决方案与相关技术研究开发

2023-09-13 15:37:37 1858

1858

电子发烧友App

电子发烧友App

评论