DS28E38安全认证器采用ChipDNA™技术,提供高成效的交钥匙安全方案,有效保护用户设计

中国,北京—2017年11月22日—Maxim宣布推出DS28E38DeepCover®安全认证器,借助这一防物理攻击方案,设计者能够以低成本轻松获取主动保护方案,可靠地保护其知识产权和产品。

网络攻击不断占据新闻头条,物联网(IoT)设备已经成为遭受攻击的薄弱环节— 根据美国投资咨询机构Cybersecurity Ventures的数据,到2021年全球网络犯罪造成的损失将达到6万亿美元。然而,设计安全性仍然作为亡羊补牢之举,许多工程师认为安全保护方案的实施非常昂贵、困难、耗时,于是留给软件进行系统保护。此外,一些使用安全IC保护的系统又可能遭受那些高级的晶片级直接攻击技术的入侵,这些攻击技术往往从IC获取密钥和安全数据。

DS28E38采用Maxim的ChipDNA PUF(物理上无法克隆的技术),使其有效防御入侵式攻击,因为基于ChipDNA的根密钥根本就不存在于存储器或任何其他静态空间。Maxim的PUF电路依赖于基础MOSFET半导体器件的模拟特征来保护密钥,而器件的模拟特征是自然随机产生的。需要时,每个器件电路将产生唯一的密钥,并在用完之后立即消失。如果DS28E38遭受入侵式物理攻击,将导致电路的敏感电特性发生变化,进一步阻止破坏行为。除了保护优势,ChipDNA技术也简化并避免了复杂的安全IC密钥管理,因为密钥可直接用于加密操作。ChipDNA电路已证明其在过程、电压、温度和老化方面的高可靠性。此外,为提高加密质量,PUF输出评估成功地通过了系统的NIST的随机性测试。利用DS28E38,工程师能够从一开始就在其设计中加入防攻击措施。通过Maxim的单触点1-Wire®接口并整合了包括加密操作的简单、固定函数命令,可以非常容易地将IC集成到客户的设计之中。

主要优势

·高安全性:ChipDNA保护的加密工具包括非对称(ECC-P256)硬件引擎、真随机数发生器(TRNG)、带认证保护的仅递减计数器、2Kb安全电可擦可编程只读存储器(EEPROM)、唯一的64位ROM识别码。

·容易实施、高成效:单触点1-Wire操作、无需器件级固件开发、简化密钥管理,免费提供主机系统软件工具。

·高可靠性:在整个时间、温度和电压范围,PUF密钥误码率(KER)仅为5ppb。

评价

·“凭借Maxim的ChipDNA PUF技术,DS28E38安全认证器能够非常有效地防御物理或黑盒逆向工程攻击。”MicroNet Solutions总裁Michael Strizich表示:“即使遭受最恶劣的内部攻击,PUF产生的数据也能处于保护之中,这得益于Maxim专有的安全保护技术。”

·“我们让基于硬件的前期系统保护不需要花费太多精力、资源或时间。”Maxim Integrated嵌入式安全事业部执行总监Scott Jones表示:“利用DS28E38 ChipDNA技术,设计者很容易使其设计受到最高级别的保护。总之,您无法盗窃并不存在的密钥。”

供货及价格

·DS28E38采用3mm x 3mm 6引脚TDFN封装,价格为0.83美元(1000片起,FOB USA),可通过Maxim网站及特许经销商购买

·提供评估套件,价格为65美金

所有商标权归其所有者所有。

关于Maxim Integrated

Maxim Integrated开发创新的模拟和混合信号产品和技术,使系统更小、更智能,并增强安全性以及提高能源效率。我们支持汽车、工业、医疗、移动消费及云数据中心等行业的客户进行设计创新,提供业界领先的方案,使世界变得更美好。

-

Maxim

+关注

关注

8文章

859浏览量

86641 -

安全认证器

+关注

关注

0文章

13浏览量

9029

发布评论请先 登录

相关推荐

STM32安全的概念与系统分析方法

STM32微控制器的安全基础知识

国内首创!通过SDK集成PUF,“芯片指纹”打造MCU高安全芯片

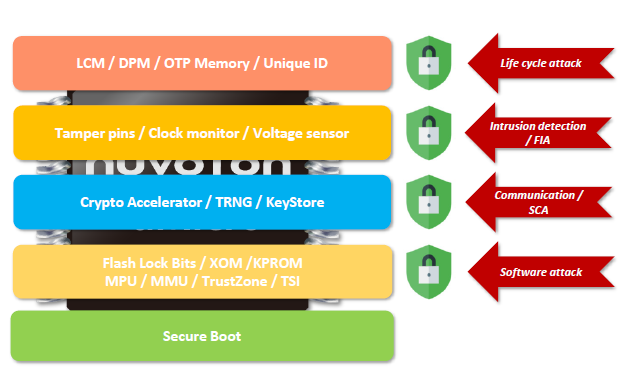

M2351常见的故障注入攻击方式及原理

GPU发起的Rowhammer攻击常见问题

新唐对应四大物联网安全攻击的保护措施

ISP保护固件的刻录安全

Akamai 宣布推出用于保护 API 免受业务滥用和数据盗窃的 API Security 产品

这是一种更简单的方法,可以保护您的物联网设备免受黑客攻击

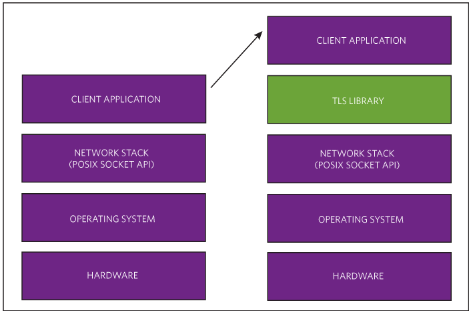

使用安全配套IC保护TLS实现

后量子密码学中的侧信道攻击以及SECURE-IC的解决方案

无法从git clone git://git.freescale.com/imx/linux-imx.git克隆kernel_imx怎么解决?

安全认证IC如何化解物联网和供应链的被攻击风险?

Maxim宣布推出无法克隆的安全IC,保护设计不受攻击

Maxim宣布推出无法克隆的安全IC,保护设计不受攻击

评论