示之以动,利其静而有主,益动而巽。

——《三十六计·敌战计·暗度陈仓》

本文以楚汉名帅韩信“暗度陈仓”之计为切入点,深入剖析攻防演练中攻击者“以奇隐正,以迂蔽直”的远控攻击和躲避检测手段。

“明修栈道,暗度陈仓”是指在表面上用某一行动迷惑对方,但在暗中却采取另一种行动达到目的。

高级持续性威胁(Advanced Persistent Threat,APT)是一种复杂的、持续的网络攻击,它通常由高度组织的攻击者发起,目的是窃取敏感信息或破坏目标系统。APT攻击通常会使用远程控制木马(Remote Access Trojan,RAT)作为其中的一种手段,利用表面伪装吸引注意,暗中使用隐蔽手段在目标系统中建立持久性控制,明修栈道,暗度陈仓,威胁用户的网络安全。

伪装为“明”,潜伏为“暗”的远程控制隐蔽过程。

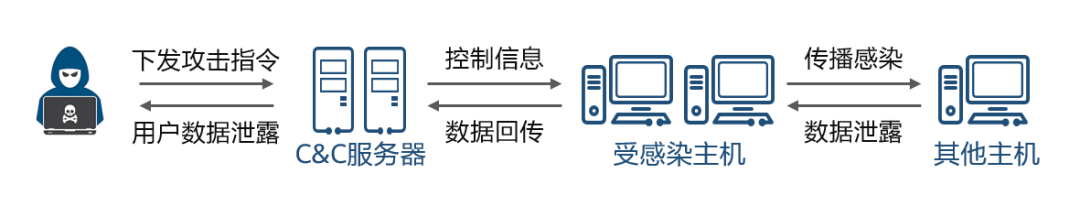

RAT是一种恶意软件,黑客可以利用它监控用户的计算机、网络设备甚至整个网络。RAT通过伪装成正常的doc、exe可执行程序、web网站、邮件等进行钓鱼,当用户不小心被“明”面上的伪装所钓中,只要轻轻双击执行恶意文件或程序,RAT便会通过恶意程序迅速渗透用户主机,在用户的客户端进程中“暗”中潜伏。更有甚者会通过休眠数月来隐藏自身,躲避用户杀毒软件检测。在用户放松警惕之时,RAT便开始远程控制受害者主机,通过C&C(Command and Control,命令与控制)达成偷窃用户数据、账户密码和隐私资料的目的,破坏用户主机,甚至利用用户主机传播病毒。

渗透工具为“明”,团伙攻击为“暗”的远程控制威胁趋势。

Cobalt Strike(CS)是一款业界主流的渗透、远控工具。CS具备隐藏自身的能力,支持挂载其他恶意载荷(攻击指令等)以及支持使用多种协议远控通信手段。CS最著名的特点是“团伙作案”,“明”面上可能只有一台活跃的C&C服务器,但“暗”中实际上可能有十数人的团伙对成千上万的用户主机进行攻击。

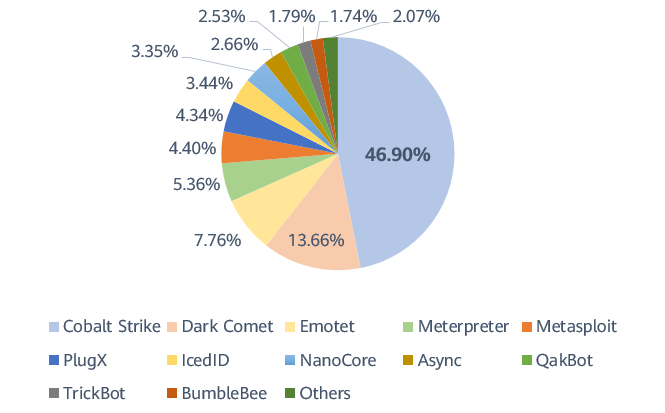

据现网统计,2022年网络中的C&C远控渗透工具,CS占比达46.9%,可见其在远控渗透领域的绝对霸主地位。CS工具可以和勒索软件联动,带来远控、勒索、泄密三重危害。在攻防演练行动中,CS工具以其优越的性能和团伙作战的特点,成为红队渗透攻击的必胜法宝,而应对CS的远控渗透,也成为防守方蓝队的必备能力。下面我们通过CS的攻击实例来解析RAT是如何远程控制用户主机,继而造成危害的。

图1-12022年网络环境C&C渗透工具使用分布

(来源:2022年华为HiSec Insight安全态势感知系统恶意家族样本统计)

受信通信协议为“明”,隐蔽控制指令为“暗”的远程控制攻击手段。

渗透软件成功渗透后,为了防止各种边界设备,软/硬件防火墙的检测,“明”面上会采用边界设备允许通信的协议,在“暗”中实则进行传递控制命令、信息泄漏的行为。例如,通过DNS、ICMP、HTTP协议来下发远程控制命令,窃取用户的关键信息,并利用SSL加密协议对窃取内容进行加密,使常规的异常端口检测和异常端口封堵手段难以奏效。

DNS隧道是一种隐蔽信道,它通过将其他协议封装在DNS协议中传输来建立通信。由于DNS是网络世界中必不可少的服务,大部分防火墙和入侵检测设备很少会过滤DNS流量,这就为攻击者利用DNS作为隐蔽信道提供了条件。攻击者可以利用它实现诸如远程控制、文件传输等操作。

下面的案例展示了C&C服务器是如何“明”中发送DNS域名查询求,“暗”则泄漏用户数据的。渗透软件将偷取的数据编辑成DNS域名,向黑客控制的C&C服务器进行域名请求。C&C服务器接收到请求的域名后,进行解析和拼接,即可获取用户数据。

华为网络流量智能检测方案利用大数据算法,能够检测DNS传出域名以及包的时空特征,捕捉妄图利用DNS隧道逃逸检测的泄密活动。

RAT成功渗透受害者用户主机后,会定期向C&C服务器进行HTTP请求,通过自加密、增加伪装等手段躲避检测。“明”中向外请求HTTP资源,“暗”中则接受C&C服务器下发的控制指令。

以下是一个木马利用邮件诱骗用户下载链接的文件后,挂载CobaltStrike通信后门的案例。

在受害者主机和C&C服务器通信中,CS会将主机信息进行魔法数字加工及非对称加密,伪装成HTTP请求的cookie内容,并利用key-value形式进行一层包装,导致检测难度大大增加。C&C服务器在收到客户端发来的“泄漏”请求后,对需要下发的命令进行对称加密,伪装成响应体的数据。该交互过程表面上只是一次正常的HTTP请求和应答,但实际上用户已被暗中控制,数据已遭到泄露。

华为网络流量智能检测方案能够对恶意工具加密流量进行"破译",识别出与恶意C&C通信的信息内容。

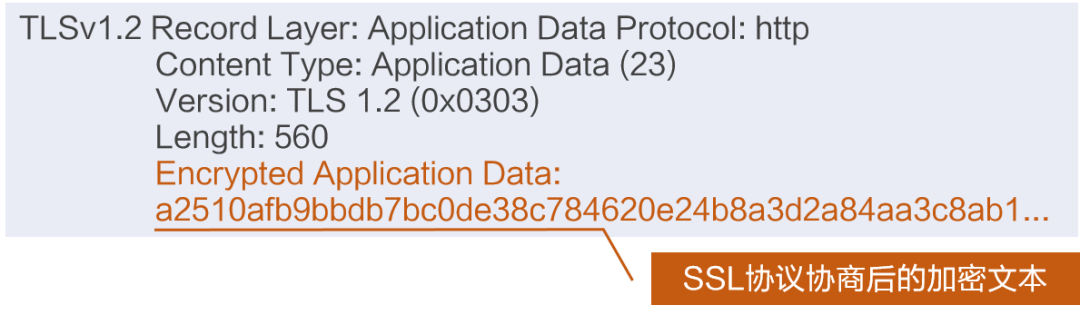

加密C&C是指在C&C攻击的基础上,在RAT和C&C服务器通信的过程中增加一层SSL(Secure Socket Layer,安全套接层)协议,以规避针对网络攻击的检测。成熟的SSL协议能够对服务器下发的C&C攻击命令或者从客户端回传的用户信息进行加密,让常规检测手段无法检测到明文内容。经过SSL协议加密后的信息,可用于检测的明文内容非常少,导致检测难度大大增加。

从2022年攻防演练的真实案例来看,CS尝试请求黑客控制的C&C服务器,对HTTP通信包裹了一层SSL安全协议,这导致几乎没有明文内容可用于检测。

华为网络流量智能检测方案基于智能算法对百万级恶意报文进行学习,以提供对流量的智能检测和分析能力。华为Hisec Insight安全态势感知系统集成了该方案,可以在没有明文内容及无需解密的场景下,检测出加密通信攻击,对恶意家族进行分类,并给予处置建议。

从主机侧来看,防止远控的方法在于防患于未然。不给恶意软件明修栈道的机会,自然也不会有暗度陈仓的隐患。用户应切记不要随意打开来历不明的邮件和下载来历不明的软件,要及时修补漏洞、关闭可疑端口。

从流量侧来看,用户可以安装流量监测、分析设备,如华为HiSec Insight安全态势感知系统。该系统是检测攻击者暗度陈仓的“斥候”,能够多视角监测网络流量,使隐匿行为无所遁形。

华为安全大咖谈 | 论道攻防第2期:边界突破之瞒天过海

华为安全大咖谈 | 论道攻防第1期:攻防演练之三十六计——开篇

原文标题:华为安全大咖谈 | 论道攻防第3期:远程控制之暗度陈仓

文章出处:【微信公众号:华为数据通信】欢迎添加关注!文章转载请注明出处。

-

华为

+关注

关注

215文章

33629浏览量

247165

原文标题:华为安全大咖谈 | 论道攻防第3期:远程控制之暗度陈仓

文章出处:【微信号:Huawei_Fixed,微信公众号:华为数据通信】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

信捷plc远程控制怎么实现?如何远程修改程序?

闸门改造远程控制系统

常用的远程控制软件介绍

基于串口通信与单片机的远程控制机械臂设计

远程桌面控制之跨网远程控制的方法

华为安全大咖谈 | 论道攻防第2期:边界突破之瞒天过海

华为安全大咖谈 | 论道攻防第1期:攻防演练之三十六计——开篇

华为安全大咖谈 | 论道攻防第3期:远程控制之暗度陈仓

华为安全大咖谈 | 论道攻防第3期:远程控制之暗度陈仓

评论