随着数据威胁的不断增加,存储安全性必须在整体安全策略中得到应有的重视

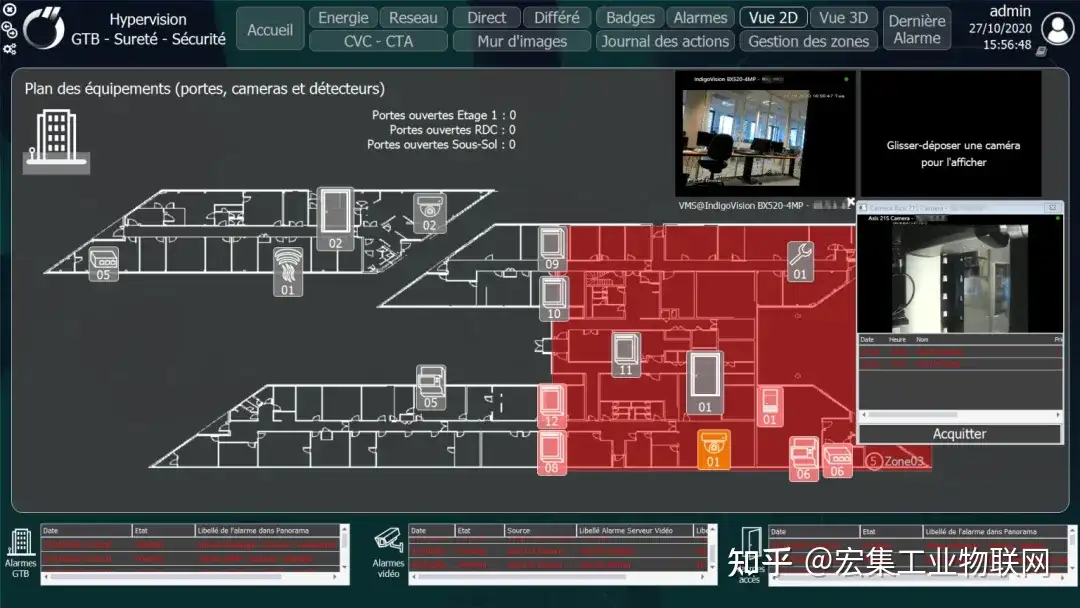

即将推出的技术,特别是物联网,加上永远在线的连接和社交媒体,每天都在创造大量数据。此数据必须驻留在某处,以便稍后处理或检索。而且它不仅仅是存储,数据也必须受到保护,因此它不会落入坏人之手。结果,对保护这些数据存储系统的需求不断增加。

存储网络行业协会(SNIA)将存储安全性定义为“用于保护和保护数字资产(如存储系统,基础架构和数据)的存储,网络和安全规程,技术和方法的融合。”,存储安全性也意味着资源只能通过授权,无论是物理的还是数字的。

多重挑战

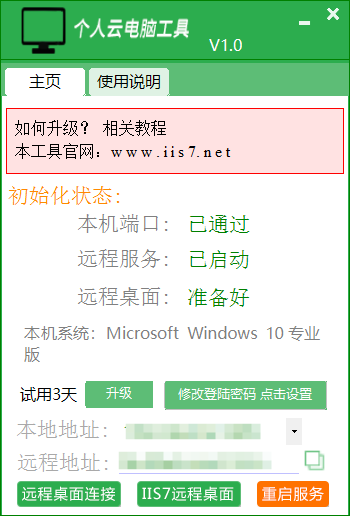

随着技术的快速发展,存储安全面临着新的挑战。以云为例。越来越多的组织正在将其工作负载迁移到云中。它确实使用户更容易访问共享计算网络和/或添加新资源/应用程序,但它也使得驻留在云中的数据更容易受到网络攻击。Gemalto的2018年云安全研究表示,为了进一步深入这一问题,全球71%的安全专业人士认为,使用传统安全方法保护云中的数据是一项巨大的挑战。

选择适当的方法

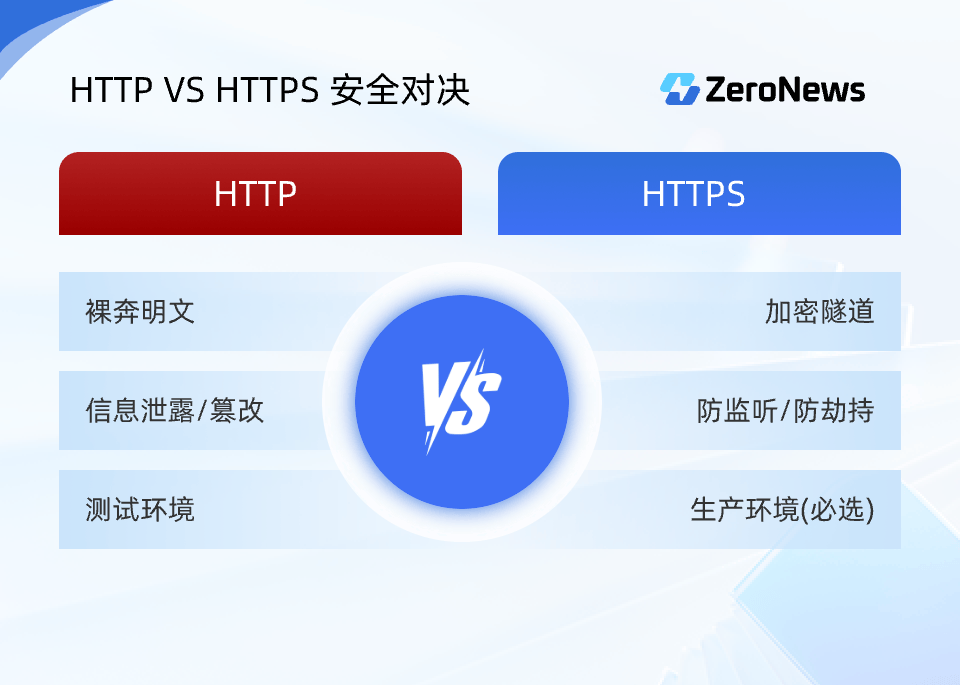

组织可以根据所选存储技术(网络连接存储(NAS),存储区域网络(SAN),网络统一存储(NUS)和/或虚拟化)部署适当的存储安全策略。从物理保护到基于软件的安全性,组织可以选择各种存储安全方法。一些流行的方法,包括加密,访问控制,分层存储架构和频繁备份。2018年的金雅拓调查显示,虽然加密仍然是未来两年91%的受访者的首选,但只有47%的受访者实际上将其用于云中的数据保护。

MD5,RSA,PDP,PoR等安全协议在存储安全领域中已为人所知。但是为了更高的安全性,正在提出更新的技术和模型。这里提出其中一种是多代理系统(MAS),其被认为特别有益于云数据存储(CDS)的安全性。

鉴于对存储数据的威胁加剧,组织必须了解存储安全应该是其整体网络安全战略的关键组成部分,以实现整体保护。如果你有更好的方法欢迎文末留言一起交流。

-

存储

+关注

关注

13文章

4693浏览量

89569 -

物联网

+关注

关注

2939文章

47317浏览量

407822 -

网络安全

+关注

关注

11文章

3449浏览量

62960

原文标题:存储安全的整体网络保护

文章出处:【微信号:TopStorage,微信公众号:存储加速器】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

实施动态校准与补偿策略时,如何保证数据的安全性?

有哪些技术可以提高边缘计算设备的安全性?

三相电机驱动系统逆变器故障补救与容错策略

如何通过优化Nginx配置来提高网络环境的安全性

艾体宝干货 深度防御策略:构建USB安全防线的五大核心层次

深入解析华为云 X 实例保障云上业务安全的关键策略

存储安全性必须在整体安全策略中得到应有的重视

存储安全性必须在整体安全策略中得到应有的重视

评论