机器学习的定义

1、专门研究计算机怎样模拟或实现人类的学习行为,以获取新的知识或技能,重新组织已有的知识结构使之不断改善自身的性能。

2、机器学习是用数据或以往的经验,以此优化计算机程序的性能标准。

3、机器学习是一门人工智能的科学,该领域的主要研究对象是人工智能,特别是如何在经验学习中改善具体算法的性能。

4、对于某类任务T和性能度量P,如果一个计算机程序在T上以P衡量的性能随着经验E而自我完善,那么我们称这个计算机程序在从经验E学习。

机器学习的分类(根据反馈的不同)

1、监督学习:主要特点是要在训练模型时提供给学习系统训练样本以及样本对应的类别标签,因此又称为有导师学习。典型的监督学习方法:决策树、支持向量机(SVM)、监督式神经网络等分类算法和线性回归等回归算法。

2、无监督学习:主要特点是训练时只提供给学习系统训练样本,而没有样本对应的类别标签信息。典型的无监督学习方法:聚类学习、自组织神经网络学习

3、强化学习:主要特点是通过试错来发现最优行为策略而不是带有标签的样本学习。

形象化解释:

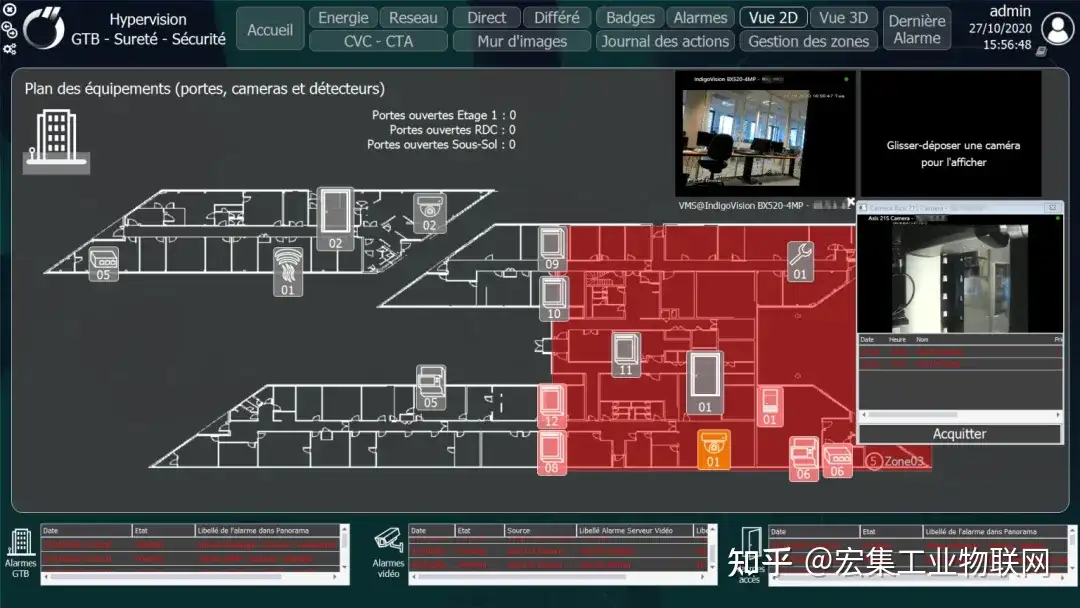

机器学习的应用方面

1、图像处理识别(人脸识别、图片分类)

2、自然语言处理

3、网络安全(垃圾邮件检测、恶意程序流量检测)

4、自动驾驶

5、机器人

6、医疗拟合预测

7、神经网络

8、金融高频交易

9、互联网数据挖掘/关联推荐

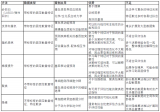

机器学习安全分类体系

1、按照对分类器的影响:

(1) 诱发性攻击

(2) 探索性攻击

2、按照安全损害类型

(1) 完整性攻击

(2) 可用性攻击

(3) 隐私窃取攻击

3、按照攻击的专一性

(1) 针对性攻击

(2) 非针对性攻击

机器学习敌手模型

1、敌手目标

敌手目标可以从两个角度描述,即攻击者期望造成的安全破坏程度(完整性、可用性或隐私性)和攻击的专一性(针对性、非针对性)。例如:攻击者的目标可以是产生一个非针对性的破坏完整性的攻击,来最大化分类器的错误率;也可以产生针对性的窃取隐私的攻击,来从分类器中获得具体的客户隐私信息。

2、敌手知识

敌手的知 识可以从分类器的具体组成来考虑,从敌手是否知 道分类器的训练数据、特征集合、学习算法和决策 函数的种类及其参数、分类器中可用的反馈信息 (敌手通过输入数据得到系统返回的标签信息)等 方面将敌手知识划分为有限的知识和完全的知识。

3、敌手能力

敌手的知 识主要是指攻击者对训练数据和测试数据的控制 能力。可以从以下几个方面定义:第一是攻击对分 类器造成的影响是探索性的还是诱发性的;第二是 敌手控制训练数据或者测试数据的程度;第三是敌手操纵的特征的内容及具体程度。

4、攻击策略

敌手的攻击策略 是指攻击者为了最优化其攻击目的会对训练数据 和测试数据进行的修改措施。具体包括:攻击哪些 样本类型;如何修改类别信息;如何操纵特征等。

安全性问题汇总

1、垃圾邮件检测系统和恶意流量检测系统等发现针对系统模型特点来逃避检测的问题

2、针对面部识别系统缺陷来模仿受害者身份的非法认证危害

3、针对医疗数据、人物图片数据的隐私窃取危害

4、针对自动驾驶汽车、语音控制系统的恶意控制危害

-

机器学习

+关注

关注

66文章

8541浏览量

136230

发布评论请先 登录

有哪些技术可以提高边缘计算设备的安全性?

全网最全学习Zephyr开发教程资料汇总-从基础文档视频到上手实操示例

电源完整性基础知识

如何成为一名合格的KaihongOS北向应用开发工程师

电子电器产品安全性与针焰试验的重要性

机器学习基础知识汇总(分类、应用、安全性)

机器学习基础知识汇总(分类、应用、安全性)

评论