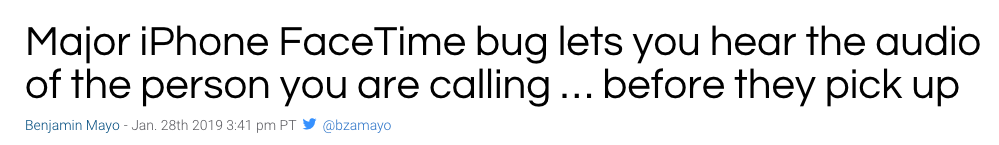

近日,据 9to5Mac 等多家外媒报道,苹果手机 FaceTime 一项重大漏洞被曝光,该漏洞可以让用户通过 FaceTime 群聊功能(Group FaceTime)打电话给任何人,在对方接受或拒绝来电之前,立即听到他们手机里的声音。9to5Mac 认为该漏洞会影响运行 iOS 12.1 或更高版本的任何 iOS 设备,而且可能还有其他方式可以发视频窃听。

实际上,这漏洞引发的是一起相当严重的隐私问题,因为你基本上可以“监听”任何 iOS 用户。尽管它表现得跟正常通话一样,并不会完全隐藏显示,但通话接收方没有任何痕迹显示你能听到他们的声音。

苹果表示,这个问题将在“本周晚些时候”的软件更新中得到解决。目前,除了完全禁用该功能之外,还不清楚如何防御这种攻击。

两台 iPhone 重现“监听”漏洞

据悉,9to5Mac 使用一台 iPhone X 调用 iPhone XR 重现了 FaceTime 的这个漏洞,以下为重现过程:

用 iPhone 联系人启动 FaceTime;

在拨打电话时,从屏幕底部向上刷,然后点击“添加个人”;

在“添加个人”屏幕中添加自己的电话号码;

启动 FaceTime 群组通话,该群组中你可以听到包括你自己和你打电话的人声音,即使他们还没有接电话。

在你的手机界面中看起来就像对方加入了群组聊天,但在他们的设备上,手机依然处在响铃界面。

截图来自9to5Mac

此外,9to5Mac 也用通过 iPhone 调用 Mac 重现了这个问题。默认情况下,Mac 响铃的时间比手机长,因此 Mac 系统带来的问题影响可能会持续更长时间。

这又是程序员的锅?

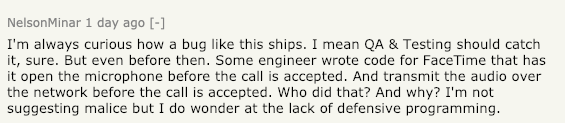

一旦涉及隐私安全问题,普遍用户的态度是非常强硬的,在 HackerNews 上不少网友也从技术的角度分析了苹果出现该漏洞的原因,甚至有人认为可能是程序员的锅……

@NelsonMinar:

我非常好奇这样的 bug 是怎么就能发布的。(苹果)在 QA&Testing 时就应该发现这个问题。工程师为 FaceTime 功能写代码时应该写道了:“在接受呼叫之前打开麦克风,并在接听电话之前通过网络传输音频。”那么这是谁做的?我不是恶意暗示,但我确实对缺乏防御性编程感到疑惑。

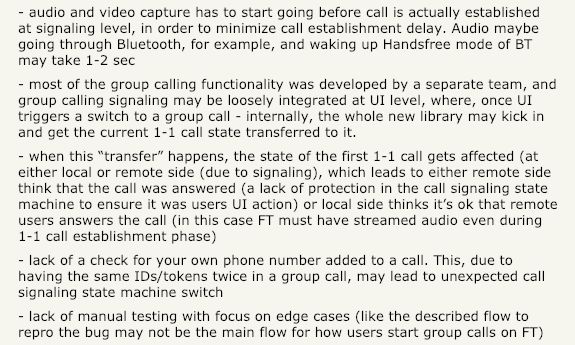

虽然不是苹果工程师,但@yalok 从通信的角度给出了几点意见:

我猜测是几种因素共同导致的:

一是音频和视频捕获必须在信令级别实际呼叫之前开始,以便最小化呼叫建立延迟。例如,音频可能通过蓝牙,而唤醒 BT 免提模式需要 1~2 秒。

二是大多数群组呼叫功能时由一个单独的团队开发,群组呼叫信令可以在 UI 级别松散地集成,一旦 UI 触发切换到群组呼叫。在内部,整个新库可以启动,并获得转移到当前的 1-1 呼叫状态。

当这种“转移”发生时,第一个 1-1 呼叫状态(由于信令)在本地或远端受到影响。这导致任何一方认为呼叫被应答(这种状态下,呼叫信令状态机以确保它是用户 UI 动作,是缺乏保护的。)或本地方认为远程用户应答呼叫是正常的(在这种情况下,即使在 1-1 呼叫建立阶段,FaceTime 也必须具有流式音频)。

三是用户没有检查自己的电话号码是否已添加到通话中,由于在群组呼叫中拥有两次相同的 ID/令牌,可能导致呼叫信令状态机意外切换。

四是缺乏人工多次测试。(如所描述的重写 bug 的流程可能不是用户在 FaceTime 上提供群呼的主要工作流。)

据悉,苹果官网上的系统状态已经更新,FaceTime 群聊功能已暂时无法使用。

不过似乎对于一些用户来说漏洞仍然存在,9to5Mac 称其仍然可以重现上述过程,原因可能是苹果在关闭相关功能时,需要时间将指令传达给所有服务器。

为此,TheVerge 给出的建议是:可以通过 iOS 系统设置禁用 FaceTime 功能。在 Mac 上,用户可以先打开应用,然后打开“首选项”,再取消选中“启用此账户”来禁用FaceTime。

FaceTime 群组功能最初基于 iOS 12.1 版本的上线于 2018 年 10 月 30 日推出,直到现在系统上安装了 12.1.3 版本的仍属于测试版。

实际上,据 TheVerge 此前报道,在 iOS 12.1 发布的几天内就发现了锁屏安全漏洞,其中正涉及 FaceTime 群组聊天功能。目前尚不清楚该功能漏洞问题已经存在多久,但很有可能已经出现了三个月。

纽约州州长 Andrew Cuomo 在本周二晚间警告纽约市民对 FaceTime 的安全漏洞,“FaceTime 漏洞是一种眼中的隐私侵犯,是纽约市民面临风险。鉴于这个错误,我建议纽约人禁用该 FaceTime 功能,直到程序修复可用。我会敦促苹果公司立即发布修复程序。”

对国内用户影响几何?

不过,说到底,这种潜在破坏是真实存在的。那么对国内用户呢?

从目前来看,答案似乎还是否定的。

该起事件曝光后,国内资讯视频平台“梨视频”曾向苹果中国官方客服咨询情况,得到的回应却是:

“不可能被窃听,暂时也没接到公司关于漏洞的说明,FaceTime安全性比甚至比一些运营商还要高。”

然而根据观察者网测试发现,

使用一台运行 iOS 12.1.2 的国行 iPhone XS 进行测试,该机的 FaceTime 界面上没有‘添加联系人’选项,用户不会受相关漏洞的影响。(作者注:应该说不是苹果没有漏洞,而是国行版本并没有这个功能。)

知乎上一位自称是数码爱好者的@文武 表示,

“刚刚试了下,上滑无法添加任何人。最新版测试系统。目测这个问题是由于群组 FaceTime 功能存在的。估计是逻辑判断问题……”

不过,就实际情况来看,FaceTime 作为苹果系统自带的一款视频/语音聊天工具,并非国内用户的常用选项,更多国内用户也将问题焦点聚焦到了 FaceTime 之外的“替代品”。

值得一提的是,在苹果今天刚刚披露的 2019 财年第一季度财报中,苹果总营收 843 亿美元,同比下滑 5%。其中,iPhone 手机出货量的下滑最为严重,已经连续几年跌出了一个新高度,尤其是在大中华区已下滑 27%。

一名自称是苹果相关从业者的@Viki 表示,

“作为一个国人,确实 FaceTime 用的少,FaceTime 对我来说唯一的作用就是,用 iPad 找iPhone在哪儿,或者用iPhone 找iPad在哪儿,新 iPhone 找旧 iPhone,或者旧 iPhone 找新iPhone。仅此而已。”

甚至还有网友调侃道:“试了一下,iOS 12.1.3 对这个漏洞没辙了,多人 FaceTime 也没法用,找一个开通了 FaceTime 的人又那么难。我想利用漏洞干坏事,暂时没什么好办法。谁让我试试?”

也就是说,使用国行版本的用户勿需担心这个漏洞可能带来的潜在“监听”影响。那么,我们究竟还有什么好担心的呢?

-

iPhone

+关注

关注

28文章

13175浏览量

200166 -

苹果手机

+关注

关注

1文章

2237浏览量

31785

原文标题:iPhone曝严重漏洞,用户接听FaceTime前或被“监听”!

文章出处:【微信号:rgznai100,微信公众号:rgznai100】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

LG智能电视被曝存四安全漏洞,影响超9万台设备

阿联酋公司斥3000万美元购手机零日漏洞

苹果修复macOS Ventura和Sonoma内存漏洞

一台变频器想要同时拖动两台同轴电机怎么操作会比较好?

如何处理重现使用仿真发现的死锁漏洞

Spectre和Meltdown的利用漏洞的软件影响和缓解措施

用于缓解高速缓存推测漏洞的固件接口

推测性处理器漏洞常见问题

基于python的漏洞扫描器

常见的漏洞扫描工具

苹果手机FaceTime一项重大漏洞被曝光,两台iPhone重现“监听”漏洞

苹果手机FaceTime一项重大漏洞被曝光,两台iPhone重现“监听”漏洞

评论