新勒索病毒的蔓延,已影响逾10万台计算机。

自12月1日起针对中国用户发起的供应链攻击致新勒索病毒蔓延,影响逾10万台计算机。据悉,该勒索软件不仅可以加密系统文件,还可窃取淘宝、百度云、网易163、腾讯QQ、京东与支付宝等中国主流线上服务商的登录凭证。

分析该勒索软件变体的Velvet安全研究人员发现,攻击者向易语言编程软件添加了恶意代码,该恶意代码将注入到各类使用该软件编译的其他软件。

该恶意代码共感染了50余个软件,恶意软件操作员利用中国社交网豆瓣进行C&C通信。该恶意软件还追踪了受害者计算机上安装的软件详情。

以下是从受害者计算机上收集的信息,恶意软件操作员主要针对中国用户。

▲ 系统版本信息、登录当前系统的用户名、系统登录时间、CPU型号;

▲屏幕分辨率;

▲IP与宽带供应商姓名;

▲软件安装信息;

▲安全软件进程信息;

▲网上购物账号登录信息、电子邮箱登录信息、QQ号登录信息、网盘登录信息等。

通常来说,恶意软件作者会要求受害者支付比特币赎金,而此次攻击的威胁方要求受害者通过微信支付应用程序付款。恶意软件操作员要求受害者支付110元(近16美元)赎金。

Velvet团队已发布解密工具,而微信已关闭了用于接收赎金的账户。

-

计算机

+关注

关注

19文章

6628浏览量

84340 -

代码

+关注

关注

30文章

4552浏览量

66628 -

供应链

+关注

关注

3文章

1575浏览量

38425

原文标题:新的勒索病毒迅速蔓延,感染逾10万台计算机

文章出处:【微信号:EAQapp,微信公众号:E安全】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

【量子计算机重构未来 | 阅读体验】+量子计算机的原理究竟是什么以及有哪些应用

【量子计算机重构未来 | 阅读体验】+ 初识量子计算机

量子计算机的作用有哪些

工业计算机与商用计算机的区别

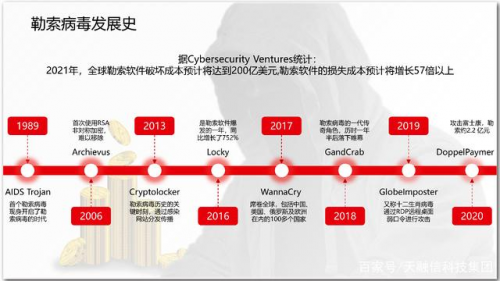

勒索病毒“漫谈”(下篇)

新勒索病毒的蔓延,已影响逾10万台计算机

新勒索病毒的蔓延,已影响逾10万台计算机

评论