通过采用大数据技术进行的调查,如今的组织面临着更大的网络攻击风险,采用适当的预防措施应该有助于最大程度地减少这些担忧。

大数据对现代组织职能的许多方面提供了一些重要的见解。网络安全是大数据发挥重要作用的领域之一。

组织可以使用大数据创建更强大的防御措施来增强网络安全的重要性。但是,也没有直接的理由说明大数据对于阻止网络攻击很重要。数据驱动的网络安全的一个好处是,组织可以更好地了解成功的网络攻击类型,因此他们知道如何更好地集中资源。

在网络安全的世界中有一些令人不安的事实。许多行业人士经常提出的一个问题是,很多组织在打击勒索软件的斗争中正在逐渐失利。更大的一个问题是,从大数据分析中获得的结论表明,不同的团队实际上更有可能成为此类攻击的受害者。

组织可以建立多元化的安全团队。实际上,如果做得正确,多样性实际上可以带来更强大、更具弹性的网络和工作场所。但是,为了实现这一目标,首先必须面对令人不安的认识,即多样性和安全性往往相互矛盾。

组织需要探讨原因,然后研究如何构建真正多样化和安全的环境。大数据的调查结果共享了一些重要见解,如下所示。

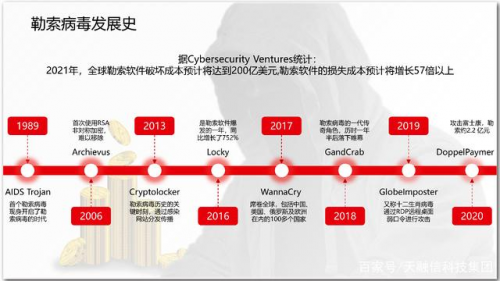

1.勒索软件爆炸式增长

首先了解一下勒索软件的主要威胁向量。网络安全工作人员会关注到勒索软件的攻击量在过去几年迅猛增长。去年发生的冠状病毒疫情以及随之带来的远程工作为网络攻击者带来了更多的机会。许多网络攻击者正在使用人工智能工具进行更有效的网络攻击。

与上半年相比,2020年下半年勒索软件攻击的数量增加了72%,许多专家预测,这一趋势将会一直持续。

尽管出现了如此之大的增长,但有关如何处理勒索软件的共识仍然很少。美国联邦执法机构建议根本不支付赎金。美国225名市长在去年签署了一项不向黑客支付赎金的决议。但是,这些策略对于那些希望降低此类攻击风险的组织来说用处不大。

这种预防方法仍未得到开发。现在,许多组织已经推出了基于人工智能的训练计划,旨在为员工提供发现网络钓鱼企图所需的技能,这仍然是勒索软件最常见的媒介。

2.勒索软件和多样性

事实上,只有加强组织安全链中最薄弱的部分(员工),并授权他们避免和报告勒索软件最常见的攻击媒介(即网络钓鱼),才能减少勒索软件攻击量,而这可以提高组织的安全性。

乍一看,多样性和勒索软件之间的联系可能并不明显。组织需要了解勒索软件如何渗入网络,并使其变得清晰。如今,黑客能够发动高度复杂的社交工程攻击,并且有一些证据表明,那些认为自己属于某种族、社会、文化的人员更有可能成为此类网络攻击的受害者。

出现这种情况的原因很复杂。但是如果不进行深入的分析和探索,很显然,围绕这些身份建立的强大社区可能会使他们容易被利用。

例如,对于很多人来说,如果他们收到声称来自分享知识或经验的人的电子邮件,可能会放松警惕,但实际上这是网络钓鱼的尝试。

3.通过多样性提高安全性

对于某些管理人员来说,这可能会让他们感到不舒服,但重要的是要认识到,在不考虑这种做法对安全性的影响的情况下,组织的多元化发展会导致系统更加脆弱。

实际上,越来越多的证据表明,多样性实际上是构建安全性的良好基础,而将女性员工纳入信息安全的举措可以大幅提高IT系统和工作场所的弹性。

许多专业人士这么认为。美国高等教育信息化协会(EDUCAUSE)早在2020年7月发布的一项研究探讨了行业对首席信息官多元化、公平和包容性(DEI)倡议承诺的反应,并发现这些反应绝大多数是积极的。83.1%的受访者认为,包容性的工作环境可以创建一支更有效的技术专业人员团队。

可以利用多样性来提高安全性并不是一个新概念。尽管现在的统计数据已经过时了,但ISC在2018年发表的一份名为《通过包容进行创新:多元文化的网络安全劳动力》报告为网络安全分析师提供了一种思考如何建立多元化、公平和包容性IT部门的方法,并指出,从长远来看实际上可以提高网络安全性。

在获得了报告提出的建议之后,一些分析人员现在转向另一个新概念——“纵深防御”,以此来思考不同团队产生的问题。其想法是:通过深度防御方法来考虑安全性,组织的注意力将集中在建立多个级别的防御上。这些防御级别应该包括任何组织都能负担得起的最有效工具。

例如,尽可能安全地处理客户财务数据非常重要,大多数组织都可以使用经过PCI-DSS认证的在线发票系统来做到这一点。这意味着,所有客户的个人和财务数据将被加密,并对其进行定期审核以检查安全漏洞,并且只有经过批准和验证用户ID的授权用户才能访问,因此这些数据将得到保护。

但是,要实现这种更高级别的安全性,许多组织就需要改变方法。目前,许多旨在防止网络钓鱼企图的训练计划都假定员工(或学生和同事)容易受到某些提议的影响:很多员工可能没有意识到情绪波动对于社交工程学策略的影响。

与其相反,这种方法也可以利用成本昂贵的新技术,例如旨在使用人工智能技术解决人员短缺的问题,并同时提高网络安全性的系统。

随着远程工作成为常态,组织应授权所有员工使用其企业级虚拟专用网加密数据,并屏蔽其IP地址。最有效的虚拟专用网带有经过验证的L2TP和IKEv2加密级别,比以前大多数虚拟专用网服务器中标准的PPTP加密更加安全。

当人们认为深度防御方法依赖于简单的前提时,与多样性的联系是显而易见的。组织的系统中没有一个部分是安全的。例如,如果制定了员工推荐计划以寻求符合要求的应聘者,则不应假定他们的同事会共享少量网络安全知识。与其相反,应该培训员工并更好地进行保护。

大数据展示了多样性与网络攻击之间的关系

大数据技术帮助确定了组织面临的各种潜在安全风险。这些数据驱动的见解对于试图制止网络攻击的组织来说是一种警醒。如果处理正确,则多样化的组织团队将会提高安全性。因此,组织可以同时做两件事:应该考虑如何解决多样性问题,以及如何提高员工的安全性。

责编AJX

-

网络攻击

+关注

关注

0文章

325浏览量

23273 -

大数据

+关注

关注

64文章

8634浏览量

136568 -

勒索软件

+关注

关注

0文章

33浏览量

3502

发布评论请先 登录

相关推荐

IBM发布AI增强版FlashCore模块与新版Storage Defender软件

施耐德电气遭勒索软件攻击,大量机密数据泄露

台湾半导体公司遭遇勒索软件攻击

华为HiSec智能安全解决方案,帮您对勒索说“No”

华为安全大咖谈 | 华为终端检测与响应EDR 第04期:如何对高级勒索攻击说“不”

勒索病毒“漫谈”(中篇)

勒索病毒“漫谈”(上篇)

自动移动目标防御|为什么EDR不足以防止勒索软件|虹科分享

大数据有效地阻止勒索软件攻击

大数据有效地阻止勒索软件攻击

评论