IBM研究人员表示,他们已经解锁了使数据免受量子计算攻击的安全密钥,并且现在已经为IBM Cloud中的密钥管理和应用程序交易提供了量子安全加密支持。

IBM Cloud高管声称,这使其成为业内“最全面”的用于保护数据的量子安全加密技术,并且它是通过开放标准和开源技术来实现的。

随着量子计算的普及,它有望解决和推进各种科学研究,但也带来了相关的网络安全风险,因为同样的超级计算能力也可以用来破解当今最安全的加密方法。这意味着,使用量子计算机的攻击者将能够轻松解码一切信息,从知识产权到信用卡信息甚至政府机密。

IBM云安全杰出工程师兼首席技术官Raj Nagaratnam表示,尽管(距离量子计算普及)还需要五到十年的时间,但是“我们需要做好准备,让算法能够为未来做好准备”。如果今天的攻击者能够窃取受安全传输层(TLS)协议或公用和专用加密密钥保护的敏感数据,“那么也存在将来被量子计算机破坏的风险。”

Nagaratnam解释说,IBM的长期安全性策略围绕CRYSTALS和Open Quantum Safe等开源工具的标准化展开。该策略还包括新的加密功能,这些功能可以帮助客户对在IBM Cloud中传输的数据采用量子安全加密方法,同时还可以帮助企业为将来可能面临的威胁做准备。

CRYSTALS和Open Quantum Safe

“代数格加密套件(Cryptographic Suite for Algebraic Lattices, CRYSTALS)”是一个基于两种抗量子密码原语的格密码平台:Kyber,一种安全的密钥封装机制;Dilithium,一种安全的数字签名算法。这些本质上是研究人员无法用普通计算机或量子计算机破解的数学难题。IBM将这些算法捐赠给了开放量子安全(Open Quantum Safe, OQS)开源项目,并将CRYSTALS提交给美国国家标准与技术研究院(NIST)进行标准化。

Nagaratnam表示:“NIST已经通过了来自世界各地的顶级专家、算法译码专家等同行评审,从10个参选对象筛选至最后几个入围选项,而IBM的算法就在最终名单上。”

用于App交易的量子安全加密技术

同时,IBM Key Project(一项基于云的服务,为IBM Cloud服务和客户的应用程序提供密钥生命周期管理)公布了一项新功能,可以使用量子安全加密的TLS连接在密钥生命安全周期管理期间更好地保护数据。

IBM Cloud还宣布其为应用程序交易提供量子安全加密技术支持。这意味着,当在IBM Cloud或IBM Kubernetes Services上的Red Hat OpenShift上运行云原生容器化应用程序时,安全的TLS 连接将在传输数据过程中使用量子安全加密技术保护这些应用程序交易,从而防止潜在漏洞的产生。

最后,IBM Cloud扩展了其Hyper Protect Crypto服务,以保护应用程序交易和敏感数据,并为客户提供“保留自己的密钥”(Keep Your Own Key)的功能。这项新功能建立在FIPS-140-2 4级认证硬件基础之上,这是云提供商为加密模块提供的最高安全级别,它允许客户拥有独家密钥控制权,而不是由云提供商控制。这意味着客户拥有维护其受密钥保护的数据和工作负载的权限。

Raj Nagaratnam表示:“不仅是数据密钥,还有应用程序中的数据,都将获得最大程度的保护,我们将通过量子安全提供全面的保护。”

责任编辑:pj

-

IBM

+关注

关注

3文章

1670浏览量

74270 -

网络安全

+关注

关注

9文章

2943浏览量

58671 -

应用程序

+关注

关注

37文章

3133浏览量

56368

发布评论请先 登录

相关推荐

IBM向全球企业转型顾问推出新的AI服务平台—Consulting Advantage

【量子计算机重构未来 | 阅读体验】 跟我一起漫步量子计算

【量子计算机重构未来 | 阅读体验】+ 初识量子计算机

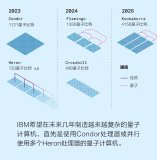

IBM发布新型量子计算系统 Heron处理器公布

IBM公布量子技术10年路线图,并推出突破了规模极限的QPU

IBM推出量子安全加密服务

IBM推出量子安全加密服务

评论