安全从来不是物联网(IoT)的核心组成部分或关键考虑因素的观点,甚至在一个熟悉的笑话中得到了强调:“物联网中的‘S’代表安全。然而,随着数百亿台联网设备的出现,即使是小规模的安全漏洞也会带来巨大的安全和财务影响,正如Mirai僵尸网络等已经证明的那样,它危害了超过50万台物联网设备。

此外,ZARIOT的斯图尔特•米切尔表示,“人们有理由担心,除非安全问题得到全面解决,信任得以实现,否则物联网的全部潜力将无法实现”。零信任方法可以全面应用于解决和应对物联网项目的所有层面的威胁。

恶意的,除非被证明是安全的

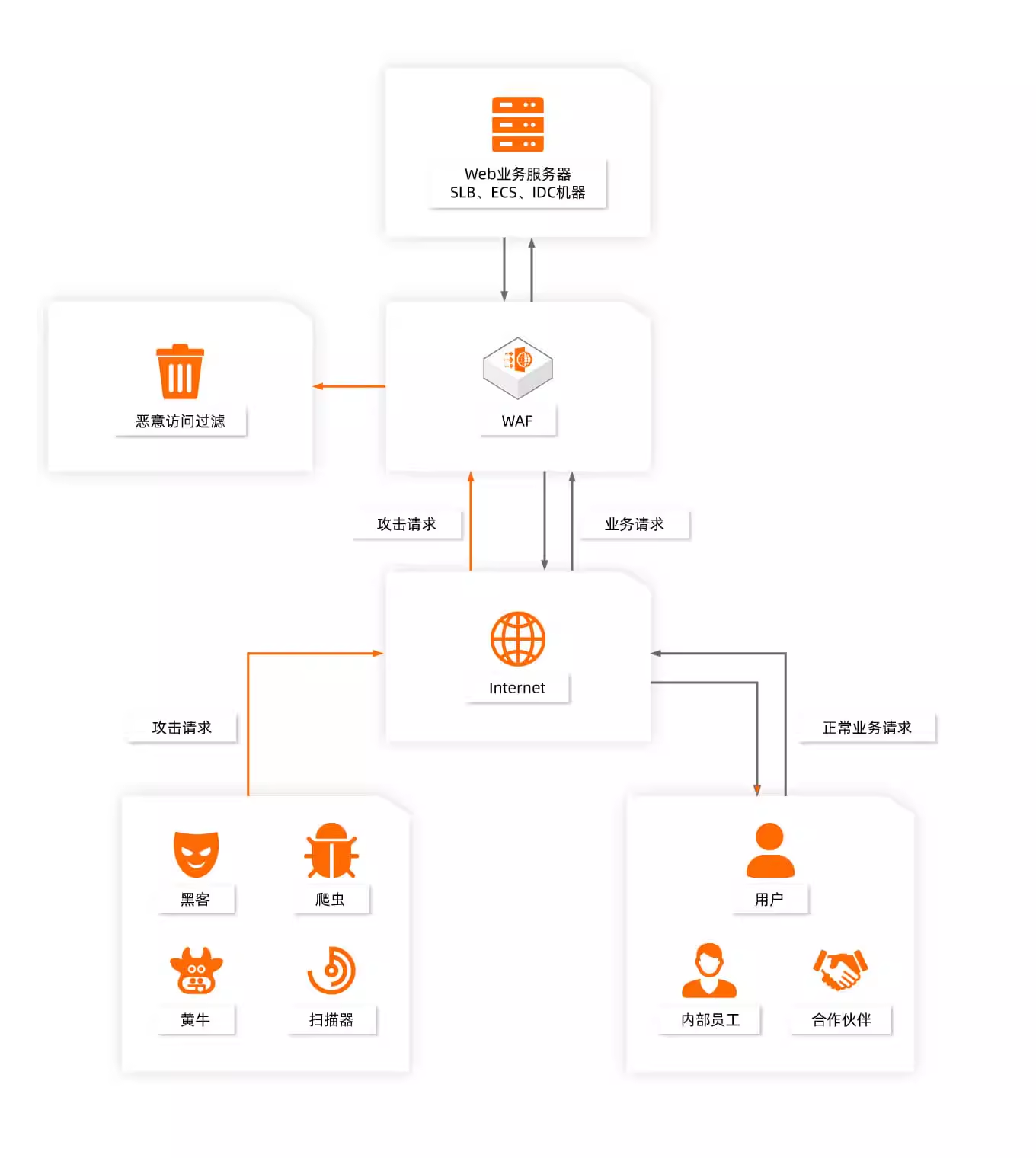

顾名思义,Zero-Trust假设所有交互都是恶意的,除非明确认证为安全的。这种方法在企业IT中得到了发展,但在物联网安全方面可以说是更为重要的,在物联网的情况下,平均物联网设备将在几分钟内受到攻击。更传统的周界安全应用允许外围所有人之间的信任。另一方面,Zero Trust根据每项资产的需求定制保护,并通过系统评估减轻可能的攻击向量。通过单独保护每个设备,如果这些资产中的任何一个受到损害,则安全漏洞将被包含,并且不会扩展到网络中的其他设备。

物联网设备的类型和应用多种多样,这些设备使用网络进行连接和通信的方式也是如此。例如,一辆联网的汽车需要全局和连续的连接,高数据量,并且可以偶尔访问。智能电表需要固定的位置和可预测的连接,非常低的数据量和远程访问。跟踪装运需要区域和定期连接,数据量相对较低,并且可以经常访问。任何一种安全漏洞都可能是灾难性的、代价高昂的——以不同的方式,但都是由同样的威胁造成的。

按使用、需求和威胁管理安全

零信任方法根据每个设备的用途、需求和可能的威胁来管理每个设备的安全性。任何物联网部署的详细分析都可以通过查看谁、什么、何时、何地、为什么和如何使用设备以及相应的攻击向量。然后通过相应地应用零信任原则来消除这些威胁。有许多模型,但英国国家网络安全中心提供的以下原则对于设计物联网零信任体系结构非常容易。

例如,您何时信任您的设备进行连接?如前所述,联网的汽车可能需要经常连接,但智能仪表可能只需要在每个月的第一个小时连接。如果设备的可信时间框架是已知的,则可以提供适当的保护。通过应用“设置策略”的零信任密钥原则,可以实施基于时间的控制,将连接限制在需要时,从而降低攻击的可能性。如果一个设备不需要一直连接,它就不应该一直连接。

同样,在询问你信任谁时,必须考虑到网络信任谁。我们将以蜂窝网络为例,但是从2G到Wi-Fi的所有网络类型都存在漏洞和安全隐患。虽然人们对保护互联网协议(IP)层给予了极大的关注,但相对于蜂窝物联网设备和连接性,保护移动网络基础设施却被忽视。移动网络固有的和固有的弱点使其容易受到许多威胁和攻击,如拒绝服务(DoS)、隐私泄露和欺诈。黑客非常熟悉这些蜂窝网络的接入点。

可靠的智能数据

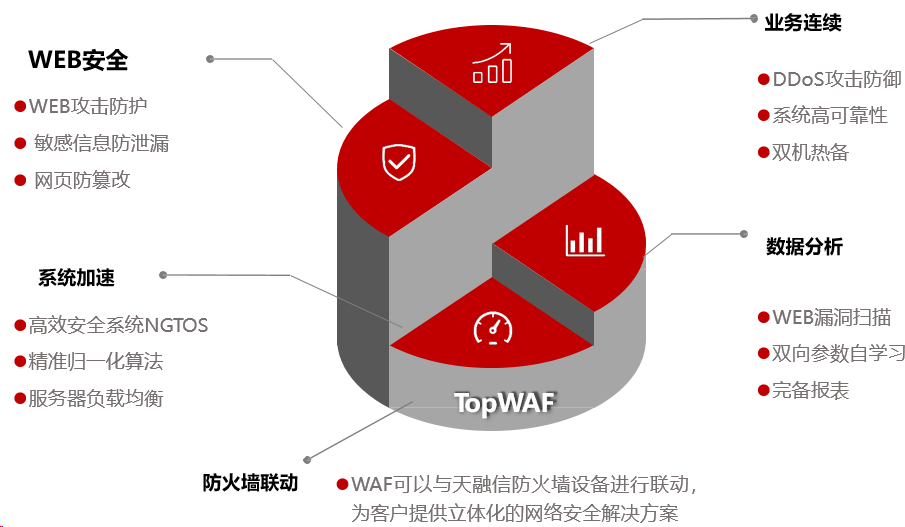

一辆联网的汽车需要保持其地图数据的连通性,但也有必要确保汽车的位置不会被坏人通过其SIM追踪。智能电表数据不仅需要到达,还需要可靠,并保证其不会以任何方式被更改。零信任原则的应用将集中在“监控”设备和“选择零信任服务”。保护物联网设备的蜂窝连接的最佳方法是使用动态、专业维护的信令防火墙。因此,确保设备使用的是移动运营商的SIM卡,而移动运营商具有信令防火墙,以限制对网络本身的未授权访问。

这样的分析可以和必须信任的是在物联网部署的所有方面,从设备到SIM到在线服务,然后应用零信任原则,以最小化攻击表面上的每个可能的攻击向量。随着物联网项目和产品在所有行业(从智能汽车到时间紧迫的医疗设备)的发展,以及随着网络的发展,必须适应不断变化的需求、需求和威胁,同时将连接安全放在首位。连通性中的零信任方法是促进这一点并在物联网设备的生命周期内提供完全安全的物联网解决方案的最有效方法,无论其应用如何。

责编AJX

-

电子设备

+关注

关注

2文章

1942浏览量

52541 -

物联网

+关注

关注

2865文章

41545浏览量

358103 -

防火墙

+关注

关注

0文章

406浏览量

35406

发布评论请先 登录

相关推荐

工业防火墙是什么?工业防火墙主要用在哪里?

什么是SPI?SPI防火墙的优点

Web应用防火墙的重要性及基本原理

Web应用防火墙的重要性及基本原理

STM32L4防火墙(FIREWALL)介绍

防火墙的主要功能及发展

防火墙为什么必须连交换机?

Web 应用程序和网络防火墙之间的异同

WAF与防火墙:Web 应用程序和网络防火墙

恒讯科技分析:什么是防火墙与下一代防火墙(NGFW)?

什么是防火墙?常见的防火墙类型介绍

保护物联网设备连接性的最佳方法是使用防火墙进行维护

保护物联网设备连接性的最佳方法是使用防火墙进行维护

评论