在今天这个高度数字化的社会,隐私数据面临空前的威胁,无论是个人社交媒体信息、医疗健康信息、财务信息、位置信息、生物特征信息、消费者画像信息等等都存在过度分享和滥用问题,且采集处理这些信息的企业或机构往往缺乏足够的隐私加密和保护能力。与此同时,随着全球对数据价值的认识与日俱增,数据隐私和安全已经成为企业业务运营的重要基石,重要性无论如何强调都不为过。

如今,越来越多的消费者更加担心个人数据和隐私的安全问题,皮尤研究中心(Pew Research Center)去年进行的一项调查发现,有79%的成年人担心公司如何使用收集到的有关他们的数据,52%的成年人表示他们因为担心个人信息被采集而选择不使用产品或服务。

隐私增强技术PET

企业不仅在直接面向消费者的2C市场,在B2B环境中也在寻求减轻隐私风险和担忧的方法,这刺激隐私增强技术(PET)领域的快速进步和商业化。PET是一种强大的技术类别,可在整个生命周期中启用、增强和保护数据隐私。通过采用以数据为中心的隐私和安全性方法,这些技术有助于确保敏感数据在处理过程中得到有效保护。

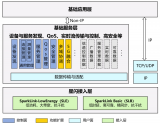

PET是一个笼统的术语,包括在隐私信息采集、存储、以及在执行搜索或分析过程中对于保护和增强隐私安全性的数据安全技术,例如同态加密、安全多方计算、差分隐私和受信任的执行环境等,其中许多技术存在交集,或者可以结合使用。

四大隐私增强技术的安全性排序:同态加密》安全多方计算》差分隐私》可信执行环境:

通常,虽然在不同的应用程序和用例中隐私增强技术的安全性存在一些差别,但总体来说,技术越安全,它提供的隐私保护或隐私保护功能就越多。在上述四大隐私增强技术中,同态加密提供最强的安全性。可信执行环境(TEE)提供的安全功能最弱(因此,隐私保护最少)。了解每种技术对于确定给定用例的正确选择很重要。

1. 同态加密

同态加密是最安全的选择,尤其适合云计算时代需要将计算转移到云端同时又需要确保(未加密)数据安全的应用场景。它被广泛认为是加密的“圣杯”,它允许对加密密文进行计算。同态加密不是一项新技术,学术领域已经进行了30多年的研究。尽管从历史上来看同态加密一直是计算密集型的技术,但现在的最新突破使之可广泛用于各种商业应用。

同态加密的核心是在密文/加密空间中提供两种原始操作:能够将两个同态加密值相乘(乘法)和/或能够将两个同态加密值相加(加法)。

根据能否同时支持乘法和加法操作,同态加密分为两种基本类型:全同态加密和部分同态加密。全同态加密在密文空间中同时支持乘法和加法,而部分同态加密在密文空间中仅提供乘法或加法操作。两种类型都功能强大,并且可以集成到支持核心业务功能的算法中,这些功能包括加密搜索和加密分析(例如机器学习/AI)。

利用全同态加密可以实现让解密方只能获知最后的结果,而无法获得每个密文的消息与同态计算方式,可以提高隐私信息的安全性。可以在诸如私有集相交之类的技术中利用它来安全地计算两组数据中的重叠项。

值得注意的是,尽管人们可以选择利用特殊类型的硬件(GPU、FPGA)来加速某些同态加密数学计算,但同态加密算法和利用该技术提供业务功能的软件产品是不受硬件平台限制的。

2. 安全多方计算

安全多方计算(SMPC或MPC)技术系列允许多方共同对数据进行操作,同时保持其各自的输入信息私有和安全。像同态加密一样,该技术也有近30年的历史,自1980年代中期以来,安全多方计算一直是学术界研究的活跃领域。学术界的突破以及商业领域中许多技术提供商的解决方案已经使SMPC变得成熟,可以在某些用例中实用。

SMPC的安全性以及相关的隐私安全性差异很大,这取决于所使用的实现类型。例如,SMPC的某些实现利用同态加密,因此可以提供强大的安全保证。

3. 差分隐私

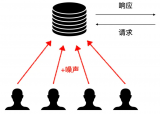

在差分隐私中,出于混淆目的,将随机生成的噪声添加到基础数据中,对更改后的数据执行的任何计算仅在统计/方向上正确(即不准确)。因此,由于不能保证准确的结果并且限制了可能的计算,因此差分隐私的应用领域比其他隐私增强技术要窄。

4. 可信执行环境

PET中最不安全的是可信执行环境TEE,有时也称为安全飞地技术。TEE的安全性本质上是基于安全边界的安全模型。在TEE中,安全边界范围很小,仅存在于硬件芯片本身而不是网络边界。与任何安全边界模型一样,如果您可以突破边界,则可以访问其中的所有数据。由于所有内容都在片上飞地范围内进行了解密,因此,TEE实现了非常快速的计算能力,但需要权衡弱化的安全性和隐私状态。这可能适用于某些具有更宽松的安全性和隐私约束(即不需要国家级安全性或隐私保护法规合规)的用例。

在TEE领域中最著名的商业产品是Intel SGX。自从几年前发现Spectre和Meltdown漏洞以来,SGX不断地出现安全问题,不但没能补强安全性,反而成了安全短板。由于TEE受硬件限制,因此利用它们来保护使用中的数据的应用程序也存在此限制。英特尔正在开发API抽象层,以帮助实现不同硬件TEE之间的应用程序可移植性。

2020年其他值得关注的隐私增强技术还包括:

零知识证明:可用于身份验证等场景,例如无需提交准确生日信息就可验证用户是否符合规定年龄。零知识证明符合数据最小化、数据安全和隐私设计等原则,是2020年最值得关注的隐私增强技术之一。

边缘计算和本地数据处理:如果说同态加密主要解决的是云计算的隐私问题,那么本地数据处理则将工作负载也移出云端,转移到“边缘计算”,边缘计算也能够推动数据最小化,大大降低云服务商聚集的数据量。

设备层面的机器学习:最新的机器学习技术热点除了半导体组件和算法外,还包括高速本地存储和处理数据(边缘计算)。

身份管理:大量身份管理平台和方案正在涌现,尤其值得关注的是分布式账本技术、本地处理等,可以实现在没有互联网访问的情况下建立安全链接,交换身份相关的证书(例如数字货币支付或者选举投票)。

小数据:与大数据相对应,小数据(Small Data)指人工智能或者机器学习系统借助数据增强、转移学习、合成数据集等技术,使用很少,甚至不使用真实数据。随着小数据技术的兴起,也许未来的人工智能模型将不再需要海量的训练数据,同时也将极大降低隐私风险。

结论

用户对隐私的渴望将是科技业,更是网络安全行业的下一个金矿。无论是在政府法规的引导下还是在消费者需求的引导下,企业都必须准备好在优先考虑数据和隐私安全性的世界中运营。

此外,随着隐私增强技术(PET)在商业领域中的广泛应用和日益流行,越来越多的企业将隐私增强技术作为数字化转型的必备技术。但是,企业首先需要识别哪些是以隐私为中心的业务,然后选择投资最合适的隐私增强技术。

-

网络安全

+关注

关注

9文章

2942浏览量

58668 -

PET

+关注

关注

1文章

43浏览量

18628 -

隐私保护

+关注

关注

0文章

296浏览量

16339

发布评论请先 登录

相关推荐

湿敏电阻与湿敏电容的特点和区别

高压断路器四大功能特点

车规级晶振的特点与应用 车规级晶振与消费级晶振的区别

HarmonyOS鸿蒙原生应用开发设计- 隐私声明

什么是 “星闪”?星闪技术架构和特点分析

浅析四大隐私增强技术的特点和区别

浅析四大隐私增强技术的特点和区别

评论