Agile Analog传感器完善了UltraSoC基于硬件的网络安全生态系统

英国剑桥 – 2020年4月

UltraSoC和Agile Analog日前宣布了一项合作,旨在通过将UltraSoC的嵌入式片上分析与Agile Analog的先进片上模拟监测半导体知识产权(IP)相结合,提供业界最全面的、基于硬件的网络安全基础设施。这种结合将能够检测和预防“模拟干扰”网络攻击,这些攻击可通过篡改电源或时钟信号等底层系统,从而规避传统的安全措施。

UltraSoC最近推出的网络安全产品监测数字电路的功能行为,为网络安全领域增加了一层纵深防御,并以硬件速度检测和缓解网络威胁。Agile Analog在模拟领域提供了诸如电压、温度和定时传感器等一系列并行的“智能”监测器,用于检测旁信道攻击或表征可能有网络攻击的异常行为。将系统级数字监测和模拟功能结合在一起,将带来一种能够实现基于硬件的网络安全的整体方案。

这些诸如电压和时钟故障、掉电和温度变化等类型的旁信道攻击,可被用于获取对芯片内部电路的访问通道,这使得UltraSoC的基于硬件的安全防护功能在监测和防御这些攻击时变得至关重要,黑客可能利用旁信道漏洞发起暴力攻击。

UltraSoC的首席技术官Gajinder Panesar评论道:“Agile Analog拥有一些真正独特的技术,在监测系统级芯片(SoC)的底层模拟行为,用以发现可疑或意外活动的潜在迹象等方面具有不可估量的价值。我们相信,这次合作是实现整体安全的、嵌入式网络安全架构的关键,该架构可从芯片还在制造到应用到现场的全过程中实现监测。”

Agile Analog的首席技术官Mike Hulse补充说:“我们与UltraSoC一样,对整体性的、嵌入式的网络安全生态系统有着相同的愿景。这样的共同努力将使我们朝着这一愿景迈进一步。安全性是当今所有电子制造商所面临的主要痛点之一,尤其是在汽车等行业更为关键。UltraSoC提供系统级功能监测,Agile Analog专注于观测底层模拟行为,我们技术上的互补性使我们的产品成为网络安全应用的理想选择。”

UltraSoC将可识别事务动态的硬件监测器嵌入到SoC的数字基础设施中。它们通过基于消息的架构互连,从而实现在复杂的系统范围内检测异常和实现缓解措施。例如,UltraSoC的Bus Sentinel和CAN Sentinel硬件模块可以识别并立即阻止芯片内部的可疑通信。在最近的Embedded World 2020大会上,Bus Sentinel荣获安全类别的“最佳展示奖”。与Agile Analog的合作将把来自模拟监测器(例如时钟、电压和温度监测器)的数据集成到UltraSoC网络安全基础设施中,从而实现更复杂的异常检测方案。

关于UltraSoC

UltraSoC是一家为系统级芯片(SoC)提供内部分析及监测技术的先锋企业,正是这些SoC驱动了当今的各种电子产品。公司的嵌入式分析技术可支持产品设计人员去增加先进的网络安全、功能安全以及性能微调等特性;与此同时该技术还能帮助企业更好地应对不断升级的系统复杂性难题以及日益严苛的缩短上市时间需求。UltraSoC的技术以半导体知识产权(semiconductor IP)和软件的形式提供给客户,其最终应用覆盖了消费电子、计算和通信等行业。

-

系统级芯片

+关注

关注

0文章

40浏览量

13963 -

网络安全

+关注

关注

9文章

2943浏览量

58671 -

Analog

+关注

关注

9文章

9316浏览量

57893 -

网络攻击

+关注

关注

0文章

325浏览量

23278 -

UltraSoC

+关注

关注

0文章

40浏览量

17957

发布评论请先 登录

相关推荐

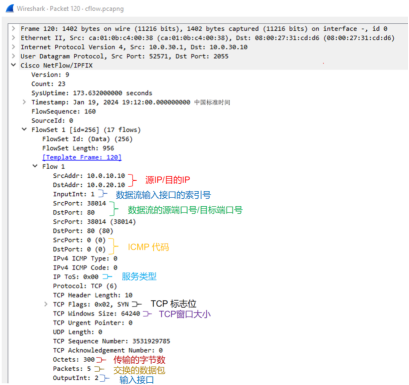

虹科干货 | 长文预警!使用ntopng和NetFlow/IPFIX检测Dos攻击(上)

使用ntopng和NetFlow/IPFIX检测Dos攻击(下)

使用ntopng和NetFlow/IPFIX检测Dos攻击(上)

随机通信下多智能体系统的干扰攻击影响研究

凌华科技携手千通科技共同推动5G核心网的进步

防物理攻击,芯片是如何做到的?

AD9361S-CSH:RF Agile收发机数据表 AD9361S-CSH:RF Agile收发机数据表

Agile Analog加入台积电开放式创新平台IP联盟计划

新唐对应四大物联网安全攻击的保护措施

人工智能网络攻击案例 人工智能的网络攻击检测研究

使用AVNET的SmartEdge Agile设备功能的Fridge Maid

UltraSoC和Agile Analog携手共同检测物理性网络攻击

UltraSoC和Agile Analog携手共同检测物理性网络攻击

评论