双重控制的六端场效应管开关

这个双重控制

2009-10-08 16:26:53 1074

1074

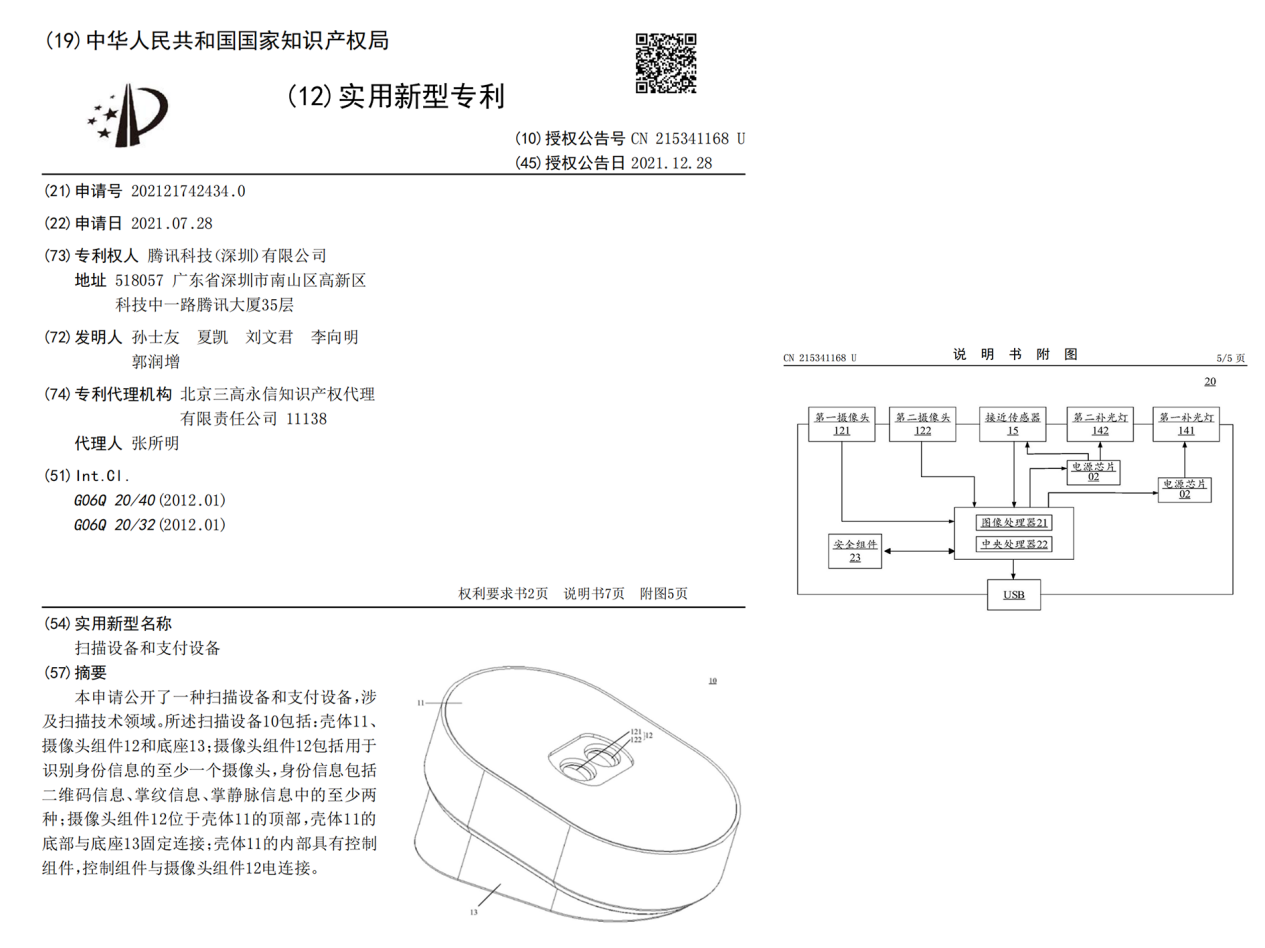

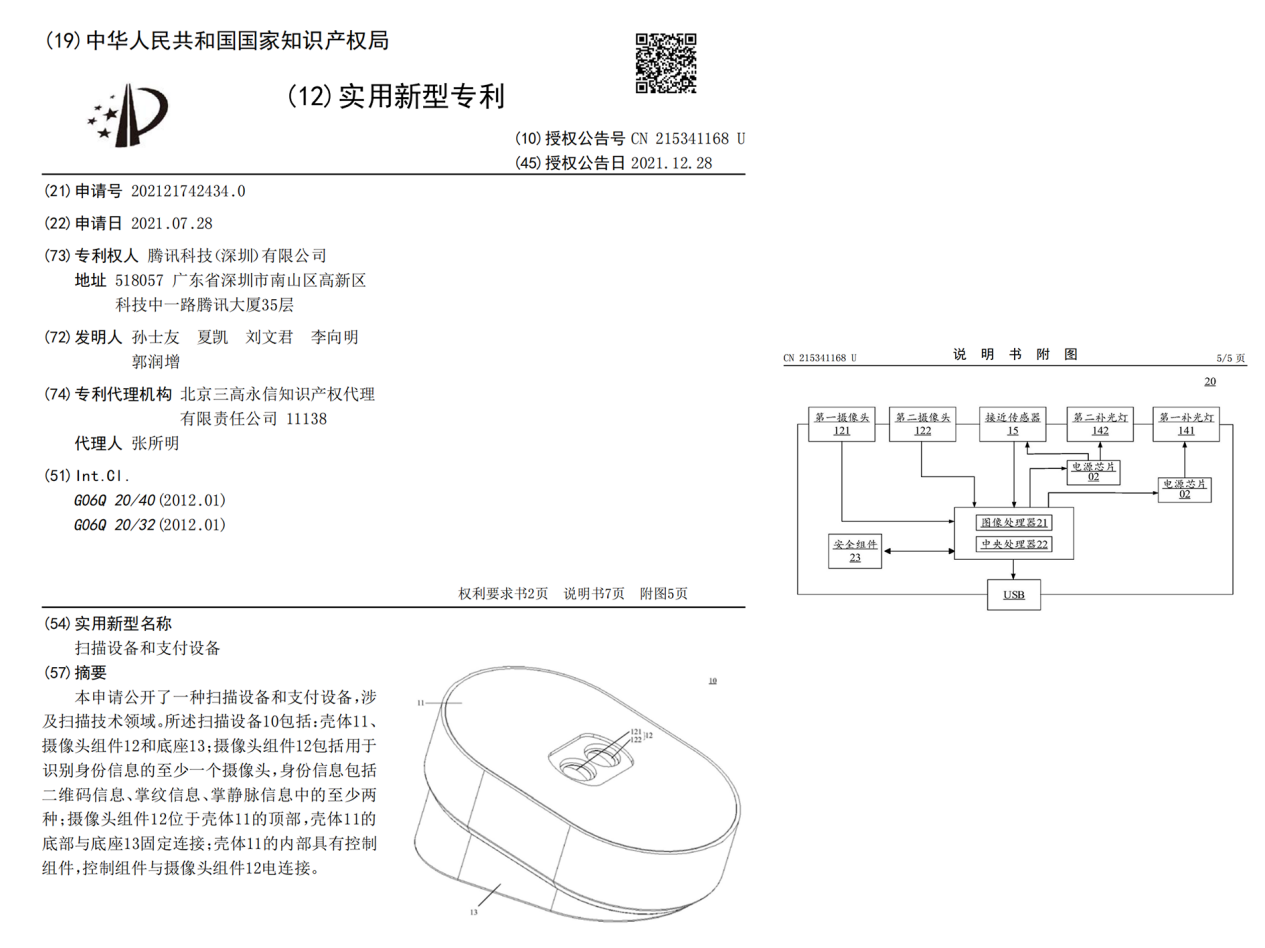

电子发烧友网报道(文/李诚)刷掌支付,未来已来!在这个快节奏、数字化的时代,支付方式的革新与升级成了科技发展的重要一环。当大家还沉浸在人脸支付带来的便捷时,微信、支付宝等科技巨头已纷纷进军刷掌支付

2023-07-13 00:12:00 941

941

CC攻击是DDOS(分布式拒绝服务)的一种,相比其它的DDOS攻击CC似乎更有技术含量一些。这种攻击你见不到虚假IP,见不到特别大的异常流量,但造成服务器无法进行正常连接,听说一条ADSL足以搞掂

2013-09-10 15:59:44

前言wifi攻击包括wifi中断攻击,wifi密码爆破,wifi钓鱼等。本文章持续更新以上内容,先以wifi中断攻击为始,硬件为ESP8266(还买了一个无线网卡用作后续wifi密码爆破),网上某宝

2022-01-18 08:03:56

以下信息提供了有关GPU发起的“Rowhammer”攻击的一些常见问题的答案。

你能用外行的话解释这个问题吗?

安全研究人员已经证明了GPU通过WebGL程序发起的微体系结构攻击,使他们能够构建指向

2023-08-25 06:41:57

的方式运作,这样的特性,经常被恶意攻击者,运用做为寻找系统漏洞的工具,藉此绕过预设的安全机制或取得受保护的资料。这方法之所以被攻击者经常使用,其根本原因不外乎相关攻击设备简单、容易取得且成本低廉,并且其

2023-08-25 08:23:41

信息安全,除了仰赖密码学算法,也架构在机器本身的防护上,但一般系统芯片在运行时,仍会不经意地透过一些物理特性泄露讯息,这些讯息会透过电压、电流、电磁波等物理现象传播到系统芯片外,攻击者便可以藉由分析

2022-03-01 14:19:26

侵入式攻击不需要对元器件进行初始化。攻击时可以把元器件放在测试电路中分析,也可单独连接元器件。一旦成功,这种攻击很容易普及,并且重新进行攻击不需要很大的开销。另外,使用这种攻击不会留下痕迹。因此,这被

2017-12-21 18:12:52

TNAS设备是您的文件服务器与数据备份中心,但是一旦您的TNAS设备发生意外,您的数据将面临风险,双重备份(Duple Backup)是一个备份工具,通过双重备份(Duple Backup ),您可

2020-06-02 17:59:33

NFC支付概述 目前经常看到媒体上报道移动支付的概念,什么是移动支付呢?一般来讲是通过移动设备完成支付的手段,但主要是指手机支付,通过手机随时随地完成支付功能。它包括两个方面的形式:远场支付和近场

2013-04-27 10:43:22

英国市场调研公司JuniperResearch日前发表研究报告指出,到2013年,全球移动支付金额将达6000亿美元,目前该市场以音乐与铃声等数字商品为主,但其最大的前途在于NFC技术的应用。NFC

2019-07-12 07:24:34

近年来,随着科技的不断进步,手机的普及,移动通信的角色和作用已经不仅仅是保障通信畅通,而是走向多用途、多功能,手机也将成为人们的信息终端和载体。基于RFID 的手机支付技术是一项以手机为载体,可以

2019-05-29 06:43:56

手机中内置RFID识别技术可在超市购物时直接通过手机看到结算费用,甚至可用手机马上支付相关费用。这一超市收银台上的标志即表明已采用了RFID技术。 信产部电子产品与信息管理司司长张琪日前透露

2019-07-01 06:56:12

利用RFID(radio frequency identification,射频识别)开展的移动支付业务已经成为移动生活的发展热点。根据行业协会Eurosmart和市场研究公司Strategy

2019-07-29 06:10:12

300Gbps。另可定制最高达600Gbps防护。CC攻击是什么?CC攻击是 DDOS(分布式拒绝服务) 的一种,DDoS是针对IP的攻击,而CC攻击的是网页。CC攻击来的IP都是真实的,分散的。数据包都是

2018-01-05 14:45:29

SQL_约束攻击

2019-07-16 06:53:21

多通道DMA的ADC转换和单通道的区别是什么?STM32H750是怎样使用双重ADC交替采集的?

2022-02-22 07:12:23

ESTABLISHED。三次握手的完成标志着一个TCP连接的成功建立。SYN Flood 攻击原理当客户端向服务器端发送 SYN 包后,对服务器端回应的 SYN+ACK 包不进行处理,会出现什么结果呢

2022-07-19 14:40:53

【作者】:黄玮;梁洪亮;胡正名;杨义先;【来源】:《清华大学学报(自然科学版)》2009年S2期【摘要】:网络电话(VoIP)网络攻击检测算法的实现需要较多的计算资源支持,而现有的VoIP网络攻击

2010-04-24 09:27:24

arp攻击如何处理最好的办法就是划分VLAN,划成很多小段,为每个VLAN分配几个可用IP.记录每一段IP的物理位置.这样子分配之后ARP就被限制在VLAN里的几个电脑.其本上可以无视了. 或者直接

2009-03-12 09:10:56

静态页面由于动态页面打开速度慢,需要频繁从数据库中调用大量数据,对于cc攻击者来说,甚至只需要几台肉鸡就可以把网站资源全部消耗,因此动态页面很容易受到cc攻击。正常情况静态页面只有几十kb,而动态

2022-01-22 09:48:20

40Redis安装及利用Redis未授权访问漏洞的攻击与预防

2020-03-31 11:32:58

”(BlackTech),是一个长期活跃在亚洲地区的APT组织,常使用鱼叉攻击四处散播带有木马的钓鱼邮件,而诱饵就是各种紧贴热点话题的文件,它把带有木马的文件伪装成文档图标,跟正常文档打包在同一个压缩包中,然后以

2018-01-11 19:40:36

在上个系列《你的DNS服务真的安全么?》里我们介绍了DNS服务器常见的攻击场景,看完后,你是否对ddos攻击忧心重重?本节我们来告诉你,怎么破局!!首先回顾一下DDoS攻击的原理。DDoS

2019-10-16 15:28:36

科技资讯 SCIENCE &TECHNOLOGY INFORMATiON2009年第16期摘要:随着信息化建设的快速发展,同络入侵,攻击对信息安全的威胁越来越大,本文从典型的网络入侵和攻击方法入手

2011-02-26 16:56:29

对目前攻击源追踪中的报文标记方案进行了分析,给出了利用IP报文中的选项字段,以概率将流经路由器的地址标注报文,使得受害主机能够根据被标注报文内的地址信息重构出攻击路径的代数方法。运用代数方法记录报文

2009-06-14 00:15:42

我在淘宝上看到的微信、支付宝扫码支付模块都是由一个电脑软件来提前设置要支付的金额。我想要用单片机直接控制模块得金额。有没有这样的模块啊,或者怎样改装一下可以实现这样的功能啊?请问哪位大神知道,指点一下可以吗?

2017-06-14 13:24:26

内核空间镜像攻击揭秘:ARM 硬件特性,竟能开启安卓8终端的上帝模式?

2019-05-13 08:54:02

分享一个局域网防攻击软件:前阵子我的局域网老有人攻击我,于是找了一通防范工具,这东西管用!!

2008-05-24 12:03:20

电话,几秒钟时间就能远距离确定说话人的真实身份。面对不法攻击,声纹如何守住安全防线?安全对于所有支付手段来说,都是最关键的考虑点。在对声纹识别技术的攻击中,目前可以大致分为三类:模仿、语音合成或语音转换

2019-10-11 10:28:28

内的程序,这就是所谓单片机加密或者说锁定功能。事实上,这样的保护措施很脆弱,很容易被破解。单片机攻击者借助专用设备或者自制设备,利用单片机芯片设计上的漏洞或软件缺陷,通过多种技术手段,就可以从芯片中提取关键信息,获取单片机内程序。 单片机攻击技术解析 目前,攻击单片机主要有四种技术,分别是:

2021-12-13 07:28:51

单片机的拷贝保护和锁定功能是什么意思?攻击单片机主要有哪几种技术呢?

2022-01-20 07:53:21

翻译:为什么树莓派不会受到 Spectre 和 Meltdown 攻击

2019-05-09 13:05:54

基于混合加密体制的手机支付系统该如何去设计?

2021-05-26 06:44:43

0 引言随着可编程技术的不断发展,FPGA已经成为各类商业系统的重要组成部分。然而,由于配置文件(比特流)必须存储在FPGA外部,通过窃取外部存储器后,攻击者可直接盗版生产,还可通过FPGA逆向工程

2017-05-15 14:42:20

信息的价值,这使得高价值目标尤其会受到攻击。在本文中,重点放在防止侧信道攻击的技术方面,侧信道攻击指的是这样的攻击,它依赖来自安全措施物理实施的信息、而不是利用安全措施本身的直接弱点。

2019-07-26 07:13:05

应用:该代码展示了如何使用双重CAN。

BSP 版本: NUC230/240 Series BSP CMSIS v3.01.001

硬件: NuEdu-EVB-NUC240 v2.0

2023-08-22 07:08:00

目前,信息技术的发展为人们带来了很多方便。无论是个人社交行为,还是商业活动都开始离不开网络了。但是,网际空间带来了机遇的同时,也带来了威胁。其中DOS 就是最具有破坏力的攻击,通过这些年的不断发展

2019-01-08 21:17:56

攻击着可能从最简单的操作开始,假如密钥存储在外部存储器,攻击者只需简单地访问地址和数据总线窃取密钥。即使密钥没有连续存放在存储器内,攻击者仍然可以**外部代码,确定哪个存储器包含有密码。引导

2011-08-11 14:27:27

最近遇到项目的需求,需要构建一条硬件系统能扫描识别支付宝付款码,完成支付的功能。然后我在支付宝官方文档中看到SDK是Java,php,Nodejs,.NET,python这些的,都是偏Android开发的,可是不会Android开发,头疼。

2019-10-31 16:46:49

微信支付V3微信公众号支付PHP教程(thinkPHP5公众号支付)JSSDK的使用

2020-05-18 15:12:43

1. 前言最近在折腾微信支付,证书还是比较烦人的,所以有必要分享一些经验,减少你在开发微信支付时的踩坑。目前微信支付的API已经发展到V3版本,采用了流行的Restful风格。今天来分享微信支付的难点——签名,虽然有很多好用的SDK但是如果你想深入了解微信支付还是需要了解一下的。

2020-11-04 07:10:39

畅优API聚合支付系统,专业开发第四方支付系统、api接口程序,提供支付系统源码。如果您想 更深入的了解聚合支付、免签支付和码商系统,请联系qq:2649975909Tvl:13155383522

2020-07-13 16:19:57

随着科技的不断发展,“智能”手机应运而生,科技的力量给人们的日常生活增添了新的色彩,手机支付的出现更能让人们感知到科技让梦想成为现实。 7月8日

2010-07-09 16:14:14

消费者赋予自己注册的指纹某种权限时,该预置指纹就可能获得该权限。所以支付宝必须对Android手机差别对待,否则就是向FingerprintBackdoor攻击打开大门。 那么IOS怎么防止此类系统攻击

2016-11-19 22:22:17

自动售货机里面的 支付模块 原理是什么?怎么做的?我想要一个类似功能的模块,但是淘宝搜不到啊,,请问淘宝搜索关键词应该是什么?各位大神有知道的吗? 跪求

2017-06-14 16:58:16

最新防攻击教程 别人攻击的使用方法 传奇防御攻击 传奇攻击方法超级CC 超级穿墙CC 穿金盾CC 穿墙CC攻击器 防穿墙DDOS 传奇网关攻击 传奇攻击器 传奇登陆攻击器防范教程DDOS攻击网站防范

2012-09-06 20:42:50

为什么会开发出一种PIC16LF1947蓝牙支付水表?PIC16LF1947蓝牙支付水表具备哪些功能?PIC16LF1947蓝牙支付水表有哪些核心技术优势?

2021-06-25 14:49:32

` 求电子发烧友们给我讲解一下:利用微信或支付宝支付的Mini自助售卖机的应用及后台管理模式,它的工作原理,还有需要哪些硬件和软件程序,功能要求:用手机扫描二维码选择商品,微信或支付宝支付就OK,实现后台管理,如销售统计,补货提醒及推广网上商城等功能。小白在此静候佳音!!!`

2017-05-23 21:36:19

移动支付是指用户使用手机等移动终端,对所消费的商品或服务进行账务支付的一种支付方式。单位或个人通过移动设备、互联网或者近距离传感直接或间接向银行金融机构发送支付指令产生货币支付与资金转移行为,从而

2019-09-19 08:12:53

用户可以通过短信、WEB、WAP等方式,登录名医导航网站预约名医专家门诊,或者登录移动票务网站订购电子电影票。预订成功后,所产生的费用直接计入电信账单,下个月出账后,与其他电信费用一起支付。

2019-09-26 09:00:13

继电保护双重化配置是防止因保护装置拒动而导致系统事故的有效措施,同时又可大大减少由于保护装置异常、检修等原因造成的一次设备停运现象,但继电保护的双重化配置也增加了保护误动的机率。因此,在考虑保护双重

2012-11-13 15:18:33

嵌入式系统设计师学习笔记二十一:网络安全基础①——网络攻击网络攻击分为两种:被动攻击和主动攻击被动攻击:指攻击者从网络上窃听他人的通信内容。通常把这类攻击成为截获。典型的被动攻击手段:流量分析:通过

2021-12-23 07:00:40

LabVIEW中的双重粉色框是什么

2020-04-26 23:23:21

比如一共36盏灯,用手机支付系统或二维码扫码支付后 随机点亮一盏灯点亮30盏灯后灭掉最早亮的灯以此类推 循环

2019-08-31 11:29:23

本帖最后由 zhihuizhou 于 2011-10-28 14:28 编辑

从中国普天信息产业股份有限公司(下称中国普天)与中国银联的战略签约仪式上获悉,银联主导的SD-NFC模式移动支付

2011-10-28 09:27:21

虫洞攻击是一种针对无线传感器网络路由协议的特殊攻击,一般由至少两个合谋节点协同发起。合谋节点通过建立起一条高带宽高质量的私有信道来对数据进行吸引和传输,通过扰乱路由分组的传输达到破坏网络正常运行

2020-04-15 06:24:05

企业QQ:2880269198 / 347397455随着互联网的迅猛发展,互联网环境越来越恶劣,恶意攻击也越来越多。无论是正规企业网站、游戏网站、购物网站还是旗牌室、娱乐网站,很多用户因为各类网络

2019-05-07 17:00:03

论文在对攻击知识和攻击知识库进行综合分析的基础上,针对网络设备的抗攻击能力测试要求,提出了一种面向抗攻击测试的攻击知识库设计方案。该方案既着眼于被测目标的

2009-08-12 09:05:18 17

17 笔者通过对攻击原理进行分析,提出解决的对策,重点介绍了利用双水印技术对抗解释攻击的方法。了解这些攻击以及可能还会有的新的攻击方法将助于我们设计出更好的水印方案。

2011-10-08 14:31:21 13

13 本文根据SET协议的电子商务支付流程,对网上电子支付系统的三大模块(即购物平台模块、网关支付模块和CA模块)进行分析。同时解释了如何用数字证书、双重签名和数字签名技术相结合

2011-10-17 14:49:27 3768

3768

基于微信支付、支付宝支付等第三方支付的Android框架

2016-12-17 17:22:22 5

5 微信支付和支付宝再度迎来新对手,这一次,是在线下拥有众多POS机终端的银联。而且,银联此次正式进军微信和支付宝最擅长的二维码支付,企图“以彼之道,还施彼身”。

2016-12-14 11:12:11 550

550 近日,全球突发一款名为“比特币”勒索病毒,该病毒会导致被攻击者的电脑文件会被锁定,劫持用户数据,被该病毒攻击后,被攻击的用户需要向黑客支付数额巨大的比特币才能解锁,而且即使支付了也不一定能解锁,不一定能恢复电脑正常使用。

2017-05-15 08:37:48 608

608 在2008年网络,升级维护之后,不夸张的说,支付宝和五角大楼是一个安全级别,并不是说黑客没有办法攻击入侵,而是攻击进去之后,里面的数据加密的方式都无法解析,当支付宝被入侵的时候,资金在此期间,无法

2017-07-31 09:17:53 23671

23671 ddos攻击能防住吗? 在讨论这个问题之前我们先要知道什么是ddos攻击;ddos攻击就是能够利用受控的机器向一台机器进行发起攻击,这样攻击由于来势迅猛就让攻击难以令人进行防备,也正是如此这种攻击

2017-12-28 11:38:00 33122

33122

DoS是DenialofService的简称,即拒绝服务,造成DoS的攻击行为被称为DoS攻击,其目的是使计算机或网络无法提供正常的服务。最常见的DoS攻击有计算机网络带宽攻击和连通性攻击。DoS攻击是指故意的攻击网络协议实现的缺陷或直接通过野蛮手段残忍地耗尽被攻击对象的资源。

2018-01-17 15:33:33 39557

39557 双重支付:即双花,一笔钱使用两次。

我们都知道区块链是一个去中心化的分布式记账,也就是说没有一个中心机构能够统一记录管理我们的交易和账户。并且,比特币一类的数字货币,并不是实物,看不见摸不着,只是一串数字符号。

2018-10-23 14:19:07 958

958 双花攻击实际上是一个结果。如果一个攻击者A将同一个比特币同时支付给B和C两个用户,并且B和C两个用户都认可了这笔交易。那么我们说A将该比特币花了两次,A实现了一次双花攻击。

2018-11-20 10:41:52 2625

2625 2018年以来,无感支付这个词也是频频被提及。那什么是无感支付呢?其实用自己的话来说,就是没有感觉或者感觉很少的支付方式。让支付环节完全秒化(1-2秒可以看作是无感的一个标准),不作为一个独立的环节

2018-12-14 14:57:27 1006

1006 名称几乎完全说明了这一点,而双重支付则是两次使用相同金钱的行为。这是一个特定于加密的问题,它不会影响传统的物理货币。一旦你花掉了你的钱,它就离开了你的财产,你就不能在其他地方再使用它,因为你没有它。

2019-01-15 11:08:24 4374

4374 美国乔治亚州杰克逊县的电脑遭到Ryunk勒索软件攻击,政府活动陷入瘫痪,只能向黑客支付赎金。

2019-03-12 10:35:50 2572

2572 比特币(Bitcoin)和以太坊(以太坊)等工作验证区块链在理论上和实践上都已被证明容易受到双重支出攻击。在我的一篇研究论文《从区块链共识到拜占庭共识》中,我已经讨论了主流的区块链共识算法,并警告了在没有准确理解其共识算法所提供保证的情况下使用这些区块链的危险。

2019-03-20 10:59:26 1101

1101 比特币在全球越来越受欢迎,并重新定义了用户处理金钱的方式。

2019-07-15 09:52:31 556

556 2019年以来,美国频频受到勒索软件攻击,市长会议一致通过不再向黑客支付赎金!

2019-07-15 16:38:09 2275

2275 7月27日消息,安全人员发现,攻击者使用伪造的Google域名,借助国际化域名(IDN)来托管和加载支持多个支付网关的Magecart信用卡侧录器脚本。

2019-07-29 14:44:48 649

649 近日,微信支付向其相关服务机构发布政策调整公告,由于85号文监管要求,将对“APP支付”和“Native支付”进行风控升级,“间连”申请暂停。到9月15日,存量“APP支付”和“Native支付”交易将停止支持。但是官方“直连”通道不受影响。

2019-07-31 14:34:28 14399

14399 日蚀攻击( Eclipse Attack )是面向对等( P2P )网络的一种攻击类型,攻击者通过攻击手段使得受害者不能从网络中的其它部分接收正确的信息,而只能接收由攻击者操纵的信息,从而控制特定节点对信息的访问。

2019-08-26 10:43:08 1917

1917

有望借助大家的声音反抗现有种族格局,大大改变全球多数老龄化人口使用技术的方式。

2019-09-10 16:31:45 1256

1256 比特币现金(BCH)支持者一直对零确认交易和双重支付证明等概念非常感兴趣,因为这些概念可以极大地增强即时交易。

2019-12-05 10:39:32 590

590 双十二作为年末最后一个大促,人们的购物热情不减。为助力大家买买买,苏宁支付优惠活动多多:银联码全国重点商户5折购、南京地铁免费乘、联合主流银行最高24期免息再满减……这么多“好事”岂能独享?苏宁支付

2020-12-09 15:30:45 3244

3244 1月14日上午消息,苹果公司今天宣布“REJI”项目,旨在解决种族主义,帮助消除有色人种面临的不公正待遇。

2021-01-14 11:52:40 2026

2026 作为1亿美元种族平等和正义倡议承诺的一部分,苹果正在支持Propel Center的启动,这是个为整个HBCU社区提供课程、实习和导师指导机会的创新中心 腾讯科技讯1月13日,苹果首席执行官

2021-01-14 16:27:53 1539

1539 有人说,没有一家中国互联网公司,会拒绝金融。 抖音也不例外。 1月19日,抖音App内正式上线支付功能,用户在抖音App内购物结算时,除了支付宝和微信支付外,可使用“抖音支付”入口,绑定银行卡后即可

2021-01-21 17:06:44 7175

7175 人脸辨识也会引起种族歧视?美国国家标准暨技术研究院(NIST)研究近两百种脸部算法后,发现人脸辨识系统在辨别非白人时会产生较大的误差,因应人脸辨识被普及用在执法与身分辨识验证,这项发现很有可能会引发应用上的疑虑。

2021-02-18 09:31:38 1342

1342 阿里拟香港纽约双重主要上市 双重主要上市是什么? 阿里巴巴集团又有大动作,阿里拟香港纽约双重主要上市。 我们先来解读一下什么是双重主要上市?双重主要上市是证券市场中的的术语;意思是指同一公司在两地

2022-07-26 18:06:43 379

379 DDoS攻击原理是什么DDoS攻击原理及防护措施介绍

2022-10-20 10:29:37 1

1 DDoS攻击是由DoS攻击转化的,这项攻击的原理以及表现形式是怎样的呢?要如何的进行防御呢?本文中将会有详细的介绍,需要的朋友不妨阅读本文进行参考

DDoS攻击原理是什么?随着网络时代的到来

2023-02-15 16:42:58 0

0 从表面上看,遭受勒索软件攻击绝对是最糟糕的情况--但事情并没有就此结束。对大多数受害者来说,接下来是一个巨大的决定,必须在巨大的压力下决定,而且没有什么时间可以浪费。支付或不支付。这就是问题所在

2022-08-28 15:51:45 239

239

什么是DDoS攻击?当多台机器一起攻击一个目标,通过大量互联网流量淹没目标或其周围基础设施,从而破坏目标服务器、服务或网络的正常流量时,就会发生分布式拒绝服务(DDoS)攻击。DDoS允许向目标发送

2023-07-31 23:58:50 724

724

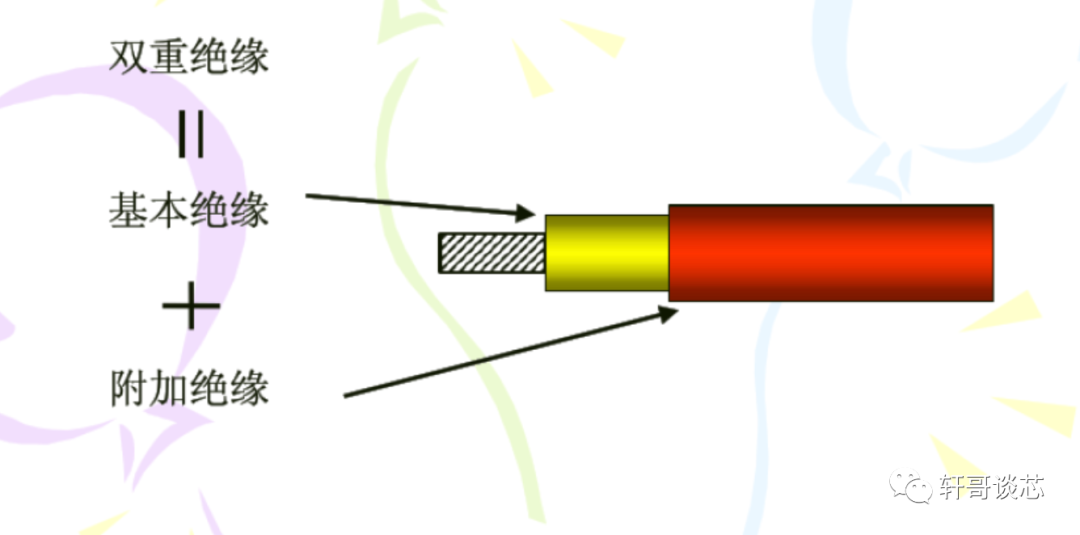

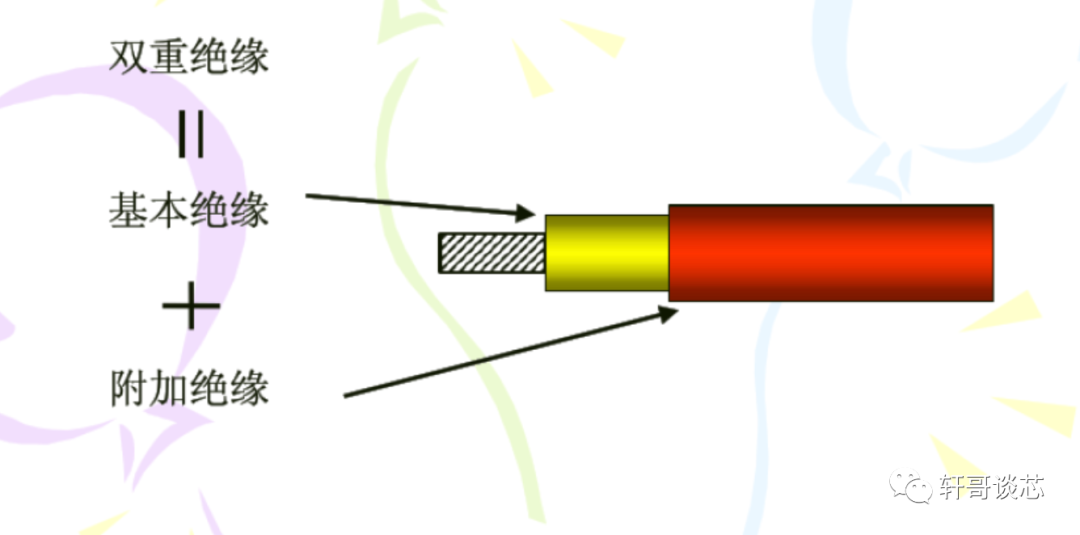

双重绝缘 定义:由基本绝缘和辅助绝缘组成的绝缘 1、双重绝缘是由基本绝缘和附加绝缘组成的防触电措施; 2、双重绝缘中基本绝缘和附加绝缘是相互独立的;双重绝缘是指包含基本绝缘和附加绝缘两者的绝缘

2023-11-20 17:40:56 964

964

什么是双重电源?双重电源和双电源区别 双重电源,也被称为双路电源或冗余电源,是指在电力供应系统中,使用两个独立的电源提供电能以确保设备的持续供电。双重电源通常用于对关键设备、系统或场所的电力供应进行

2023-12-20 17:21:15 1325

1325

电子发烧友App

电子发烧友App

评论