你知道ARM常用的汇编指令有哪些吗?

2021-12-15 07:04:06

你知道Proteus元件的库元件都有哪些吗?

2021-11-04 06:00:05

你知道一块电路板的元件焊接顺序吗?

2022-06-07 11:08:07

你知道单片机的存储空间有哪些吗?

2022-01-26 06:11:29

你知道如何去使用新的KAF-09001图像传感器吗?

2021-06-01 07:21:15

你知道如何去简化RFID读取器的设计吗?

2021-05-31 06:26:56

很多厂商横霸市场,他们为了节约成本,使用了二手材料。洋垃圾来袭,空前绝后。移动电源的电路板主要成本在IC驱动芯片和电容器,USB插口。这些零件在海外都有大量垃圾。如果你觉得山寨版的移动电源只是在电路

2017-12-18 10:37:03

你知道常见的基准电压芯片都有哪些吗?

2021-10-25 07:06:16

你知道无刷电机的原理是什么吗?

2021-07-20 07:21:21

你知道电气工程师必学的知识有哪些吗?

2021-10-11 09:39:07

你所知道最短最高效的代码是什么?我先公布我的答案,是下面这个代码片: #include int main() { printf(“Hello world!”) } 就是这个,是它开启了百万人的编程之路,真的是太高效了。你知道的还有哪些呢?

2014-12-01 17:16:42

你是否知道量程选择的原理呢?

2021-04-29 06:16:35

引言拥有特权的恶意软件或者可以实际访问安卓设备的攻击者是一个难以防范的攻击向量。 在这种情况下,你的应用程序如何保持安全性?本文将讨论 Android keystore 机制以及在尝试实现安全

2021-07-28 08:40:35

的用户。HTTPS EndPoint则能提供更多的安全性,比如信道加密,抗重放攻击等。适合于对数据安全比较敏感的用户。2. 访问控制当你创建项目空间后,你就是项目空间的owner。一个项目空间只有一个

2018-05-08 16:52:39

你都知道Linux主要有哪几部分应用吗?

2021-11-10 07:01:04

你都知道RK3288编译遇到过哪些问题吗?

2022-03-04 07:22:34

你都知道使用额温枪时要注意哪些事项吗?

2021-06-26 06:07:34

你都知道哪些常用的射频单位转换公式?

2021-05-21 06:56:14

,你得自己建立一个属于自己的列表。14、如何减少文件大小在图形完稿后,执行清理(PURGE)命令,清理掉多余的数据,如无用的块,没有实体的图层,未用的线型、字体、尺寸样式等,可以有效减少文件大小。一般

2019-11-27 14:04:00

CC攻击是DDOS(分布式拒绝服务)的一种,相比其它的DDOS攻击CC似乎更有技术含量一些。这种攻击你见不到虚假IP,见不到特别大的异常流量,但造成服务器无法进行正常连接,听说一条ADSL足以搞掂

2013-09-10 15:59:44

1、怎样做好嵌入式/MCU/ARM/DSP这一行?.2、DSP你都不知道是啥,还好意思说自己学过嵌入式?.

2021-12-15 07:16:51

前言wifi攻击包括wifi中断攻击,wifi密码爆破,wifi钓鱼等。本文章持续更新以上内容,先以wifi中断攻击为始,硬件为ESP8266(还买了一个无线网卡用作后续wifi密码爆破),网上某宝

2022-01-18 08:03:56

以下信息提供了有关GPU发起的“Rowhammer”攻击的一些常见问题的答案。

你能用外行的话解释这个问题吗?

安全研究人员已经证明了GPU通过WebGL程序发起的微体系结构攻击,使他们能够构建指向

2023-08-25 06:41:57

另一种状况是在原文已知道情况下,攻击者利用Voltage Glitch造成输入错误的密钥,然后加密过后,得到对应的密文,以此重复多次,攻击者就可以根据原文、正确密钥加密后的密文、各种错误密钥加密后的密

2023-08-25 08:23:41

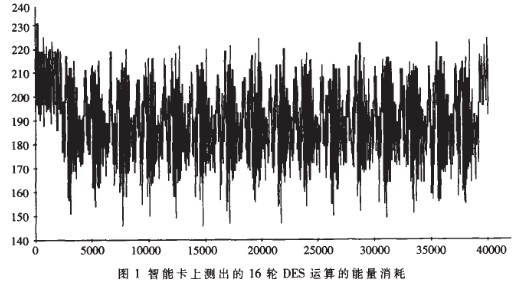

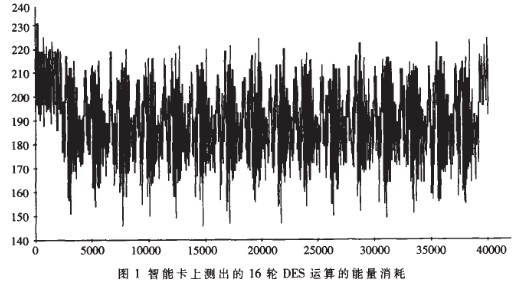

信息安全,除了仰赖密码学算法,也架构在机器本身的防护上,但一般系统芯片在运行时,仍会不经意地透过一些物理特性泄露讯息,这些讯息会透过电压、电流、电磁波等物理现象传播到系统芯片外,攻击者便可以藉由分析

2022-03-01 14:19:26

。这个方法是利用选定的随机数与输入数据混合来防止破解者知道输入数据的数学运算法则。时序攻击可用在安全保护是基于密码的微控制器,或使用确定数字的卡或密码来进行访问控制的系统,如达拉斯的iButton产品

2017-12-21 18:12:52

。DDos攻击是什么?首先说一下DDoS攻击的含义,DDoS全称是分布式拒绝服务(Distributed Denial of Service),简单的说就是攻击者操控大量的傀儡机,对你的服务器进行大量看似

2018-01-05 14:45:29

SQL_约束攻击

2019-07-16 06:53:21

如何对STM32进行调试呢?STM32的调试技巧你都知道哪些?

2021-10-25 08:25:18

耗尽,停止响应正常的 TCP 连接请求。SYN Flood 攻击实验从上面原理知道,SYN Flood 攻击就是客户端发送大量的 SYN 报文个服务端。因此本实验的目的就是构造大量的 SYN 包发向

2022-07-19 14:40:53

【作者】:黄玮;梁洪亮;胡正名;杨义先;【来源】:《清华大学学报(自然科学版)》2009年S2期【摘要】:网络电话(VoIP)网络攻击检测算法的实现需要较多的计算资源支持,而现有的VoIP网络攻击

2010-04-24 09:27:24

WiMAX和Wi-Fi的常见知识误区你都知道哪些?

2021-05-26 06:55:14

ad经典例子,看了就知道是你苦苦寻找的

2014-07-04 19:45:47

上面这个很保险,但是狠繁琐,具体操作这样给你说不清楚的!你可以直接下载一个360卫士,把360的防火墙一直打开,就可以阻拦ARP攻击!如果你想反攻击她的电脑,你可以在360论坛里面去看,有一款软件

2009-03-12 09:10:56

静态页面由于动态页面打开速度慢,需要频繁从数据库中调用大量数据,对于cc攻击者来说,甚至只需要几台肉鸡就可以把网站资源全部消耗,因此动态页面很容易受到cc攻击。正常情况静态页面只有几十kb,而动态

2022-01-22 09:48:20

40Redis安装及利用Redis未授权访问漏洞的攻击与预防

2020-03-31 11:32:58

DNS服务器,即域名服务器,它作为域名和IP地址之间的桥梁,在互联网访问中,起到至关重要的作用。每一个互联网上的域名,背后都至少有一个对应的DNS。对于一个企业来说,如果你的DNS服务器因为攻击而无

2019-10-16 15:21:57

在上个系列《你的DNS服务真的安全么?》里我们介绍了DNS服务器常见的攻击场景,看完后,你是否对ddos攻击忧心重重?本节我们来告诉你,怎么破局!!首先回顾一下DDoS攻击的原理。DDoS

2019-10-16 15:28:36

科技资讯 SCIENCE &TECHNOLOGY INFORMATiON2009年第16期摘要:随着信息化建设的快速发展,同络入侵,攻击对信息安全的威胁越来越大,本文从典型的网络入侵和攻击方法入手

2011-02-26 16:56:29

亲爱的,你知道吗?从我们的相识到相知,我为了你而改变了多少。你不知道,只要我不说,你就永远不知道。你总是说你了解我,这难道就是你了解我的结果吗?我很生气,但是我也很无奈。 亲爱的,你知道吗?认识你

2013-09-29 15:18:33

对目前攻击源追踪中的报文标记方案进行了分析,给出了利用IP报文中的选项字段,以概率将流经路由器的地址标注报文,使得受害主机能够根据被标注报文内的地址信息重构出攻击路径的代数方法。运用代数方法记录报文

2009-06-14 00:15:42

的 Linux 系统对攻击者来说并非是足够安全的。当然,它比 Windows XP 要安全多了,但这说明不了什么。想要使你的 Linux 系统真正稳固,你需要按照 Linode 的 服务器安全指南 来操作

2016-12-31 11:01:17

使用示波器进行功率测量的7大秘诀你知道吗?

2021-05-08 09:32:09

的实际系统阻抗的图例如何知道使用哪种类型的应用程序?首先,您可以查看示意图或黑板。在图6中,可以看到地平面、电源电压线和数据信号线。如果从板子的底部看不出来,你可以看看板子的顶部。快速一瞥,你应该能

2022-06-18 14:42:25

关于CSS的小技巧你都知道哪些?

2021-10-22 08:55:25

关于线路板的常用术语你都知道吗?

2021-04-23 06:05:28

关于静电屏蔽你知道多少?

2021-03-11 06:11:06

内核空间镜像攻击揭秘:ARM 硬件特性,竟能开启安卓8终端的上帝模式?

2019-05-13 08:54:02

分享一个局域网防攻击软件:前阵子我的局域网老有人攻击我,于是找了一通防范工具,这东西管用!!

2008-05-24 12:03:20

华为P6怎么样?看完拆解你就知道

2021-05-11 06:31:30

内的程序,这就是所谓单片机加密或者说锁定功能。事实上,这样的保护措施很脆弱,很容易被破解。单片机攻击者借助专用设备或者自制设备,利用单片机芯片设计上的漏洞或软件缺陷,通过多种技术手段,就可以从芯片中提取关键信息,获取单片机内程序。 单片机攻击技术解析 目前,攻击单片机主要有四种技术,分别是:

2021-12-13 07:28:51

单片机的拷贝保护和锁定功能是什么意思?攻击单片机主要有哪几种技术呢?

2022-01-20 07:53:21

翻译:为什么树莓派不会受到 Spectre 和 Meltdown 攻击

2019-05-09 13:05:54

密钥的推测将明文分类,计算各类的平均功耗, 然后相减,可以得到差分功耗分析曲线。试验后发现对不带防护结构的ML50l FPGA芯片进行攻击时,当子密钥块猜测正确时,功率差分曲线出现明显的尖峰,采用相同

2018-10-18 16:29:45

0 引言随着可编程技术的不断发展,FPGA已经成为各类商业系统的重要组成部分。然而,由于配置文件(比特流)必须存储在FPGA外部,通过窃取外部存储器后,攻击者可直接盗版生产,还可通过FPGA逆向工程

2017-05-15 14:42:20

信息的价值,这使得高价值目标尤其会受到攻击。在本文中,重点放在防止侧信道攻击的技术方面,侧信道攻击指的是这样的攻击,它依赖来自安全措施物理实施的信息、而不是利用安全措施本身的直接弱点。

2019-07-26 07:13:05

、DMA、数字滤波器和VDAC块来制作带通滤波器。问题是我不知道使用DMA块。如果你能告诉我我应该知道什么,我将非常感激。其他对我的工作有帮助的小窍门也会有很大帮助。非常感谢你,菲利佩罗德里戈里贝罗奥利维拉巴西石油/镁

2019-09-30 11:05:33

我可以测试主动篡改来触发擦除备份寄存器和SRAM2数据,但不知道如何测试“温度、电压和频率攻击”来触发擦除备份寄存器和SRAM2数据。请指教,

2023-01-04 08:23:00

,若发现ping 超时或丢包严重(假定平时是正常的),则可能遭受了流量攻击。当然,这样测试的前提是你到服务器主机之间的ICMP协议没有被路由器和防火墙等设备屏蔽,否则可采取Telnet主机服务器

2019-01-08 21:17:56

,我想读取它,但块ram不可用(UU)为什么?我不知道。事实上,在使用xilinx ise 9.2 i之前,现在我在同一台计算机上设置ise 12.1也是10.1我无法确定原因请等一下你的回复

2020-06-11 09:47:52

地址块不会太多,即使攻击者可以切换海量的IP地址,但在同一个机房的肉鸡IP很难在网段级别离散,通过IP地址网段来统计和分析可以有效减弱IPv6海量地址带来的冲击。b)协同防御:在传统IDC和单机安全设备

2018-11-28 15:07:29

的深入研究。你可以使用相关信息部分,以更详细地探索本指南中的一些主题。

在本指南的最后,您将能够:

定义面向返回的编程(ROP)和面向跳跃的编程(JOP)。

•列出Armv8-A中有助于防止ROP和JOP攻击的功能。

•描述如何使用内存标记来检测内存安全违规,如缓冲区

溢出或使用后免费。

2023-08-02 07:50:34

攻击着可能从最简单的操作开始,假如密钥存储在外部存储器,攻击者只需简单地访问地址和数据总线窃取密钥。即使密钥没有连续存放在存储器内,攻击者仍然可以**外部代码,确定哪个存储器包含有密码。引导

2011-08-11 14:27:27

通过本资料,你就会知道怎样做一块好的PCB板咯!大家相互讨论讨论呀~~

2012-07-31 21:23:52

最新防攻击教程 别人攻击的使用方法 传奇防御攻击 传奇攻击方法超级CC 超级穿墙CC 穿金盾CC 穿墙CC攻击器 防穿墙DDOS 传奇网关攻击 传奇攻击器 传奇登陆攻击器防范教程DDOS攻击网站防范

2012-09-06 20:42:50

物联网的发展历程看完你就知道了

2021-09-26 09:21:24

信息在未加密的前提下通过网络传输,你就需要在流量发送到Web服务器之前重新进行加密的解决方案。 URL过滤 一旦应用流量呈明文格式,就必须检测HTTP请求的URL部分,寻找恶意攻击的迹象,譬如

2010-06-09 09:44:46

嵌入式系统设计师学习笔记二十一:网络安全基础①——网络攻击网络攻击分为两种:被动攻击和主动攻击被动攻击:指攻击者从网络上窃听他人的通信内容。通常把这类攻击成为截获。典型的被动攻击手段:流量分析:通过

2021-12-23 07:00:40

自动焊锡机那些你不知道的事

2021-05-11 06:08:45

虫洞攻击是一种针对无线传感器网络路由协议的特殊攻击,一般由至少两个合谋节点协同发起。合谋节点通过建立起一条高带宽高质量的私有信道来对数据进行吸引和传输,通过扰乱路由分组的传输达到破坏网络正常运行

2020-04-15 06:24:05

企业QQ:2880269198 / 347397455随着互联网的迅猛发展,互联网环境越来越恶劣,恶意攻击也越来越多。无论是正规企业网站、游戏网站、购物网站还是旗牌室、娱乐网站,很多用户因为各类网络

2019-05-07 17:00:03

论文在对攻击知识和攻击知识库进行综合分析的基础上,针对网络设备的抗攻击能力测试要求,提出了一种面向抗攻击测试的攻击知识库设计方案。该方案既着眼于被测目标的

2009-08-12 09:05:18 17

17 提权攻击是针对Linux系统的一种重要攻击手段。根据提权攻击所利用的漏洞类型,一般可将其分为应用层提权攻击和内核提权攻击。现有的防御技术已经能够防御基本的应用层提权攻击,但是并不能完全防御内核

2017-11-24 11:46:03 0

0 ddos攻击能防住吗? 在讨论这个问题之前我们先要知道什么是ddos攻击;ddos攻击就是能够利用受控的机器向一台机器进行发起攻击,这样攻击由于来势迅猛就让攻击难以令人进行防备,也正是如此这种攻击

2017-12-28 11:38:00 33122

33122

DoS是DenialofService的简称,即拒绝服务,造成DoS的攻击行为被称为DoS攻击,其目的是使计算机或网络无法提供正常的服务。最常见的DoS攻击有计算机网络带宽攻击和连通性攻击。DoS攻击是指故意的攻击网络协议实现的缺陷或直接通过野蛮手段残忍地耗尽被攻击对象的资源。

2018-01-17 15:33:33 39557

39557 DPA攻击不需要任何有关每个设备的个体能量消耗的信息。攻击者一旦知道了算法的输出以及相应的能量消耗曲线后就可以进行攻击。DPA攻击在理论上仅仅依赖于下面的基本假设:在算法运算中存在一个中间变量,知道密钥的一些比特(小地32比特)可以决定两个输入是否给这个变量带来相同的值。

2019-11-08 07:50:00 5332

5332

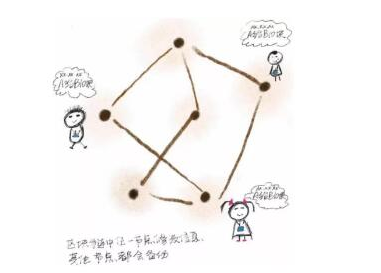

日蚀攻击( Eclipse Attack )是面向对等( P2P )网络的一种攻击类型,攻击者通过攻击手段使得受害者不能从网络中的其它部分接收正确的信息,而只能接收由攻击者操纵的信息,从而控制特定节点对信息的访问。

2019-08-26 10:43:08 1917

1917

在此测试中,网络性能不是问题。如果更新草图代码,可以提高网络性能。但是我只想知道DDOS攻击环境和没有DDOS攻击环境之间的网络性能差异。

2019-10-18 11:43:01 1543

1543 在使用香港服务器的时候,大家都知道服务器安全一直是我们最应该注意的一步。但是,我们通常无法确保我们的服务器不会受到网络攻击,因为网络上总有一些人利用网络攻击获利。那么当我们自己的香港服务器被攻击

2022-08-24 15:54:50 1139

1139 DDoS攻击原理是什么DDoS攻击原理及防护措施介绍

2022-10-20 10:29:37 1

1 DDoS攻击是由DoS攻击转化的,这项攻击的原理以及表现形式是怎样的呢?要如何的进行防御呢?本文中将会有详细的介绍,需要的朋友不妨阅读本文进行参考

DDoS攻击原理是什么?随着网络时代的到来

2023-02-15 16:42:58 0

0 物联网设备受到网络攻击是因为它们很容易成为目标,在正常运行时间对生存至关重要的行业中,它们可以迅速导致大量的勒索软件攻击。制造业受到的打击尤其严重,因为网络攻击者知道任何一家工厂都无法承受长期停工的后果,因此他们索要的赎金是其他目标的两到四倍。

2023-06-14 14:46:00 360

360 跨站点请求伪造 (CSRF) 攻击允许攻击者伪造请求并将其作为登录用户提交到 Web 应用程序,CSRF 利用 HTML 元素通过请求发送环境凭据(如 cookie)这一事实,甚至是跨域的。

2023-07-28 11:46:38 708

708 什么是DDoS攻击?当多台机器一起攻击一个目标,通过大量互联网流量淹没目标或其周围基础设施,从而破坏目标服务器、服务或网络的正常流量时,就会发生分布式拒绝服务(DDoS)攻击。DDoS允许向目标发送

2023-07-31 23:58:50 724

724

我们都知道近年来网络攻击的数量和频率急剧上升,针对Web应用程序的DDoS海啸攻击就是其中增长非常迅速的一个种类。过去常见的HTTP/S洪水攻击正在大范围的转变为更难对付的WebDDoS海啸攻击

2023-08-17 09:30:51 366

366

电子发烧友App

电子发烧友App

评论