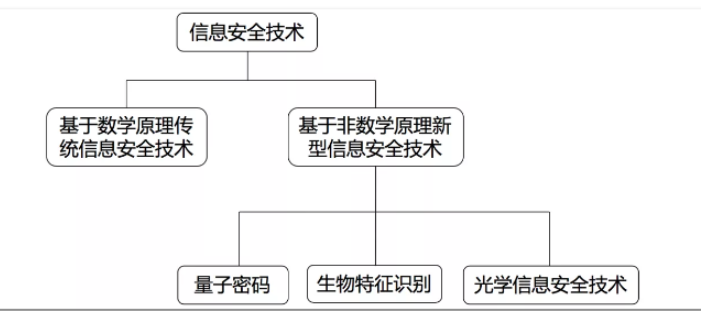

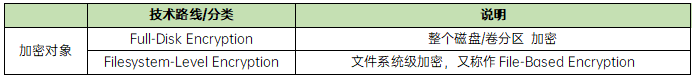

信息安全技术已经发展为一门综合性交叉学科,它涉及到信息论、通信技术、网络技术、计算机科学和密码学等多方面的知识,它主要是运用一些先进的技术如电子加密技术等对用户信息进行保护,从而不受偶然或恶意的侵犯,对用户造成信息的泄露。随着信息安全技术的不断发展,其内涵不断延伸,由起初的信息保密发展到信息的可控性再而到现阶段关于信息的管理控制、监测评估等多方面的技术。从数学原理维度,信息安全技术的研究主要分为两个方面,其分类图如图1所示。

图1信息安全技术分类图

与基于数学难题的密码学相比,光学信息安全技术有着高维度加密、高并行处理速度以及能快速实现卷积和相关运算的特点[1],因此,在信息安全技术发展方向,光学信息安全技术的技术优势越来越明显。在光学加密系统中,可以通过控制光的多自由度来设计系统的加密密钥,对系统进行多维编码,达到加密系统的高安全性的要求。

光学信息安全技术实质上属于信息光学的范畴。光学信息安全技术是基于光学原理的数据加密和信息隐藏技术[2、3],由于光具有天然的并行处理的优势,近年来,光学信息安全技术发展迅猛,在各个领域的应用也非常广泛,在光学加密系统中,光波传输时受到衍射限制,必然伴随着衍射现象的发生,并且能够提供波长、振幅、相位、偏振态、空间频率等参数,系统可以将这些参数以及衍射距离等作为系统的加密密钥,实现衍射变换达到信息加密的目的。与传统的基于数学的计算机密码学和信息安全技术相比,光学信息安全技术具有多维密钥空间、天然的快速并行处理大容量的数据等优势,而建立在傅立叶变换光学的基础上,利用随机相位编码进行光学加密的研究已经得到越来越多人的重视,其中双相位随机编码技术应用的最为广泛。

双随机相位编码信息加密技术原理[4]

加密技术原理:

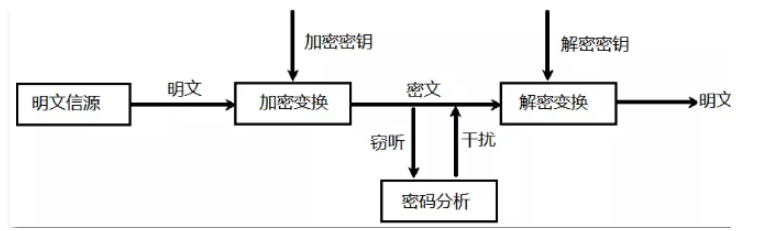

工作原理是利用数学或物理手段对信息在传输过程中进行保护,以防止泄漏的技术,在接收端进行解密交换恢复成原信息,使窃密者即使截收到传输信号,也不了解信号所代表的内容,如图2所示。

在保密通信中,发方将明文信源加密后传输给收方,原来的信息叫明文,加密后的称为密文,收方收到密文后,要把密文去密,恢复成明文。

发送方产生明文,利用加密钥匙经加密方法对明文加密,得到密文,密文有可能会被敌方截获,在加密算法不公开或者不能被攻破的情况下,对于不合法的接收者来说,所截获的信息仅仅是一些杂乱无章,毫无意义的符号,如果截获者已经知道加密算法法和加密秘钥或者所拥有的计算机资源能给攻破发送方的加密系统,那么就会造成信息泄漏,当合法接收者接收到密文后,用解密钥匙经解密算法解密,得到明文,信息传输完成。

图2加密信息传输原理图

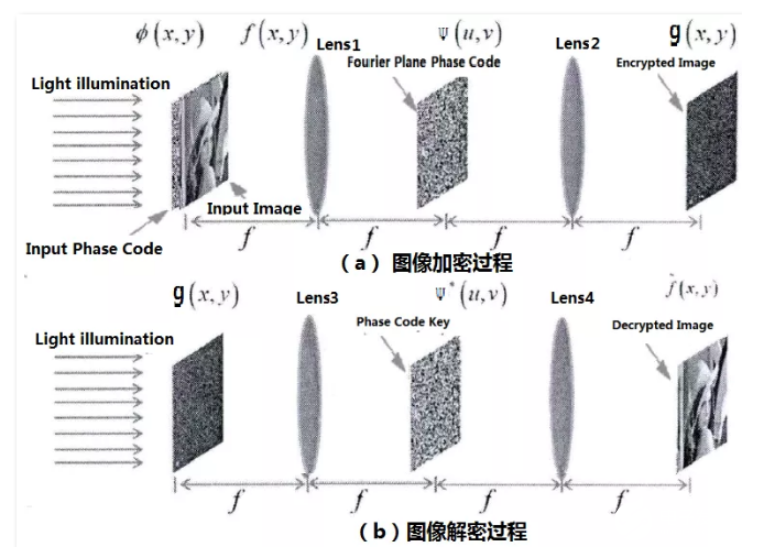

双随机相位编码光学图像加密实现方法:

用基于傅立叶光学的4f系统来实现上面的算法。按照图3把要加密的明文图像f(x,y)和相位掩膜M1(x,y)贴在一起放在输入平面上,相干光照明时就完成了加密的第一个步骤;如果在4f系统的频谱平面上放置相位掩膜M2(u,v),则在输出平面上可以得到加密图像g(x,y)。解密时,只需要将g(x,y)放置在输入平面上,而频谱平面上放置M2(u,v)的匹配滤波器M3(u,v),则在输出平面上放置CCD相机可得到f(x,y)。

图3双随机相位编码光学图像加密的原理图

实现过程为待加密明文图像为实值函数f(x,y),加密后的密文图像为g(x,y),其中Φ(x,y)和Ψ(x,y)为在[0,l]中随机分布的白噪声,用于加密的相位掩膜分别为:

M1(x,y)=exp[j2πφ(x,y)]

M2(u,v)=exp[j2πΨ(u,v)]

解码相位掩膜为:

M3(u,v)=[M2(u,v)]*

M4(x,y)=exp[-j2πφ(x,y)]

x、y代表空域坐标,u、v代表相应的频域坐标。

要将明文函数f(x,y)加密为随机的白噪声,进行如下的运算:

首先,将f(x,y)与相位掩膜从M1(x,y)相乘得到图像f(x,y)exp[j2πφ(x,y)],然后再将它与相位掩膜的傅里叶变换F进行卷积运算可以得到加密图像:

解密时,先将g(x,y)做傅立叶变换,得到

G(u,v)=F=FM2(u,v)

然后将G(u,v)与M3(u,v)相乘后再做傅立叶变换可以得到f(x,y)exp[j2πφ(x,y)],解密后的图像即为其模的平方|f(x,y)|2,要完全恢复f(x,y)还需用M4(x,y)来消除随机相位的影响。

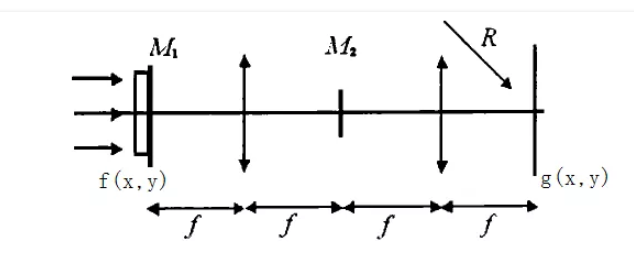

双随机位相编码图像的全息记录实现方案

双随机相位编码图像的全息记录,用全息的方法记录下加密的图像[5],其光路在图3的基础上要引入一束参考光,如图4所示。

图4双随机位相编码图像的全息记录示意图

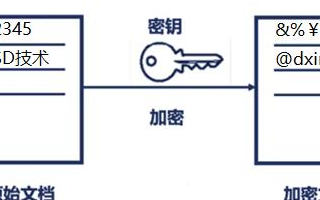

设平面参考光波的场分布为:

a为参考光的传播方向与系统光轴的夹角,λ为光波波长,而R0为参考光波的常数振幅。根据上面的讨论,在加密时,CCD上记录到的图像应为加密图像光波与参考光波的干涉光强H(x,y),即

解密时,当用参考光照射图像H(x,y)时,透过H(x,y)的波前为:

有用的只有上式中的第二项,这是加密图像信息,对它处理才能正确解密,而这一项的传播方向与入射光有a的夹角,这使得加密光路和解密光路稍有不同,但都采用的是4f的结构,而解密光路的光学对准的难度提高了。

光学图像加密实验结果

输入为一个256x256象素点的Lena肖像(图5(a))的明文图像,两个随机相位掩模M1、M2由随机函数产生,各自独立的均匀的白光噪音,再经过级次分别为傅立叶Lens1和Lens2的两次分数傅里叶变换,得到的一个编码图像密文(图5(b)),如果没有相应的密钥,其显示为白噪声,没有任何明文信息。

利用光学密钥对密文(加密图像(图5(b)))进行解密恢复出明文图像(图5(c));如果是窃密者获取传输信号,但没有解密钥匙(M3=M*2),无法还原出明文,只能获取图5(d)的图像。

(a)明文(Lena肖像)(b)密文(加密后图像)

(c)正确的解密结果(d)无密钥获取图像

图5光学加密图像解密结果

结论

光学信息加密技术通常借助密钥的作用,对图像进行光学变换或处理,在空域或时域完成信息的嵌入。加密算法的密钥通常采用随机相位模板或者光学系统的一些结构参数,如入射波长、衍射距离、焦距等。光学信息加密技术对于提高信息加密的维度、多重隐藏的实时性等提供了较优的解决方法。

参考文献

[1]Unnikrishnan G.,Singh K..Double random fractional Fourier domain encoding for optical security[J].Opt.Eng.,2000,39(11):2853~2859

[2]B.Javidi.Securing information with optical technologies[J].Physics Today,1997,50(3):27~32.

[3]O.Matoba,T.Nomura,B.Javidi,et al.Optical techniques for information security[J].Proceedings of the IEEE,2009,97(6):1128~1148.

[4]彭翔,张鹏,位恒政等.双随机相位加密系统的已知明文攻击[J].物理学报,2006,55(3):1130~1136.

[5]M.R.Abuturab.Security enhancement of color image crypto-system by optical interference principle and spiral phase encoding[J].Applied Optics,2013,52(8):1555~1563.

编辑:hfy

电子发烧友App

电子发烧友App

评论